.avif)

Proteger tudo o que os programadores criam, lançam e executam

Proteja seu código, Cloud e runtime em um sistema central.

Encontre e corrija vulnerabilidades automaticamente.

Proteja vulnerabilidades

dentro do seu /code

análise estática de código (SAST)

Verifica seu código-fonte em busca de riscos de segurança antes que um problema possa ser mesclado.

análise de dependências de código aberto (SCA)

Monitora continuamente seu código em busca de vulnerabilidades conhecidas, CVEs e outros riscos ou gera SBOMs.

Qualidade de Código com IA

Entregue código limpo mais rápido com revisão de código por IA. Revise automaticamente o código em busca de riscos de bugs, anti-patterns e problemas de qualidade.

detecção de segredos

Verifica seu código em busca de chaves de API vazadas e expostas, senhas, certificados, chaves de criptografia, etc.

Detecção de malware

Impede que pacotes maliciosos se infiltrem na sua cadeia de suprimentos de software. Desenvolvido por Aikido Intel.

Verifique os ambientes

dentro da sua /cloud

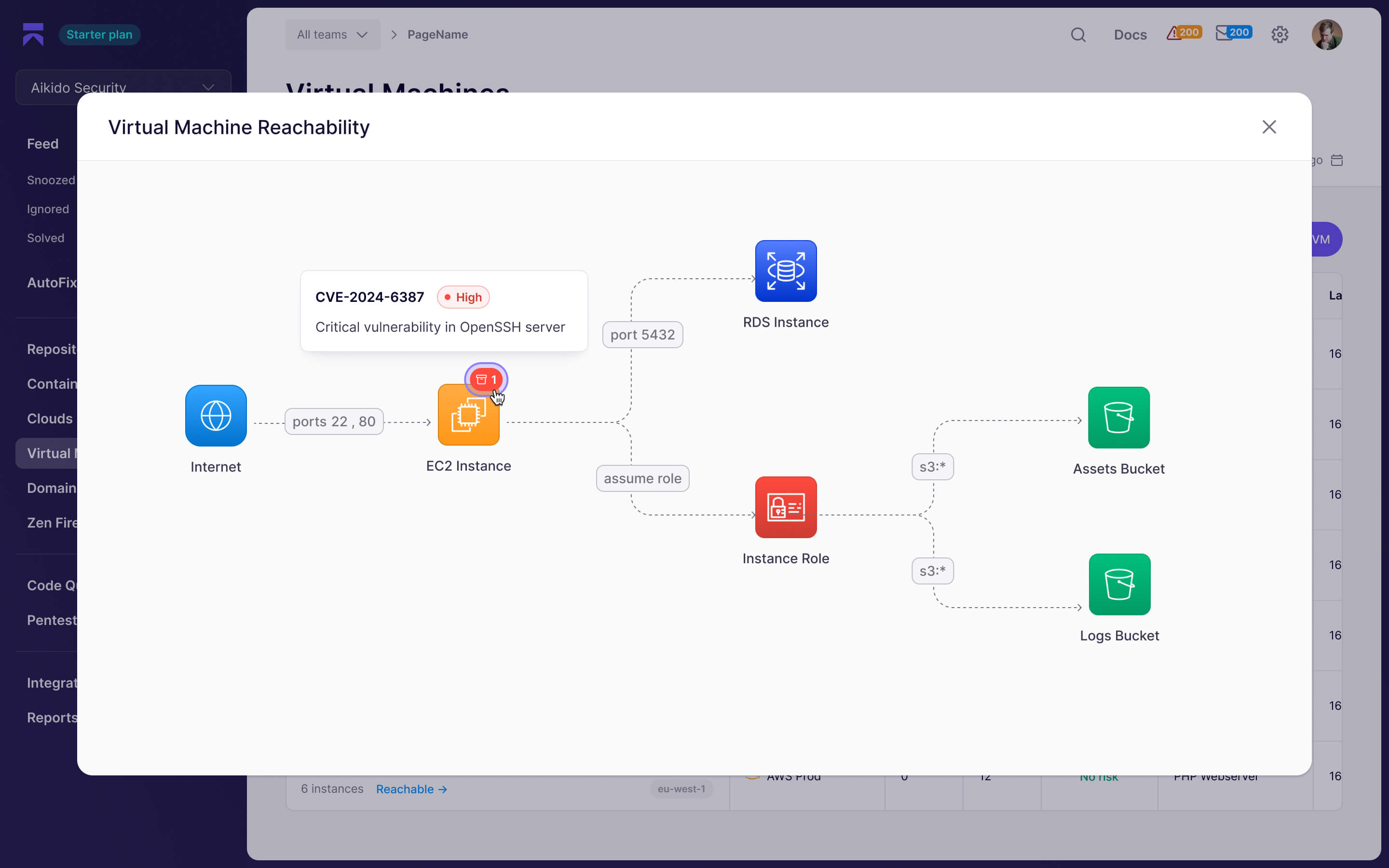

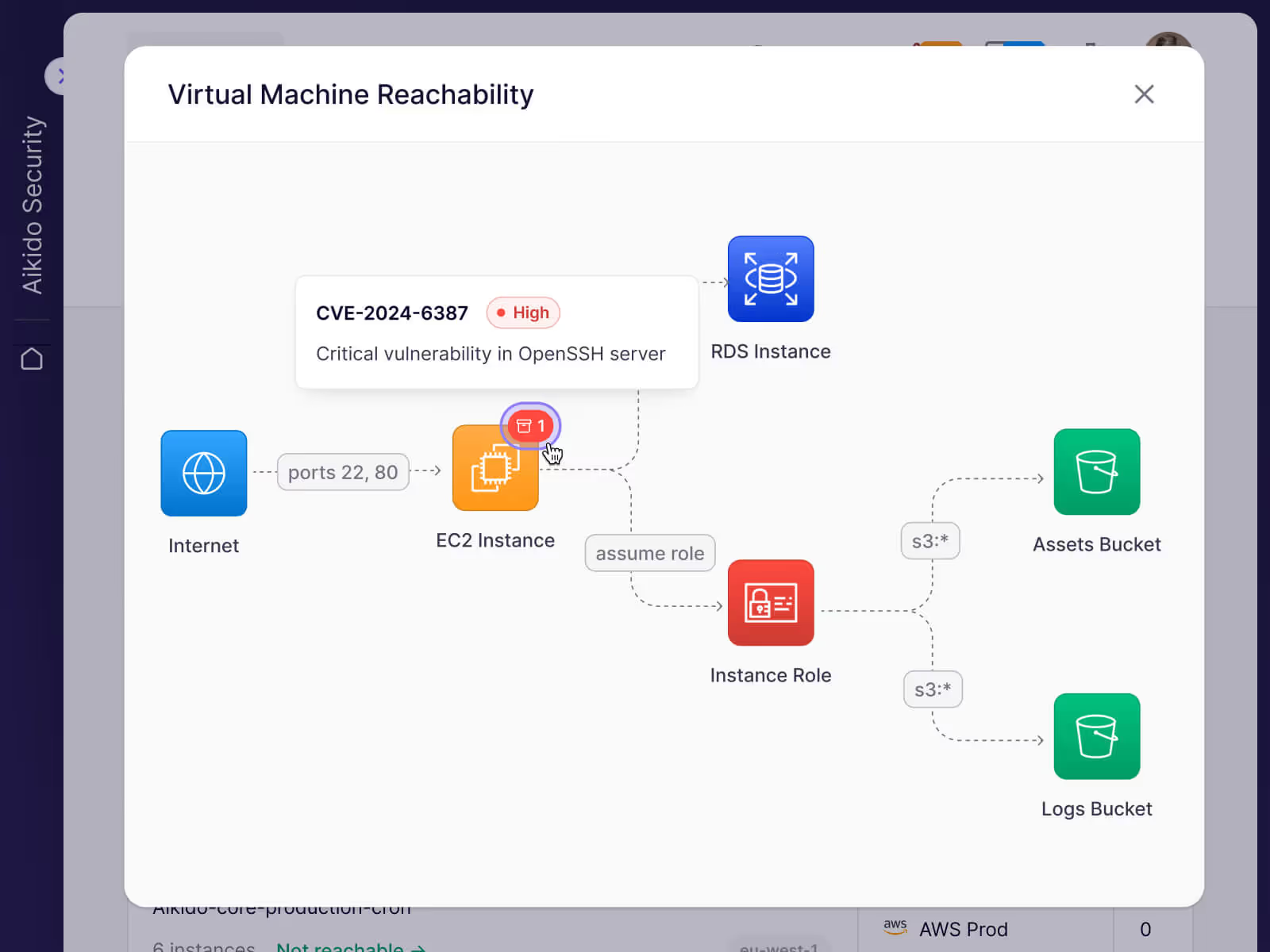

Gerenciamento da Postura de Segurança na Nuvem (CSPM)

Detecta riscos de infraestrutura Cloud (configurações incorretas, VMs, imagens de Container) em grandes provedores Cloud.

Faça pentest em suas aplicações continuamente com /attack

pentest de IA

Realize um pentest em horas. Mais de 200 agentes liberados que superam humanos todas as vezes.

Nenhuma descoberta de risco Alto+? Seu dinheiro de volta.

Bloqueie ataques em seu runtime

e dispositivos com /protect

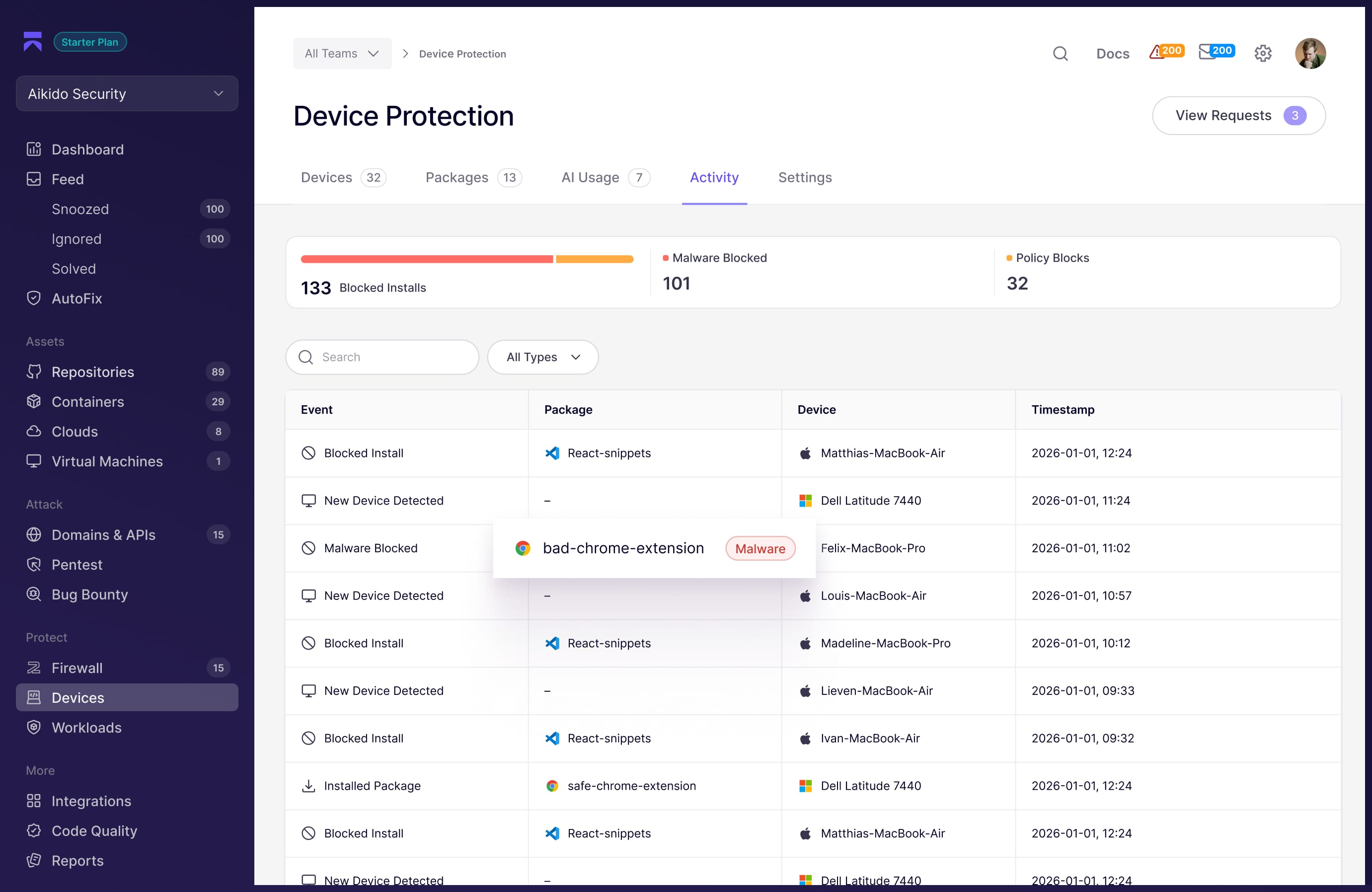

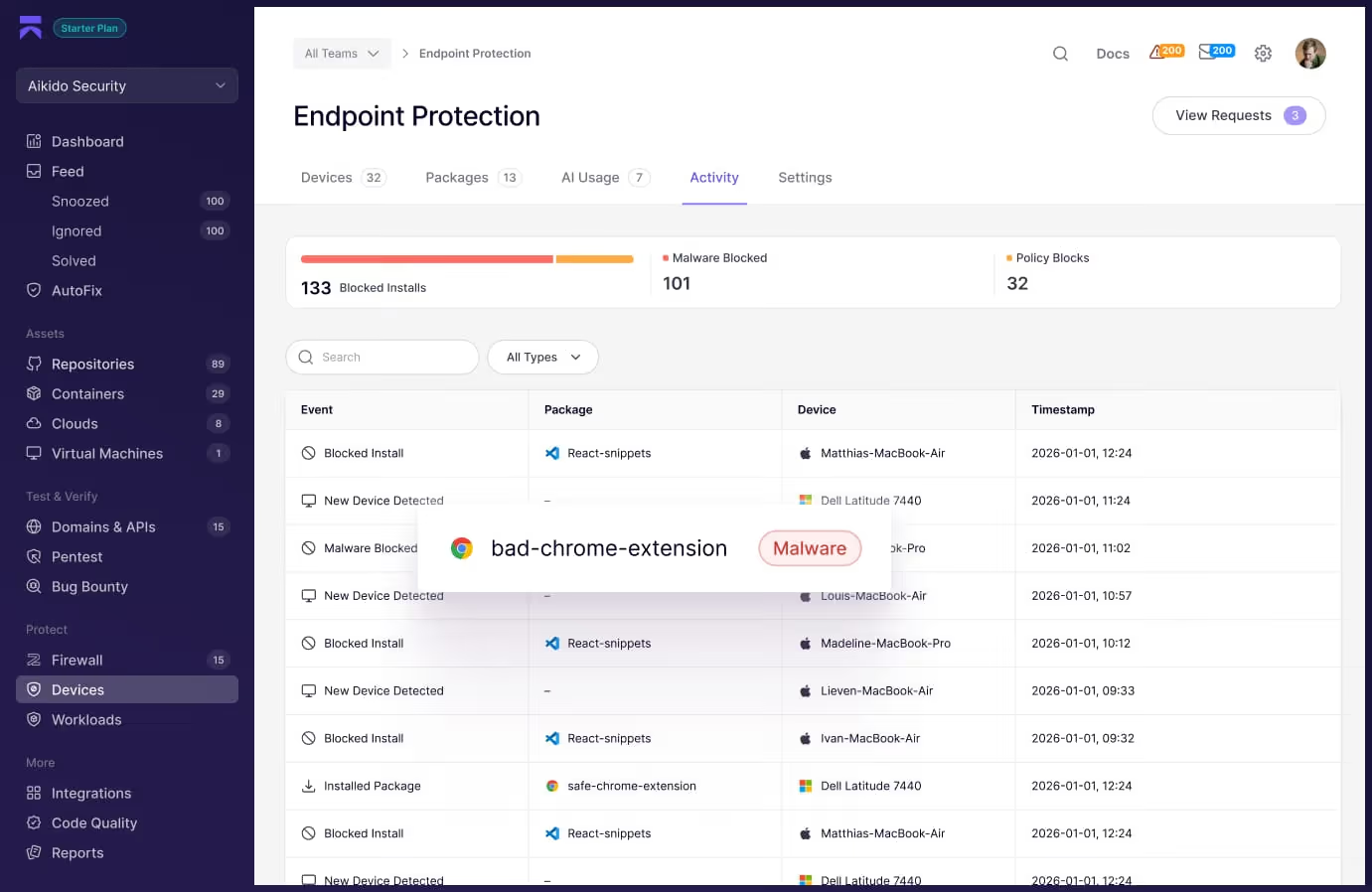

Proteção de Dispositivos

Proteja cada instalação sem desacelerar seus desenvolvedores. Bloqueie extensões maliciosas de navegador, plugins de IDE e bibliotecas de código.

Funcionalidades

Priorizamos os alertas para que você não precise se preocupar com isso.

Deduplicação

Alertas relacionados são agrupados, para que você possa resolver mais problemas com menos esforço.

AutoTriage

Aikido avalia os alertas no contexto do código e da infraestrutura da sua aplicação e desprioriza problemas que não representam risco real.

Regras Personalizadas

Ajuste o que é relevante para sua equipe. Exclua caminhos, pacotes ou condições específicas e continue recebendo alertas quando algo crítico acontecer.

Nós ajudamos você a ir do alerta à correção.

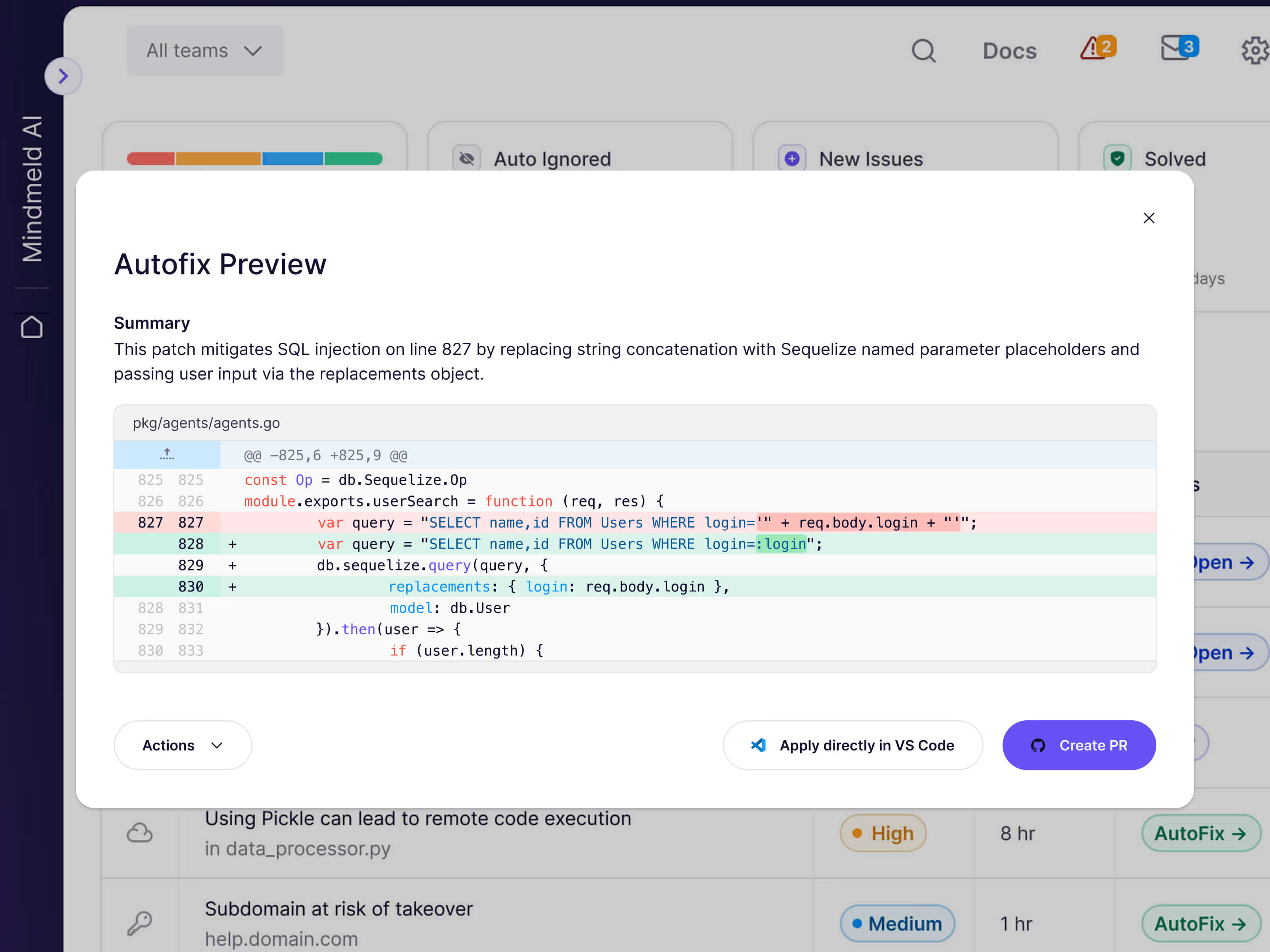

AutoFix

Gere pull requests revisáveis para corrigir problemas em código, dependências, infraestrutura e contêineres, com visibilidade total antes de fazer o merge.

Correção em Massa com Um Clique

Crie pull requests prontos para fazer o merge que tratam de vários alertas relacionados de uma só vez, economizando tempo e trabalho manual.

Resumos TL;DR

Obtenha um resumo curto e acionável do que está errado e como corrigir. Transforme-o em um ticket ou atribua-o em um clique.

Cuidando dos seus dados como se fossem nossos.

Escolha os repositórios você mesmo.

Ao fazer login com seu sistema de controle de versão (VCS), não obtemos acesso a nenhum dos seus repositórios. Você pode conceder manualmente acesso somente leitura aos repositórios que deseja escanear.

Acesso somente leitura

Não podemos alterar nenhum dos seus códigos.

Nenhuma chave do nosso lado

Você faz login com sua conta Github, Gitlab ou Bitbucket, portanto, não podemos armazenar/visualizar chaves.

Tokens de acesso de curta duração

Só pode ser gerado com um certificado, armazenado no AWS Secrets Manager.

Container Docker separado

Cada varredura gera um Container Docker separado que é excluído permanentemente logo após a conclusão da análise.

Os dados não serão compartilhados - nunca!

O fluxo não pode parar

Nós o notificaremos quando for importante.

Perguntas Frequentes

Desenvolvemos um motor de regras que leva em consideração o contexto do seu ambiente. Isso nos permite adaptar facilmente a pontuação de criticidade para o seu ambiente e filtrar falsos positivos. Se não tivermos certeza, o algoritmo sempre reverte para a opção mais segura...

Clonamos os repositórios em ambientes temporários (como Docker Containers exclusivos para você). Esses Containers são descartados após a análise. A duração do teste e das próprias varreduras leva cerca de 1 a 5 minutos. Todos os clones e Containers são então automaticamente removidos depois disso, sempre, a todo momento, para cada cliente.

Não podemos e não faremos, isso é garantido pelo acesso somente leitura.

Claro! Ao se inscrever com seu git, não conceda acesso a nenhum repositório e selecione o repositório de demonstração!

Aikido combina recursos de diversas plataformas em uma só. Ao reunir várias ferramentas em uma única plataforma, somos capazes de contextualizar vulnerabilidades, filtrar falsos positivos e reduzir o ruído em 95%.

Estamos fazendo todo o possível para ser totalmente seguros e compatíveis. O Aikido foi examinado para atestar que seu sistema e a adequação do design dos controles atendem aos requisitos SOC 2 Tipo II e ISO 27001:2022 do AICPA. Saiba mais em nosso Trust Center.

Fique seguro agora

Proteja seu código, Cloud e runtime em um único sistema centralizado.

Encontre e corrija vulnerabilidades rapidamente de forma automática.

.avif)

.svg)

.jpg)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.jpg)

.png)

-1.png)

.png)

.png)