Você provavelmente já ouviu isso um milhão de vezes: "as ameaças estão evoluindo, a segurança está em constante mudança."

No entanto, independentemente de quão verdadeira seja essa afirmação, manter-se à frente e proteger sua infraestrutura contra ameaças requer mais do que apenas "saber que o cenário está mudando"; requer saber quais ferramentas realmente se encaixam no seu ambiente.

Também implica em entender como essas ameaças afetam organizações de todos os tamanhos e o que você precisa fazer a respeito.

Em 2025, 78% das organizações em todo o mundo relataram ter sofrido um ciberataque bem-sucedido, mostrando que os ataques não se limitam a grandes empresas com equipes de segurança robustas, eles afetam startups, pequenas empresas e companhias globais da mesma forma. Com riscos tão disseminados, uma coisa é reconhecer que você precisa de proteção e outra bem diferente é descobrir quais ferramentas realmente se encaixam na sua stack, equipe e perfil de risco.

Na verdade, escolher as ferramentas de cibersegurança certas é frequentemente mais difícil do que as próprias ameaças: existem soluções para proteção de endpoint, monitoramento de rede, defesa de Cloud, segurança de identidade e gerenciamento de vulnerabilidades, mas nem toda ferramenta funciona da mesma forma para todas as empresas.

Neste artigo, analisamos 10 plataformas de cibersegurança que lidam com detecção de ameaças em diferentes domínios: endpoint, rede, Cloud, identidade e gerenciamento de vulnerabilidades. Antes de nos aprofundarmos nas ferramentas desta lista, aqui está um resumo das 10 principais ferramentas de cibersegurança para 2026:

- Palo Alto Networks

- Aikido Security

- CrowdStrike

- Microsoft (Defender XDR)

- Sophos (XDR / MDR)

- Qualys

- IBM Security (QRadar Suite)

- Cisco (XDR / Security Cloud)

- Trend Micro (Vision One)

- Fortinet (Security Fabric)

O Que É Cibersegurança?

Cibersegurança é a prática de proteger sistemas de software, aplicações, infraestrutura e dados contra acesso não autorizado, ataques e uso indevido. Abrange tudo, desde a segurança do código da aplicação e dependências de terceiros até a proteção de ambientes Cloud, APIs, Containers e sistemas de produção em tempo real. À medida que as organizações desenvolvem e entregam software mais rapidamente, a cibersegurança evoluiu de uma preocupação baseada em perímetro para uma parte central de como o software é projetado, construído e operado.

A cibersegurança moderna foca em identificar e reduzir riscos o mais cedo possível, enquanto ainda protege sistemas em execução contra ataques do mundo real. Isso inclui a varredura de código em busca de vulnerabilidades, o monitoramento de dependências de código aberto, a prevenção de configurações incorretas na Cloud, a detecção de Secrets expostos e a interrupção de ameaças em tempo de execução. O objetivo não é apenas encontrar problemas, mas ajudar as equipes a corrigir os problemas certos rapidamente, sem atrasar o desenvolvimento ou criar ruído desnecessário.

Por Que as Ferramentas de Cibersegurança Importam?

A execução de workloads em diferentes Clouds e os diversos meios pelos quais empacotamos e armazenamos dados significam que há muito mais espaço para escolher como nossas aplicações são entregues.

Ao mesmo tempo, os atacantes agora têm mais variedade do que nunca quando se trata de escolher onde atacar. Mais opções de deployment significam mais pontos de entrada. Mais armazenamentos de dados significam mais lugares para informações sensíveis vazarem. Mais integrações significam mais limites de confiança para explorar.

A prevenção por si só não consegue cobrir tudo. Firewalls são contornados, credenciais são alvo de phishing e configurações incorretas escapam. Construir uma estratégia abrangente de defesa contra ameaças exige que as equipes utilizem ferramentas que possam expor todos os seus ativos na Cloud e fornecer insights relevantes que possam detectar vetores de ataque antes que os agentes de ameaças o façam.

Benefícios de Usar Ferramentas de Cibersegurança

Com o entendimento de por que a detecção de ameaças importa, aqui estão alguns dos benefícios de utilizar ferramentas de cibersegurança:

- Tempo de detecção reduzido: Utilizar uma ferramenta de cibersegurança significa que você pode responder a ameaças em horas ou dias, em vez de meses, limitando o quão longe os atacantes podem avançar em seu ambiente antes que você responda.

- Custos de violação mais baixos: A detecção mais rápida reduz o raio de impacto de um incidente, resultando em menos sistemas comprometidos e menores custos de remediação e recuperação.

- Visibilidade contínua: Mantenha o monitoramento 24 horas por dia de workloads na Cloud, endpoints e identidades, sem depender de revisões manuais de logs.

- Alinhamento com a conformidade: Suporte aos requisitos de detecção, relatórios e resposta sob regulamentações como NIS2, DORA, regras da SEC e políticas comuns de seguro cibernético.

- Eficiência da equipe aprimorada: A triagem automatizada e a correlação de alertas permitem que as equipes de segurança se concentrem em ameaças reais, em vez de gastar tempo com falsos positivos.

Como Escolher uma Ferramenta de Cibersegurança de Ponta

Para fazer uma comparação significativa, ajuda a avaliar ferramentas de cibersegurança com base em critérios que refletem como os sistemas modernos são construídos e atacados. Nem toda plataforma precisa cobrir tudo, mas as melhores ferramentas são claras sobre o que protegem, quão bem detectam ameaças reais e com que facilidade as equipes podem agir sobre os resultados.

- Amplitude da cobertura: Quais partes do seu ambiente a ferramenta protege? Ela foca em endpoints, redes, infraestrutura Cloud, identidade, código de aplicação ou vulnerabilidades? A ferramenta certa deve se alinhar com suas principais áreas de risco, em vez de reivindicar cobertura total sem profundidade.

- Profundidade da visibilidade: Quão profundamente a ferramenta inspeciona suas superfícies-alvo? Por exemplo, ela entende o contexto e as permissões da Cloud, a lógica da aplicação e o comportamento em tempo de execução, ou ela depende de verificações superficiais que geram ruído?

- Modelo de deployment: A ferramenta exige agentes, sensores ou infraestrutura complexa para funcionar, ou pode operar com configuração mínima? Abordagens sem agente frequentemente reduzem a sobrecarga operacional, enquanto agentes podem fornecer visibilidade mais profunda em certos ambientes.

- Capacidade de ação e precisão: Quão eficazmente a ferramenta reduz falsos positivos e expõe riscos reais e exploráveis? Procure por plataformas que priorizem os resultados, forneçam orientação clara para remediação e automatizem a triagem em vez de sobrecarregar as equipes com alertas.

- Facilidade de uso: As equipes de segurança e engenharia podem usar a ferramenta sem treinamento extensivo? Uma interface intuitiva e fluxos de trabalho claros geralmente importam mais do que a contagem bruta de recursos.

- Escalabilidade: A ferramenta continuará a ter bom desempenho à medida que sua organização cresce? Considere como ela lida com aumentos nos recursos da Cloud, endpoints, aplicações ou volume de dados sem degradar o desempenho.

- Facilidade de integração: Quão bem a ferramenta se encaixa nos fluxos de trabalho existentes? Uma forte integração com pipelines CI/CD, provedores de Cloud, sistemas de identidade e ferramentas de ticketing pode melhorar significativamente a adoção e os tempos de resposta.

- Automação: A plataforma suporta remediação automatizada, como correções com um clique ou pull requests automatizados? A automação reduz o esforço manual e ajuda as equipes a responder mais rapidamente a ameaças reais.

- Custo Total de Propriedade (TCO): Além do licenciamento, considere o custo contínuo de implantação, manutenção, ajuste e pessoal. Ferramentas que exigem muita personalização ou operadores dedicados podem se tornar caras com o tempo.

10 Ferramentas de Cibersegurança para 2026

1. Palo Alto Networks

A Palo Alto Networks se descreve como uma combinação das plataformas Chronosphere e Cortex AgentiX, que fornecerá remediação em tempo real e baseada em agentes para as principais empresas nativas de IA do mundo.

Suas soluções abrangem a detecção de ameaças no nível da rede e segurança na nuvem; um recurso de destaque é o seu SOC impulsionado por IA, que visa mantê-lo continuamente em conformidade com o padrão SOC2.

Principais Recursos

- Operações SOC Autônomas: A correlação impulsionada por ML reduz a triagem manual através do agrupamento automatizado de incidentes e playbooks de resposta.

- Telemetria Cross-domain: Ingestão unificada de dados da rede, Cloud (Prisma), endpoint e fontes de identidade.

- Integração de Threat Intelligence: A pesquisa de ameaças da Unit 42 alimenta diretamente as regras de detecção e as recomendações de resposta.

- SOAR integrado: Orquestração e automação nativas sem a necessidade de ferramentas separadas.

Prós

- Forte integração em todo o ecossistema de produtos da Palo Alto

- Reduz a fadiga de alertas através de agrupamento inteligente

- Cobertura abrangente se já houver investimento na infraestrutura Palo Alto

Contras

- Integrações de terceiros não são tão contínuas quanto as integrações nativas de produtos Palo Alto

- Curva de aprendizado acentuada para equipes novas na plataforma

- O preço pode aumentar rapidamente com os volumes de ingestão de dados

- O valor total exige comprometimento com o ecossistema Palo Alto

Ideal para

Organizações com infraestrutura de rede Palo Alto existente (firewalls Strata, Prisma Cloud) buscando consolidar as operações de segurança em uma única plataforma.

Preços

Preços personalizados com base na ingestão de dados e endpoints. Entre em contato com o departamento de vendas para cotações. Geralmente posicionado em faixas de preço empresariais.

Classificação Gartner: 4.6/5

2. Aikido Security

Se você busca segurança de código, Cloud ou em tempo de execução, Aikido Security é uma plataforma de segurança moderna projetada para ajudar suas equipes. Sua plataforma permite identificar e remediar riscos reais de aplicações e da Cloud sem ruído excessivo. Ela foca nos caminhos de ataque mais comuns em software moderno, cobrindo código de aplicação, dependências de código aberto, infraestrutura, Containers, APIs e ambientes de tempo de execução, enquanto se integra diretamente aos pipelines de CI/CD. A plataforma é utilizada por mais de 50.000 organizações, incluindo startups e empresas, como Revolut, Premier League, SoundCloud e Niantic.

Na análise de código e de dependências, o Aikido prioriza problemas exploráveis usando técnicas como Reachability analysis, detecção de malware, verificações de risco de licença e avisos de pacotes em fim de vida útil. Em vez de apresentar descobertas dispersas, ele agrupa problemas relacionados e fornece orientação clara para remediação, incluindo pull requests automatizados que tornam as correções rápidas e gerenciáveis.

A mesma abordagem focada em risco se estende à infraestrutura e segurança na nuvem. O Aikido detecta configurações incorretas reais em Terraform, Kubernetes, CloudFormation e ambientes Cloud, destacando problemas como recursos expostos, permissões excessivas e padrões inseguros diretamente no ponto onde são introduzidos. Isso permite que as equipes identifiquem problemas precocemente, antes que cheguem à produção.

Para aplicações em execução, o Aikido combina análise de Container, DAST, segurança de API, detecção de Secrets e proteção em tempo de execução para identificar riscos significativos e interromper ameaças ativas. A triagem automatizada reduz falsos positivos em todas as análises, garantindo que as equipes se concentrem no que é mais importante.

Principais Recursos

- Análise estática e de dependências: Verifica o código-fonte (SAST) e as dependências de terceiros (SCA) em busca de vulnerabilidades como SQL injection, XSS, desserialização insegura e CVEs conhecidos. Utiliza Reachability analysis para reduzir falsos positivos e fornece orientações claras de remediação, incluindo autofixes de um clique sempre que possível.

- Testes de segurança dinâmica e de API: Realiza varredura DAST e segurança de API em aplicações em produção, incluindo caminhos autenticados, para detectar vulnerabilidades em tempo de execução como SQL injection, XSS, CSRF e endpoints expostos.

- Segurança de Cloud e infraestrutura: Inclui CSPM e varredura IaC para detectar configurações incorretas em ambientes Cloud, manifestos Terraform, CloudFormation e Kubernetes, com suporte para frameworks de conformidade como SOC 2, ISO 27001, CIS e NIS2.

- Cobertura de Container e tempo de execução: Verifica imagens de Container e pacotes de SO subjacentes em busca de vulnerabilidades, priorizando as descobertas com base na sensibilidade dos dados e explorabilidade.

- Detecção de segredos: Identifica credenciais vazadas, chaves de API, certificados e material de criptografia em código e superfícies expostas, com integração nativa CI/CD e redução de ruído para evitar alertas irrelevantes.

Prós

- Ampla cobertura de segurança em código, Cloud, Containers, APIs e superfícies de tempo de execução

- Configuração rápida com mínima configuração e baixa manutenção contínua

- Alta relação sinal-ruído através de triagem e priorização automáticas

- Workflows amigáveis para desenvolvedores com integração CI/CD e remediação acionável

- Entrega baseada em Cloud com um nível gratuito que reduz o atrito na adoção

Preços: Nível gratuito para sempre com planos pagos de taxa fixa para usuários adicionais ou recursos avançados.

Classificação Gartner: 4.9/5

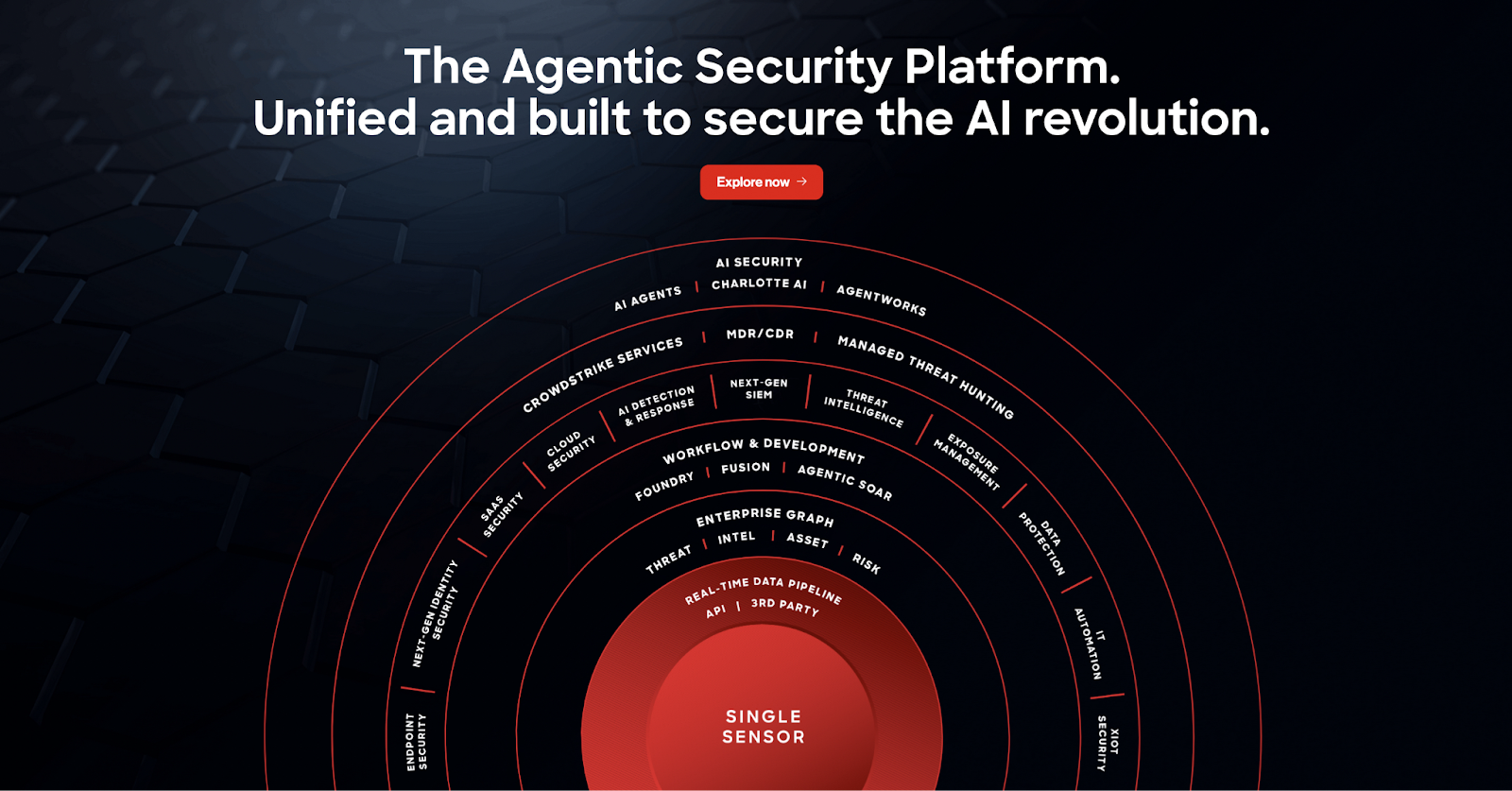

3. CrowdStrike

Agora bem conhecida por sua interrupção em 2024, a CrowdStrike é uma plataforma de proteção de endpoint e XDR com forte ênfase em Threat Intelligence de sua vasta base de telemetria.

Com produtos que abrangem detecção de endpoint, monitoramento de rede e detecção

Principais Recursos

- Threat Graph: Processa trilhões de eventos de segurança a cada semana para identificar padrões de ataque e descobrir novas ameaças.

- Caça a ameaças em tempo real: O serviço gerenciado OverWatch oferece caça a ameaças 24 horas por dia, 7 dias por semana, liderada por humanos.

- Agente leve: Uma arquitetura de agente único minimiza o impacto no desempenho do endpoint.

- Proteção de identidade: O Falcon Identity Threat Detection monitora o Active Directory e outros armazenamentos de identidade.

Prós

- Profundidade de Threat Intelligence reconhecida pela indústria

- Implantação rápida habilitada por uma arquitetura Cloud-native

- Forte visibilidade de endpoint com detecção baseada em comportamento

Contras

- Principalmente centrada em endpoint; as capacidades de Cloud e identidade são adições mais recentes

- Precificação baseada em módulos pode se tornar cara para cobertura total da plataforma

- As capacidades de detecção de rede são menos maduras do que a detecção de endpoint

- Alguns usuários relatam alto consumo de recursos durante varreduras intensivas

- Módulos de identidade e segurança na nuvem exigem compras separadas

- Pode gerar um alto volume de alertas sem um ajuste cuidadoso

Ideal para

Organizações que priorizam a visibilidade de endpoints e a detecção de ameaças comportamentais, especialmente aquelas que valorizam uma Threat Intelligence aprofundada e preferem não gerenciar infraestrutura on-premises.

Preços

Cobrado por dispositivo, com planos personalizados disponíveis.

Classificação Gartner: 4.7/5

4. Microsoft (Defender XDR)

A Microsoft é uma empresa que dispensa apresentações. O Defender XDR (anteriormente Microsoft 365 Defender) é uma plataforma XDR unificada que abrange endpoints, e-mail, identidade e aplicações Cloud, com integração nativa em Azure e Microsoft 365.

Principais Recursos

- Integração nativa com Microsoft 365: Correlaciona sinais entre Outlook, Teams, SharePoint e Azure AD com configuração adicional mínima.

- Interrupção automática de ataques: Pode isolar automaticamente ativos comprometidos e desativar contas durante ataques ativos.

- Copilot for Security: Assistente com inteligência artificial para investigação e resposta a ameaças (disponível a um custo adicional).

Prós

- Experiência fluida para organizações já comprometidas com o ecossistema Microsoft

- Nenhum agente adicional é necessário para endpoints Windows

- Incluído em muitos pacotes de licenciamento Microsoft 365 E5

Contras

- A qualidade da detecção pode variar fora do ecossistema Microsoft

- Podem surgir lacunas em ambientes multi-Cloud dominados por AWS ou GCP

- Pode ser complexo de configurar para resultados ótimos

- Modelo de licenciamento confuso; as capacidades completas geralmente exigem E5 ou add-ons

- Correlação de alertas mais fraca entre ferramentas de segurança não-Microsoft

- O Copilot for Security é um add-on caro

Ideal para

Ambientes centrados na Microsoft que dependem fortemente de Azure AD, Microsoft 365 e Intune. A proposta de valor diminui significativamente em ambientes heterogêneos ou multi-Cloud.

Preços

Frequentemente incluído no Microsoft 365 E5 (aproximadamente US$ 57 por usuário por mês). O Defender for Endpoint P2 está disponível separadamente por cerca de US$ 5,20 por usuário por mês. O Copilot for Security é precificado à parte.

Classificação Gartner: 4.5/5

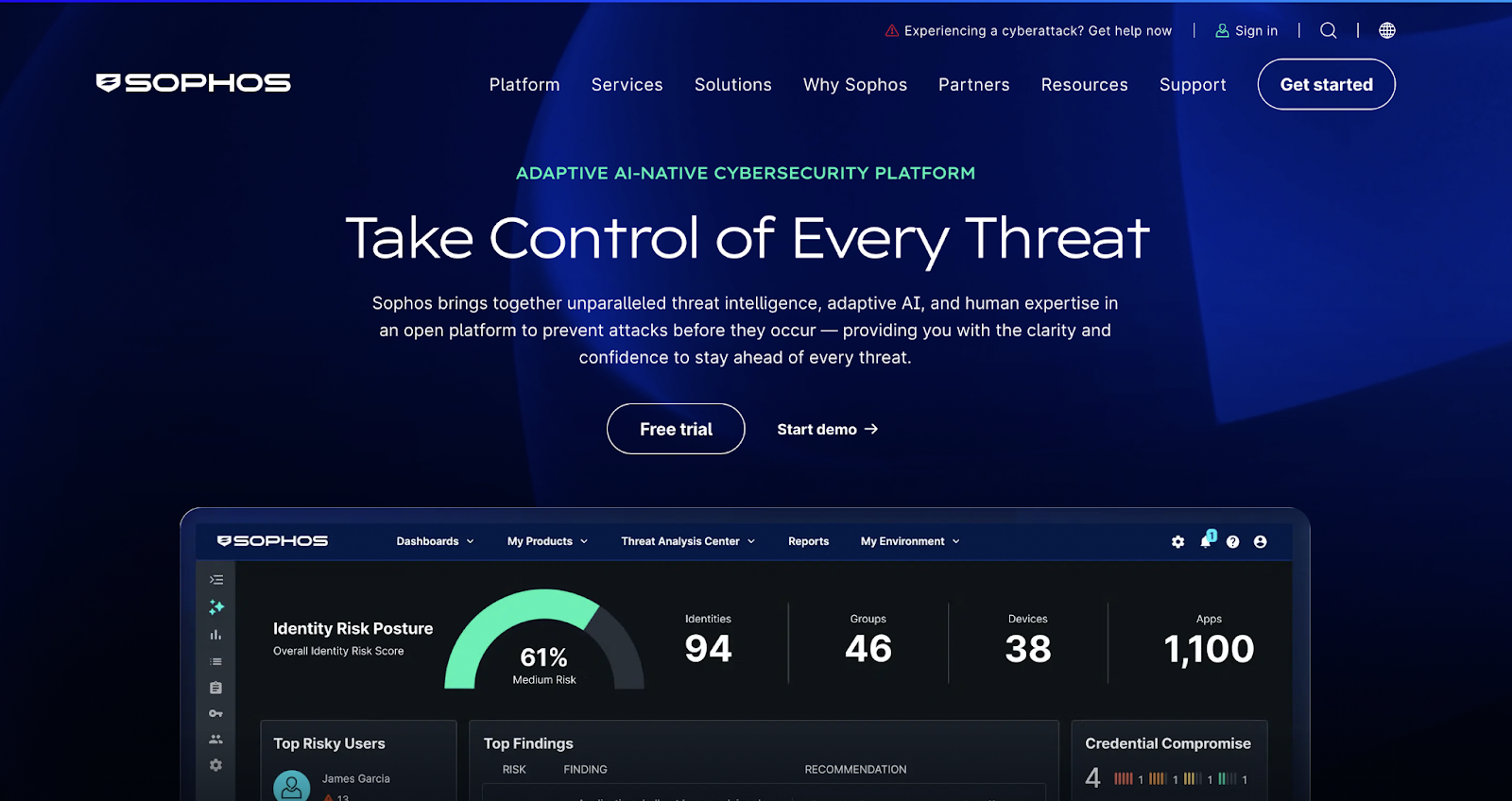

5. Sophos (XDR / MDR)

Originalmente focada em antivírus e proteção de endpoint. Na última década, a empresa expandiu-se para firewalls de próxima geração, segurança na nuvem e detecção e resposta gerenciadas, posicionando-se fortemente no mercado de médio porte. Sua plataforma XDR é complementada por uma oferta de MDR madura, com adições recentes, incluindo Identity Threat Detection and Response (ITDR).

Principais Recursos

- Cobertura MITRE de 100%: Alcançou 100% de cobertura de detecção na avaliação MITRE ATT&CK Enterprise 2025.

- Caça a ameaças gerenciada: O serviço de MDR oferece caça a ameaças e resposta a incidentes 24 horas por dia, 7 dias por semana, liderados por humanos.

- Detecção de ameaças de identidade: O ITDR monitora comprometimento de credenciais, escalonamento de privilégios e ataques baseados em identidade.

- Monitoramento da dark web: Verifica credenciais vazadas ou comprometidas associadas à organização.

Prós

- Oferta de MDR robusta para organizações sem um SOC 24 horas por dia, 7 dias por semana

- Desempenho competitivo em avaliações independentes

- Adequado para organizações de médio porte com preços razoáveis

Contras

- As capacidades de XDR são mais recentes em comparação com alguns concorrentes; a Sophos é historicamente conhecida por produtos de endpoint e firewall

- O ITDR foi lançado no final de 2025 e ainda está em fase de amadurecimento

- As integrações com terceiros estão melhorando, mas são menos extensas do que as de grandes fornecedores

- Alguns usuários relatam desempenho mais lento do console em larga escala

- Recursos avançados frequentemente exigem maior adesão ao ecossistema Sophos

- A personalização de relatórios é limitada em comparação com plataformas SIEM dedicadas

Ideal para

Organizações de médio porte que buscam capacidades robustas de detecção e resposta sem construir um SOC interno completo, especialmente aquelas preocupadas com ataques baseados em identidade.

Preços: entre em contato com vendas

Classificação Gartner: 4.5 / 5

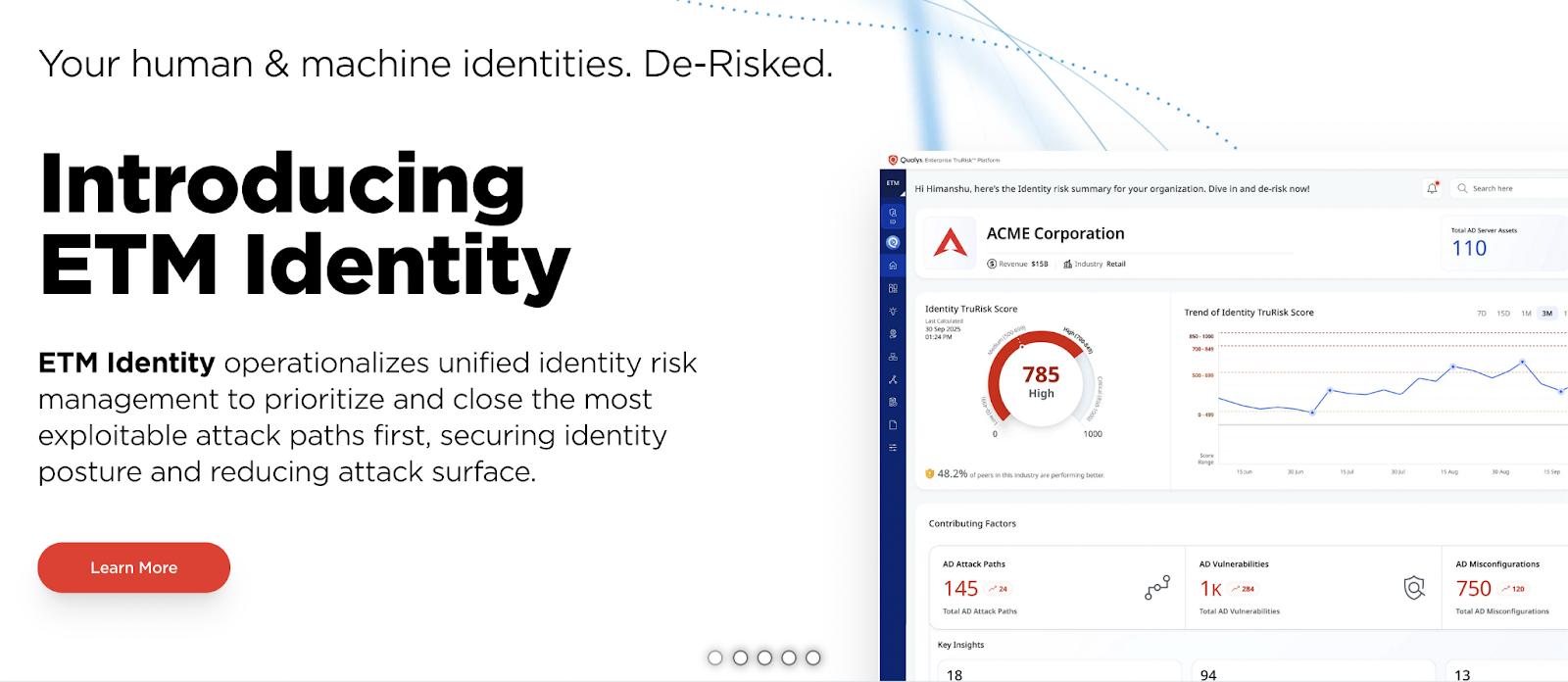

6. Qualys

Mais conhecida por gerenciamento de vulnerabilidades como serviço. Sua plataforma VMDR (Vulnerability Management, Detection, and Response) combina descoberta contínua de ativos com avaliação de vulnerabilidades, priorização de riscos e remediação integrada em ambientes de TI, OT, Cloud e IoT.

Principais Recursos

- Pontuação TruRisk: Vai além do CVSS ao considerar a disponibilidade de exploits, a weaponização ativa, a criticidade dos ativos e o contexto de exposição.

- Amplitude de detecção: Cobre mais de 103.000 CVEs, com alegações de identificar vulnerabilidades críticas até 16 horas antes dos concorrentes.

- Fontes de detecção de vulnerabilidades: Identifica onde cada vulnerabilidade foi descoberta, seja via agente, varredura de perímetro ou scanner interno.

Prós

- Cobertura profunda e madura de detecção de vulnerabilidades

- Priorização baseada em risco ajuda a reduzir o ruído de alertas

- Visibilidade de ativos unificada em ambientes híbridos e heterogêneos

Contras

- Focado principalmente em vulnerabilidades; não é um substituto para XDR ou SIEM para detecção comportamental

- A implantação de agentes pode ser complexa em ambientes grandes ou altamente segmentados

- O desempenho da varredura pode impactar sistemas de produção se não for cuidadosamente ajustado

- A UI e o fluxo de trabalho têm uma curva de aprendizado

- A configuração de relatórios geralmente exige um esforço inicial significativo

- Algumas integrações exigem o envolvimento de serviços profissionais

Ideal para

Organizações onde o gerenciamento de vulnerabilidades é central para o programa de segurança, especialmente aquelas que exigem visibilidade abrangente em infraestruturas híbridas que abrangem ambientes de TI e IoT.

Preços: entre em contato com vendas

Avaliação Gartner: 4.4/5

7. IBM Security (QRadar Suite)

O QRadar Suite da IBM Security é uma plataforma SIEM de longa data que evoluiu para uma oferta XDR mais ampla, apoiada por décadas de experiência em operações de segurança empresarial. Posicionado dentro do portfólio de segurança mais amplo da IBM, o QRadar enfatiza a análise de logs em larga escala, relatórios de conformidade e detecção de ameaças assistida por IA.

Principais Recursos

- Análise de logs em escala: Projetado para lidar com volumes de logs extremamente altos, refletindo as décadas de experiência da IBM na operação de SIEMs em grandes empresas.

- Integração com Watson AI: Utiliza análises baseadas em IA para detecção de anomalias e triagem automatizada.

- Experiência unificada para analistas: O QRadar Suite consolida as capacidades de SIEM, SOAR e XDR em um único fluxo de trabalho.

- Threat Intelligence: Integra feeds de Threat Intelligence IBM X-Force diretamente na detecção e investigação.

Prós

- Lida eficazmente com requisitos massivos de ingestão e retenção de logs

- Fortes capacidades de conformidade, auditoria e relatórios

- Um ecossistema extenso de integrações de terceiros

Contras

- Pesado operacionalmente e frequentemente exige pessoal dedicado para manutenção

- A complexidade pode sobrecarregar equipes de segurança menores

- Implantações on-premises exigem um investimento significativo em infraestrutura

- Atualizações e ajustes de regras de detecção podem ser lentos

- O modelo de licenciamento é complexo e difícil de prever

- As ofertas QRadar baseadas em Cloud têm um conjunto de recursos diferente e, por vezes, reduzido

Ideal para

Grandes empresas com ambientes heterogêneos e equipes dedicadas de operações de segurança, especialmente aquelas com relacionamentos existentes com a IBM ou infraestrutura mainframe e híbrida significativa.

Preços: entre em contato com vendas

Classificação Gartner: 4.3/5

8. Cisco (XDR / Security Cloud)

O XDR da Cisco, entregue através do Cisco Security Cloud, visa unificar a detecção e resposta correlacionando telemetria em todo o amplo portfólio da Cisco, incluindo produtos de rede, e-mail, endpoint e segurança na nuvem. A força da plataforma reside na visibilidade profunda da rede e na Threat Intelligence, particularmente para organizações que já investiram pesadamente na infraestrutura Cisco.

Principais Recursos

- Visibilidade da rede: Enriquece as detecções com dados de fluxo de rede ao usar a infraestrutura de rede Cisco.

- Integração SecureX: Atua como uma camada de orquestração conectando múltiplos produtos de segurança Cisco em um fluxo de trabalho unificado.

- Talos intelligence: Aproveita a Threat Intelligence de uma das maiores equipes comerciais de pesquisa de ameaças do setor.

- Segurança de e-mail: Oferece detecção integrada de ameaças por e-mail através do Cisco Secure Email.

Prós

- Visibilidade em nível de rede incomparável para ambientes centrados em Cisco

- Threat Intelligence de alta qualidade da Cisco Talos

- Forte aproveitamento dos investimentos existentes em infraestrutura Cisco

Contras

- As capacidades de XDR ainda estão amadurecendo após a aquisição da Splunk

- Integração contínua e incerteza no roadmap do produto

- A detecção de endpoint é menos madura do que a visibilidade baseada em rede

- A implantação pode ser complexa em ambientes híbridos e multi-Cloud

- O valor total exige um compromisso mais profundo com o ecossistema Cisco

- Alguma sobreposição de produtos e esforços de consolidação ainda estão em andamento

Ideal para

Organizações com investimentos significativos em rede Cisco que desejam estender a telemetria da infraestrutura existente para detecção e resposta de segurança. Os compradores devem avaliar cuidadosamente como a integração do Splunk evolui.

Preços

Preços personalizados, frequentemente incluídos em Cisco Enterprise Agreements. O preço do produto autônomo varia amplamente dependendo do tamanho e escopo da implantação.

Classificação Gartner: 4.7/5

9. Trend Micro (Vision One)

A Trend Micro tem sido um pilar na segurança de endpoints por décadas e fez uma transição bem-sucedida para uma plataforma XDR completa com o Vision One. A plataforma se destaca na correlação de dados entre endpoints, servidores, e-mail, redes e cargas de trabalho na Cloud, com uma força particular no rastreamento de cadeias de ataque que abrangem múltiplos vetores.

Principais Recursos

- Detecção entre camadas: Rastreia cadeias de ataque em cenários de e-mail para endpoint para servidor, conectando atividades relacionadas em incidentes unificados.

- Insights de risco: Quantifica a exposição ao risco organizacional em toda a superfície de ataque com recomendações priorizadas.

- Investigação no Workbench: Oferece um console unificado para triagem de alertas e investigação de incidentes em todas as fontes de telemetria.

- Integração de segurança na nuvem: Estende a cobertura para contêineres, funções serverless e cargas de trabalho na Cloud.

Prós

- Forte correlação entre vetores de ataque de e-mail e endpoint.

- Longa trajetória e maturidade em proteção de endpoints (Líder do Quadrante Mágico do Gartner por 20 vezes).

- Modelos de precificação competitivos e flexíveis, muitas vezes mais econômicos do que outros concorrentes XDR de primeira linha.

- Suporte abrangente para sistemas operacionais legados juntamente com ambientes modernos nativos da Cloud.

Contras

- As capacidades de segurança nativas da Cloud e de contêineres foram adições posteriores à suíte.

- Organizações com grandes investimentos em Kubernetes podem achar a profundidade de detecção insuficiente em comparação com ferramentas especializadas.

- Alguns usuários relatam que as taxas de falsos positivos exigem ajustes manuais contínuos.

- As integrações de terceiros são menos abrangentes do que as de fornecedores de ecossistemas de plataformas maiores.

- O agente pode ser intensivo em recursos em hardware de endpoint mais antigo.

Ideal para

Organizações onde e-mail e endpoint são os principais vetores de ataque, especialmente aquelas que já utilizam produtos Trend Micro, que desejam uma experiência XDR consolidada e de alta visibilidade.

Preços: Cotações exatas exigem contato com vendas.

Classificação Gartner: 4.7/5

10. Fortinet (Security Fabric)

Mais conhecida por seus firewalls FortiGate, a Fortinet expandiu-se para uma plataforma de segurança abrangente sob o guarda-chuva do Security Fabric. A plataforma unifica segurança de rede, proteção de endpoints e visibilidade de cargas de trabalho na Cloud, oferecendo um ecossistema altamente integrado que se destaca em ambientes onde a detecção em nível de rede e a segurança de OT (Tecnologia Operacional) são as principais prioridades.

Principais Recursos

- FortiGuard Labs Intelligence: Processa mais de 100 bilhões de eventos de segurança diariamente para fornecer Threat Intelligence em tempo real, impulsionada por IA, em todo o Fabric.

- Detecção em Nível de Rede: A profunda integração entre os firewalls FortiGate e o stack de detecção mais amplo permite visibilidade correlacionada em todo o tráfego de rede.

- Segurança OT e Industrial: Capacidades desenvolvidas especificamente para proteger sistemas de controle industrial (ICS) e ambientes SCADA, incluindo hardware robusto.

- Integração SASE Unificada: Combina a segurança de rede on-premises com a funcionalidade Secure Access Service Edge (SASE) entregue na Cloud para equipes de trabalho híbridas.

Prós

- Desempenho de ponta para organizações que já utilizam infraestrutura de rede Fortinet.

- Uma das poucas plataformas com suporte nativo e aprofundado para ambientes industriais e de manufatura.

- Chips SPU (Security Processing Unit) personalizados oferecem throughput superior em comparação com concorrentes que utilizam apenas software.

- Embora proprietário, o "Fabric" abrange mais áreas (WLAN, LAN, SD-WAN e Endpoint) do que quase qualquer outro fornecedor único.

Contras

- Vendor Lock-in: O valor da plataforma é maximizado ao usar um stack totalmente Fortinet; a integração com produtos que não são da Fortinet frequentemente exige "Fabric Connectors" complexos.

- Complexidade da Interface: Os consoles de gerenciamento (FortiManager/FortiAnalyzer) oferecem controle aprofundado, mas são conhecidos por uma curva de aprendizado mais acentuada e uma UI mais tradicional.

- Maturidade de Endpoint: Embora estejam melhorando, FortiClient e FortiEDR são frequentemente vistos como secundários em relação às suas potências de segurança de rede.

- Atrito de Licenciamento: Usuários frequentemente relatam que navegar pelas diversas camadas de suporte e licenças de recursos pode ser complicado.

Ideal para

Organizações com infraestrutura de rede Fortinet significativa, especialmente aquelas nos setores de manufatura, energia ou utilities, onde a segurança OT e a segmentação de rede são críticas.

Preços: entre em contato com vendas para uma cotação

Avaliação Gartner: 4.6/5

Conclusão

Escolher as ferramentas de cibersegurança certas em 2026 é menos sobre buscar o maior número de recursos e mais sobre alinhar as capacidades de detecção com a forma como seus sistemas são realmente construídos e operados.

À medida que as superfícies de ataque se expandem por endpoints, infraestrutura Cloud, identidades e código de aplicação, as equipes de segurança precisam de ferramentas que revelem riscos reais, reduzam o ruído e se encaixem nos fluxos de trabalho existentes, em vez de atrasá-los.

As plataformas nesta lista se destacam em diferentes domínios, desde detecção de endpoint e rede até gerenciamento de vulnerabilidades e visibilidade impulsionada por SIEM. Aikido Security se destaca por focar onde o risco moderno é introduzido no código, dependências, infraestrutura e runtime, e por tornar a remediação prática através de triagem automatizada e correções claras. Se você busca melhorar a cobertura de segurança sem adicionar complexidade ou fadiga de alertas, a Aikido oferece um excelente ponto de partida.

Quer ver como a Aikido Security se encaixa no seu ambiente? Comece gratuitamente ou agende uma demonstração para explorar como ela ajuda as equipes a encontrar e corrigir riscos reais mais rapidamente.