Reduza 94% do seu ruído com SCA baseado em alcançabilidade e AutoFix

Proteja dependências de terceiros com Reachability analysis, inteligência pré-CVE e de malware, SBOMs e correções assistidas por IA.

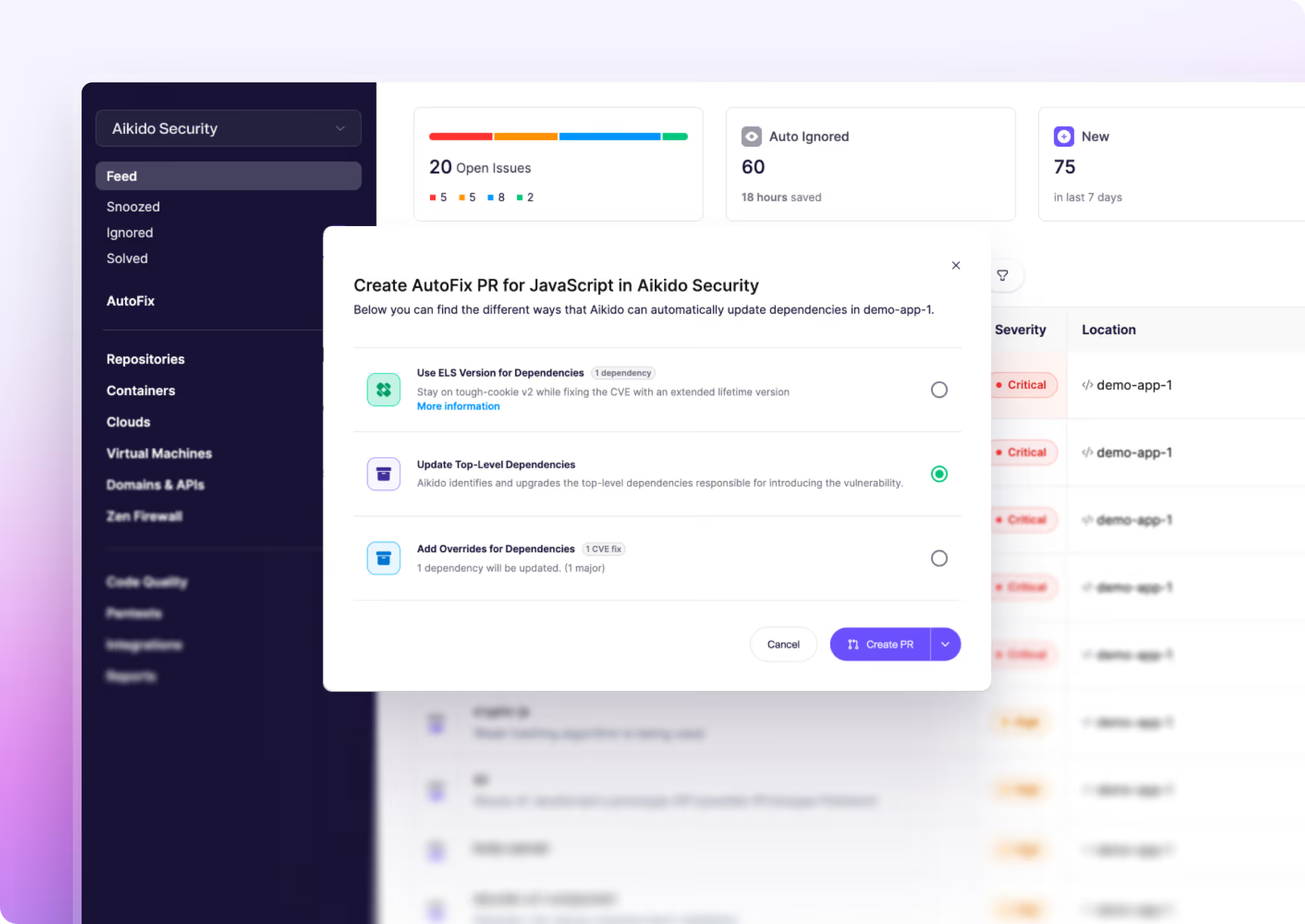

Reachability analysis multi-camadas com AutoFix com um clique

Corrija o que é alcançável. Ignore o que não é.

Aikido rastreia cadeias de chamadas reais do seu código para pacotes de terceiros para determinar quais vulnerabilidades são genuinamente alcançáveis em tempo de execução e ignora as que você não está usando.

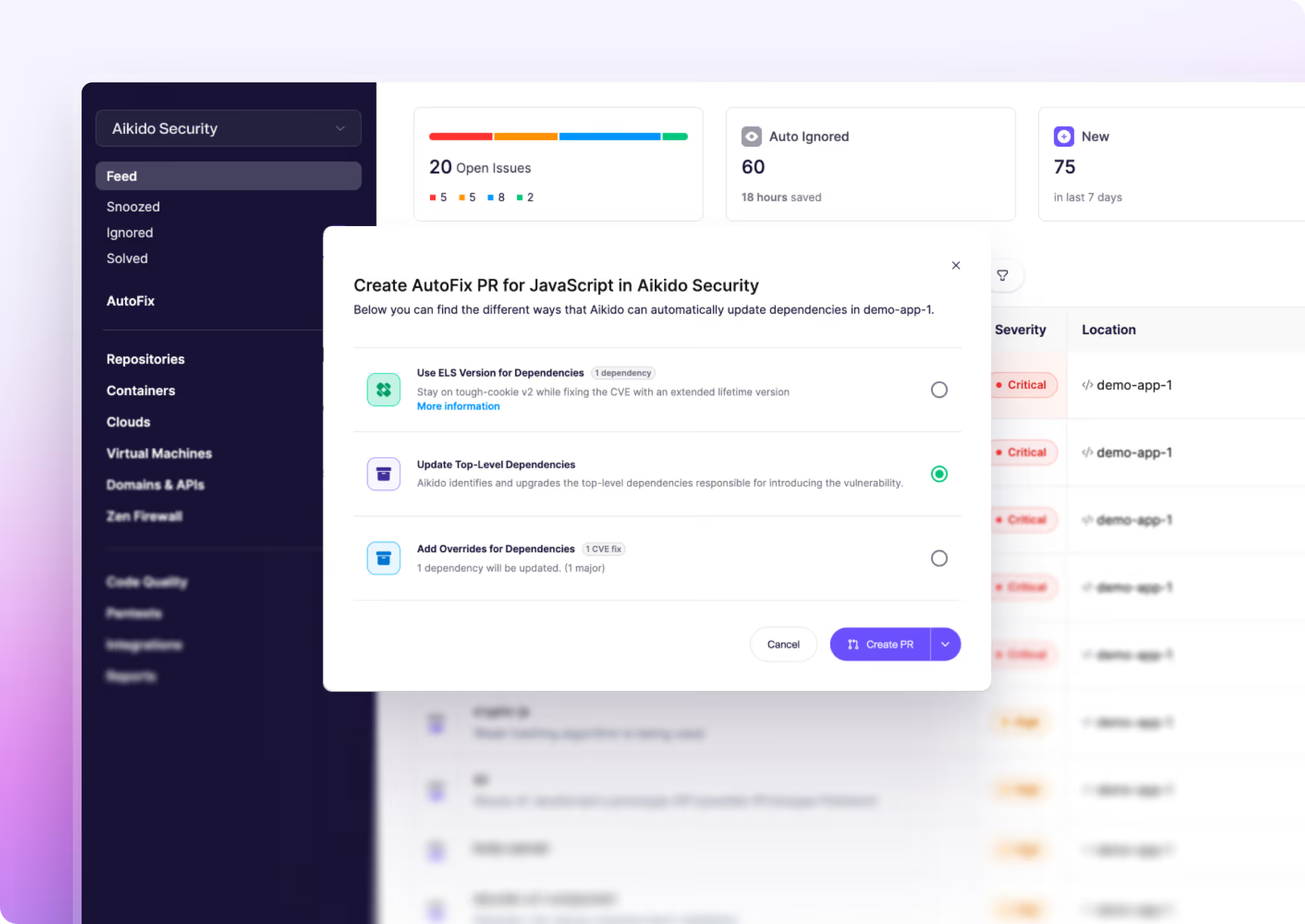

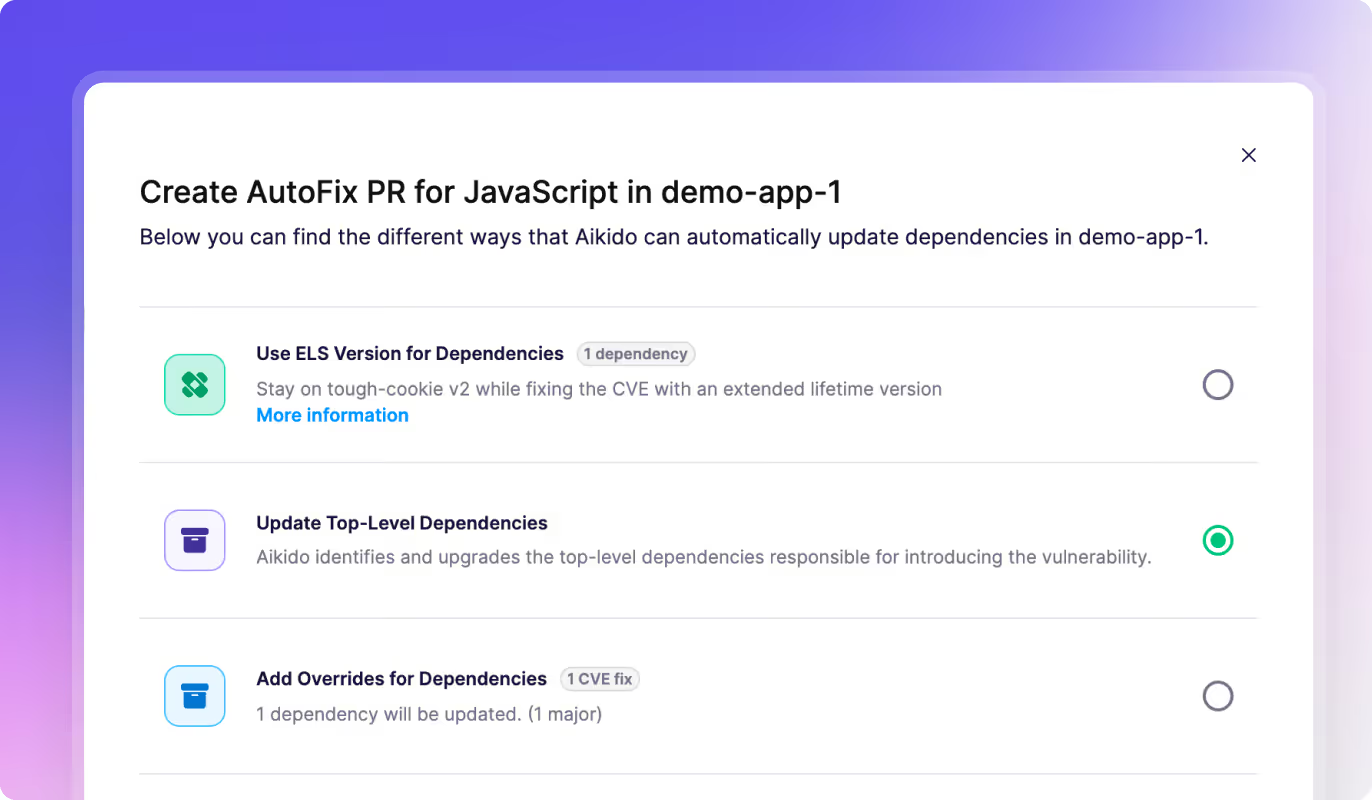

Correções com um clique e PRs gerados automaticamente.

Aikido cria PRs com atualizações de versão seguras e não disruptivas. Para CVEs críticos, a fusão automática mantém sua janela de exposição próxima de zero.

"A redução de ruído de 92% é um divisor de águas. Isso nos permite focar nos 8% que realmente importam. Só isso já vale ouro… É um enorme aumento de produtividade e tranquilidade."

O que diferencia a SCA da Aikido de outras ferramentas

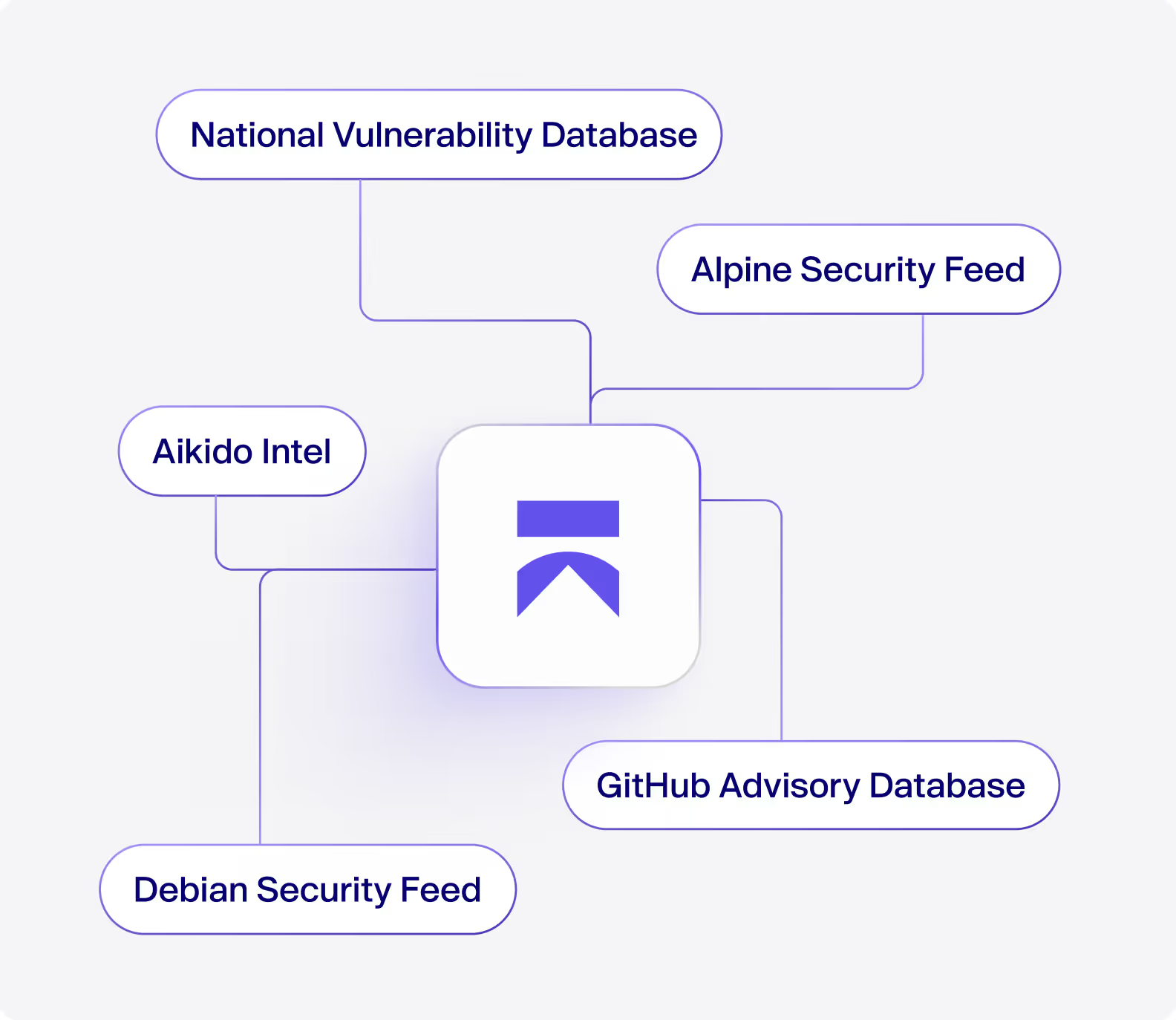

Aikido pre-CVE protege-o contra vulnerabilidades antes da sua divulgação pública...

Detecção pré-CVE da própria pesquisa de malware e vulnerabilidades da Aikido

Com referência cruzada com NVD, GitHub Advisory e mais de 10 feeds externos

Mais de 12 mil pacotes maliciosos identificados no npm, PyPI, GitHub Actions e Maven

SCA em todo o seu ciclo de vida do desenvolvimento de software (SDLC), desde o IDE até à produção

Uma única ferramenta para escanear em IDE, Git, CI, Containers e VMs

Elimina alertas duplicados entre as etapas com descobertas correlacionadas

Análise baseada em Reachability para que você veja apenas riscos exploráveis

Primeiros resultados de varredura em menos de 2 minutos

Conecte seu repositório e veja apenas as vulnerabilidades que são realmente alcançáveis.

Perguntas Frequentes

Análise de composição de software (SCA) é basicamente uma verificação de saúde para suas dependências de código aberto. Ela analisa as bibliotecas e pacotes que você incorpora em seu projeto e sinaliza vulnerabilidades conhecidas de código aberto, armadilhas de licença e outros riscos. Você deve se importar porque, se estiver usando código aberto (spoiler: você está), uma dependência vulnerável pode comprometer a segurança de toda a sua aplicação. SCA ajuda a garantir que o código de terceiros em seus projetos não seja uma porta dos fundos oculta ou uma bomba-relógio.

Funciona como um detetive automatizado para suas dependências. O scanner SCA do Aikido identifica todas as bibliotecas e versões que você está usando (sua árvore de dependências) e as compara com um banco de dados constantemente atualizado de vulnerabilidades conhecidas (CVEs) e inteligência de ameaças de código aberto. Em termos simples: se você estiver usando uma biblioteca com uma falha de segurança conhecida ou até mesmo um pacote malicioso, o Aikido irá detectá-lo e alertá-lo. É uma análise de dependências abrangente que utiliza feeds de vulnerabilidades para identificar problemas rapidamente.

Com certeza – o SCA do Aikido se encaixa perfeitamente no seu pipeline de CI/CD. Você pode integrá-lo com GitHub Actions, GitLab CI, Jenkins, CircleCI ou qualquer ferramenta que você use, para que a análise de dependências seja executada automaticamente em cada build ou pull request. Isso significa que novas dependências vulneráveis são detectadas e reportadas antes de chegarem em produção. Em resumo, as verificações de segurança de código aberto automatizadas se tornam uma parte integrante do seu fluxo de trabalho de desenvolvimento.

O Aikido não apenas o incomoda com dependências vulneráveis – ele ajuda a corrigi-las. Para muitos problemas, ele oferece soluções AutoFix de um clique: sugere a versão segura para a qual atualizar e pode abrir automaticamente um pull request para atualizar a dependência para você. Em outros casos, ele fornece orientação clara de remediação para que você saiba exatamente como resolver o problema. Em resumo: ele não apenas relata problemas de segurança de código aberto, mas também agiliza a correção (muitas vezes fazendo o trabalho pesado para você).

Sim – o SCA do Aikido pode gerar uma lista de materiais de software (SBOM) para seu aplicativo com um clique. Ele compila uma lista completa de todos os componentes de código aberto em seu projeto e permite exportá-la em formatos padrão como CycloneDX ou SPDX (ou até mesmo um CSV simples). Este SBOM fornece a você e à sua equipe de conformidade um inventário completo do que está em seu software. É excelente para visibilidade, auditorias de conformidade e para garantir que não haja peças "desconhecidas" em sua stack.

O SCA do Aikido suporta a maioria das principais linguagens de programação e seus gerenciadores de pacotes – é provável que, se for popular, seja suportado. Por exemplo, ele cobre JavaScript/TypeScript (npm, Yarn, pnpm), Python (pip, Poetry), Java/Scala/Kotlin (Maven, Gradle, sbt), .NET (NuGet), Ruby (Bundler), PHP (Composer), Go (Go modules), Rust (Cargo), Swift (CocoaPods e SwiftPM), Dart (pub), e muito mais. Ele até lida com projetos C/C++ (analisando dependências conhecidas sem a necessidade de lockfiles). Em resumo, o scanner do Aikido tem ampla cobertura de linguagens, então ele provavelmente pode analisar qualquer stack de tecnologia que você o submeta.

Essencialmente, qualquer vulnerabilidade de código aberto conhecida em suas dependências será detectada. Por exemplo, se seu projeto incluir uma biblioteca afetada por Log4Shell (a infame vulnerabilidade do Log4j), o SCA do Aikido a sinalizará. O mesmo vale para algo como o bug Heartbleed do OpenSSL – se essa versão vulnerável estiver presente, você saberá. Ele também detecta CVEs menos conhecidas e até mesmo pacotes maliciosos (como pacotes npm/PyPI comprometidos); se houver uma falha conhecida ou backdoor em uma dependência, o Aikido a detectará.

O SCA do Aikido oferece cobertura semelhante à análise de código aberto do Snyk, mas com muito menos ruído. O Snyk é poderoso, mas muitas vezes bombardeia você com uma tonelada de alertas (incluindo problemas de baixa prioridade), enquanto o Aikido auto-prioriza e mostra apenas os riscos reais – menos ruído, mais sinal. Ao contrário do Dependabot, que simplesmente automatiza PRs de atualização de versão para vulnerabilidades conhecidas, o Aikido oferece contexto completo sobre vulnerabilidades, analisa pacotes maliciosos, verifica licenças e fornece correções com um clique. Em resumo, você obtém a minuciosidade de nível Snyk sem a fadiga de alertas, e muito mais capacidade do que ferramentas básicas como o Dependabot.

Pense no Dependabot como um bom começo, mas não a história completa. O Dependabot atualizará dependências com problemas conhecidos, mas não detectará tudo – por exemplo, ele pode perder um pacote malicioso ou uma vulnerabilidade que ainda não tem uma atualização disponível. O SCA do Aikido oferece uma análise de segurança de código aberto muito mais aprofundada: ele encontra problemas que escapam ao Dependabot, fornece detalhes sobre cada vulnerabilidade e até mesmo as corrige automaticamente. Em resumo, se você deseja uma análise de dependências minuciosa e não apenas a automação básica de atualização, você ainda vai querer o Aikido cuidando de você.