Segurança de Software para FinTech

Desde APIs bancárias com alta exigência de conformidade até exchanges de criptomoedas de alta velocidade, o Aikido ajuda as equipes de FinTech a entregar rapidamente, manter a conformidade e proteger seu SDLC, sem atrasar o desenvolvimento.

- Escaneamento de Código, Containers, Cloud, SBOMs e muito mais

- Acelere a conformidade (DORA, PCI, SOC 2 e muito mais)

.avif)

Estas empresas dormem mais tranquilas à noite

.png)

Acelere a segurança, conquiste a confiança do cliente

FinTech se move rapidamente, mas segurança e conformidade não podem ser deixadas para trás.

O Aikido mantém seus ciclos de lançamento seguros e prontos para auditoria para DORA, PCI DSS e ISO 27001, comprovando sua postura para clientes, parceiros e reguladores.

Segurança completa construída para velocidade e credibilidade

Em FinTech, credibilidade é moeda. O Aikido ajuda você a atender aos mais altos padrões de segurança sem atrasar a entrega.

- Unifique detecção, monitoramento e remediação

- Corrija problemas antes da produção

- Comprove a conformidade com relatórios prontos para auditoria

Conformidade Descomplicada

De PCI DSS a DORA, ISO 27001, SOC 2 e NIS2, a conformidade é essencial em FinTech. O Aikido facilita a obtenção e manutenção da certificação, com controles automatizados, relatórios claros e um tempo de auditoria mais rápido.

- Automatize SBOMs, verificações de licenças OSS e relatórios alinhados com NIS2

- Gere evidências prontas para auditoria para DORA, PCI DSS e muito mais

- Forneça provas claras a parceiros, auditores e reguladores

- Reduza a sobrecarga de conformidade com controles e relatórios integrados

Pentest de IA autônomo

Segurança não é apenas sobre varredura, é sobre entender como adversários reais agem.

Nossos agentes de IA analisam seu código e aplicativos web ou APIs implantados, simulam o comportamento de atacantes reais e entregam um relatório verificado, pronto para SOC2 e ISO27001 – tudo em questão de horas.

- Caminhos de Ataque de Ponta a Ponta: Mapeie rotas exploráveis em código, Cloud e runtime.

- Simulações de Exploit: Teste contra técnicas do mundo real sem risco para a produção.

- Risco Priorizado: Foque nas vulnerabilidades que os atacantes realmente explorariam.

Pronto para Crypto & Web3

Equipes de cripto precisam de defesa proativa. O Aikido adiciona proteção em tempo de execução no aplicativo para interromper exploits em tempo real, e nosso Open Source Threat Feed revela riscos que outros perdem.

- Feed de Ameaças Open Source: Inteligência verificada por humanos, dezenas de milhares de vulnerabilidades e pacotes de malware descobertos (incluindo lacunas no NVD/GitHub)

- Proteção em tempo de execução: bloqueia ataques no momento em que ocorrem dentro do seu aplicativo

- Alerta precoce sobre zero-days em dependências críticas de código aberto

Tudo o que Você Gostaria que as Ferramentas de Segurança Realmente Fizessem

Testes de segurança de aplicações estáticas (SAST)

Verifica seu código-fonte em busca de vulnerabilidades de segurança como SQL injection, XSS, estouros de buffer e outros riscos de segurança. Realiza verificações contra bancos de dados CVE populares. Funciona de imediato e suporta todas as principais linguagens.

análise de composição de software

Analise componentes de terceiros, como bibliotecas, frameworks e dependências, em busca de vulnerabilidades. Aikido realiza Reachability analysis, tria para filtrar falsos positivos e fornece conselhos claros de remediação. Corrija vulnerabilidades automaticamente com um clique.

Infraestrutura como código (IaC)

Verifica Terraform, CloudFormation e Kubernetes Helm charts em busca de erros de configuração.

- Detecte configurações incorretas que expõem sua infraestrutura a riscos

- Identifique vulnerabilidades antes que cheguem à sua branch principal

- Integra-se ao seu Pipeline de CI/CD

segurança de contêineres

Analise o sistema operacional do seu Container em busca de pacotes com problemas de segurança.

- Verifica se seus Containers possuem vulnerabilidades (Como CVEs)

- Destaca vulnerabilidades com base na sensibilidade dos dados do Container

- AutoFix suas imagens Container com IA

DAST & segurança de API

Monitore seu aplicativo e APIs para encontrar vulnerabilidades como SQL injection, XSS e CSRF, tanto na superfície quanto com DAST autenticado.

Simule ataques do mundo real e escaneie cada endpoint de API em busca de ameaças de segurança comuns.

.avif)

Gerenciamento de Postura de Segurança de Cloud e K8s (CSPM)

Detecte riscos na infraestrutura Cloud em grandes provedores de Cloud.

- Verifica Máquinas Virtuais (instâncias AWS EC2) em busca de vulnerabilidades.

- Verifica sua Cloud em busca de erros de configuração e funções/acessos de usuário excessivamente permissivos

- Automatiza políticas de segurança e verificações de conformidade para SOC2, ISO27001, CIS e NIS2

detecção de segredos

Verifique seu código em busca de chaves de API vazadas e expostas, senhas, certificados, chaves de criptografia, etc...

Detecção de malware

O ecossistema npm é suscetível à publicação de pacotes maliciosos devido à sua natureza aberta. O Aikido identifica código malicioso que pode estar incorporado em arquivos JavaScript ou pacotes npm. (Verifica backdoors, trojans, keyloggers, XSS, scripts de cryptojacking e muito mais.)

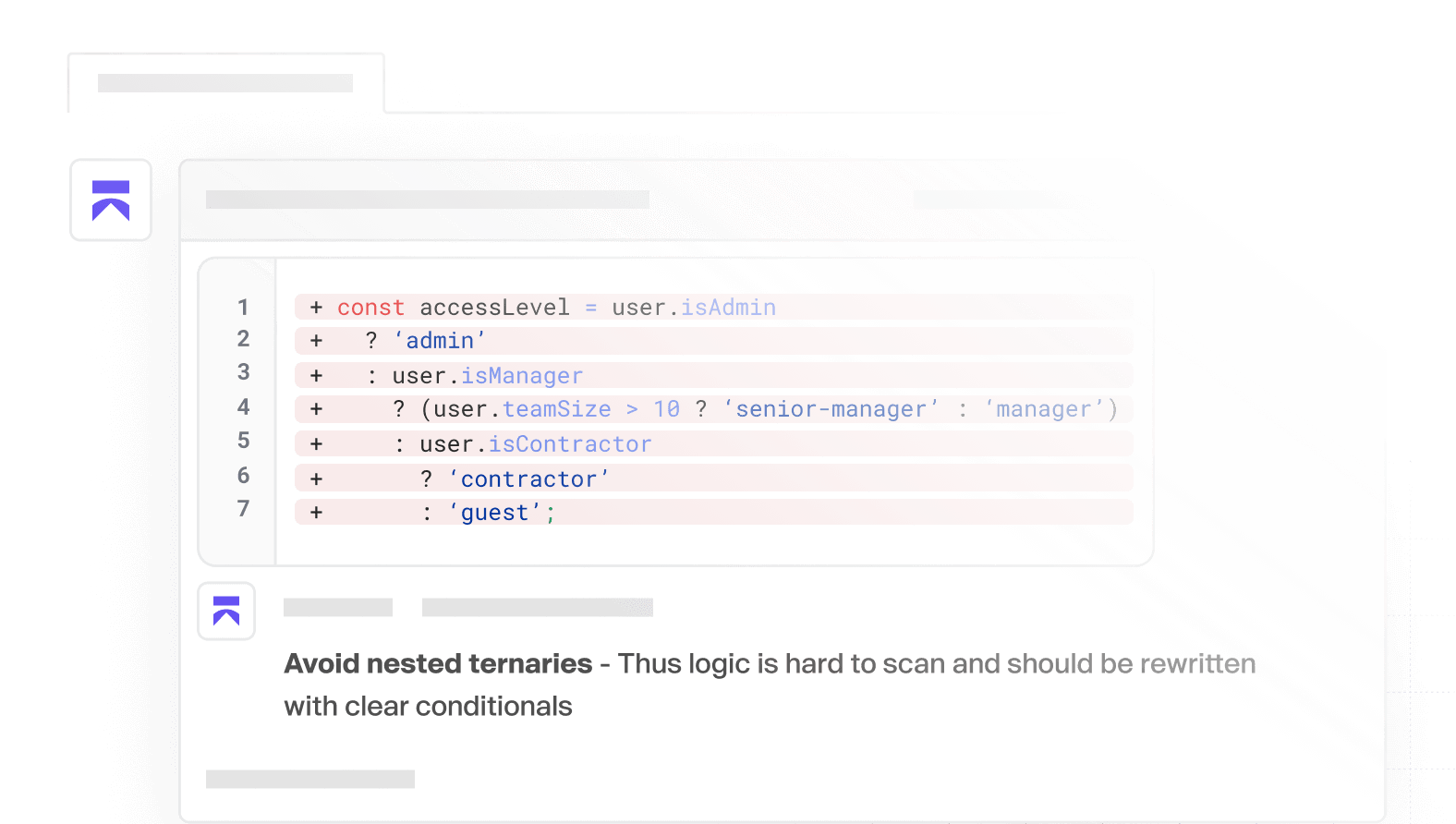

Qualidade de Código com IA

Entregue código de qualidade, mais rápido. Feedback instantâneo, detecção inteligente e comentários claros em PRs, para que você possa focar na construção.

Conformidade

Garanta sua Conformidade

O Aikido realiza verificações e gera evidências para controles técnicos para ISO 27001:2022, SOC 2 Tipo 2, padrão de segurança PCI e para DORA. Automatizar controles técnicos é um grande avanço para alcançar a conformidade.

ISO 27001:2022

A ISO 27001 é particularmente relevante para empresas FinTech. Este padrão globalmente reconhecido garante que você tenha uma abordagem sistemática para gerenciar informações confidenciais da empresa, assegurando sua confidencialidade, integridade e disponibilidade. O Aikido automatiza uma variedade de controles técnicos da ISO 27001:2022.

SOC 2 Tipo 2

SOC 2 é um procedimento que garante que seus provedores de serviço gerenciem seus dados com segurança para proteger os interesses de sua organização e a privacidade de seus clientes. Demonstre seu compromisso em proteger dados, cumprindo com o SOC2. O Aikido automatiza todos os controles técnicos, tornando o processo de conformidade muito mais fácil.

DORA

O Digital Operational Resilience Act (DORA) é um regulamento da UE que exige que as instituições financeiras fortaleçam suas defesas contra riscos relacionados à TI. O Aikido auxilia na conformidade com o DORA, automatizando a detecção e remediação de vulnerabilidades de segurança, permitindo o monitoramento contínuo, o relato de incidentes e o gerenciamento de riscos de terceiros, conforme exigido pelo regulamento DORA.

Segurança de Dados para a Indústria de Cartões de Pagamento

O Padrão de Segurança de Dados da Indústria de Cartões de Pagamento (PCI DSS) exige um conjunto de padrões de segurança projetados para proteger os dados do titular do cartão durante e após as transações financeiras. Qualquer organização que lida com informações de cartão de crédito deve cumprir esses padrões para garantir o processamento, armazenamento e transmissão seguros dos dados do titular do cartão. O Aikido automatiza muitos controles técnicos.

.png)

"Tentamos Checkmarx e Snyk, mas o Aikido foi mais rápido, mais acionável e mais fácil de usar."

"O Aikido teve um impacto tremendo em como abordamos o gerenciamento de vulnerabilidades e a remediação."

Integrações

Integre com sua suíte de compliance

Você está usando uma suite de conformidade? O Aikido se integra com a suite de sua escolha.

Veja nossas integrações

Vanta

O caminho mais rápido para a conformidade. Ele coleta 90% das evidências necessárias para sua certificação.

Drata

Automatiza sua jornada de conformidade do início à prontidão para auditoria e além.

Sprinto

Sprinto é uma plataforma completa para todas as conformidades de segurança e auditorias de certificação.

Thoropass

Thoropass é uma solução de conformidade ponta a ponta que oferece uma experiência de auditoria de segurança fluida.

Secureframe

Plataforma líder de automação de conformidade de segurança que torna a obtenção de qualquer conformidade rápida e fácil.

Minimizando falsos positivos, mantendo o GitHub como a única fonte da verdade.

"O Aikido teve um impacto tremendo em como abordamos o gerenciamento de vulnerabilidades e a remediação."

Fique seguro agora

Proteja seu código, Cloud e runtime em um único sistema centralizado.

Encontre e corrija vulnerabilidades rapidamente de forma automática.

FAQ

O próprio Aikido foi testado em segurança?

Sim – realizamos pentests de terceiros anuais e mantemos um programa contínuo de bug bounty para detectar problemas precocemente.

O Aikido requer agentes?

Não! Ao contrário de outros, somos totalmente baseados em API, nenhum agente é necessário para implantar o Aikido! Dessa forma, você está pronto e funcionando em poucos minutos e somos muito menos intrusivos!

Não quero conectar meu repositório. Posso experimentar com uma conta de teste?

Claro! Ao se inscrever com seu git, não conceda acesso a nenhum repositório e selecione o repositório de demonstração!

O que acontece com os meus dados?

Clonamos os repositórios em ambientes temporários (como Docker Containers exclusivos para você). Esses Containers são descartados após a análise. A duração do teste e das próprias varreduras leva cerca de 1 a 5 minutos. Todos os clones e Containers são então automaticamente removidos depois disso, sempre, a todo momento, para cada cliente.