Proteja todas as instalações sem atrasar o trabalho dos seus programadores

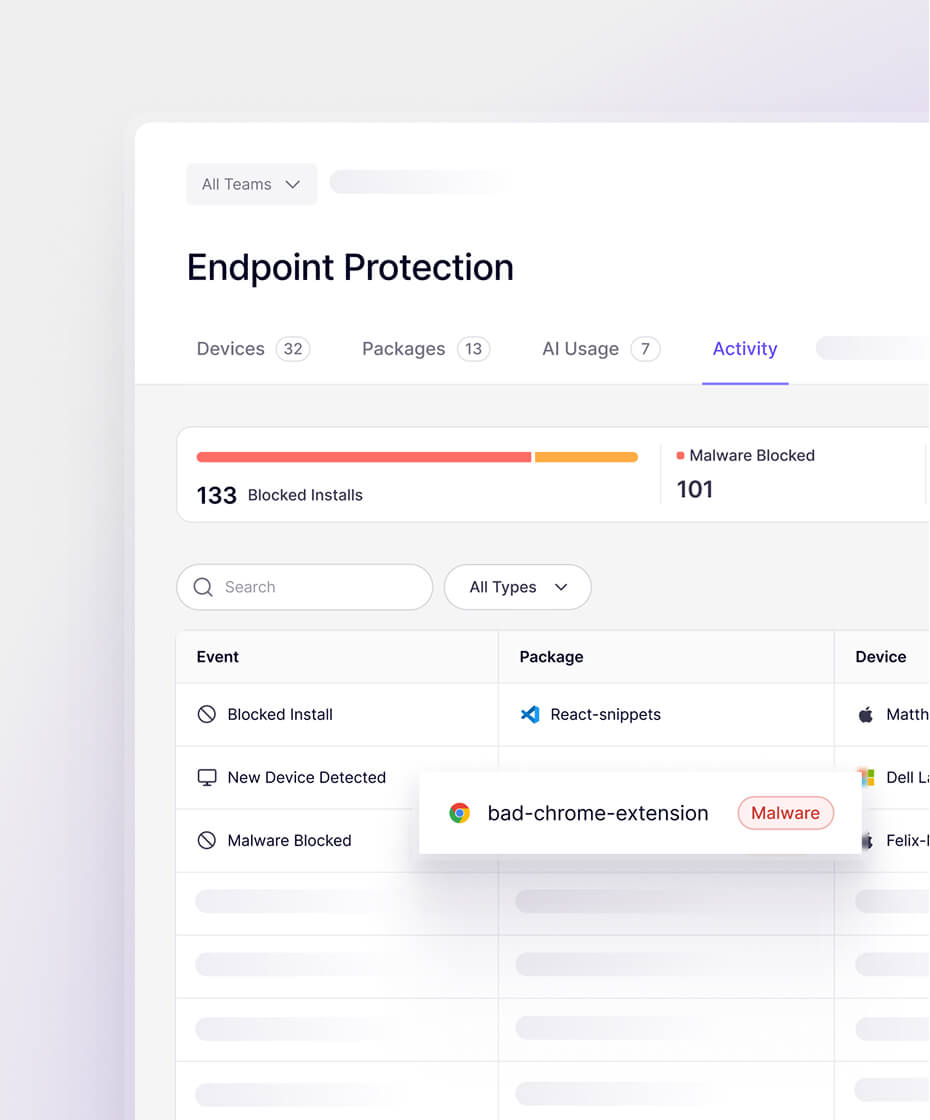

Bloqueie extensões maliciosas do navegador, plug-ins de IDE e bibliotecas de código. A Proteção de Dispositivos oferece-lhe visibilidade e controlo sobre os pacotes de software instalados nos dispositivos dos seus programadores.

.jpg)

Os dispositivos dos programadores estão a ser alvo de ataques

Aikido os dispositivos dos programadores contra ataques à Supply chain

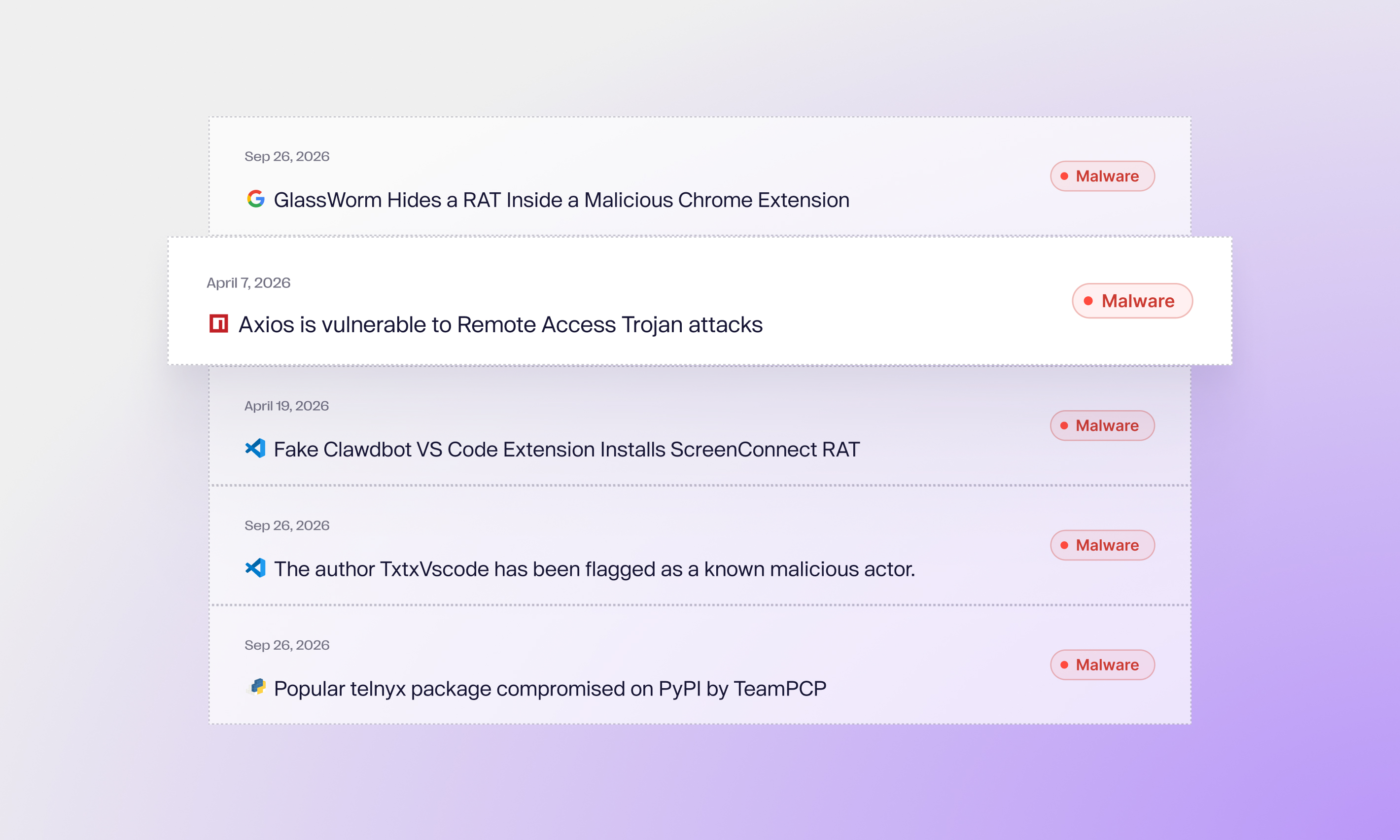

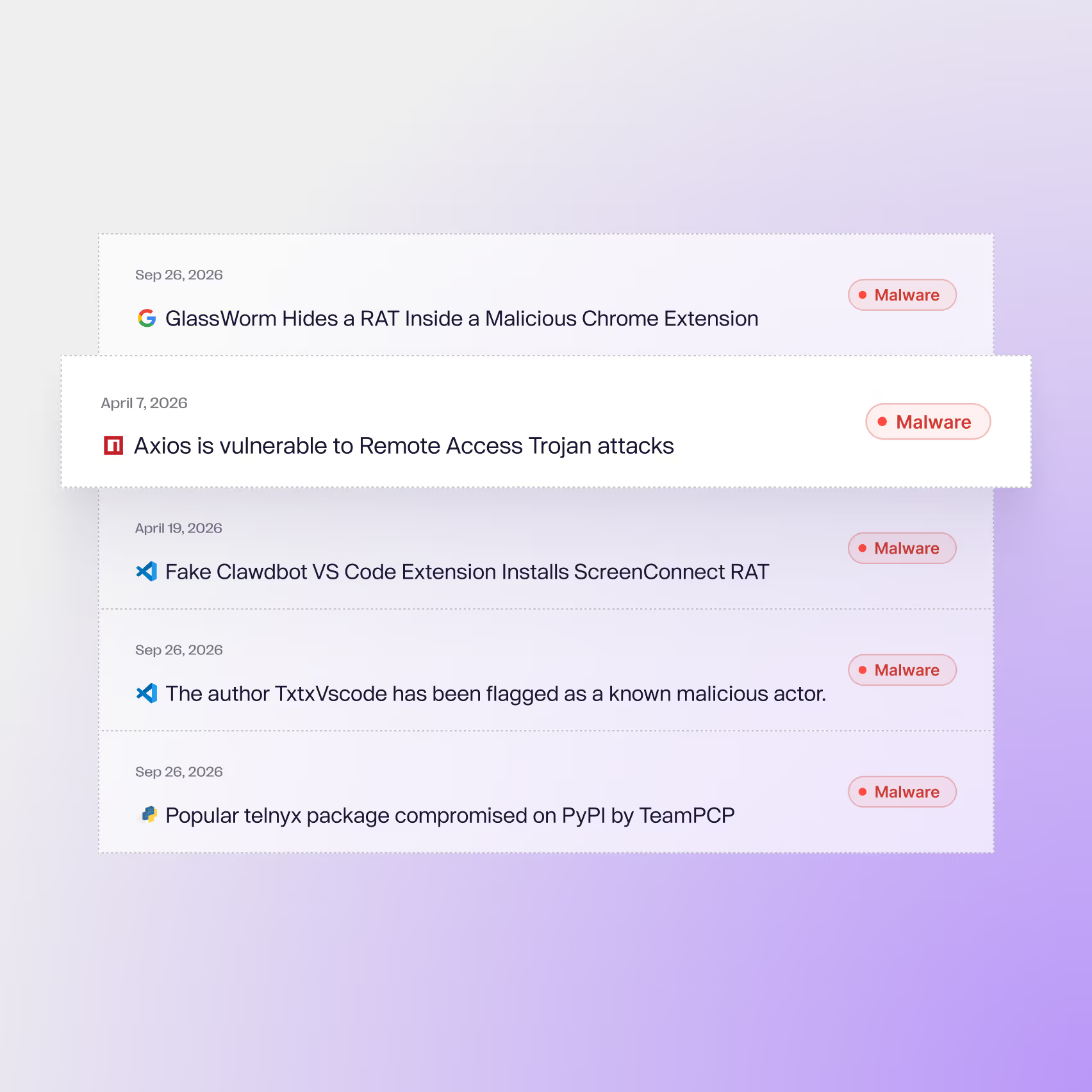

Descubra os riscos

Todos os pacotes, extensões, plug-ins e instalações são analisados pelo Aikido. Veja o que está instalado em cada máquina.

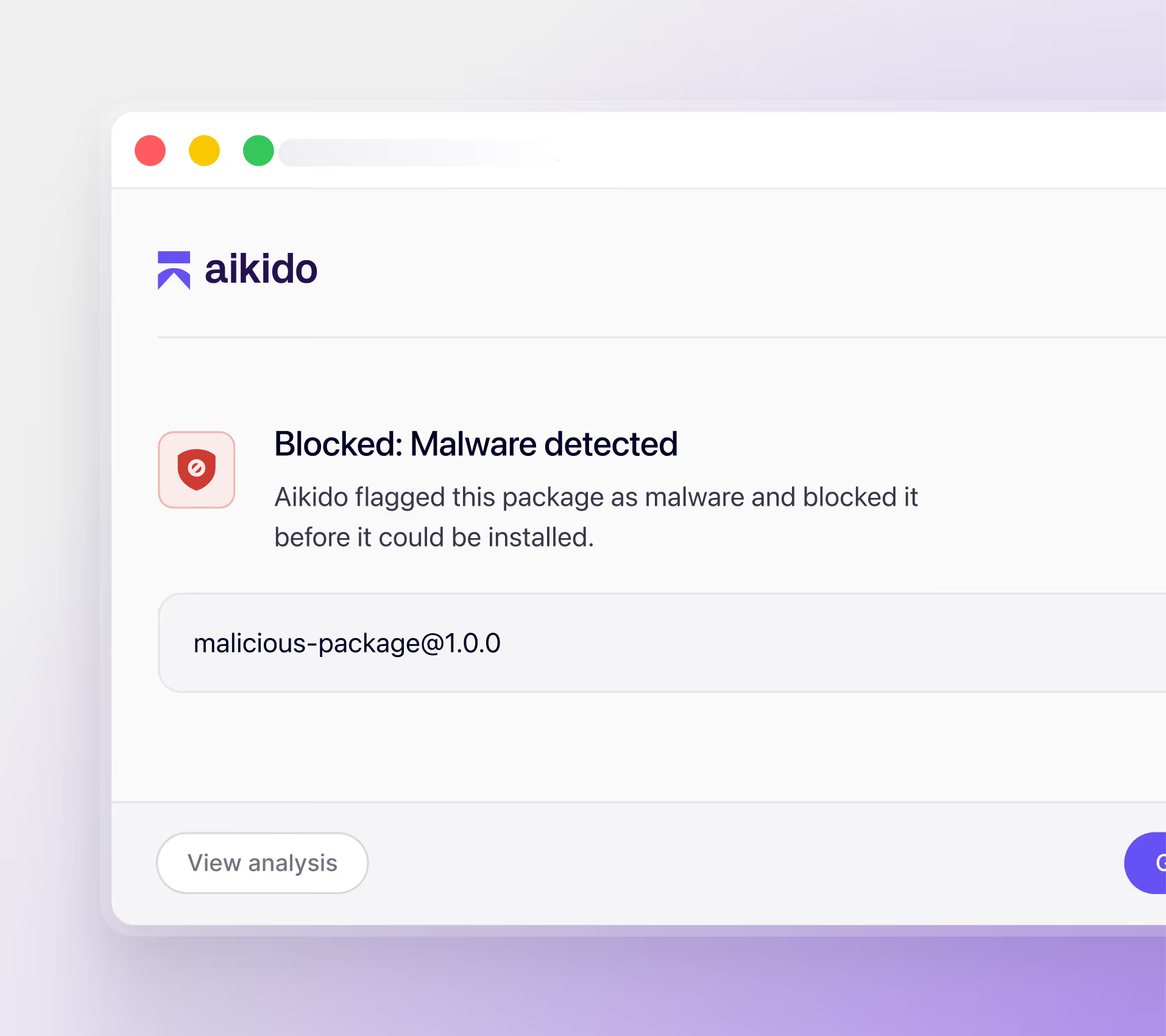

Prevenir ataques

As instalações maliciosas são bloqueadas antes de chegarem ao dispositivo. Prevenha os ataques antes que ocorram.

Cobertura total em todos os ecossistemas de desenvolvimento

Registros de Pacotes

Extensões de IDE e Navegador

Ferramentas e Modelos de IA

"Já não se trata apenas de pessoas que implementam código inseguro em ambiente de produção; logo na fase de instalação, as credenciais do GitHub ficam expostas. É necessário ter algo no dispositivo que consiga impedir isso antes mesmo da instalação, e não apenas após a implementação. Aikido Protection é uma verdadeira revolução."

Gavin WilliamsGerente de Engenharia na Omnea

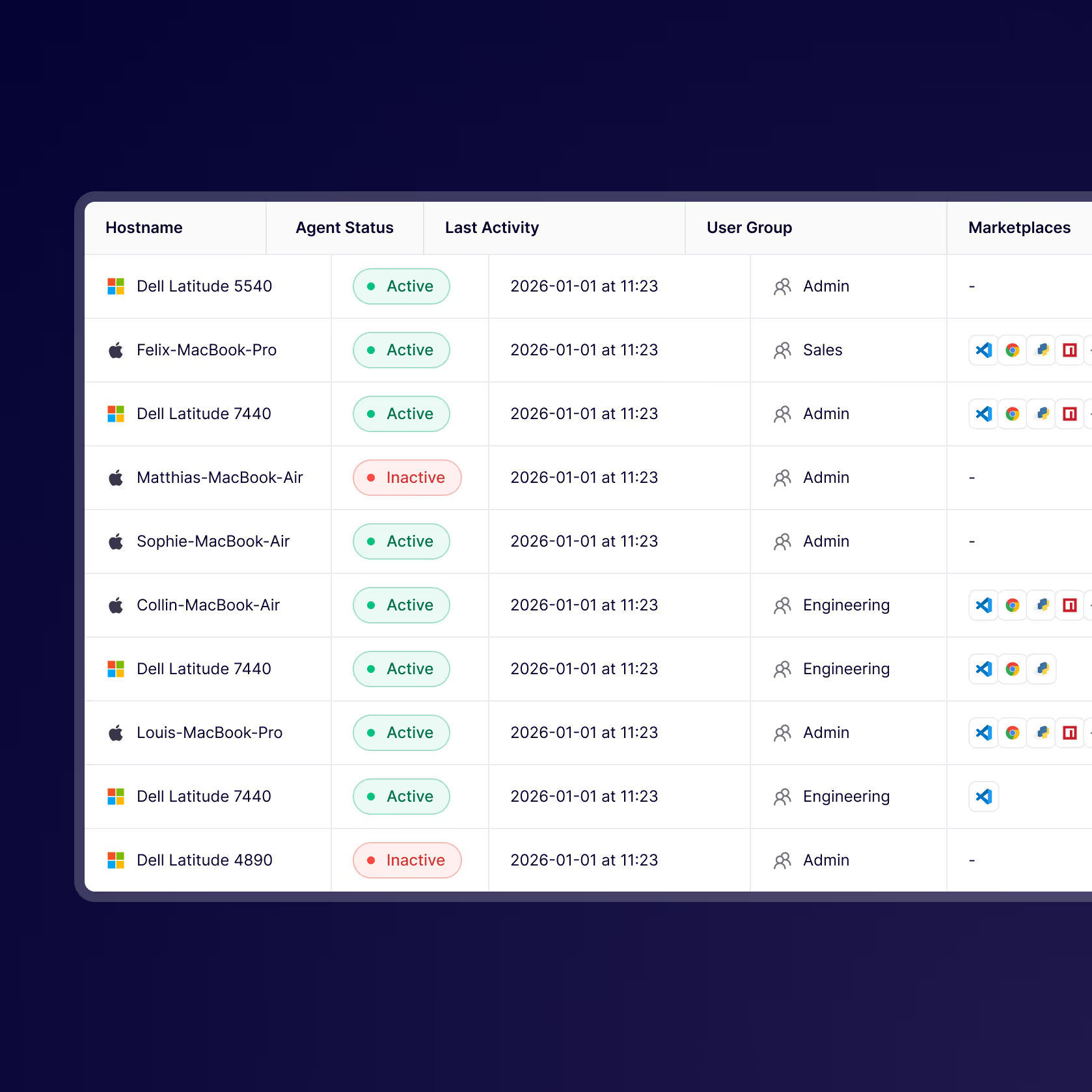

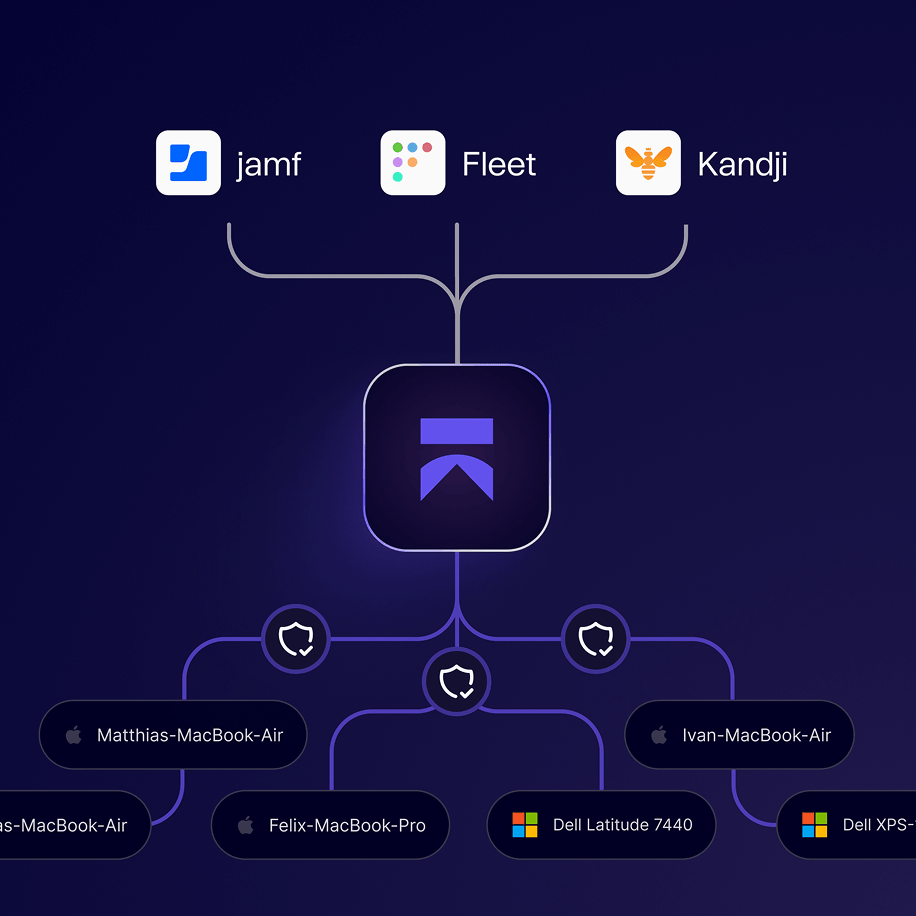

O dispositivo de controlo é instalado a partir de um único local

Bloqueio de malware em tempo real

Aikido deteta e bloqueia Aikido o malware antes de este atingir o dispositivo

Gestão da extensão

Analise e controle as extensões IDE e de navegador instaladas pelos programadores. Bloqueie automaticamente as extensões maliciosas.

monitoramento contínuo

Verifique cada instalação à medida que é feita e depois. Se algo correr mal, fica a saber.

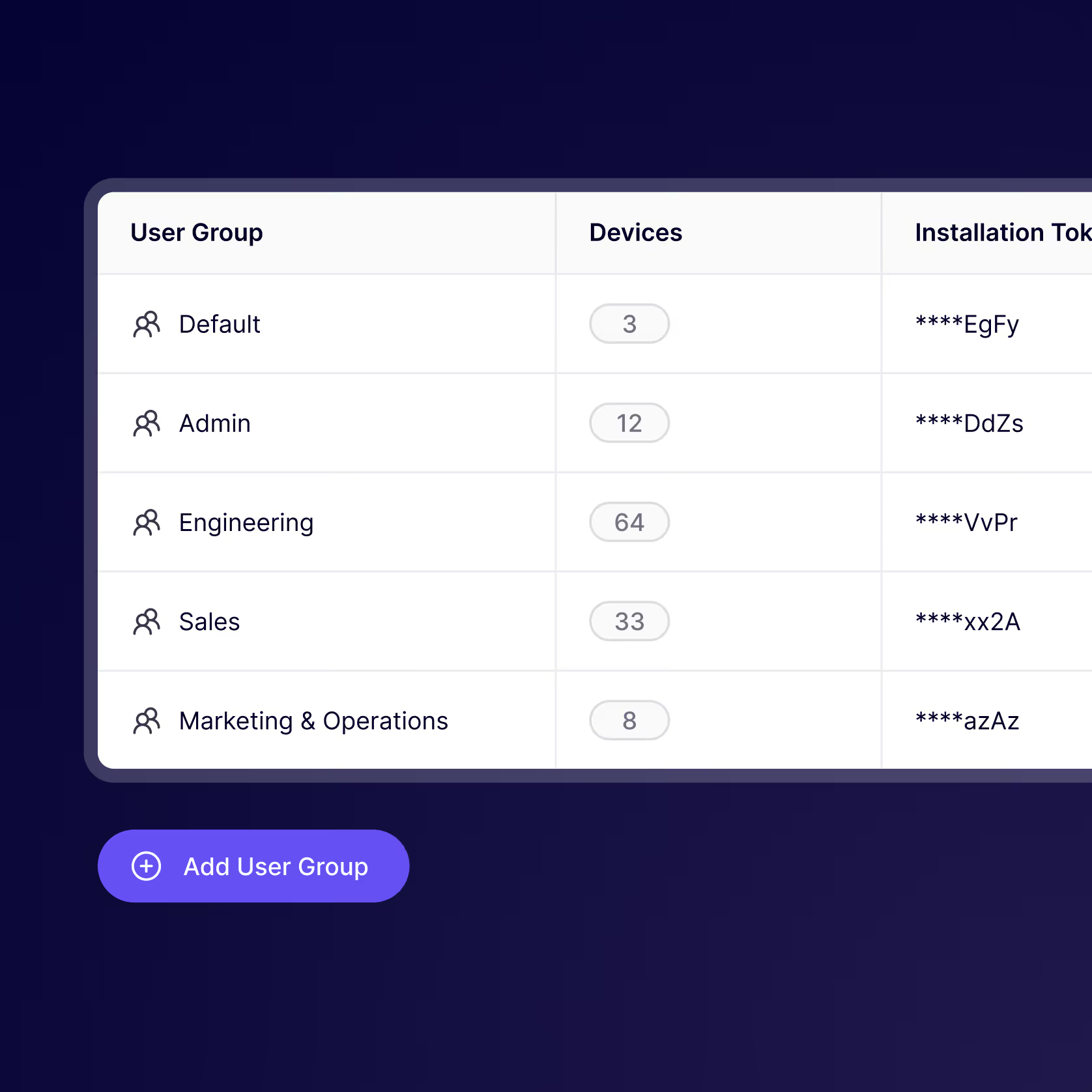

Políticas baseadas em grupos

Defina políticas diferentes para cada equipa. Os programadores ganham flexibilidade e as equipas de segurança ganham controlo.

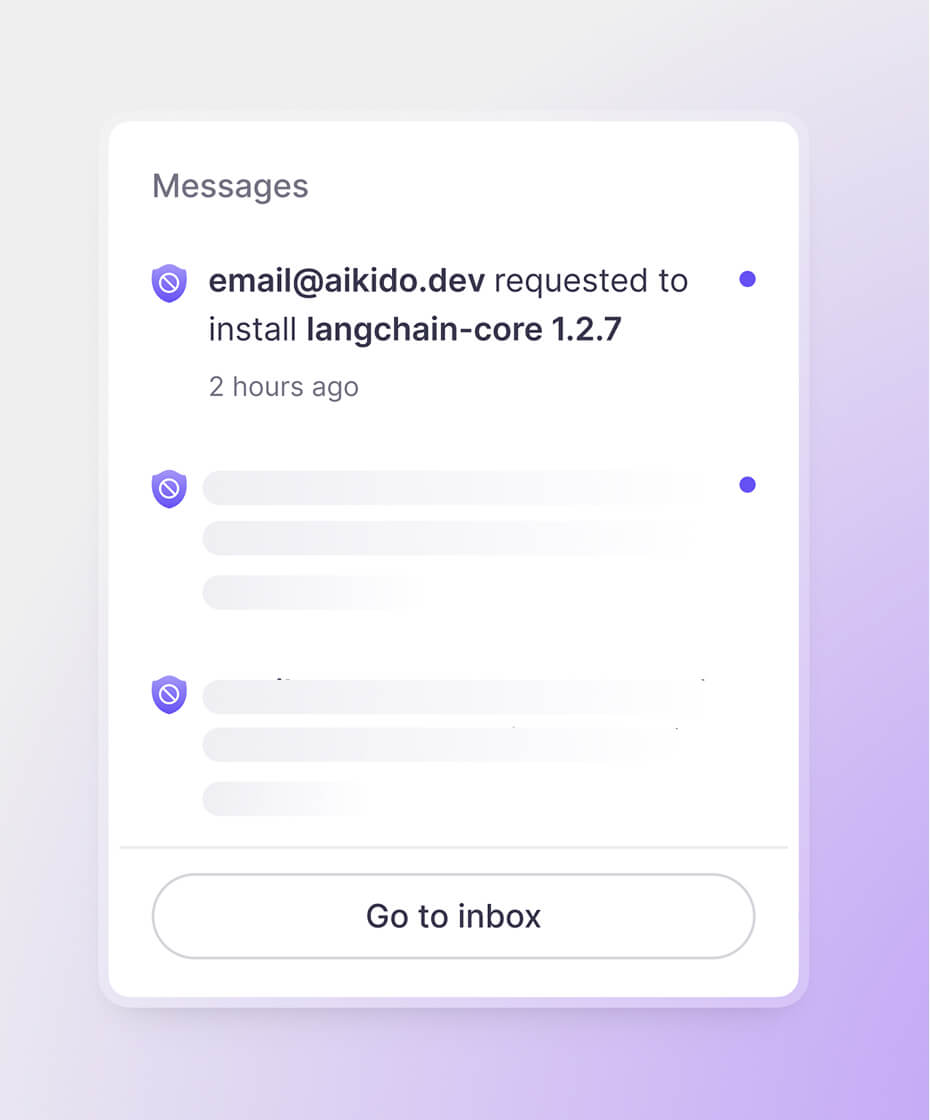

Fluxo de trabalho de solicitação e aprovação

Organize os pedidos da equipa, defina exceções e aceite novas instalações com um único clique

Ações em massa

Bloqueie, desinstale ou ajuste políticas em todos os dispositivos com um único clique. Não é necessário procurar cada dispositivo individualmente.

Comece a usar em poucos minutos

Proteja todas as instalações. Crie sem receios.

Os dispositivos dos programadores são alvos prioritários; proteja o seu.

Perguntas Frequentes

Todos os pacotes publicados no npm, PyPI e outros repositórios são analisados automaticamente pelo Aikido , através de uma combinação de análise estática, regras comportamentais e IA. Os pacotes suspeitos são sinalizados e analisados pela equipa de investigação interna Aikido. As ameaças confirmadas são transmitidas em tempo real para todas as estações de trabalho ligadas. Para ver em tempo real o que estamos a detetar, visite o feedAikido .

Aikido oferece uma proteção mais abrangente em vários ecossistemas, enquanto um registo privado é a melhor opção quando é necessário um controlo rigoroso dentro de um ecossistema específico.

Intercepta o tráfego HTTP ao nível do kernel, incluindo o tráfego encriptado por TLS através da adição de uma CA local, e foi concebido para funcionar em cadeia com outras soluções de inspeção de tráfego.

Mais informações: https://help.aikido.dev/aikido-endpoint-protection/miscellaneous-aikido-endpoint/how-does-endpoint-protection-work

O Aikido Endpoint opera nas camadas de pacote, extensão e IA. Ele complementa o EDR em vez de substituí-lo. O EDR detecta ameaças depois que elas estão em execução. O Aikido as impede de serem executadas desde o início.

Bloqueios de rede são grosseiros e fáceis de contornar. Um desenvolvedor em um hotspot pessoal pode contorná-los completamente. O Aikido opera no nível da estação de trabalho, por desenvolvedor, por ferramenta. Você obtém controle granular e um rastro de auditoria real.

A idade mínima do pacote retém instalações de pacotes publicados recentemente. O padrão é de 48 horas. Isso impede um ataque comum à cadeia de suprimentos. Um invasor publica código malicioso no npm ou PyPI e tenta fazer com que os desenvolvedores o instalem antes que a comunidade possa sinalizá-lo.

Estamos constantemente adicionando nova cobertura de ecossistema. Você pode encontrar a cobertura atual no aplicativo ou na documentação.

O Aikido observa o tráfego no nível da estação de trabalho, independentemente da conta que o desenvolvedor esteja usando. Se uma ferramenta estiver fazendo chamadas de saída para um serviço de IA, o Aikido a detecta. Isso é válido seja uma licença corporativa ou uma conta pessoal.

O suporte para Windows e Linux estará disponível no segundo trimestre de 2026.

Os antivírus tradicionais, como o Norton, o McAfee e Crowdstrike , analisam principalmente ficheiros binários compilados em busca de assinaturas de malware conhecidas, enquanto Aikido se concentra na superfície de ataque moderna e não binária, incluindo pacotes JavaScript, extensões de IDE, plug-ins de navegador e mercados de competências de IA. Estes artefactos interpretados em texto simples podem passar despercebidos pelos antivírus tradicionais, mas continuam a ser executados com acesso total ao ambiente de desenvolvimento e, por extensão, à cadeia de abastecimento de software.