Depoimento

“Com o Aikido podemos provar facilmente a leads e clientes que os dados deles estão seguros”

Wouter Van R, CTO na Henchman, Serviços Jurídicos, 50 funcionários

Plataforma AppSec tudo-em-um, com recursos de segurança personalizados para LegalTech. Proteja seu aplicativo e prove aos seus clientes que você se preocupa com a segurança, integridade e privacidade dos dados.

.avif)

Estas empresas dormem mais tranquilas à noite

.png)

Empresas de LegalTech frequentemente lidam com informações sensíveis e pessoais. Uma violação de segurança pode levar a dados comprometidos, resultando em sérios danos à reputação e consequências legais.

As empresas podem exigir que você esteja protegido contra tais ameaças antes de firmar parcerias.

Conformidade

O Aikido realiza verificações e gera evidências para controles técnicos para ISO 27001:2022 e SOC 2 Tipo 2. Automatizar controles técnicos é um grande avanço para alcançar a conformidade com ISO

e SOC 2.

A ISO 27001 é particularmente relevante para empresas LegalTech. Este padrão globalmente reconhecido garante que você tenha uma abordagem sistemática para gerenciar informações confidenciais da empresa, assegurando sua confidencialidade, integridade e disponibilidade. O Aikido automatiza uma variedade de controles técnicos da ISO 27001.

SOC 2 é um procedimento que garante que seus provedores de serviço gerenciam seus dados de forma segura para proteger os interesses da sua organização e a privacidade dos seus clientes. Mostre seu compromisso em proteger dados, cumprindo com o SOC 2. O Aikido automatiza todos os controles técnicos, tornando o processo de conformidade muito mais fácil.

Controles SOC 2

CC3.3: Considerar o potencial de fraude

CC3.2: Estimar a significância dos riscos identificados

CC5.2: A entidade seleciona e desenvolve atividades de controle gerais sobre tecnologia para apoiar o alcance dos objetivos

CC6.1

CC6.6

CC6.7

CC6.8

CC7.1: Monitorar infraestrutura e software

CC7.1: Implementar mecanismo de detecção de mudanças

CC7.1: Detectar componentes desconhecidos ou não autorizados

CC7.1: Realizar varreduras de vulnerabilidade

CC7.1: Implementar filtros para analisar anomalias

CC7.1: Restaurar os ambientes afetados

CC10.3: Testa a integridade e a completude dos dados de backup

CC8.1: Proteger informações confidenciais

CC8.1: Rastrear mudanças no sistema

Controles ISO 27001

A.8.2: Direitos de acesso privilegiado

A.8.3: Restrição de acesso à informação

A.8.5: Autenticação segura

A.8.6: Gestão de capacidade

A.8.7: Proteção contra malware

A.8.8: Gestão de vulnerabilidades técnicas

A.8.9: Gestão de configuração

A.8.12: Prevenção de vazamento de dados

A.8.13: Backups

A.8.15: Logging

A.8.16: Monitoramento de atividades

A.8.18: Uso de programas utilitários privilegiados

A.8.20: Segurança de rede

A.8.24: Uso de criptografia

A.8.25: Ciclo de vida de desenvolvimento seguro

A.8.28: Codificação segura

A.8.31: Separação de ambientes de desenvolvimento, teste e produção

A.8.32: Gestão de mudanças

A.5.15: Controle de acesso

A.5.16: Gerenciamento de identidade

A.5.28: Coleta de evidências

A.5.33: Proteção de registros

Integrações

Você está usando uma suite de conformidade? O Aikido se integra com a suite de sua escolha.

Veja nossas integrações

O caminho mais rápido para a conformidade. Ele coleta 90% das evidências necessárias para sua certificação.

Automatiza sua jornada de conformidade do início à prontidão para auditoria e além.

Sprinto é uma plataforma completa para todas as conformidades de segurança e auditorias de certificação.

Thoropass é uma solução de conformidade ponta a ponta que oferece uma experiência de auditoria de segurança fluida.

Plataforma líder de automação de conformidade de segurança que torna a obtenção de qualquer conformidade rápida e fácil.

Verifica seu código-fonte em busca de vulnerabilidades de segurança como SQL injection, XSS, estouros de buffer e outros riscos de segurança. Realiza verificações contra bancos de dados CVE populares. Funciona de imediato e suporta todas as principais linguagens.

Analise componentes de terceiros, como bibliotecas, frameworks e dependências, em busca de vulnerabilidades. Aikido realiza Reachability analysis, tria para filtrar falsos positivos e fornece conselhos claros de remediação. Corrija vulnerabilidades automaticamente com um clique.

Verifica Terraform, CloudFormation e Kubernetes Helm charts em busca de erros de configuração.

Analise o sistema operacional do seu Container em busca de pacotes com problemas de segurança.

Monitore seu aplicativo e APIs para encontrar vulnerabilidades como SQL injection, XSS e CSRF, tanto na superfície quanto com DAST autenticado.

Simule ataques do mundo real e escaneie cada endpoint de API em busca de ameaças de segurança comuns.

.avif)

Detecte riscos na infraestrutura Cloud em grandes provedores de Cloud.

Verifique seu código em busca de chaves de API vazadas e expostas, senhas, certificados, chaves de criptografia, etc...

O ecossistema npm é suscetível à publicação de pacotes maliciosos devido à sua natureza aberta. O Aikido identifica código malicioso que pode estar incorporado em arquivos JavaScript ou pacotes npm. (Verifica backdoors, trojans, keyloggers, XSS, scripts de cryptojacking e muito mais.)

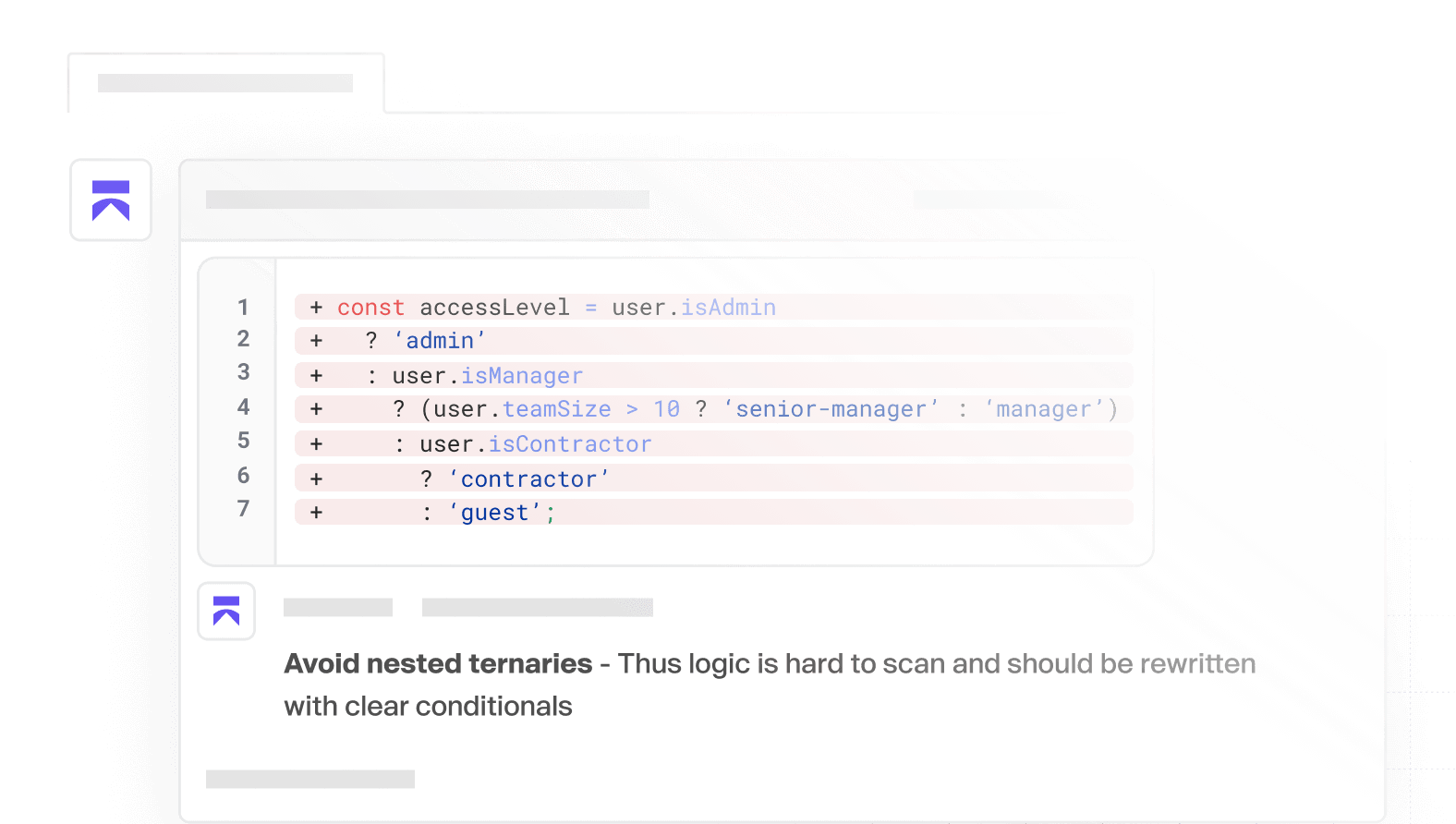

Entregue código de qualidade, mais rápido. Feedback instantâneo, detecção inteligente e comentários claros em PRs, para que você possa focar na construção.

Depoimento

Wouter Van R, CTO na Henchman, Serviços Jurídicos, 50 funcionários

Estudo de Caso

A Loctax, uma plataforma de governança tributária que antes lutava com falsos positivos e ferramentas ineficientes, fez parceria com a Aikido para equilibrar o desenvolvimento de produtos e a segurança. A mudança para o Aikido Security resultou em:

✅ Redução de falsos positivos através de triagem automática

✅ Operações otimizadas com um dashboard unificado

✅ Redução de 50% nos custos de operação de segurança

Leia o estudo de caso

Sim – realizamos pentests de terceiros anuais e mantemos um programa contínuo de bug bounty para detectar problemas precocemente.

Não! Ao contrário de outros, somos totalmente baseados em API, nenhum agente é necessário para implantar o Aikido! Dessa forma, você está pronto e funcionando em poucos minutos e somos muito menos intrusivos!

Claro! Ao se inscrever com seu git, não conceda acesso a nenhum repositório e selecione o repositório de demonstração!

Clonamos os repositórios em ambientes temporários (como Docker Containers exclusivos para você). Esses Containers são descartados após a análise. A duração do teste e das próprias varreduras leva cerca de 1 a 5 minutos. Todos os clones e Containers são então automaticamente removidos depois disso, sempre, a todo momento, para cada cliente.

Proteja seu código, Cloud e runtime em um único sistema centralizado.

Encontre e corrija vulnerabilidades rapidamente de forma automática.