Detete e bloqueie malware em toda a sua cadeia de abastecimento de software

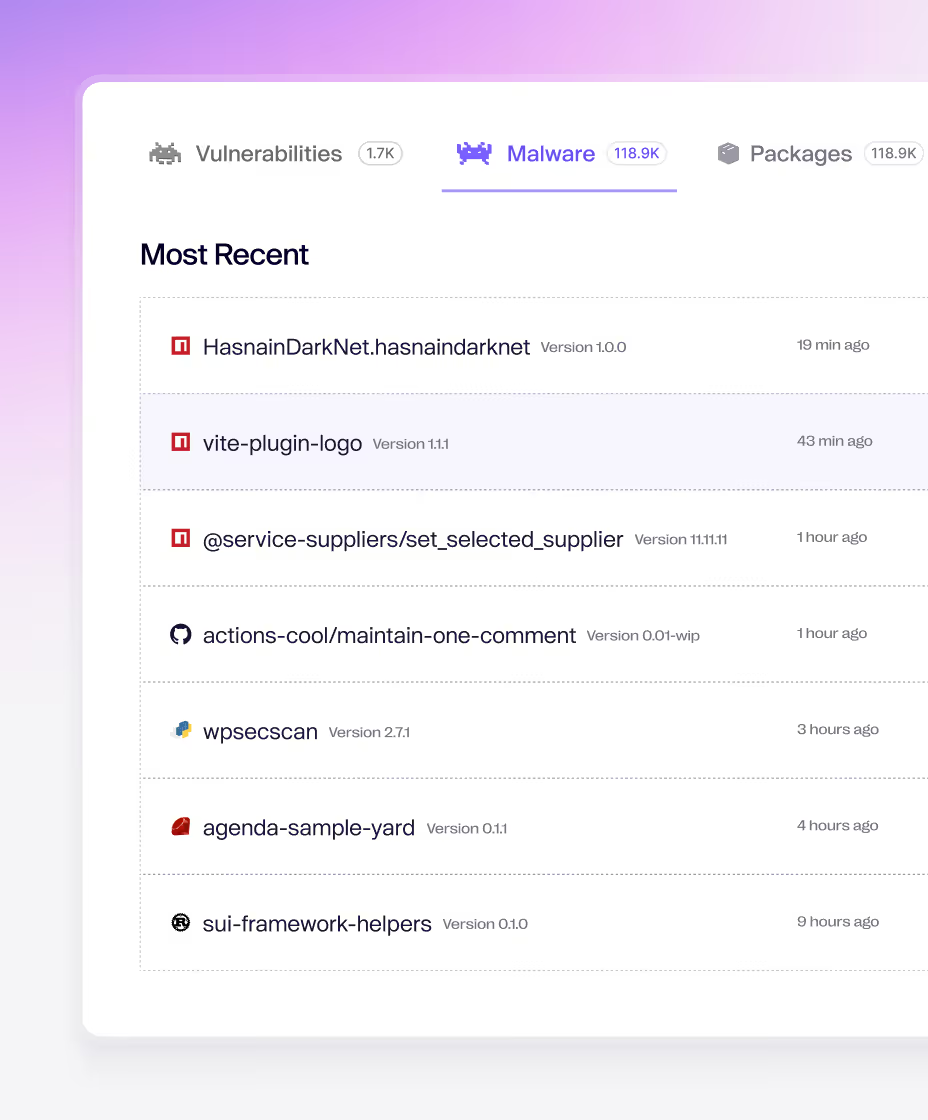

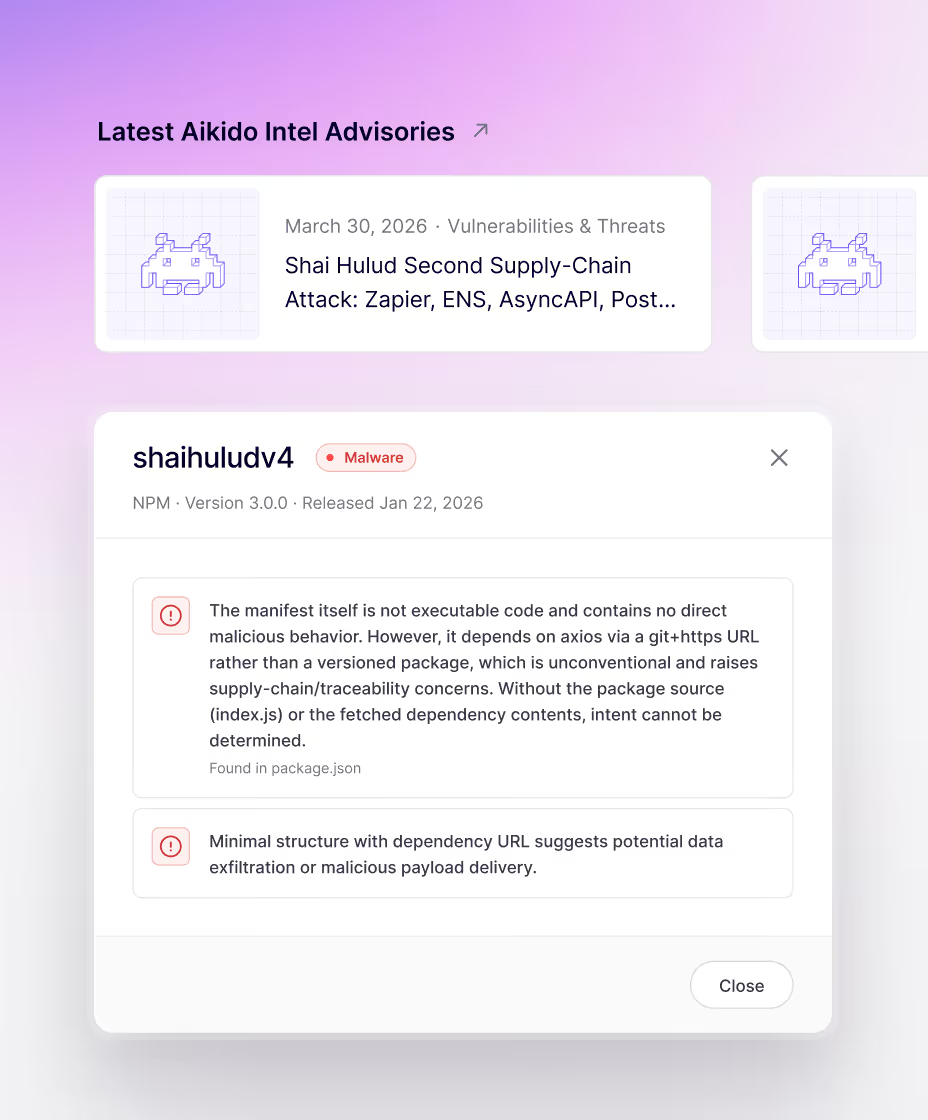

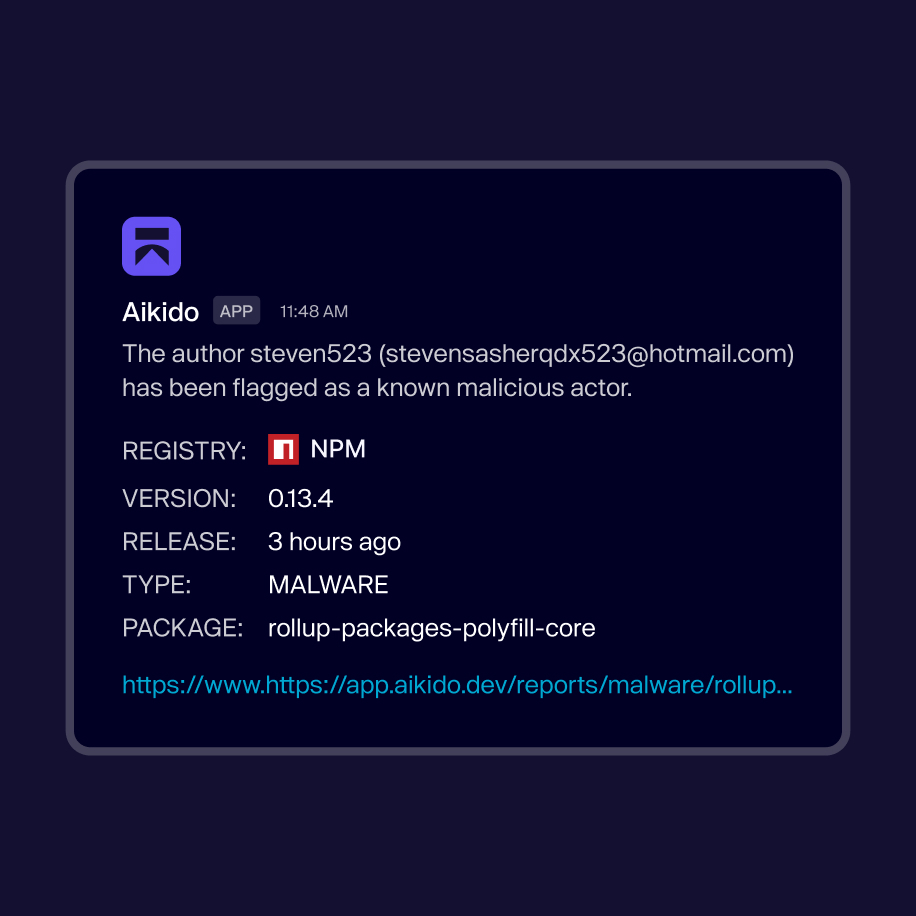

Threat Intelligence Aikido Threat Intelligence malware antes de este aparecer em bases de dados públicas, protegendo-o desde a fase de desenvolvimento até à execução.

Segurança da cadeia de abastecimento de nível mundial, integrada

Aikido a analisar, ele defende.

Obtenha uma equipa digital de analistas de malware, integrada no seu fluxo de trabalho.

Somos os primeiros a detetar malware

Aikido ameaças na cadeia de abastecimento antes de mais ninguém, muitas vezes com horas ou dias de antecedência.

Equipa interna especializada em malware, apoiada por IA

A nossa equipa especializada em malware conta com o apoio da IA para detetar rapidamente ameaças confirmadas.

Saiba instantaneamente se você está exposto

Nosso engine automatiza a análise de segurança usando as mesmas metodologias confiadas por pentesters profissionais.

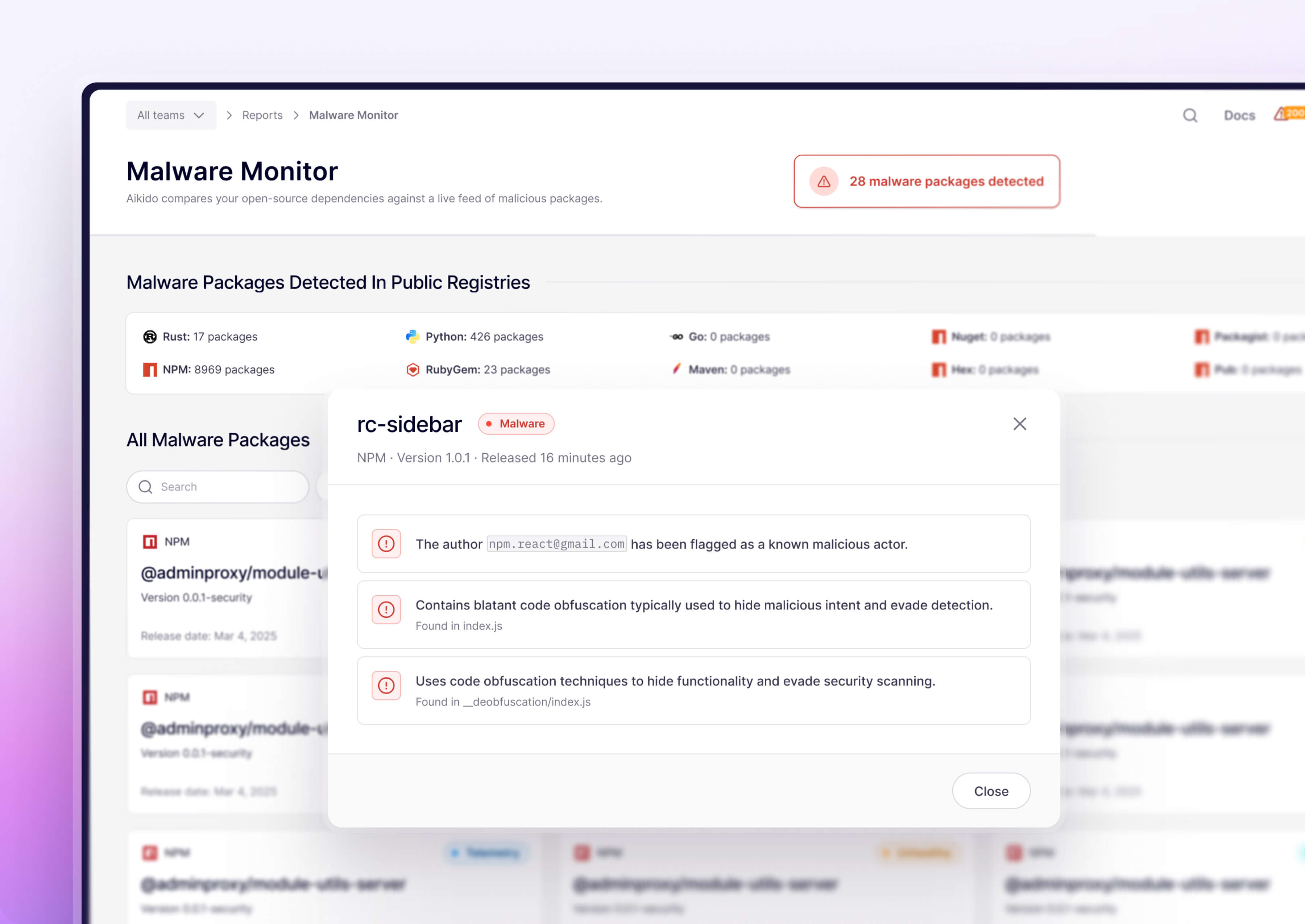

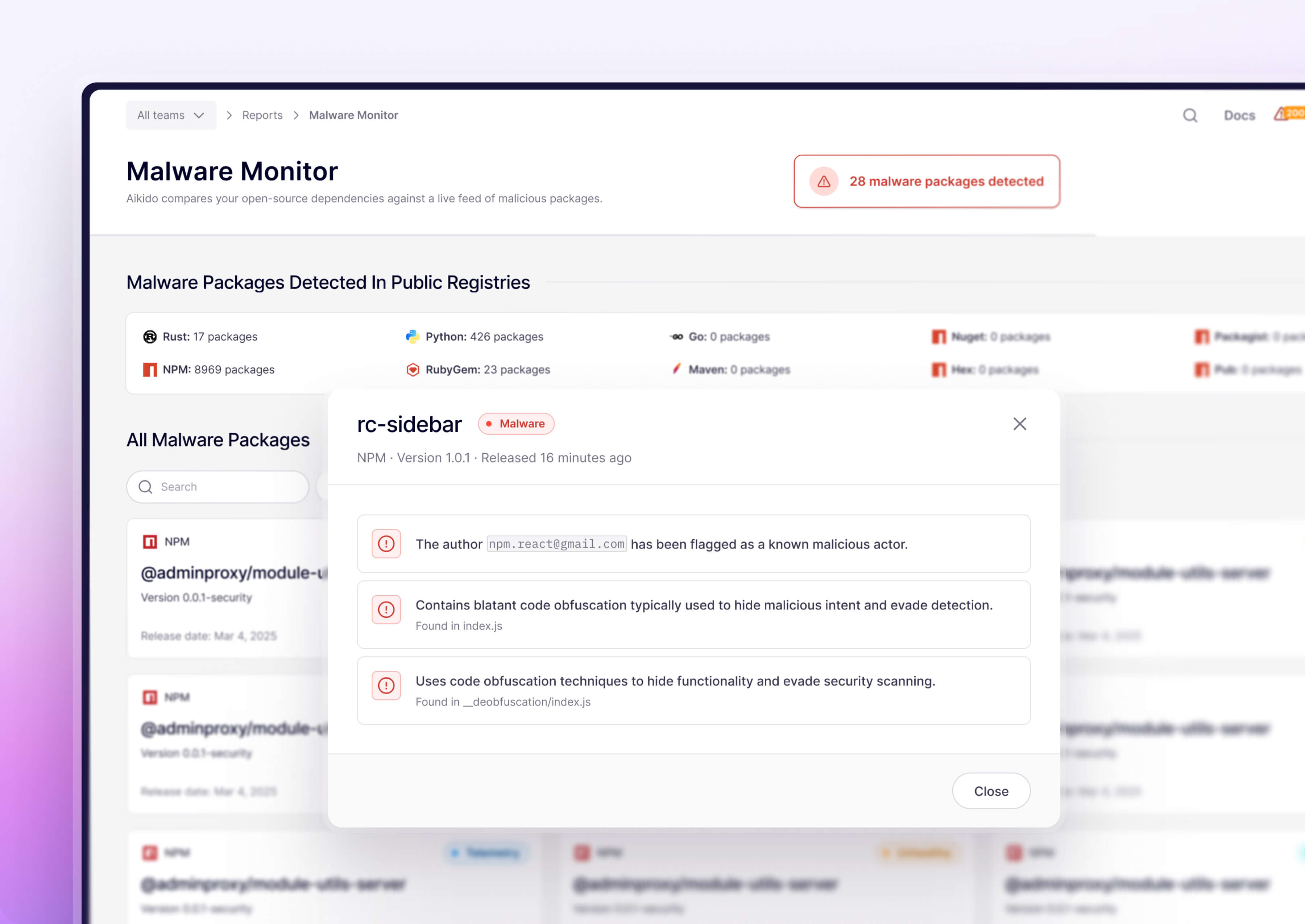

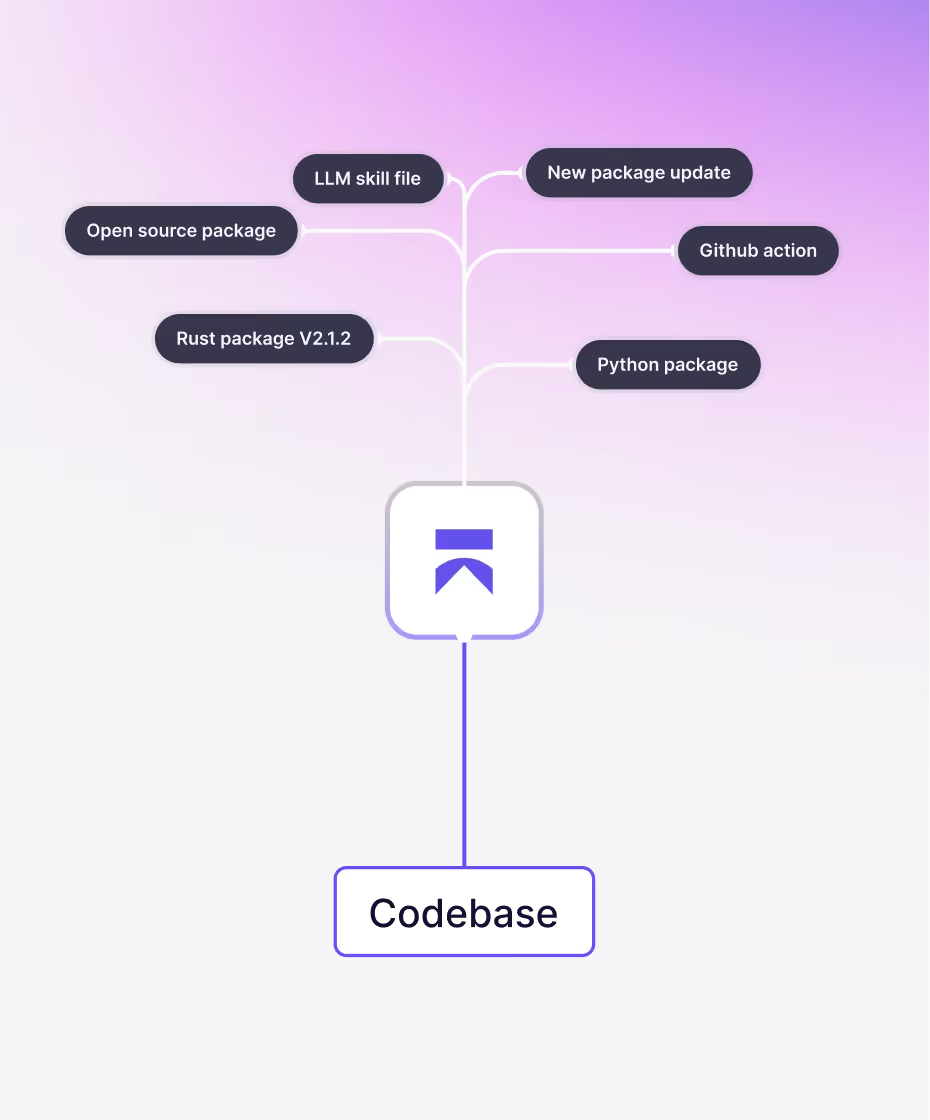

O monitor de ataques à Supply chain cruza suas dependências de código aberto com um feed em tempo real de pacotes maliciosos em npm, PyPI, NuGet, Maven, RubyGems, extensões do VS Code e muito mais.

.jpg)

Funcionalidades de verificação de malware

Evite a instalação de malware com a cadeia Aikido

O Safe Chain do Aikido se integra ao seu gerenciador de pacotes para bloquear dependências maliciosas no momento em que são instaladas. Escaneamentos em tempo real em instalações npm, yarn e pnpm — o malware é eliminado antes de atingir seu repositório.

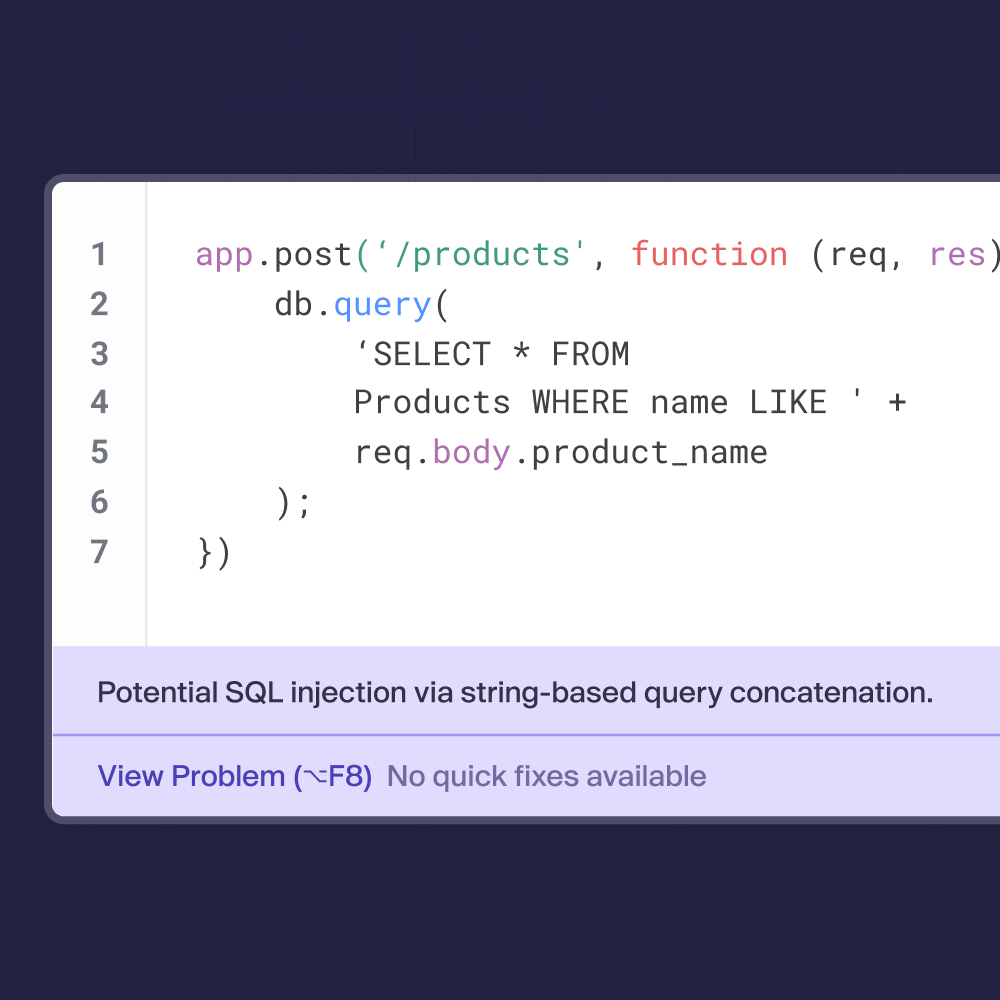

Bloqueio de malware em tempo real no seu IDE

O plugin IDE do Aikido impede que pacotes maliciosos entrem em sua base de código. À medida que você digita ou instala dependências, ele escaneia contra o feed de malware do Aikido Intel. Se uma ameaça for detectada, ele bloqueia o pacote e o alerta instantaneamente.

«Com redução de ruído de 92%, habituámo-nos rapidamente. Agora, quem me dera que fosse ainda mais silencioso! É um enorme impulso à produtividade e à paz de espírito.»

CorneliusVice-presidente de Engenharia na N8N

redução de ruído de 92% redução de ruído uma verdadeira revolução — permite-nos concentrar-nos nos 8% que realmente importam.

Cornelius S.Vice-presidente de Engenharia

Segurança Avançada da Cadeia de Suprimentos

Perguntas frequentes sobre proteção contra malware

Sim – você pode exportar um SBOM completo nos formatos CycloneDX, SPDX ou CSV com um clique. Basta abrir o relatório de Licenças e SBOM para ver todos os seus pacotes e licenças.

Sim – você pode conectar um repositório real (acesso somente leitura) ou usar nosso projeto de demonstração público para explorar a plataforma. Todas as varreduras são somente leitura e Aikido nunca faz alterações no seu código. As correções são propostas via pull requests que você revisa e mescla.

Não podemos e não faremos, isso é garantido pelo acesso somente leitura.

Aikido não armazena seu código após a análise ser concluída. Alguns dos trabalhos de análise, como SAST ou Detecção de segredos, exigem uma operação de git clone. Informações mais detalhadas podem ser encontradas em docs.aikido.dev.

Claro! Ao se inscrever com seu git, não conceda acesso a nenhum repositório e selecione o repositório de demonstração!

Sim – realizamos pentests de terceiros anuais e mantemos um programa contínuo de bug bounty para detectar problemas precocemente.

Proteja as suas aplicações contra malware

Proteja seu código, Cloud e runtime em um sistema central.

Encontre e corrija vulnerabilidades rapidamente de forma automática.

.png)