Encontre e Corrija Vulnerabilidades em Imagens de Container

Proteja seus Containers Kubernetes e Docker. Corrija imagens vulneráveis automaticamente com o AI Agent do Aikido.

Registros de Container suportados

Por que é importante a verificação container

Imagens de Container frequentemente executam componentes expostos à internet, tornando quaisquer vulnerabilidades (por exemplo, em OpenSSL ou Nginx) críticas. É essencial varrer as imagens em busca desses problemas antes da implantação.

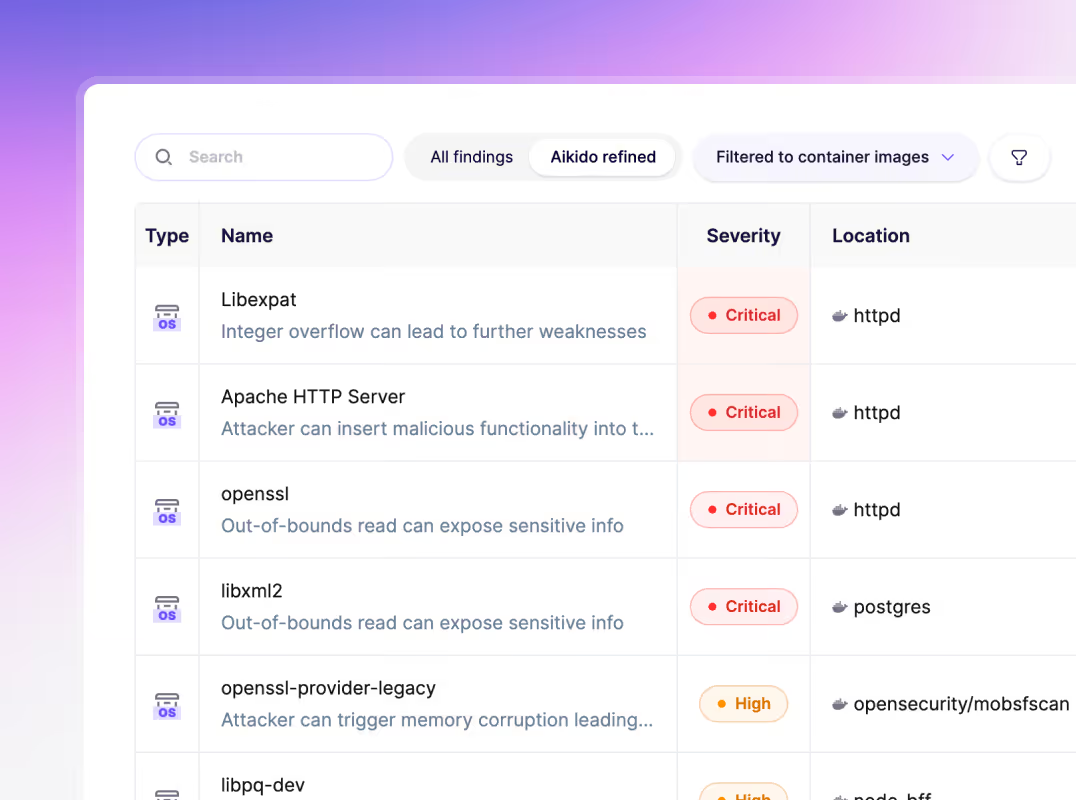

Proteger as dependências em contentores

Encontre e corrija vulnerabilidades nos pacotes de código aberto utilizados em suas imagens base e Dockerfiles.

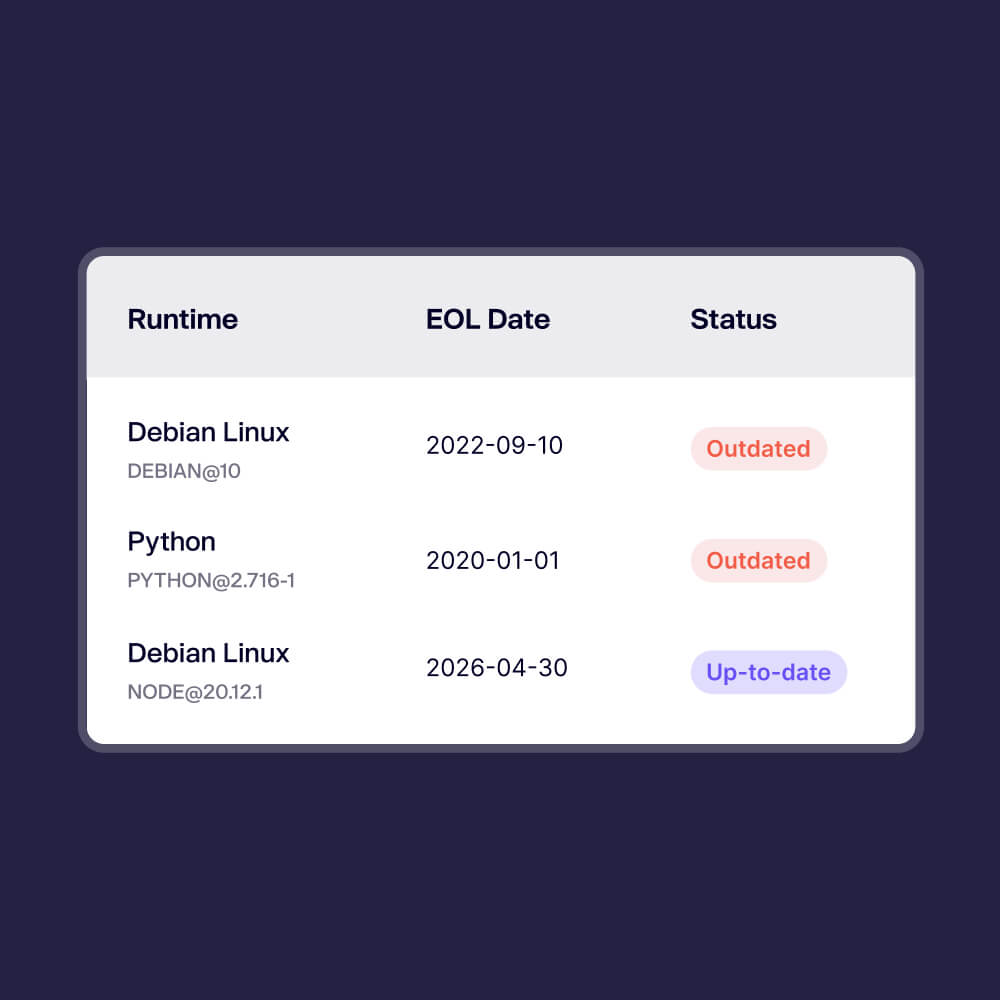

Runtimes descontinuados

Proteja sua aplicação contra runtimes desatualizados e vulneráveis. Esses componentes frequentemente negligenciados podem representar grandes riscos de segurança se não forem abordados.

Triagem Instantânea e Automatizada

Recursos de Varredura de Container

“Se você está com dificuldades para comprar apenas uma ferramenta de varredura de vulnerabilidades a um preço acessível que atenda à maioria dos requisitos – esta é a que eu compraria”

James BerthotyEspecialista em segurança cibernética na latio.tech

Perguntas frequentes sobre a verificação Container

A varredura de imagens de contêiner significa analisar suas imagens de contêiner (imagens Docker, etc.) em busca de problemas de segurança antes de implantá-las. Mesmo que você faça a varredura do seu código-fonte e dependências, suas imagens de contêiner podem incluir outros componentes – como pacotes de SO, servidores web ou OpenSSL – que podem ter vulnerabilidades. Em resumo, a varredura de código cobre o código da sua aplicação, mas a varredura de contêiner cobre o ambiente em que seu código é executado. É importante porque um aplicativo seguro ainda pode ser comprometido se a imagem base ou as bibliotecas de sistema em que ele é executado tiverem falhas conhecidas.

Sim, o scanner de Container do Aikido analisa tudo dentro das camadas da imagem. Ele fará um inventário dos pacotes do sistema operacional, bibliotecas e outros componentes no seu Container e os verificará em bancos de dados de vulnerabilidades para CVEs conhecidas. Ele não para apenas nos pacotes do sistema operacional – ele também sinaliza software desatualizado, malware em potencial e até riscos de licença na imagem. Essencialmente, se houver um pacote vulnerável na sua imagem (seja uma biblioteca de nível de sistema operacional ou uma dependência de aplicativo incorporada à imagem), Aikido o detectará.

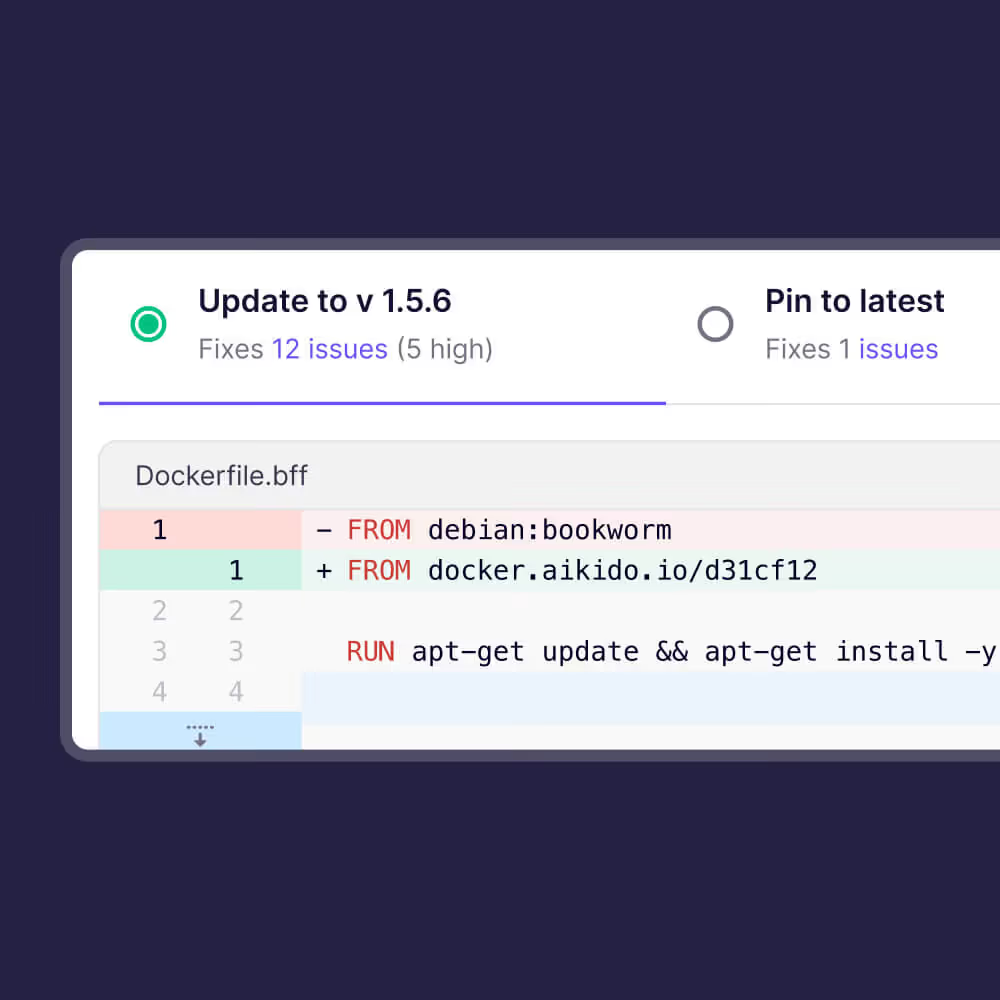

Aikido pode auxiliar na automação de correções para imagens de contêiner. A plataforma inclui um recurso AI AutoFix que pode sugerir e até aplicar atualizações à sua configuração de contêiner – por exemplo, pode recomendar uma imagem base corrigida ou atualizar uma versão de pacote e pode gerar um PR de correção para você. Na prática, você obtém um botão "corrigir isso" para muitas vulnerabilidades de imagem, que ajustará seu Dockerfile ou configuração de imagem para remediar os problemas, poupando-o de fazer essas atualizações manualmente.

A integração é simples - você pode incorporar o escaneamento de Container do Aikido como uma etapa no seu pipeline de CI/CD (existem plugins e tokens de integração para serviços como GitHub Actions, GitLab CI, Jenkins, etc.). Por exemplo, após construir sua imagem Docker, você invocaria o Aikido para escanear essa imagem, e ele reportará quaisquer problemas antes de você enviar para produção. O Aikido foi construído para se integrar a pipelines com o mínimo de esforço (assim, ele começa a escanear suas imagens desde o primeiro dia sem muita configuração personalizada). Em um fluxo de trabalho Kubernetes, a abordagem típica é escanear imagens durante o CI (antes que elas cheguem ao cluster), ou você pode conectar o Aikido ao seu registro de Container para que ele escaneie automaticamente novas imagens que você marca para implantação.

Além de escanear suas imagens ao construí-las (no pipeline de CI/CD), Aikido pode escanear continuamente imagens armazenadas em registros de Container populares. Isso garante que vulnerabilidades recém-descobertas sejam identificadas mesmo após as imagens serem construídas.

Ele detecta uma ampla gama de problemas em imagens de Container. Isso inclui CVEs de vulnerabilidades conhecidas em pacotes e bibliotecas de sistema, versões de software desatualizadas (por exemplo, um pacote de SO ou runtime que já passou do fim de sua vida útil), componentes maliciosos ou comprometidos (malware) e até mesmo problemas de licença open-source presentes na imagem. Em outras palavras, tudo, desde uma falha crítica no kernel do Linux até uma biblioteca com uma licença não permitida, pode ser sinalizado. O objetivo é expor todos os riscos relevantes ocultos dentro da sua imagem, não apenas as "vulns" óbvias.

O scanner de contêiner do Aikido foca em vulnerabilidades, software desatualizado e malware. Ele não detecta Secrets incorporados ou configurações incorretas diretamente. No entanto, o Aikido inclui scanners separados para Secrets (por exemplo, chaves AWS deixadas em arquivos) e configurações incorretas (via varredura IaC), que complementam a varredura de contêiner. Assim, enquanto o scanner de contêiner sinaliza CVEs e riscos em nível de sistema, Secrets e problemas de configuração são detectados por outras ferramentas dentro da plataforma do Aikido.

Aikido elimina o ruído ao fazer a triagem automática de problemas, reduzindo a fadiga de alertas. Ao contrário do Trivy, que lista cada CVE, o Aikido sinaliza o que é realmente explorável ou de alto risco. Comparado ao Snyk, o Aikido oferece uma plataforma unificada com SAST, DAST e muito mais – tudo em uma única interface. Ele também inclui correções com um clique e inteligência de ameaças privada para uma cobertura mais profunda do que qualquer uma das ferramentas geralmente oferece.

Não. Aikido é 100% agentless. Ele escaneia imagens puxando camadas diretamente do seu registro de Container ou via integração CLI/CI. Não há nada para instalar na sua infraestrutura ou dentro dos Containers. Para ambientes mais rigorosos, existe uma opção on-prem, mas ela ainda não requer agentes de tempo de execução.

Sim. O Aikido usa Reachability analysis e priorização sensível ao contexto para filtrar ruídos e falsos positivos. Ele agrupa problemas duplicados, destaca o que é explorável e ajusta a severidade com base em fatores como o ambiente (por exemplo, produção). Dessa forma, você foca no que mais importa.

O Aikido suporta a maioria dos principais registros: Docker Hub, AWS ECR, GCP, Azure, GitHub Packages, GitLab, Quay, JFrog, Harbor e outros. Esteja você na Cloud ou on-premise, o Aikido pode se conectar e escanear suas imagens de Container com segurança e configuração mínima.

Proteja container suas container hoje mesmo

Proteja seu código, Cloud e runtime em um sistema central.

Encontre e corrija vulnerabilidades rapidamente de forma automática.

.png)