Depoimento

“Melhor custo-benefício. Vindo do Snyk, era muito caro e a Aikido tem melhores capacidades SAST. O mecanismo que previne falsos positivos é excelente”

.avif)

Konstantin S

Head de Segurança da Informação na OSOME Pte. Ltd.

Aikido SAST & DAST

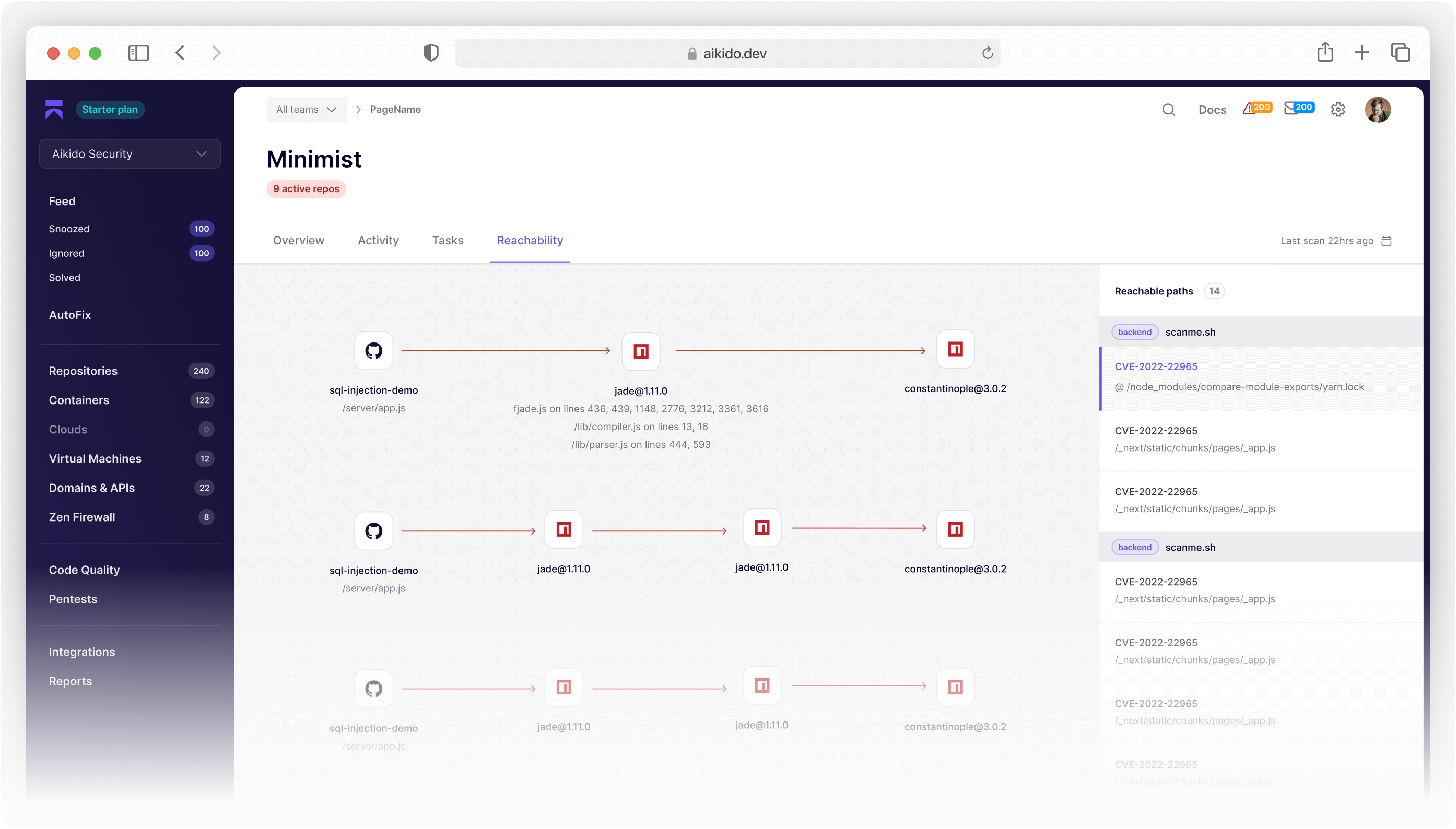

O SAST verifica seu código em busca de vulnerabilidades antes que seu aplicativo seja executado, enquanto o DAST testa seu aplicativo enquanto ele está em execução para encontrar problemas que surgem em tempo real.

Por que SAST & DAST?

Detecte vulnerabilidades como injeção de SQL, cross-site scripting, credenciais hard-coded e outras vulnerabilidades do Top 10 OWASP. Obtenha correções de qualidade de código. O Aikido compara seu código com múltiplos bancos de dados de vulnerabilidades de segurança conhecidas.

O Aikido interage com a aplicação através da interface do usuário, testando diversas entradas e observando as saídas para identificar vulnerabilidades como problemas de autenticação, configurações incorretas de servidor, vulnerabilidades de API e outras vulnerabilidades em tempo de execução.

Funcionalidades

Verifica seu código-fonte em busca de vulnerabilidades de segurança como SQL injection, XSS, estouros de buffer e outros riscos de segurança. Realiza verificações contra bancos de dados CVE populares. Configure e esqueça. Você será alertado quando problemas críticos forem encontrados.

.avif)

Com regras personalizadas, você pode fazer com que o Aikido procure riscos específicos em sua base de código, especialmente aqueles riscos que são particularmente relevantes para o seu ambiente. Dessa forma, você pode detectar vulnerabilidades que regras SAST mais amplas poderiam ignorar.

O DAST autenticado faz login como um usuário antes de uma varredura DAST, para testar o máximo possível da aplicação. Nota: É aconselhável nunca executar essas varreduras em um servidor de produção.

Saiba mais

Nosso scanner baseado em Nuclei verifica seus aplicativos self-hosted em busca de vulnerabilidades comuns. Ex: WordPress, Jira self-hosted, etc...

Quando você vincula domínios aos seus repositórios, o Aikido verificará por 'combos tóxicos'. 'Combos tóxicos' são vulnerabilidades conhecidas que, quando combinadas, são perigosas e críticas de serem corrigidas.

Conecte sua ferramenta de gerenciamento de tarefas, ferramenta de mensagens, suíte de conformidade e CI para rastrear e resolver problemas nas ferramentas que você já usa. Você também pode usar nossa API REST pública e API de Webhooks.

Ver todas as integrações

O Aikido oferece conselhos de segurança SAST diretamente em sua IDE. As vulnerabilidades podem ser detectadas e corrigidas antes mesmo de um commit ser feito.

Traduzimos as Common Vulnerabilities & Exposures (CVEs) para uma linguagem legível por humanos para que você entenda o problema e se ele o afeta. Pule a pesquisa e encontre uma solução rapidamente.

Saiba mais

Quando o Aikido encontra vulnerabilidades, ele reporta problemas duplicados como um único problema. Diferente de outros scanners que o sobrecarregam com muitos problemas separados se a função afetada for encontrada múltiplas vezes.

As regras de autoignorar do Aikido filtram falsos positivos. Além disso, você pode alimentar o Aikido com informações para adaptar automaticamente as pontuações de severidade. (O que é staging/production? Quais recursos você considera críticos?)

Leia como o Aikido reduz o ruído

Comece gratuitamente como desenvolvedor solo. Para equipes, o Aikido oferece planos escalonados e diretos com pacotes de recursos. Preços transparentes, sem surpresas.

Ver preços

Depoimento

.avif)

Konstantin S

Head de Segurança da Informação na OSOME Pte. Ltd.

Proteja seu código, Cloud e runtime em um único sistema centralizado.

Encontre e corrija vulnerabilidades rapidamente de forma automática.