A n8n tem a missão de tornar a automação de fluxo de trabalho acessível para equipes técnicas. À medida que escalavam seu produto e organização de engenharia, a complexidade de sua postura de segurança também aumentava. Conversamos com Cornelius, VP de Engenharia (e diretor de segurança interino) na n8n, sobre como o Aikido se tornou um pilar em seus processos de gerenciamento de vulnerabilidades e conformidade.

Olá, Cornelius! Você pode se apresentar e falar sobre seu papel na n8n?

Sou Cornelius, VP de Engenharia na n8n. Estou na n8n há quase quatro anos, supervisionando e expandindo nossa organização de engenharia. Atualmente, somos cerca de 40 engenheiros (dentro da equipe de P&D mais ampla de ~50 pessoas), e esperamos escalar para 60 até o final do ano. Além das minhas responsabilidades de engenharia, atualmente também atuo como oficial de segurança da empresa, ajudando a navegar em auditorias como SOC 2 e a definir nossa postura de segurança geral à medida que escalamos.

O que torna o n8n único no cenário de automação de workflows?

Nosso foco é capacitar pessoas técnicas. Você não precisa ser um programador para usar o n8n, mas se for, a plataforma pode torná-lo 10 vezes mais produtivo. Combinamos o melhor dos dois mundos: a flexibilidade do low-code e o poder do código personalizado quando necessário. Isso facilita a construção de automações robustas, agentes de IA e ferramentas internas.

Que papel a segurança desempenha no seu setor e na n8n especificamente?

A segurança é absolutamente crítica por duas razões principais. Primeiro, os usuários conectam suas credenciais mais sensíveis (de ferramentas como Google, Salesforce, bancos de dados e outras APIs), o que significa que devemos conquistar e manter a confiança deles para lidar com esses Secrets.

Em segundo lugar, atendemos empresas em setores altamente regulamentados, incluindo agências governamentais e organizações de segurança com os mais rigorosos requisitos de conformidade. Essas organizações frequentemente optam por auto-hospedar o n8n, o que lhes confere controle total sobre seus dados e infraestrutura, ao mesmo tempo em que atendem aos seus rigorosos padrões de segurança e privacidade.

Houve um momento que desencadeou um foco mais estratégico na segurança?

Nos primeiros dias, a segurança não era ignorada, mas também não era tratada de forma muito estruturada. Tínhamos ferramentas como Dependabot, varredura de código do GitHub e Snyk em vigor, mas o ruído que elas criavam e os e-mails semanais que enviavam simplesmente não eram bons o suficiente. Não havia um processo centralizado para ver as descobertas ou responsabilidade para lidar com elas.

Tínhamos ferramentas como Dependabot, varredura de código do GitHub e Snyk em vigor, mas o ruído que elas criavam e os e-mails semanais que enviavam simplesmente não eram bons o suficiente. Não havia um processo centralizado para ver as descobertas ou responsabilidade para lidar com elas.

O Aikido nos ajudou a construir esse processo. Agora, cada vulnerabilidade sinalizada pelo Aikido (seja para código, imagens Docker ou infraestrutura) cria automaticamente um ticket no Linear, completo com SLAs baseados na severidade. Isso significa que cada problema é rastreado, priorizado e trabalhado dentro de prazos definidos. A segurança não é mais apenas uma ferramenta, mas se tornou um processo.

Quais eram suas principais preocupações de segurança antes de adotar o Aikido?

Principalmente:

- Nenhum processo consistente

- Nenhuma visão geral centralizada de todas as descobertas

- Nenhuma forma de impor SLAs para questões de segurança

Precisávamos de algo que nos ajudasse a cumprir de forma confiável os prazos de resolução, como 21 dias para descobertas de alta severidade. O Aikido nos deu a estrutura para realmente atingir esses objetivos.

Como vocês estavam lidando com conformidade e auditorias antes do Aikido?

Estávamos trabalhando com a Drata, mas a evidência de conformidade ainda exigia muito esforço manual. O Aikido agora complementa a Drata ao fornecer um painel unificado para nossas ferramentas de segurança. Isso nos ajudou a reduzir o tempo necessário para coletar evidências e passar nas auditorias.

A integração do Aikido com a Drata nos ajuda a reduzir o tempo necessário para coletar evidências e passar nas auditorias.

O que se destacou no Aikido durante a sua avaliação?

Fomos os primeiros a adotar o Aikido. A integração com o GitHub era plug-and-play, literalmente com apenas alguns cliques.

Mas, mais importante, a equipe do Aikido foi incrivelmente responsiva. Dávamos feedback, e a equipe do Aikido respondia em uma hora e entregava melhorias ou correções em um dia. Eles ainda fazem isso. Esse tipo de parceria foi inestimável, especialmente enquanto nos preparávamos para uma auditoria SOC 2.

A equipe do Aikido é incrivelmente responsiva. Damos feedback e recebemos uma resposta em uma hora. Melhorias ou correções são frequentemente entregues em um dia.

Como você integrou o Aikido aos seus fluxos de trabalho?

- GitHub para análise de bases de código

- Linear para transferência e resolução de tickets

No geral, isso nos ajudou a manter o controle.

Como tem sido sua experiência trabalhando com a equipe Aikido?

Excelente. Eles são incrivelmente rápidos e transparentes, e estão sempre dispostos a fazer uma chamada ou resolver um problema rapidamente. Há muita confiança. Como mencionado, sempre que encontramos um bug ou temos feedback, a equipe age rapidamente, geralmente corrigindo as coisas em um dia. Esse suporte foi uma parte fundamental para o sucesso da implementação.

Qual é a sua funcionalidade favorita no Aikido?

Definitivamente filtragem por equipe. Isso nos permite direcionar vulnerabilidades para a equipe certa instantaneamente.

Mas o feed principal é onde passo a maior parte do meu tempo. Eu o verifico pelo menos cinco vezes por semana para ver o que está aberto, o que é urgente e o que foi resolvido. Ele me dá visibilidade total.

O feed principal do Aikido é onde passo a maior parte do meu tempo. Eu o verifico pelo menos cinco vezes por semana para ver o que está em aberto, o que é urgente e o que foi resolvido. Ele me dá visibilidade total.

Dado que somos um produto comercial e de código aberto, dependemos muito de bibliotecas de código aberto. Os recursos de visualização de licenças de código aberto e SBOM (lista de materiais de software) também são críticos para nós.

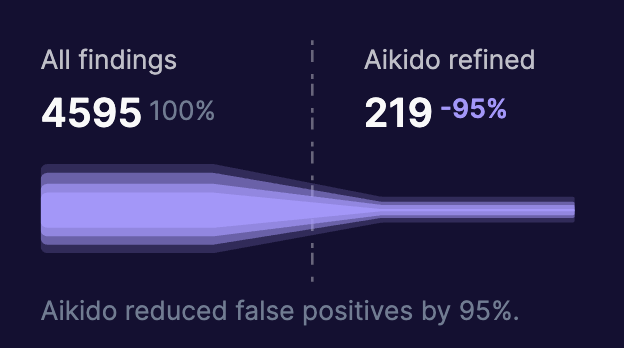

A n8n relata 92% de redução de ruído com o Aikido. Qual foi o impacto?

Sim! A redução de ruído de 92% é um divisor de águas. Ela nos permite focar nos 8% que realmente importam. Isso por si só já vale ouro.

Embora alguns tickets sejam um pouco crípticos, eles são bons o suficiente para os engenheiros começarem. Honestamente, nos acostumamos rapidamente com 'o silêncio', e agora eu gostaria que fosse ainda mais silencioso. É um enorme aumento de produtividade e bem-estar.

Com 92% de redução de ruído, nos acostumamos rapidamente com 'o silêncio'. Agora eu gostaria que fosse ainda mais silencioso! É um enorme impulso para a produtividade e a sanidade.

Você tem visto resultados mensuráveis?

Apenas poder dizer “reduzimos o ruído em 92%” já é impactante. Mas, além disso, a capacidade de permanecer dentro dos SLAs e passar por auditorias de forma mais eficiente é uma grande vitória para nós.

Como o Aikido mudou sua postura de segurança no geral?

Centralizou nossa abordagem. Antes, as coisas estavam espalhadas por ferramentas e caixas de entrada. Agora, temos uma única fonte de verdade.

Se você tivesse que resumir o impacto do Aikido na n8n em uma frase?

O Aikido nos dá tranquilidade quando se trata de segurança (o que já é desafiador por si só).