Você já conhece este problema, porque o vivencia.

Se você é uma empresa em crescimento, faz pentest uma vez por ano... talvez duas vezes se a conformidade exigir. Você agenda o engajamento, congela as alterações, espera semanas, recebe um PDF. Quando o relatório chega, sua aplicação já mudou.

Se você é uma organização maior com uma equipe de segurança interna, o cenário é diferente, mas a restrição é a mesma. Sua equipe está testando. Eles são bons nisso. Mas estão fazendo escolhas difíceis todos os dias sobre o que cobrir e o que ignorar, porque não conseguem revisar cada alteração em todas as áreas com a profundidade que merecem. Eles estão priorizando não apenas os achados, mas o que sequer analisar.

Em ambos os lados, os testes nunca acompanham o ritmo das entregas. Hoje, isso muda.

A lacuna que se alarga a cada deploy

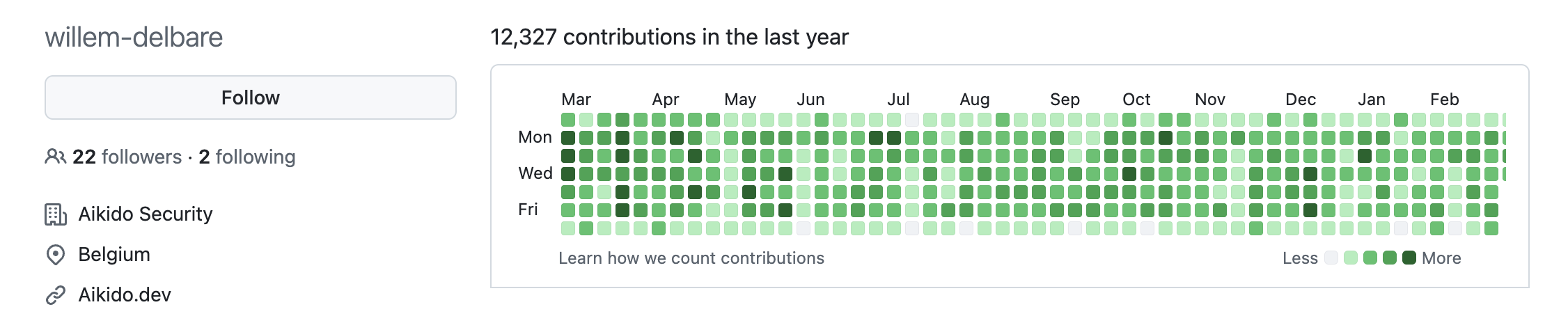

Imagine seu histórico de commits no último ano. Agora imagine seus pentests, sejam dois engajamentos externos ou o esforço contínuo de sua equipe interna.

Sua organização de engenharia pode enviar milhares de linhas por dia. Sua equipe de segurança, por mais qualificada ou bem-equipada que seja, pode revisar manualmente uma fração disso com a profundidade de um pentest.

Cada alteração que não foi testada é uma versão da sua aplicação que nunca foi totalmente validada. Se uma vulnerabilidade foi introduzida entre os testes, ela permanece em produção até a próxima vez que alguém revisar aquele caminho. A superfície de ataque cresce a cada deploy. A capacidade de segurança não acompanha esse crescimento.

Este é um problema estrutural. Não é possível corrigi-lo com varreduras mais rápidas, alertas melhores ou mais pessoal. Precisamos mudar o modelo. Dos 400 líderes de segurança e engenharia que pesquisamos, 76% implementam mudanças significativas em produção semanalmente ou mais rápido. Apenas 21% validam a segurança em cada release. E 85% disseram que seus achados de segurança já estão desatualizados quando a análise chega.

Essa lacuna entre entregar e proteger não é teórica. É a janela pela qual os atacantes entram. E eles estão ficando mais rápidos: esta semana, pesquisadores revelaram que um único hacker usou Claude para invadir várias agências governamentais mexicanas, exfiltrando 150GB de registros de contribuintes e eleitores. Uma pessoa, uma ferramenta de IA, milhares de comandos automatizados. Os atacantes agora têm ferramentas superpoderosas. É hora de os defensores terem as suas.

Apresentamos o Aikido Infinite

No mês passado, quando anunciamos nossa Série B, fizemos uma promessa: o próximo capítulo do Aikido seria sobre software autoprotegido. Software que se protege à medida que é construído e lançado. Hoje, estamos cumprindo essa promessa.

O que é

Aikido Infinite é pentest autônomo contínuo com remediação integrada. Toda vez que sua aplicação muda, agentes autônomos fazem pentest na implantação, validam o que é realmente explorável, geram patches e retestam as correções, tudo antes que o código chegue à produção: Faça pentest em cada lançamento. Aplique patches automaticamente.

Não, não é DAST com um verniz de LLM

Por anos, DAST foi o mais próximo que a indústria teve de testes de segurança contínuos, e ninguém nunca disse "este DAST é ótimo" (desculpe, mas não me arrependo). Falta profundidade. Falta relação sinal-ruído. Falta a correção. Infinite funciona de forma diferente: agentes ofensivos autônomos que raciocinam sobre o comportamento da aplicação, encadeiam caminhos de ataque multi-etapas, utilizam um extenso conjunto de ferramentas e validam a explorabilidade através de exploração real. Em um caso, os agentes descobriram que a falsificação de assinatura era possível em uma aplicação de assinatura de documentos: Mudanças na autenticação descobertas -> Login como membro -> Privilégios escalados -> Autorização quebrada confirmada. Isso não é a 'varredura dinâmica' do seu avô.

Como funciona

Quando um novo código é implementado, o Aikido Infinite analisa o diff e identifica as alterações que impactam sua superfície de ataque. Atualizou um README e a cor de um botão? Ignorado. Alterou a lógica de autenticação ou endpoints de API? Agentes avaliam o impacto e iniciam.

1. Descoberta: O Infinite ingere contexto da plataforma code-to-runtime do Aikido (código-fonte, arquitetura da aplicação, especificações de API, configuração da Cloud) e mapeia toda a superfície de ataque, incluindo endpoints não documentados, caminhos de lógica ocultos e anomalias arquitetônicas muito demorados para revisão manual. Os agentes raciocinam sobre seu sistema como um todo, compreendendo como os componentes interagem e onde as suposições falham.

2. Explore cada caminho alterado: É aqui que o Infinite difere das verificações de scanner, que analisam componentes isoladamente, um repositório, um arquivo, um risco teórico por vez. Na realidade, a segurança falha nas junções. Uma única alteração de linha pode afetar cada rota protegida em sua aplicação. Duas alterações que são individualmente seguras podem ser perigosas em combinação: um novo campo de API aqui, uma verificação de permissão mais flexível ali, e de repente há um vazamento de dados entre tenants que nenhuma das alterações teria introduzido sozinha.

Esses são os tipos de problemas que o pentest existe para encontrar, porque eles só surgem na configuração real e em execução onde os componentes interagem como um todo. O problema sempre foi que testar cada combinação nessa profundidade é difícil e caro. O Infinite torna isso o padrão. Agentes especializados buscam cada rota de ataque viável em toda a superfície afetada: falhas de injeção, controle de acesso quebrado, fraquezas de autenticação, SSRF, erros de lógica de negócio, exposição de dados entre tenants, tudo usando caminhos de ataque reais em vez de payloads fixos. Quando um agente encontra algo, essa inteligência retroalimenta o ciclo, descobrindo riscos encadeados. Os agentes trabalham em paralelo em todas as funcionalidades relevantes para a segurança simultaneamente.

3. Validar: Cada descoberta é confirmada por meio de exploração direta contra o alvo em tempo real. Problemas que não podem ser reproduzidos não entram nos resultados.

4. AutoFix e reteste: O AutoFix gera um PR pronto para merge com a correção específica no nível do código, direcionada à sua implementação real. Os desenvolvedores revisam, fazem o merge, e os agentes retestam automaticamente para confirmar que a correção funciona. Em questão de horas, uma vulnerabilidade passa de descoberta para resolvida e verificada.

Como o Infinite vive dentro da plataforma Aikido, ele tem um contexto que as ferramentas de pentest autônomas simplesmente não têm. Esse contexto da infraestrutura ao código é o que torna a descoberta mais profunda, as correções mais precisas e o teste contínuo realmente viável.

O que costumava levar semanas ou trimestres agora acontece em horas. Os agentes fazem o trabalho pesado. Sua equipe revisa, mescla e segue em frente.

_1-2.png)

Lançamento → Pentest do diff → Patch → Reteste → Push para prod.

Comprovado em código real

Esses agentes já estão encontrando vulnerabilidades complexas em aplicações e frameworks amplamente utilizados, problemas que passaram despercebidos mesmo com anos de revisão da comunidade e escrutínio de especialistas.

Em Coolify, nossos agentes identificaram sete CVEs, incluindo escalonamento de privilégios e comprometimento total do host via RCE como root, em mais de 52.000 instâncias expostas. Em Astro, eles encontraram CVE-2026-25545, um SSRF no adaptador Node.js expondo recursos de rede internos. Em SvelteKit on Vercel, eles rastrearam SvelteSpill, uma falha de engano de cache em mais de 150.000 linhas de código afetando cada implantação padrão. A Vercel implementou uma correção em toda a plataforma após a divulgação.

Em uma comparação direta em uma aplicação de assinatura de documentos, os agentes descobriram uma falha crítica de integridade de fluxo de trabalho que permitia que assinaturas eletrônicas fossem forjadas, juntamente com 12 instâncias de XSS. Os pentesters manuais, uma equipe sênior ao longo de duas semanas, encontraram um XSS e um SSRF. Sete de suas nove descobertas eram verificações de hardening, eles perderam completamente a falsificação de assinatura. (Whitepaper completo aqui).

Em todos os casos, são problemas profundos e de múltiplas etapas em bases de código maduras. Os especialistas que os perderam não são juniores. São profissionais seniores trabalhando sob as mesmas restrições que toda equipe de segurança enfrenta: horas limitadas, prioridades concorrentes, alta pressão e mais código para revisar do que qualquer equipe pode analisar em profundidade.

Para a IA, essa restrição desaparece. Dar acesso ao código-fonte aos agentes é instantâneo, e eles escalam com a riqueza do contexto que ingerem. Mais código, mais contexto de arquitetura, melhores resultados, sem custo mais alto. Os testadores especialistas focaram em conformidade e configuração porque era para lá que seu tempo ia. Os agentes foram mais fundo porque podiam.

Mesmo as maiores empresas não têm especialistas suficientes para testar exaustivamente cada alteração de código enviada para suas aplicações. Agora, podemos capacitar cada equipe com acesso a análises profundas, sempre ativas, para cada alteração. Pense nisso como uma equipe de hackers de elite 100% dedicada à sua aplicação, de plantão 24 horas por dia.

%20copy-2%20(1)%20copy-2.gif)

O que Infinite significa para suas equipes

Atacantes têm ferramentas superpoderosas. Isso dá aos defensores as suas.

Para profissionais de segurança: O Infinite multiplica a capacidade de teste da sua equipe. Os agentes lidam com a validação exaustiva em cada lançamento, expandindo a cobertura automaticamente para que seus especialistas possam focar nos ativos mais críticos e decisões estratégicas. Amplitude, velocidade, testes profundos em cada diff que, de outra forma, consumiria a largura de banda da equipe ou simplesmente não seria feito. Profissionais de segurança ganham mais capacidade para criatividade, contexto de negócio e os problemas mais difíceis. O Infinite permite que as equipes de segurança mudem do modo "verificar o crítico" com recursos limitados para "verificar tudo" por padrão.

Para desenvolvedores: Sua equipe está entregando 10x mais código do que há um ano. O Infinite significa que você pode ter confiança no diff. Chega de tickets de segurança aparecendo no meio do ciclo com passos de reprodução pouco claros. O Infinite encontra problemas, gera correções e abre o PR. Você revisa, faz o merge e volta a construir.

O que vem a seguir?

O Infinite é nosso produto carro-chefe e a concretização de uma visão que temos construído: software de auto-segurança. ✨

Hoje, o Infinite fecha o ciclo entre a entrega e a segurança. Cada execução enriquece a base de conhecimento de segurança da Aikido sobre sua aplicação com descobertas reais, caminhos de ataque validados e correções confirmadas. Para onde essa base de conhecimento vai a seguir, como ela retroalimenta a forma como o código é escrito (ou gerado) em primeiro lugar, bem, você provavelmente pode imaginar por que escolhemos o nome Infinite. Como James Berthoty, fundador da Latio Tech, alude:

Em um mercado concorrido, o Aikido Infinite é uma abordagem genuinamente única para proteger código gerado por IA, utilizando pentest de IA contínuo para tornar cada teste melhor que o anterior e a geração de código mais segura por padrão.

Da próxima vez que você tiver notícias minhas, será com um gráfico clichê, mas bem projetado, de "segurança através do ciclo de vida do software como um sinal de infinito". Temos muito mais a construir. E continuaremos avançando até que a segurança funcione na velocidade que o software exige e que os desenvolvedores merecem.

Quer experimentar o Infinite hoje? Você pode começar gratuitamente, agendar uma demonstração, ou entrar no Infinite no próximo mês na RSA em São Francisco.

xo Madeline, Aikido

E sim, o vídeo de lançamento é uma paródia de Matrix: