→ TL;DR Dispositivos de desenvolvedores são o novo calcanhar de Aquiles da cadeia de suprimentos de software. O Aikido Device Protection protege dispositivos contra ataques de instalação em registros de pacotes, extensões de IDE, plugins de navegador e marketplaces de habilidades. Desenvolva sem medo.

As coisas têm estado bem complicadas ultimamente, não é?

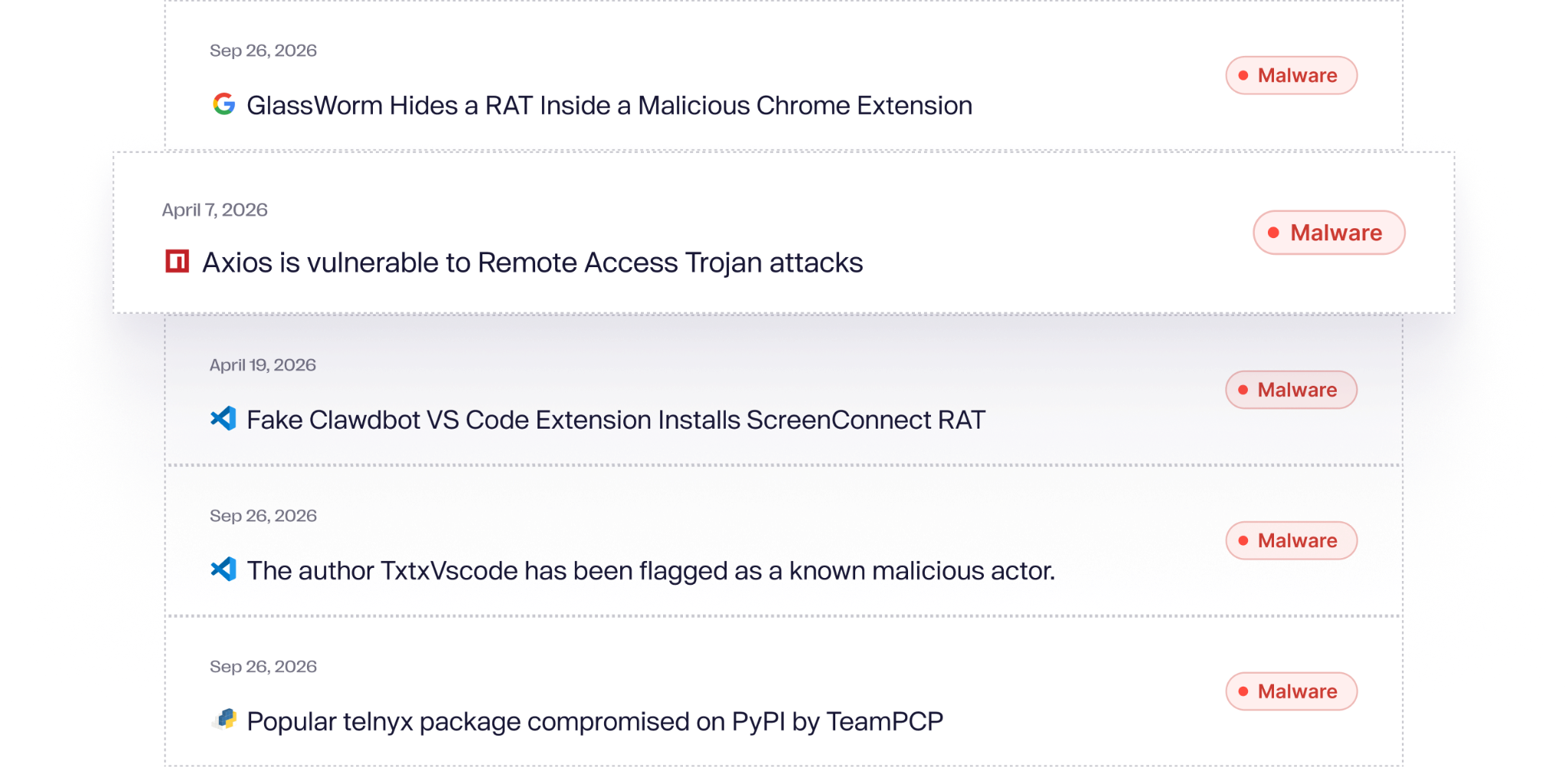

Somente em março, TeamPCP encadeou credenciais roubadas em quatro grandes projetos de código aberto em menos de dez dias: Trivy, Checkmarx KICS, LiteLLM e Telnyx. Dias depois, Axios, o cliente HTTP JavaScript com mais de 100 milhões de downloads semanais, foi comprometido através de uma conta de mantenedor sequestrada. Esta semana, a Vercel divulgou que um invasor acessou sistemas internos e variáveis de ambiente após provavelmente comprometer uma extensão do Chrome usada por um de seus funcionários.

Acompanhar a segurança ultimamente parece uma semana longa, longa:

E se você está se sentindo por fora, aguente firme.

Em doze meses, passamos de comprometimentos de pacote único para worms autorreplicantes e sequestros completos de pipelines de CI/CD encadeando-se entre registros. Os invasores estão aprendendo mais rápido do que estamos entregando correções.

“Escrever um ataque à cadeia de suprimentos costumava exigir habilidade real. Era preciso entender registros de pacotes, pipelines de CI/CD, técnicas de ofuscação e como escrever payloads que evadissem a detecção. Agora você precisa de uma assinatura de $8 do ChatGPT. Você nem precisa entender o que é npm para escrever malware que se espalha por ele.

Peça a um modelo para escrever um hook de postinstall que exfiltre variáveis de ambiente, e ele o fará. Peça para ofuscar o payload, e ele o fará. O ataque foi democratizado. A defesa melhorou, mas não no mesmo ritmo.”

Por outro lado, agentes de codificação de IA estão puxando pacotes, invocando ferramentas e adicionando habilidades autonomamente, com pouca ou nenhuma supervisão humana sobre o que é instalado. Para onde tudo isso está indo?

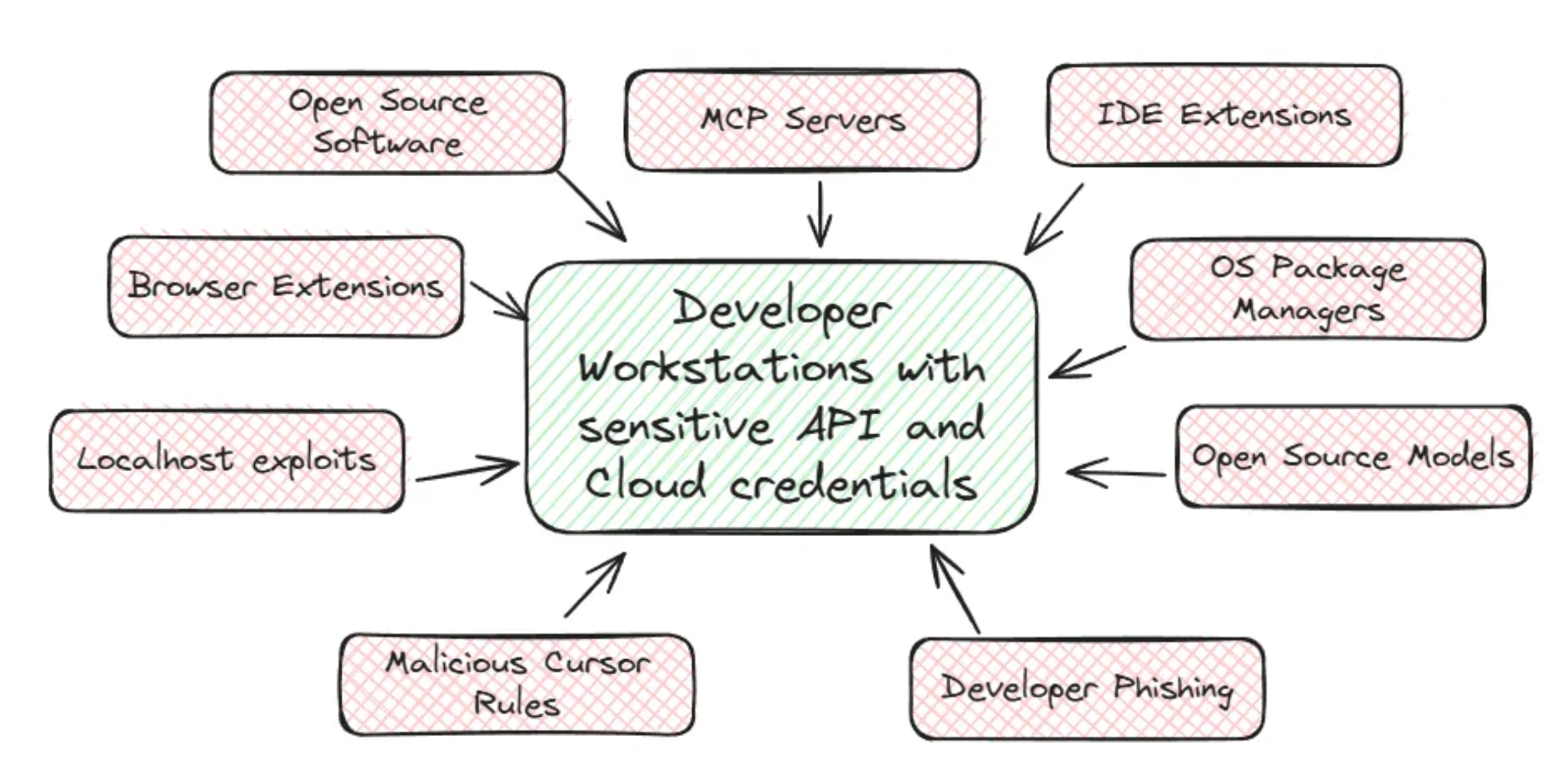

O novo endpoint: dispositivos de desenvolvedor

Todos esses ataques compartilham o mesmo alvo: o próprio dispositivo do desenvolvedor. Por quê?

Dispositivos de desenvolvedor são ambientes confiáveis que detêm as chaves do castelo: credenciais de Cloud, chaves SSH, tokens de publicação npm, configurações de Kubernetes, acesso direto ao código-fonte e à produção. Comprometer um, e o raio de impacto é enorme. Uma única credencial comprometida tem sido suficiente para publicar versões maliciosas de pacotes legítimos, desencadeando comprometimentos em milhares de organizações.

Então, os dispositivos de desenvolvedor não são protegidos por ferramentas existentes? Não. Essa é a questão. As ferramentas de segurança nas quais a maioria das empresas confia, a proteção de endpoint tradicional (EDR) para detectar ameaças no sistema operacional e o gerenciamento de dispositivos (MDM) para gerenciar o que é instalado, foram construídas para um mundo de binários assinados e ataques a sistemas operacionais. E elas definitivamente não foram construídas para os desenvolvedores de hoje.

O software sendo instalado nas máquinas de desenvolvedores hoje é composto por pacotes de código, extensões de IDE, extensões de navegador, ferramentas de IA e servidores MCP. Software em texto simples, não compilado. O EDR não vê um `npm install`. O MDM não sabe o que uma extensão MCP faz.

Dispositivos de desenvolvedor são o novo calcanhar de Aquiles da cadeia de suprimentos de software.

O status quo não funciona

Sem ferramentas que cubram o endpoint do desenvolvedor, a maioria das empresas acaba em uma de duas posições ruins.

- Eles bloqueiam tudo. Sem instalações. Registros privados, paredes de ferro entre desenvolvedores e a internet aberta. Pode funcionar para empresas altamente regulamentadas como bancos, mas mata a velocidade em todos os outros lugares. É tão restritivo que os desenvolvedores lutam por amplas isenções ou encontram soluções alternativas, como segundos laptops e VPNs desabilitadas, o que piora o problema.

- Eles permitem e rezam. Nenhum método eficaz para governar o que os desenvolvedores instalam, então eles esperam que nada dê errado, contando com Secrets rotativos e políticas de acesso mínimo. É assim que a maioria das empresas opera.

Ou eles fazem alguma combinação dos dois, com revisão manual caso a caso. Não escala (obviamente). Nenhuma dessas abordagens funciona.

“No mundo dos negócios, a produtividade do desenvolvedor supera todas as outras preocupações, e tipicamente essas máquinas recebem amplas isenções dos controles normais, criando enormes pontos cegos nas organizações… ou o esforço simplesmente não vale a pena para prevenir potenciais exploits, especialmente sabendo a reação negativa dos desenvolvedores que inevitavelmente viria.” (James Berthoty)

As empresas não podem se dar ao luxo de atrasar o desenvolvimento, nem de deixá-lo desprotegido. Por isso, criamos o Aikido Device Protection.

Apresentando o Aikido Device Protection

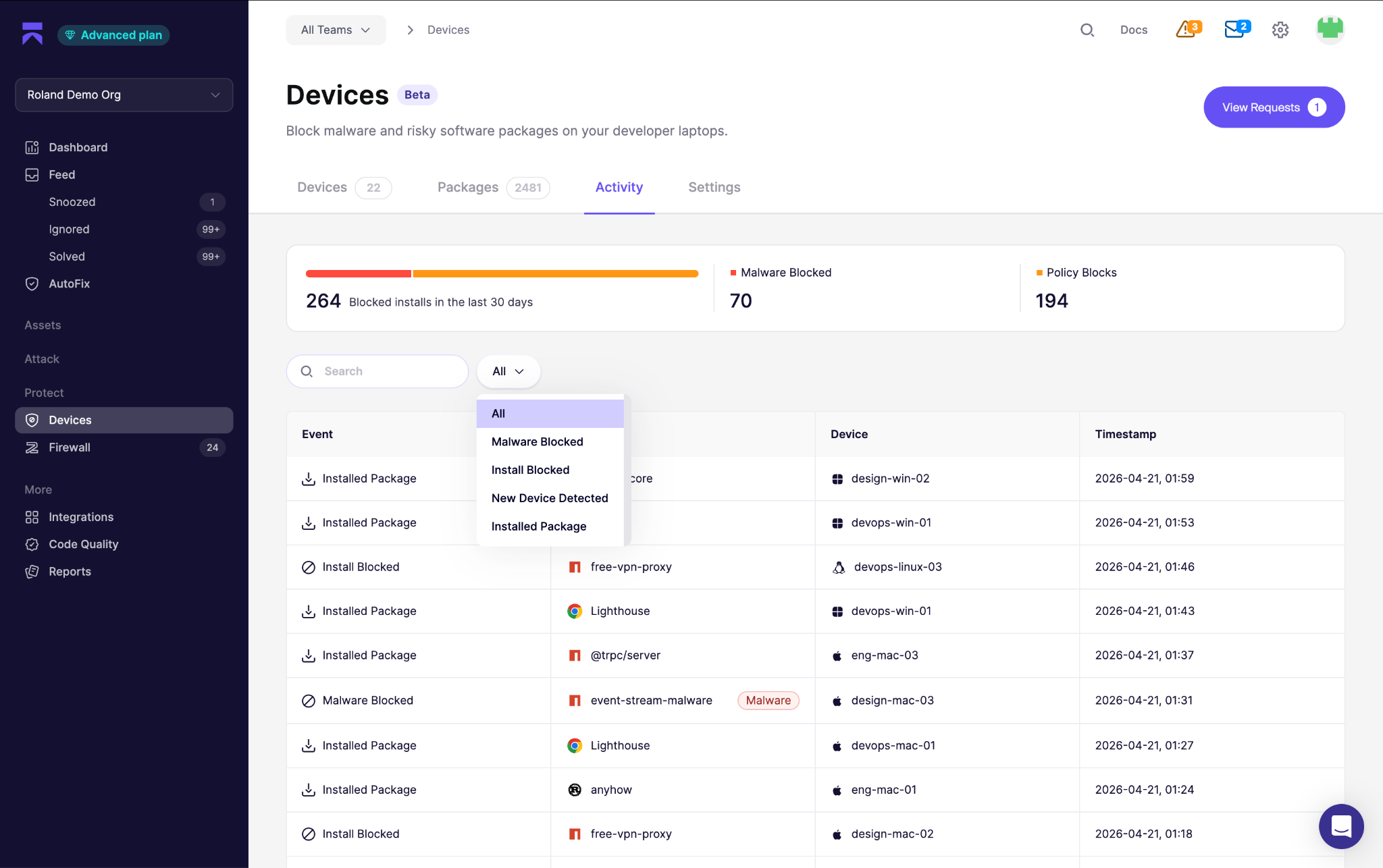

Aikido Device Protection é a camada de segurança que reside no dispositivo do desenvolvedor, oferecendo visibilidade, controle e proteção sobre o que está instalado nas estações de trabalho dos seus engenheiros.

Com o Aikido Device Protection, as equipes podem:

- Obtenha visibilidade total da sua cadeia de suprimentos de software: Veja cada extensão de navegador, biblioteca de código, plugin de IDE e dependência de build instalada nos dispositivos da sua equipe.

- Pare o malware antes que seja instalado: O Aikido identifica automaticamente pacotes e instalações maliciosas, bloqueando-os antes que cheguem ao dispositivo.

- Imponha idade mínima para pacotes: Defina seus próprios requisitos para a maturidade do pacote antes do uso, minimize as janelas de risco.

- Bloqueie ecossistemas específicos: Bloqueie todas as instalações de qualquer ecossistema e marketplace quando sua equipe não precisar deles.

- Exija aprovação para novos softwares: Permita que os membros da equipe solicitem instalações, mantendo os administradores no controle do que é aprovado, e defina políticas de equipe, exceções e fluxos de trabalho.

Na prática, isso se parece com:

Um desenvolvedor instala uma extensão do VS Code que parece legítima, funciona como anunciado e silenciosamente instala um trojan de acesso remoto no lançamento. O Device Protection a verifica contra o feed de Threat Intelligence do Aikido Intel e a bloqueia antes que seja ativada. Encontramos exatamente isso em janeiro com uma extensão falsa do Clawdbot.

Um desenvolvedor executa npm i axios, que tenta baixar a versão mais recente. Essa versão foi publicada há uma hora. O Device Protection reverte para a versão mais recente que satisfaz uma política de idade mínima de 48 horas. No ataque ao Axios, a dependência maliciosa do dropper foi pré-configurada menos de 24 horas antes que as versões comprometidas a puxassem. A verificação de idade por si só teria bloqueado a infecção.

Em todos os nossos produtos, nosso foco principal é permitir que os desenvolvedores se dediquem à construção. Para os desenvolvedores, o Aikido Device Protection foi projetado para desaparecer. Construa com liberdade. Instalações seguras são realizadas sem interrupção. Se algo é malicioso, é bloqueado antes de tocar na máquina. Se você esquecer que está em execução, esse é o objetivo. [...Insira uma metáfora clichê sobre como você fica feliz por usar um capacete no dia em que sofre um acidente]

Para as equipes de segurança, o Aikido Device Protection foi projetado para oferecer visibilidade e controle, sem desacelerar o desenvolvimento. Defina suas próprias políticas de equipe, listas de permissão para ferramentas confiáveis, fluxos de trabalho de solicitação e aprovação, obtenha um registro de auditoria completo e visibilidade em todos os dispositivos de desenvolvedores na organização. Implante facilmente através do seu MDM existente.

Construído sobre fundamentos abertos

No ano passado, lançamos o Safe Chain, um servidor proxy de código aberto que envolve a CLI, bloqueando pacotes maliciosos antes da instalação e aplicando uma idade mínima de pacote de 48 horas. Com mais de 200.000 downloads semanais, o Safe Chain oferece proteção tanto para desenvolvedores individuais quanto para equipes empresariais. Se você estivesse usando o Safe Chain, os ataques Shai-Hulud, TeamPCP e Axios teriam sido bloqueados.

Safe Chain é o pacote inicial. Continuaremos a investir no projeto. Ele permanecerá de código aberto. O Device Protection é a evolução, com fontes estendidas, facilidade de implantação, controles de governança e um painel central.

Tanto o Safe Chain quanto o Device Protection são executados no Aikido Intel, nosso motor de Threat Intelligence baseado em LLM. O Aikido Intel monitora a internet aberta, expondo malware e vulnerabilidades pré-CVE em ecossistemas de código aberto assim que são detectados. Especificamente para malware, o Aikido Intel agora analisa mais de 100.000 projetos suspeitos por dia, um aumento em relação aos 20.000 nesta mesma época no ano passado, identificando malware em minutos após a publicação.

O Aikido Intel é suportado por uma equipe dedicada de pesquisadores de segurança e engenheiros de IA. Nós divulgamos todas as descobertas de ameaças automaticamente, tornando o Aikido Intel seu aviso mais precoce para ameaças à supply chain. Gratuito. Aberto. → https://intel.aikido.dev/

Comece agora (sim, existe um plano gratuito)

O Aikido Device Protection está disponível em todos os planos. A proteção para npm e PyPI está incluída gratuitamente.

Para políticas personalizadas, fluxos de trabalho de aprovação, monitoramento de extensões do VS Code, monitoramento de plug-ins de navegador e ecossistemas adicionais, aplica-se uma assinatura adicional por dispositivo.

Para ver como o Device Protection pode proteger seus desenvolvedores, agende uma demonstração, comece gratuitamente ou junte-se à nossa demonstração ao vivo nesta quinta-feira às 9h PT.

Construa sem medo

Este ano tem sido difícil, ou como Charlie poeticamente (ainda que sombriamente) coloca, "Neste momento, nossas supply chains não são cadeias de forma alguma. São fios soltos, e estão se desfazendo."

O Device Protection ajuda a amarrar essas pontas soltas. Descubra seu risco. Previna ataques. Mais importante ainda, permita que os desenvolvedores construam sem interrupção… e sem medo.

- Madeline, Aikido

P.S. Embora “construa sem medo” se aproxime perigosamente de uma almofada de sofá bordada com “viva, ria, ame” que eu queimaria à vista… funciona. É cativante.

Tenho livre arbítrio e poder executivo. Hoje, estou usando ambos. Slogan = decidido.