O sistema NVD da agência governamental dos EUA NIST nunca se recuperou verdadeiramente de um atraso que começou em fevereiro de 2024. Em meados de 2024, 75% dos CVEs submetidos não foram processados, e em março do ano passado, o NIST admitiu que um salto de 32% nas submissões significava que o atraso ainda estava crescendo, apesar de sua promessa de zerá-lo.

Mesmo antes do acúmulo começar, lançamos o Aikido Intel em janeiro de 2024. Acreditávamos que depender apenas de bancos de dados de vulnerabilidades não era mais sustentável. Era complicado e incapaz de acompanhar a realidade da velocidade e do volume da segurança de código aberto.

Ontem, a agência governamental dos EUA NIST finalmente admitiu que não consegue acompanhar o volume de submissões de CVEs.

Apesar de um aumento de 45% nos CVEs enriquecidos em 2025, as submissões de CVEs aumentaram em 263%. Não havia como a agência acompanhar. Portanto, a agência teria que adotar uma nova abordagem, “baseada em risco”, para lidar com a situação.

A nova abordagem priorizará CVEs para software usado no governo dos EUA, para software crítico ou para aqueles que aparecem no catálogo de Vulnerabilidades Conhecidas Exploradas (KEV). Outros CVEs serão adicionados ao NVD, mas não serão analisados. Isso significa que eles não estarão pontuando independentemente cada CVE. Em vez disso, eles simplesmente aceitarão a pontuação do remetente e não reanalisarão CVEs modificados, a menos que alguém sinalize que deveriam. O acúmulo crescente será movido para ‘não programado’, que é um código para “talvez cheguemos a isso algum dia (mas não conte com isso)” .

Sem esse enriquecimento, os CVEs estarão menos atualizados e menos confiáveis. Então, qual será o impacto para as milhares de organizações e profissionais de segurança que dependem do NVD como sua fonte de verdade? Se um CVE não for enriquecido pelo NIST, as ferramentas que dependem do NVD não exibirão o CVE. As equipes não serão alertadas de que algo foi perdido. E as próprias ferramentas produzirão falsos negativos.

Em suma, a cobertura em que eles confiam não está mais completa. E se continuarem a depender do NVD como fonte de verdade, estarão obtendo uma falsa sensação de segurança.

Os CVEs nunca foram a imagem completa de qualquer forma

Haverá, é claro, escrutínio sobre o NIST, mas a realidade é que, mesmo que o NVD estivesse funcionando perfeitamente, as equipes perderiam a maioria das vulnerabilidades reais, porque os CVEs cobrem apenas o que é divulgado.

Mantenedores – mesmo dos maiores fornecedores – corrigem problemas de segurança e nunca os relatam. Bancos de dados centralizados sozinhos não conseguem identificar o que nunca é relatado.

É por isso que lançamos o Aikido Intel em janeiro de 2024, semanas antes mesmo do acúmulo do NVD começar, porque já podíamos ver que depender apenas de bancos de dados centralizados para informar sobre vulnerabilidades era uma estratégia perdedora.

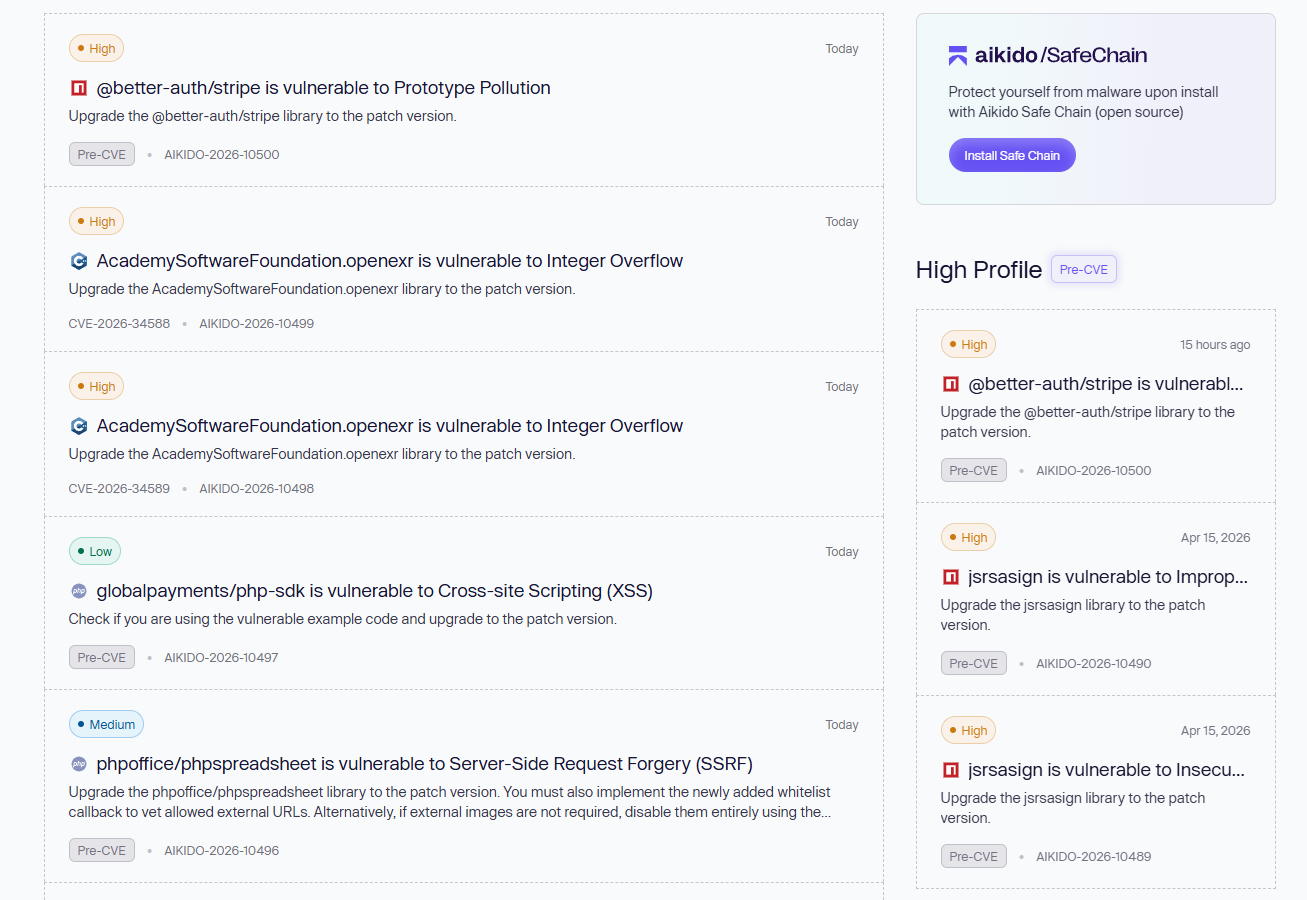

O Intel usa LLMs treinados sob medida para ler changelogs, notas de lançamento e mensagens de commit em pacotes de código aberto. Quando ele sinaliza patches relevantes para segurança, ele verifica em cinco bancos de dados de vulnerabilidades. Se não houver divulgação, nossos engenheiros de segurança validam e publicam um aviso com um Aikido Vulnerability ID.

Para ilustrar este ponto: Em seu primeiro ano, 67% dos pacotes onde o Intel encontrou vulnerabilidades nunca foram divulgados publicamente em nenhum banco de dados - nem NVD, nem GitHub Advisory, nem MITRE, nem em qualquer outro lugar.

E estes não são pacotes obscuros. O Axios (56 milhões de downloads semanais no npm) corrigiu silenciosamente uma vulnerabilidade de poluição de protótipo que ainda não possui CVE até hoje. O Apache ECharts corrigiu um problema de cross-site scripting e nunca o divulgou. O Chainlit corrigiu uma vulnerabilidade crítica de path traversal e não disse nada. Dos que eventualmente foram divulgados, o tempo médio do patch para o CVE foi de 27 dias. O tempo mais longo para divulgação foi de nove meses.

Em uma única semana de monitoramento do Intel em janeiro, 12 das 16 vulnerabilidades sinalizadas não tinham CVE atribuído.

Hoje, o Intel monitora 4,3 milhões de pacotes e descobriu mais de 2.000 vulnerabilidades. É de código aberto sob a licença AGPL, o que significa que qualquer pessoa pode usá-lo, modificá-lo e distribuí-lo. Também não depende de mapeamentos CPE ou enriquecimento NVD para funcionar.

O Aikido Intel já estava preenchendo esse vazio antes mesmo de ele surgir.

E agora?

A UE já está construindo sua própria alternativa ao NVD, o European Vulnerability Database (EUVD), que está ativo desde maio de 2025. Até setembro de 2026, a notificação de vulnerabilidades ativamente exploradas se tornará obrigatória para fabricantes sob a Lei de Ciber-Resiliência. A UE percebeu o risco de depender de um único banco de dados gerido pelos EUA e está se desvinculando como resultado. Mas mesmo o EUVD está em seus estágios iniciais e depende muito da sincronização com o NVD e outros bancos de dados existentes. Esses bancos de dados não vão desaparecer, e nem deveriam — eles desempenham um papel importante. Mas tratar qualquer um deles como sua imagem completa não é mais uma estratégia viável.

O resumo é que não existe mais uma única fonte de verdade (se é que um dia existiu). O NVD está despriorizando, o EUVD é nascente, mas pode seguir o mesmo caminho, e outros programas de CVE, como o MITRE, tiveram sustos com financiamento. Depender de um único banco de dados como equipe ou para uma ferramenta de segurança significa ter menos cobertura e visibilidade. Essa era está oficialmente encerrada.

Estamos construindo para este momento. O Aikido Intel está ativo, é open-source e está escalando. Confira aqui.