O pentest de IA tem causado impacto e rivaliza com o poder de hackers humanos de maneiras que não esperávamos. Mas, frequentemente, as empresas buscam o pentest para alcançar e apoiar suas certificações de conformidade.

No passado, auditores rejeitaram resultados de ferramentas automatizadas. Mas isso não ocorreu porque um humano era necessário para realizar todos os testes, e sim porque essas ferramentas antigas não faziam nada próximo a pentests adequados. Um pentest de IA executando 250 agentes orquestrados contra sua aplicação se assemelha muito à forma como pentesters humanos realizam suas avaliações. Isso significa explorar a aplicação, entender como os recursos funcionam, encontrar maneiras de quebrá-los e validar que o problema é realmente explorável antes de incluí-lo no relatório.

Os pentests de IA verdadeiros estão sendo regularmente aceitos por auditores hoje. Nesta publicação, discutiremos equívocos sobre o pentest de IA e como ele se relaciona com a conformidade, e explicaremos como e quando você pode usar o pentest de IA para atender aos seus requisitos de conformidade.

O que você realmente precisa para o pentest de conformidade?

Quando um auditor solicita um teste de penetração, ele está pedindo documentação de que sua aplicação foi testada contra um conjunto definido de vetores de ataque e metodologias de teste, que as descobertas foram validadas e registradas, e que você tem um plano de remediação para qualquer coisa crítica. Se foi um humano que ficou em frente a um terminal por duas semanas ou agentes de IA que dedicaram um dia a isso, não é realmente a questão. Também é o caso de que a infraestrutura mudava muito mais lentamente no passado, com lançamentos trimestrais, então a ideia de realizar testes de penetração semanais era um tanto absurda. Esse definitivamente não é o caso agora.

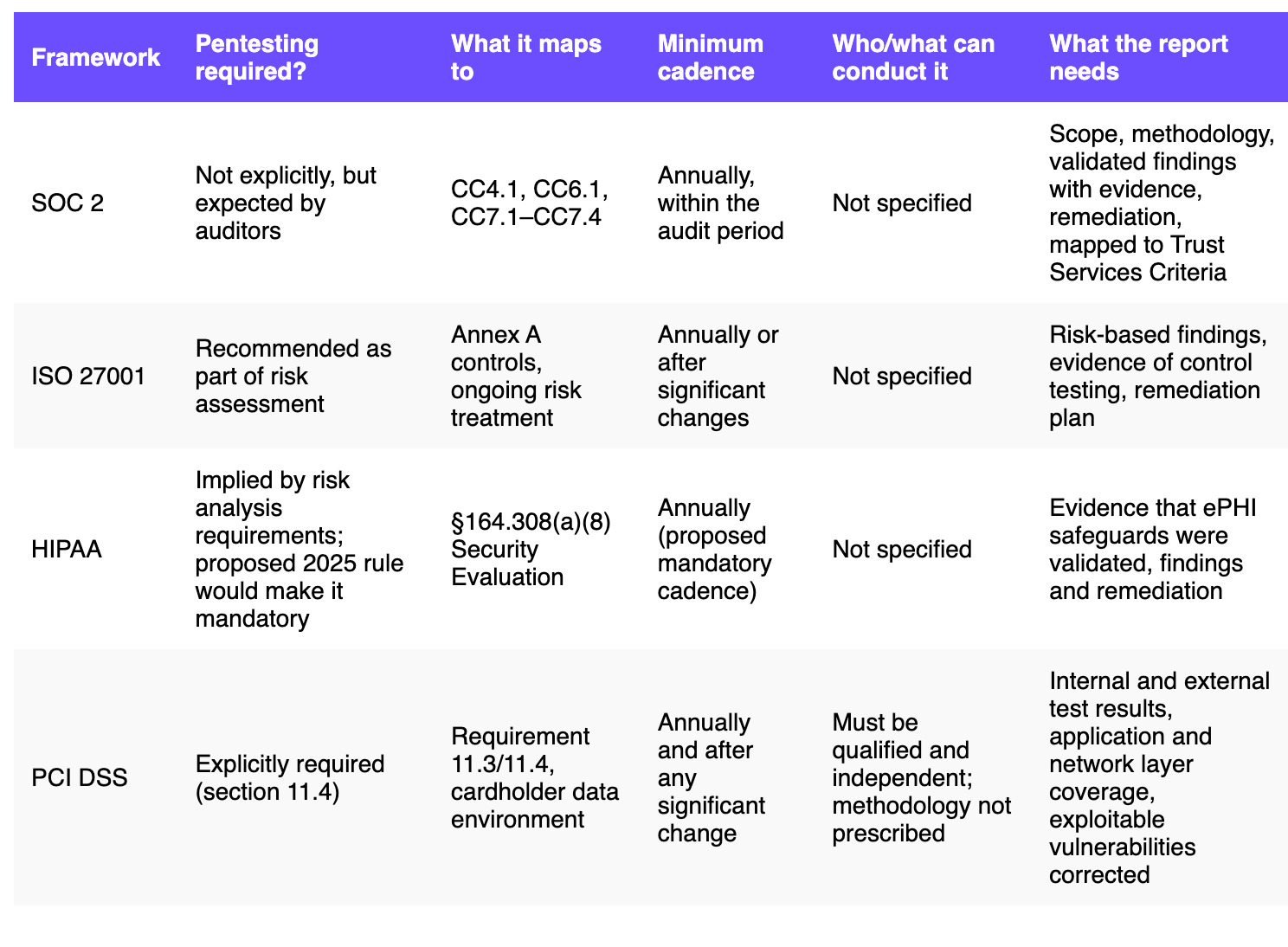

Os frameworks mais comuns que exigem ou recomendam pentesting são SOC 2, ISO 27001, HIPAA e PCI DSS. Para a maioria deles, nenhum exige explicitamente que um humano tenha conduzido o teste. O que eles especificam é cobertura, metodologia e documentação. O PCI DSS é menos direto — sua orientação define o teste de penetração como 'essencialmente um esforço manual' e afirma que ferramentas automatizadas sozinhas não satisfazem o requisito (veremos o que isso significa para o pentest de IA mais tarde).

Vamos analisar o SOC 2. O framework não exige pentesting de forma alguma. O que ele exige é que você demonstre que seus controles são eficazes, particularmente em relação ao acesso lógico (CC6.1), gerenciamento de mudanças (CC8.1) e mitigação de riscos (CC7.1 a CC7.4). Os auditores concordaram que o pentesting é a forma mais credível de evidenciar esses controles, porque mostra que alguém realmente tentou quebrá-los. Um relatório de pentest que mapeia as descobertas para esses critérios, documenta o que foi testado e mostra a remediação de qualquer item crítico, é o que satisfaz o requisito. Acontece que o framework não diz nada sobre quem ou o que conduziu o teste.

A ISO 27001 segue um padrão semelhante, recomendando pentesting como parte da avaliação contínua de riscos.

Historicamente, a HIPAA tratou o pentesting como uma boa prática, e não como um requisito rígido, mas isso está mudando. Em dezembro de 2024, o HHS propôs atualizações à Regra de Segurança da HIPAA que tornariam o teste de penetração anual obrigatório para todas as entidades cobertas e parceiros de negócios, com o teste exigindo ser realizado por pessoal qualificado com conhecimento apropriado em cibersegurança. Essa regra deve ser finalizada até meados de 2026. Se você atua na área da saúde, verifique diretamente com sua equipe de compliance o status atual.

Todos os frameworks exigem um relatório estruturado com um resumo executivo, uma seção de metodologia, descobertas validadas com evidências e etapas de reprodução, classificações de severidade e orientações de remediação. O Guia de Testes de Segurança de Aplicações Web da OWASP é o benchmark que a maioria dos testadores segue para cobertura (e é uma lista longa). Mesmo uma equipe humana trabalhando com um orçamento de uma semana não consegue, realisticamente, abordar tudo em profundidade. Eles precisam triar e priorizar as coisas mais importantes. Frequência e amplitude são restrições que não limitam mais nosso escopo de teste.

A suposição de que pentesting de conformidade significa pentesting humano não está escrita na maioria dos frameworks. Isso tem sido verdade por padrão porque, até os LLMs, nenhuma tecnologia conseguia chegar perto de realmente realizá-los. Para equipes em setores altamente regulamentados com requisitos de conformidade específicos, vale a pena ter essa conversa diretamente com seu auditor. Para a maioria, no entanto, o relatório não levantará nenhuma bandeira. O pentest de IA cobre os requisitos.

Onde o pentest de IA já entrega para conformidade

Trilhas de auditoria

A trilha de auditoria de um pentest de IA é extensa e detalhada, muitas vezes melhor do que muitos relatórios de pentest humano. Cada requisição enviada, cada payload tentado, cada ação tomada por cada agente é registrada. Você pode ver exatamente o que foi testado, como o teste foi conduzido e o que foi encontrado. A maioria dos relatórios de pentest humano fornece descobertas e uma seção de metodologia. Eles não fornecem um rastreamento completo de cada etapa realizada. Se o seu auditor perguntar: "Como sabemos que eles testaram X?", o relatório gerado a partir de um pentest de IA pode realmente mostrar o log para essa coisa exata.

Cobertura de Teste

O pentest de IA cobre um terreno significativo. Para aqueles que perguntam: "Como sabemos que ele tentou tudo?", a preocupação se aplica igualmente aos pentesters humanos. Um relatório de pentest manual que retorna com zero descobertas e nenhuma trilha de auditoria do que foi testado está sendo aceito inteiramente pela fé. Existe uma espécie de servidão ao ritual do teste de penetração anual. Você não pode provar que um humano tentou tudo, de qualquer forma. Com um pentest de IA, você pode enumerar a cobertura detalhada do teste através dos logs.

Agentes podem trabalhar através do Top 10 OWASP completo em horas. Eles testam verificações de autorização em todos os endpoints, não apenas uma amostra representativa. Eles tentam todos os vetores de ataque em cada recurso, não apenas aqueles que um testador humano teve tempo de alcançar antes do término do engajamento.

As IAs estão melhorando exponencialmente em sua capacidade de raciocinar e entender código. Elas estão encontrando novas vulnerabilidades dependentes de contexto que os humanos perderam por anos. Céticos presumem que as IAs não conseguem lidar com vulnerabilidades de lógica de negócios. Este não é mais o caso. Na prática, os agentes leem a base de código, entendem o comportamento pretendido e encontram maneiras criativas de quebrá-lo. A frase “Se tudo o que você tem é um martelo, todo problema parece um prego” é apropriada aqui. Mesmo que um testador humano seja muito bom em encontrar vulnerabilidades XSRF e ganhe um bug bounty de seis dígitos, a verdade é que o teste de IA traz um saco cheio de martelos para o trabalho.

No benchmark direto da Aikido Security em quatro aplicações web não triviais, agentes de IA encontraram o dobro de vulnerabilidades de controle de acesso quebrado do que testadores humanos seniores. Eles também descobriram uma falsificação de assinatura eletrônica em uma aplicação de pagamento que os testadores manuais não detectaram. As IAs, é verdade, tiveram uma enorme vantagem porque tinham acesso ao código-fonte. Uma IA absorve uma base de código completa quase instantaneamente, enquanto testadores humanos geralmente trabalham sem ela por razões logísticas e de NDA. Mas o teste de caixa branca, caixa cinza ou caixa preta é definitivamente elevado pelo paralelismo que o pentesting agêntico traz para a mesa.

O benchmark também descobriu que os testadores humanos se saíram melhor na sondagem de endurecimento de configuração deficiente e na identificação de verificações de higiene de conformidade. Desde então, o pentest de IA continuou a melhorar. O pentest de IA da Aikido, por exemplo, regularmente detecta vulnerabilidades IDOR complexas, que envolvem autenticar-se como usuários reais e seguir longos fluxos de trabalho de ponta a ponta.

Integrações de terceiros, particularmente fluxos OAuth complexos e implementações de SSO, são mais difíceis para os agentes navegarem consistentemente. O pentest de IA da Aikido dedicou o esforço necessário para resolver esses problemas, mas não considere garantido que todos os produtos de pentest de IA podem fazer isso.

Relatórios

O formato do relatório se alinha diretamente com o que as equipes de compliance precisam. SOC 2 e ISO 27001 recebem um PDF completo com evidências, orientações detalhadas de remediação e etapas de reprodução para retestes após a aplicação das remediações. Os requisitos da HIPAA são cobertos.

Os tempos de resposta para pentest de IA são da ordem de horas (definitivamente menos de um dia), o que é muito útil quando você está em um cronograma de certificação ou respondendo a uma solicitação de auditoria que inclui ativos no escopo que não foram testados anteriormente.

O que o pentest de IA não pode fazer para conformidade?

Embora os pentests de IA estejam sendo cada vez mais aceitos, a tecnologia ainda é bastante nova, e algumas indústrias e seus reguladores ainda estão definindo sua posição sobre o assunto.

O PCI DSS é mais prescritivo que o SOC 2 ou a ISO 27001 e exige explicitamente testes de penetração anuais, com cobertura específica de ambientes de dados de titulares de cartão. Sua orientação oficial para pentesting, atualizada pela última vez em 2017, descreve o teste de penetração como 'essencialmente um esforço manual' e afirma que a execução de ferramentas automatizadas por si só não satisfaz o requisito. O espírito do requisito sempre foi sobre exploração ativa, evidências validadas e julgamento aplicado aos resultados. Pentesters humanos podem usar o pentest de IA como uma ferramenta para lidar com uma grande parte do trabalho pesado no lado da aplicação. Dito isso, o PCI DSS também exige testes de camada de rede e segmentação, juntamente com testes de camada de aplicação, o que o pentest de IA não cobrirá de qualquer forma.

Para alguns reguladores de serviços financeiros ou requisitos do setor governamental, as empresas precisarão verificar diretamente com seu auditor para avaliar sua abertura em ver o monitoramento contínuo e os testes não apenas como equivalentes aos testes pontuais, mas como evidência significativamente superior de controles de segurança e rigor do programa.

Os exemplos mais claros disso são CREST no Reino Unido e FedRAMP nos EUA. Ambos têm o mesmo problema subjacente de que exigem uma organização humana credenciada para respaldar a avaliação, independentemente de como o teste foi conduzido. A certificação CREST originou-se no Reino Unido, mas é um programa de acreditação internacional e é uma condição para a aquisição de pentesting para muitas indústrias regulamentadas no Reino Unido, e as ferramentas de pentest de IA ainda não a possuem hoje. A Aikido está em processo de obter a certificação CREST para seu pentest de IA, então isso provavelmente mudará em breve.

O FedRAMP, que se aplica a provedores de serviços Cloud que vendem para agências federais dos EUA, exige que as avaliações sejam conduzidas por organizações de avaliação de terceiros credenciadas (3PAOs). RFCs recentes para o FedRAMP 20x, no entanto, indicam que o programa está trabalhando para encontrar maneiras de modernizar sua abordagem para a verificação de soluções SaaS para proteger infraestruturas críticas e aplicações e serviços governamentais.

Testes de segurança física e engenharia social estão totalmente fora do escopo (testes de phishing são exigidos para o FedRAMP). Estamos longe de ter pentesters de IA andando por aí girando maçanetas para ver se estão trancadas e enviando e-mails de phishing (provavelmente para o melhor).

É mais provável que vejamos empresas credenciadas alavancando o pentest de IA em locais discretos como ferramentas, em vez de substituições completas para sua reconhecimento e pentesting. Hoje, os pentests de IA podem ser usados em um modelo de parceria onde uma empresa credenciada revisa e co-assina o trabalho e os artefatos de teste. Essa abordagem vale a pena explorar se você estiver operando em qualquer um desses mercados.

Os auditores não rejeitam as ferramentas de pentest de IA como scanners?

A objeção mais comum nem é sobre pentest de IA. O problema são os scanners automatizados que se disfarçam de pentest de IA.

Por anos, organizações menos escrupulosas tentaram fazer passar a saída de scanners básicos de vulnerabilidades como um relatório de pentest. Ferramentas como Nessus ou OpenVAS produzem longas listas de problemas sinalizados com classificações de severidade que parecem críveis no papel, mas nada foi validado, explorado ou contextualizado. Elas confundem o conceito de uma possível vulnerabilidade com um caminho de ataque demonstrável. Os auditores já viram o suficiente disso para serem céticos em relação a qualquer coisa que se pareça com uma varredura disfarçada de pentest. Portanto, você precisa garantir que seu pentest de IA seja realmente um pentest de IA, e não um scanner ou DAST com um verniz de IA.

Um pentest de IA real explora e confirma vulnerabilidades contra um alvo real antes de apresentá-las em um relatório. Você pode notar a diferença na linguagem e nos detalhes do relatório. Descobertas validadas vêm com evidências de prova de conceito e passos de reprodução mostrando como o exploit foi realmente executado, enquanto as descobertas de scanner não validadas apenas descrevem um problema potencial com uma classificação de severidade genérica e não incluem prova de que algo foi realmente tentado. Se um relatório retorna com centenas de descobertas e nenhuma delas mostra evidência de exploração, você provavelmente tem um scanner em mãos, independentemente do que diz na embalagem.

Isso remete ao que estávamos dizendo sobre o PCI DSS. A linguagem de 2017 que descreve o pentesting como 'essencialmente um esforço manual' foi escrita especificamente para abordar a questão de organizações que apresentavam a saída de scanners como um relatório de pentest. A orientação estava traçando uma linha contra essa prática, não antecipando um mundo onde agentes de IA exploram e validam ativamente as descobertas da mesma forma que os testadores humanos. Embora os pentests de IA não cubram todos os requisitos de pentesting do PCI DSS (como testes de camada de rede e segmentação), as ferramentas de pentest de IA podem ajudar as organizações a realizar pentesting de aplicações de forma mais eficiente, e podemos ver essas regulamentações atualizarem sua redação no futuro para abordar a nuance. A indústria tende a se mover mais rápido do que os frameworks de compliance.

Conformidade contínua

Além do requisito de conformidade, o pentest pontual ou de 'snapshot' é um modelo falho para qualquer coisa que entregue código mais regularmente do que uma vez por ano.

Um pentest anual informa como sua aplicação estava no dia ou na semana em que o teste foi executado. Mas sua equipe de desenvolvimento provavelmente implementou novas mudanças no dia seguinte. Três meses depois, o relatório de conformidade ainda é válido no papel, mas sua superfície de ataque mudou significativamente. Os 85% dos CISOs e líderes de engenharia em nossa pesquisa que dizem que as descobertas estão desatualizadas pelo menos às vezes não estão errados sobre sua situação. O atraso é palpável e de alto risco.

O pentest contínuo transforma sua afirmação pontual em um registro vivo. Em vez de dizer a um auditor "executamos um pentest em ativos de produção em março", você pode mostrar a ele um histórico de testes de segurança que acompanha seu histórico de implantação. E não apenas em produção, mas também nos ambientes inferiores. Cada mudança que impacta sua superfície de ataque foi testada, então os problemas foram detectados e corrigidos antes que chegassem à produção.

Bancos e indústrias altamente regulamentadas são atualmente forçadas a desacelerar os ciclos de lançamento, especificamente para ter recursos e funcionalidades testados antes de serem lançados. O pentest de IA contínuo muda isso, porque os testes são executados em sincronia com sua cadência de implantação, verificando apenas o que mudou, para que os lançamentos não precisem esperar por revisões de segurança.

Veja como é um pentest de IA de nível de auditoria

Os auditores verificam se um teste foi realizado, se seguiu uma metodologia de teste definida, se as descobertas do teste foram documentadas com evidências e se as questões críticas foram abordadas. Um relatório de pentest de IA satisfaz todos esses requisitos. As estruturas que definem o que conta como um relatório de teste e artefato de conformidade não especificam quem ou o que executou o teste.

Se você está trabalhando para a conformidade SOC 2, ISO 27001, HITRUST ou uma certificação similar e quer ver como é o relatório antes de se comprometer, você pode solicitar um relatório de amostra ou executar uma varredura de recursos em sua aplicação. A maioria das equipes descobre que o formato do pentest de IA não é uma surpresa para seus auditores.

Na Aikido, vimos resultados muito bons com nossos clientes usando pentest de IA com conformidade. Embora prometamos fazer um pentest manual se seu pentest de IA for rejeitado por um auditor, até agora, não vimos isso acontecer. Fale conosco hoje para desbloquear pentest rápido e compatível hoje.

FAQ

O pentest de IA funciona para a conformidade SOC 2?

Sim, na maioria dos casos. O SOC 2 não especifica quem ou o que conduz um pentest, apenas que o teste foi realizado, as descobertas foram documentadas com evidências e as questões críticas foram abordadas.

Os auditores aceitarão um relatório de pentest de IA?

A maioria aceitará, desde que o relatório inclua descobertas validadas com evidências de prova de conceito, uma seção de metodologia, classificações de severidade e orientação de remediação. O principal risco de rejeição é enviar a saída de um scanner automatizado disfarçada de pentest, e não um pentest de IA genuíno.

Qual a diferença entre pentest de IA e varredura automatizada?

Scanners automatizados fazem correspondência de padrões contra assinaturas de vulnerabilidades conhecidas e sinalizam problemas potenciais sem confirmar se são realmente exploráveis. Um pentest de IA genuíno raciocina sobre como a aplicação funciona, tenta explorar descobertas contra um alvo real e só apresenta vulnerabilidades que foram realmente confirmadas.

O SOC 2 exige um pentester humano?

Não. O SOC 2 é baseado em resultados, o que significa que ele define o que seus controles devem demonstrar com base em suas políticas de segurança escritas, em vez de como o teste deve ser conduzido. A estrutura se alinha aos controles Common Criteria como CC4.1 e CC7.1, e um relatório de pentest de IA bem documentado satisfaz esses requisitos.

O pentest de IA pode substituir o pentest manual para conformidade?

Para a maioria dos programas SOC 2, ISO 27001 e HIPAA, sim. Certos ambientes regulamentados, como indústrias do Reino Unido que exigem certificação CREST ou agências federais dos EUA que exigem autorização FedRAMP, têm requisitos de acreditação que atualmente exigem um humano para co-assinar o trabalho.

Com que frequência preciso executar um pentest para conformidade?

A maioria dos frameworks espera testes anuais no mínimo, além de retestes após a introdução de mudanças significativas em sua aplicação ou infraestrutura. O pentest de IA pode cobrir isso para SOC 2 e ISO 27001. O PCI DSS é um framework mais prescritivo, exigindo explicitamente testes internos e externos anualmente e após qualquer mudança significativa no ambiente de dados do titular do cartão. O pentest de IA cobre grande parte da porção de camada de aplicação desse requisito, mas precisa ser usado por um pentester humano. Testes de camada de rede e segmentação exigem cobertura separada, tipicamente de um pentester humano.

Quais frameworks exigem explicitamente pentest?

O PCI DSS o exige explicitamente na seção 11.4, e o FedRAMP o exige como parte da autorização de provedor de serviços Cloud. SOC 2, ISO 27001 e HIPAA não o tornam obrigatório de imediato, mas os auditores rotineiramente o esperam como evidência de que os controles de segurança estão funcionando.

O que um relatório de pentest precisa incluir para conformidade?

No mínimo: um sumário executivo, uma seção de metodologia e escopo, descobertas validadas com evidências de prova de conceito e passos de reprodução, classificações de severidade e um plano de remediação. Para o SOC 2 especificamente, as descobertas devem ser mapeadas para os Critérios de Serviços de Confiança relevantes.

O pentest de IA é aceito para ISO 27001?

Sim. A ISO 27001 recomenda o pentest como parte da avaliação de risco contínua, mas não especifica como ele deve ser conduzido. Um relatório que documenta o que foi testado, como e o que foi encontrado satisfaz os requisitos de evidência do framework.

Quais são as limitações do pentest de IA com a conformidade?

Testes de segurança física e engenharia social estão fora do escopo de qualquer pentest focado em aplicações, seja de IA ou não. O PCI DSS precisa de um pentester humano para testes de rede e segmentação, no mínimo. Indústrias com requisitos de acreditação específicos, como CREST no Reino Unido ou requisitos 3PAO sob o FedRAMP, podem precisar de etapas adicionais antes que um pentest de IA satisfaça completamente suas obrigações de compliance.