Desenvolvedores estão entregando software mais rápido do que nunca, mas muitas equipes ainda carecem de visibilidade clara sobre o que estão realmente entregando. Aplicações modernas dependem de centenas de bibliotecas open-source, Containers e dependências transitivas, tornando difícil responder rapidamente a uma pergunta crítica durante um incidente: estamos afetados? É por isso que as ferramentas de geração de SBOM se tornaram essenciais para as equipes de desenvolvimento modernas.

Vulnerabilidades recentes na supply chain, como Shai-Hulud, mostraram que, quando um novo problema surge, as equipes correm não apenas para aplicar patches, mas para identificar se um pacote ou versão vulnerável existe em qualquer lugar de seu ambiente. Sem uma lista de materiais de software (SBOM) precisa, esse processo é lento, manual e propenso a erros.

SBOMs fornecem um inventário de componentes de software legível por máquina, permitindo uma análise de exposição mais rápida, resposta a incidentes e prontidão para auditorias. À medida que os requisitos regulatórios aumentam e os ataques à Supply chain se tornam mais comuns, os SBOMs estão passando de artefatos de conformidade para ferramentas de segurança diárias.

Neste guia, revisamos as 6 principais ferramentas de geração de SBOM para desenvolvedores em 2026, cobrindo opções open-source e empresariais, e destacando as ferramentas que os desenvolvedores realmente querem usar.

Neste artigo, dividimos essas ferramentas em ofertas open source e empresariais. Aqui está uma lista das 6 principais ferramentas SBOM para 2026:

- Aikido Security

- Syft da Anchore

- Trivy

- FOSSA

- Tern

- Mend.io

TL;DR

Entre as ferramentas SBOM revisadas, a Aikido Security se destaca como uma solução amigável para desenvolvedores para visibilidade da supply chain de software e conformidade de licenças. Ela permite que as equipes gerem, analisem e exportem instantaneamente SBOMs nos formatos CycloneDX, SPDX ou CSV, com análise VEX integrada para focar no que é realmente explorável, em vez de listar tudo cegamente.

Além da geração, o Aikido transforma SBOMs em algo acionável. Sua análise de licenças alimentada por LLM elimina o ruído das licenças, revela licenças arriscadas ou não conformes e explica as obrigações em linguagem clara, em vez de jargão jurídico. As equipes podem ajustar a pontuação de risco de licenças, marcar licenças internas, atribuir tarefas de remediação e limpar progressivamente seus SBOMs sem desacelerar o desenvolvimento.

Com cobertura completa de licenças em código-fonte, Containers e máquinas virtuais, o Aikido ajuda startups e empresas a atender aos crescentes requisitos regulatórios e de auditoria em torno da transparência de software.

Ao combinar a geração instantânea de SBOM, atribuição clara de direitos autorais e insights práticos sobre licenças, o Aikido torna os SBOMs úteis para desenvolvedores, equipes de segurança e partes interessadas jurídicas, em vez de apenas mais uma caixa de seleção de conformidade.

Quer ver isso em ação? Gere seu SBOM agora!

O que é uma SBOM?

Uma lista de materiais de software (SBOM) é um inventário completo e legível por máquina de tudo o que compõe uma aplicação. Ela lista todos os componentes dos quais sua aplicação depende, incluindo bibliotecas open-source, frameworks, Containers e dependências transitivas, juntamente com detalhes importantes como nomes, versões, licenças, fontes e checksums. Formatos SBOM padrão como SPDX e CycloneDX facilitam o compartilhamento, a análise e a integração desses dados com outras ferramentas de segurança e conformidade.

Além do simples inventário, os SBOMs fornecem visibilidade profunda sobre como o software é montado e como seus componentes se relacionam entre si. Essa visibilidade se torna crítica quando uma nova vulnerabilidade, pacote malicioso ou problema de licença surge.

Em vez de adivinhar se uma dependência arriscada existe em algum lugar da sua stack, as equipes podem consultar seus SBOMs para confirmar rapidamente a exposição, mesmo quando o problema está em várias camadas de profundidade. Embora os SBOMs não sejam feitos para serem revisados manualmente linha por linha, eles atuam como uma fonte de dados fundamental que impulsiona a varredura de vulnerabilidades, análise de licenças, resposta a incidentes e segurança da supply chain em escala.

Para que os SBOMs são Usados?

Os SBOMs servem a múltiplos propósitos além do gerenciamento básico de inventário. Aqui estão as principais maneiras pelas quais as organizações os utilizam para fortalecer a segurança e manter a conformidade.

- Resposta a Vulnerabilidades: Quando vulnerabilidades zero-day aparecem, os SBOMs permitem identificar bibliotecas e pacotes de software afetados imediatamente. As organizações podem pesquisar seu inventário de componentes para determinar a exposição em todos os projetos.

- Requisitos de Conformidade: Regulamentações como a Ordem Executiva 14028 e a Lei de Ciber-Resiliência da UE exigem SBOMs. A geração automatizada garante que você atenda a esses requisitos sem documentação manual.

- Gerenciamento de Licenças: SBOMs revelam as obrigações de licenciamento para cada dependência. Isso evita problemas legais decorrentes de licenças incompatíveis em sua base de código.

- Segurança da Cadeia de Suprimentos: SBOMs fornecem visibilidade sobre sua cadeia de suprimentos de software. Eles ajudam a rastrear as fontes dos componentes e a identificar potenciais riscos de segurança de código de terceiros.

O que procurar em Ferramentas de SBOM

Nem todas as ferramentas de SBOM oferecem as mesmas capacidades. Concentre-se nestes recursos essenciais ao avaliar opções para sua equipe.

- Integração em sua Stack: A ferramenta deve integrar-se perfeitamente com seus pipelines de CI/CD e sistemas de build. Isso permite a geração automática de SBOM durante o desenvolvimento, mantendo os inventários atualizados com as últimas alterações de código e reduzindo o esforço manual.

- Suporte a Formatos Padrão: Escolha ferramentas que suportem formatos padrão da indústria como CycloneDX, SPDX e tags SWID. Esses formatos garantem compatibilidade entre ferramentas, simplificam o compartilhamento de dados e atendem aos requisitos regulatórios. Formatos padrão também melhoram a colaboração com parceiros e clientes.

- Visibilidade de Dependências: Uma boa ferramenta de SBOM oferece insights claros sobre cadeias de dependência complexas e relacionamentos transitivos. Isso ajuda os desenvolvedores a entender vulnerabilidades potenciais e a gerenciar atualizações em todas as dependências.

- Análise de Risco e Conformidade: Considere ferramentas que se integrem com bancos de dados de vulnerabilidades e licenças. Isso permite avaliações de risco oportunas, ajuda a priorizar os esforços de remediação e a manter a conformidade legal.

- Interface Amigável: Uma interface clara torna o gerenciamento de SBOM prático. Recursos como comparação, edição e mesclagem facilitam a colaboração e ajudam os desenvolvedores a acessar informações rapidamente.

As 6 Melhores Ferramentas de SBOM

Melhores Geradores de SBOM Open Source e Gratuitos

Ferramentas de SBOM de código aberto oferecem uma solução econômica para equipes que priorizam transparência e desenvolvimento impulsionado pela comunidade. Essas ferramentas fornecem fortes capacidades de geração de SBOM sem custos de licenciamento.

1. Syft por Anchore

Syft é uma ferramenta CLI de código aberto e uma biblioteca Go desenvolvida pela Anchore para gerar SBOMs a partir de imagens de Container, sistemas de arquivos e arquivos. Ele escaneia alvos inspecionando gerenciadores de pacotes e metadados de arquivos em muitos ecossistemas, produzindo SBOMs que enumeram componentes de software e suas versões.

Syft é comumente usado como parte de fluxos de trabalho de segurança, especialmente quando combinado com o scanner Grype da Anchore, mas por si só foca puramente na geração de SBOM em vez de análise de risco ou remediação.

Principais Recursos

- Geração de SBOM multi-alvo: Gera SBOMs para imagens de Container, diretórios, sistemas de arquivos e arquivos.

- Amplo suporte a ecossistemas: Detecta pacotes em muitas linguagens e gerenciadores de pacotes de SO, incluindo Alpine, Debian, RPM.

- Integração com Grype: Projetado para funcionar perfeitamente com Grype para varredura de vulnerabilidades.

- Design focado em CLI: Otimizado para uso local, pipelines de CI e automação.

Prós

- Código aberto e ativamente mantido

- Suporta uma ampla gama de ecossistemas e alvos de varredura

- Forte integração de ecossistema com Grype para varredura de vulnerabilidades

Contras

- Apenas geração de SBOM; sem priorização de risco ou orientação de remediação integradas

- Os insights de vulnerabilidade dependem inteiramente do emparelhamento com Grype ou outras ferramentas

- Sem UI nativa para visualização, colaboração ou relatórios

- Requer configuração manual para gerenciar armazenamento, versionamento e histórico de SBOM

- Fluxos de trabalho limitados de conformidade ou focados em auditoria prontos para uso

- A abordagem orientada por CLI pode ser desafiadora para equipes que não são de segurança ou de plataforma

- Não contextualiza as descobertas com base no uso em tempo de execução ou na análise de explorabilidade

2. Trivy

Trivy é um scanner de segurança de código aberto desenvolvido pela Aqua Security que pode gerar SBOMs como parte de suas capacidades mais amplas de varredura de vulnerabilidades. Ele suporta a geração de SBOMs para imagens de Container, sistemas de arquivos, sistemas de arquivos raiz e imagens de máquinas virtuais, produzindo saídas em formatos padrão como CycloneDX e SPDX.

Embora o Trivy possa tanto gerar SBOMs quanto escaneá-los em busca de vulnerabilidades, a criação de SBOMs é fortemente acoplada aos seus fluxos de trabalho de varredura e uso da CLI, tornando-o mais adequado para engenheiros que integram verificações de segurança em pipelines de CI do que para equipes que buscam uma solução dedicada de gerenciamento ou governança de SBOMs.

Principais Recursos

- Geração de SBOMs: Produz SBOMs nos formatos CycloneDX e SPDX (incluindo SPDX JSON).

- Múltiplos alvos de varredura: Suporta imagens de Container, sistemas de arquivos, rootfs, imagens de VM e arquivos SBOM como entradas.

- SBOM como entrada: Pode escanear documentos SBOM existentes diretamente em busca de vulnerabilidades.

- Descoberta de SBOMs: Detecta automaticamente arquivos SBOM incorporados dentro de imagens de Container.

Prós

- Código aberto e amplamente adotado em ecossistemas Cloud-native

- Combina geração de SBOMs e varredura de vulnerabilidades em uma única ferramenta

- Suporta formatos SBOM padrão como CycloneDX e SPDX

Contras

- A geração de SBOMs é orientada por CLI e fortemente acoplada aos fluxos de trabalho de varredura

- Gerenciamento limitado do ciclo de vida de SBOMs, armazenamento ou rastreamento histórico

- Sem UI integrada para visualização, colaboração ou relatórios

- Requer flags e configuração explícitas para incluir vulnerabilidades nas saídas de SBOMs

- Não possui priorização de risco contextual ou análise de explorabilidade

- Os fluxos de trabalho de conformidade e auditoria são em grande parte manuais

- Pode se tornar complexo de operar à medida que o uso de SBOMs escala entre equipes e repositórios

3. Tern

Tern é uma ferramenta de inspeção de código aberto projetada para gerar SBOMs para imagens de Container. Funciona analisando as camadas do Container sequencialmente para identificar pacotes instalados, detalhes do sistema operacional e metadados associados.

Usando uma combinação de inspeção de camadas e interrogação de gerenciadores de pacotes, o Tern produz relatórios detalhados que explicam qual software está incluído em uma imagem e como ele foi introduzido, tornando-o útil para engenheiros que desejam visibilidade de baixo nível sobre o conteúdo do Container durante fluxos de trabalho de build, integração ou inspeção.

Principais Recursos

- Geração de SBOMs focada em Container: Gera SBOMs inspecionando imagens de Container Docker camada por camada.

- Análise camada por camada: Mostra como cada camada do Container contribui para o conteúdo final da imagem.

- Correlação de Dockerfile: Pode mapear camadas do sistema de arquivos de volta para as instruções do Dockerfile quando um Dockerfile é fornecido.

- Workflows orientados por CLI: Opera por meio de ferramentas de linha de comando para uso local, em CI ou via script.

- Extensível via ferramentas externas: Pode integrar-se com ferramentas como Scancode para detecção de licenças em nível de arquivo.

Prós

- De código aberto e de uso gratuito

- Oferece uma visão detalhada e transparente sobre a composição de imagens de Container

- Suporta formatos SBOM padrão da indústria

Contras

- Limitado estritamente a imagens de Container (sem varredura de repositório, VM ou Cloud)

- Sem análise nativa de risco de licença ou priorização

- Sem contexto de vulnerabilidade ou explorabilidade integrado

- Requer ferramentas externas para enriquecimento de licenças ou CVEs

- Apenas CLI, sem UI nativa ou recursos de colaboração

- Esforço manual necessário para armazenar, agregar e rastrear SBOMs ao longo do tempo

- Não projetado para workflows de conformidade ou relatórios de auditoria

Principais Ferramentas de SBOM Comerciais e Empresariais

Ferramentas comerciais vão além da geração básica de inventário, oferecendo conformidade de licenças e suporte profissional. Essas soluções são projetadas para equipes que precisam de integração empresarial e assistência dedicada.

4. Aikido Security

Aikido Security é uma plataforma de segurança amigável para desenvolvedores que torna os SBOMs práticos e acionáveis. Em vez de tratar os SBOMs como artefatos estáticos de conformidade, a Aikido permite que as equipes gerem, analisem e gerenciem continuamente os SBOMs em código-fonte, Containers e máquinas virtuais, tudo a partir de uma única plataforma.

A Aikido permite que os desenvolvedores gerem instantaneamente SBOMs nos formatos CycloneDX, SPDX ou CSV, enriquecidos com dados de licença, atribuição de direitos autorais e análise VEX integrada para avaliar a explorabilidade no mundo real.

Além da geração, a Aikido transforma os dados de SBOM em algo que as equipes podem realmente agir. Sua análise de licenças impulsionada por LLM filtra o ruído, pontua o risco de licença usando múltiplas fontes de dados e destaca apenas as licenças que importam. Desenvolvedores e equipes de segurança obtêm explicações claras e em linguagem simples sobre as obrigações de licença, sem jargão jurídico, facilitando a atribuição de tarefas de remediação, a limpeza de dependências arriscadas e a manutenção da conformidade à medida que as aplicações evoluem.

A Aikido se integra diretamente com GitHub, GitLab, Bitbucket e pipelines de CI/CD usando uma configuração sem agente e somente leitura. As equipes podem começar a escanear em minutos e gerar continuamente SBOMs atualizados sem interromper os workflows de desenvolvimento ou introduzir ferramentas adicionais.

Principais Recursos

- Geração instantânea de SBOM: Gere SBOMs sob demanda nos formatos CycloneDX, SPDX ou CSV para repositórios, Containers e máquinas virtuais.

- Análise VEX integrada: Avalie a explorabilidade para focar nas vulnerabilidades que realmente afetam sua aplicação.

- Insights acionáveis sobre licenças: A análise de licenças impulsionada por LLM prioriza licenças de risco e suprime ruídos de baixo impacto.

- Explicações de licença em linguagem simples: Traduz termos legais complexos em orientações claras e acionáveis para desenvolvedores.

- Controles flexíveis de risco de licença: Personalize como o risco de licença é pontuado e marque licenças internas para reduzir o ruído nos relatórios.

- Cobertura completa, incluindo Containers: Escaneia licenças e componentes dentro de imagens de Container, não apenas repositórios de código-fonte.

- Atribuição clara de direitos autorais: Inclui automaticamente dados precisos de direitos autorais para cada componente.

- SBOMs prontos para conformidade: Suporta requisitos regulatórios e de auditoria relacionados à transparência da cadeia de suprimentos de software.

- Workflows amigáveis para desenvolvedores: Atribui tarefas, rastreia correções e limpa SBOMs incrementalmente como parte do desenvolvimento normal.

Prós

- Geração e gerenciamento abrangentes de SBOM

- Inteligência robusta de licenças com baixo ruído

- UX amigável para desenvolvedores com insights acionáveis

- Suporta formatos SBOM padrão da indústria

- Cobre código-fonte, Containers e VMs

- Onboarding rápido com precificação previsível

5. FOSSA

FOSSA é uma plataforma comercial focada no gerenciamento do ciclo de vida de SBOM, ajudando organizações a gerar, gerenciar e distribuir SBOMs para atender a requisitos regulatórios, de clientes e de auditoria.

Oferece criação e hospedagem centralizadas de SBOM, suporta formatos padrão da indústria como CycloneDX e SPDX, e dá forte ênfase à conformidade com regulamentações governamentais e corporativas. FOSSA é particularmente adequada para organizações que necessitam de governança e relatórios formais de SBOM, embora sua abordagem seja mais orientada à conformidade e políticas do que focada no desenvolvedor.

Principais Recursos

- Gerenciamento do ciclo de vida de SBOM: Crie, importe, exporte, armazene e versione SBOMs em um repositório centralizado.

- Geração de SBOM: Produz SBOMs com visibilidade total das dependências diretas e transitivas, incluindo versões históricas.

- Suporte à conformidade regulatória: Atende aos elementos mínimos da NTIA e se alinha com a Ordem Executiva 14028, as diretrizes da CISA e os requisitos do NIST.

- Integração CI/CD: Automatiza a geração e validação de SBOM em pipelines usando integrações com GitHub e GitLab.

- Compartilhamento seguro de SBOM: Permite a distribuição controlada de SBOMs para clientes, parceiros e reguladores.

Prós

- Governança robusta de SBOM e recursos de gerenciamento do ciclo de vida

- Projetado especificamente para casos de uso impulsionados por regulamentação e auditoria

- Armazenamento e versionamento centralizados de SBOMs

- Amplo suporte para padrões de conformidade e relatórios

Contras

- Fortemente orientado à conformidade, com menos foco nos workflows diários dos desenvolvedores

- Exploitability limitada em tempo real e sensível ao contexto ou Reachability analysis

- A orientação de remediação é menos acionável para desenvolvedores

- A UI e os workflows podem parecer pesados para equipes menores ou startups de rápido crescimento

- Menos ênfase na redução do ruído de segurança através de priorização inteligente

- SBOMs frequentemente funcionam como artefatos de conformidade em vez de ferramentas ativas para desenvolvedores

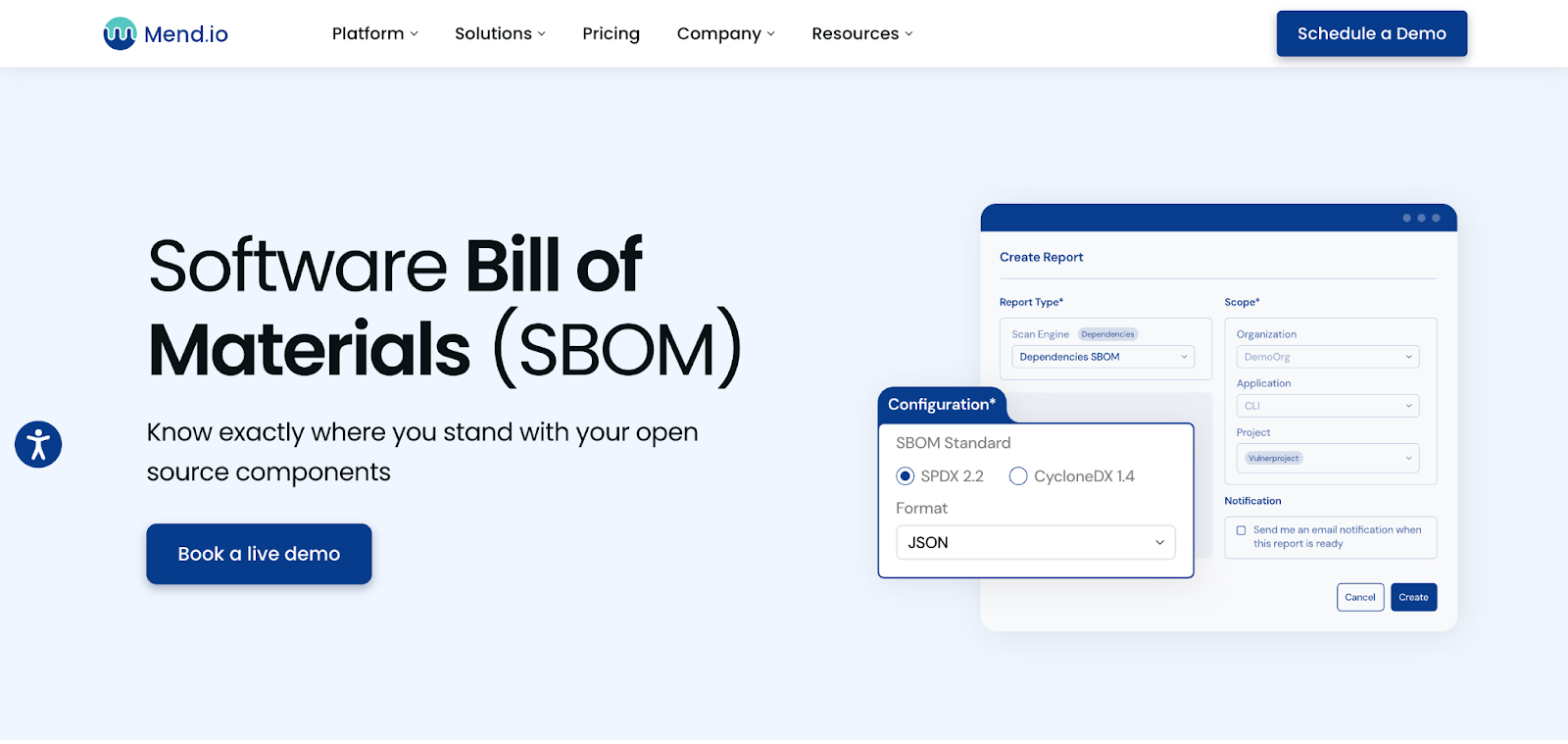

6. Mend.io

Mend.io é uma plataforma comercial de análise de composição de software (SCA) que gera e mantém Listas de Materiais de Software como parte de uma estratégia mais ampla de gerenciamento de risco de código aberto.

Suas capacidades de SBOM estão fortemente acopladas ao rastreamento de dependências, priorização de vulnerabilidades e aplicação de políticas, tornando-a uma solução robusta para organizações que já dependem de ferramentas de SCA para gerenciar riscos de código aberto em escala.

Embora Mend ofereça automação avançada e análise de risco, seus SBOMs são projetados principalmente para equipes de segurança e conformidade, em vez de como artefatos focados no desenvolvedor.

Principais Recursos:

- Geração automatizada de SBOM: Produz SBOMs precisos e abrangentes em todas as aplicações e dependências.

- Suporte a VEX: Incorpora dados VEX para adicionar contexto sobre a explorabilidade de vulnerabilidades.

- Reachability analysis avançada: Ajuda a identificar quais vulnerabilidades podem realmente ser acionadas em aplicações em execução.

- Priorização baseada em risco: Foca a remediação nos riscos de código aberto mais críticos.

- Ingestão de SBOM de terceiros: Importa SBOMs externos para análise consolidada.

Prós

- Automação robusta para rastreamento de dependências de código aberto

- Priorização madura de vulnerabilidades e Reachability analysis

- Bem adequado para grandes organizações com grafos de dependência complexos

- Eficaz na redução do esforço manual na manutenção de SBOMs

Contras

- Os SBOMs estão fortemente acoplados aos fluxos de trabalho SCA da Mend, limitando a flexibilidade

- Menos intuitivo para desenvolvedores que buscam apenas insights de SBOM rápidos e acionáveis

- Pode parecer pesado para equipes que precisam apenas de geração e análise de SBOM

- A sobrecarga de políticas e configuração pode atrasar a adoção por equipes menores

- Os SBOMs frequentemente atendem às necessidades de segurança e conformidade mais do que aos fluxos de trabalho dos desenvolvedores

Escolhendo a Ferramenta de SBOM Certa em 2026

Considere estes fatores ao selecionar uma ferramenta de SBOM que se ajuste ao ambiente técnico e aos processos de segurança da sua equipe.

- Avalie sua Stack de Tecnologia: Selecione uma ferramenta que se adapte aos seus processos de desenvolvimento e implantação. Procure por integrações com seus sistemas de build e frameworks de automação para manter SBOMs atualizados automaticamente.

- Entenda Seus Requisitos: Identifique os formatos de SBOM exigidos para sua indústria ou regulamentações. Escolha ferramentas que suportem formatos padronizados como CycloneDX e SPDX para garantir conformidade e colaboração.

- Avalie as Necessidades de Gerenciamento de Risco: Selecione ferramentas que forneçam relatórios claros sobre vulnerabilidades e problemas de licenciamento. Uma interface amigável facilita para as equipes abordar riscos rapidamente e manter a segurança.

- Pense em escalabilidade: Se você gerencia um grande portfólio de software, escolha ferramentas que possam lidar com grandes volumes de componentes eficientemente. Ferramentas escaláveis garantem uma supervisão confiável à medida que seu desenvolvimento cresce.

- Compare Opções Open-Source vs. Comerciais:Ferramentas open-source oferecem flexibilidade e economia de custos. Soluções comerciais fornecem recursos avançados, suporte e integrações. Alinhe a ferramenta aos requisitos e recursos da sua organização.

Conclusão

O software moderno é construído sobre camadas de código de terceiros, bibliotecas open source e dependências transitivas que a maioria das equipes nunca vê claramente. Sem visibilidade sobre o que realmente compõe suas aplicações, riscos de segurança, problemas de licenciamento e lacunas de conformidade tornam-se inevitáveis.

Ferramentas SBOM resolvem isso, fornecendo às equipes um inventário estruturado e legível por máquina de seus componentes de software. Seja para a geração de SBOM leve para Container, rastreamento aprofundado de conformidade de licenças ou gerenciamento de ciclo de vida de SBOM de ponta a ponta, a escolha da ferramenta certa depende do seu fluxo de trabalho, escala e maturidade de segurança.

Para equipes que desejam SBOMs como parte de uma estratégia de segurança automatizada mais ampla, a Aikido Security vai além da simples geração de inventário. Ao combinar a criação de SBOM com gerenciamento de vulnerabilidades, Reachability analysis e remediação amigável para desenvolvedores, ela ajuda as equipes a transformar SBOMs em algo acionável, em vez de apenas mais um artefato de conformidade.

Quer mais visibilidade na sua supply chain de software? Comece seu teste gratuito ou agende uma demonstração com a Aikido Security hoje!

FAQ

O que é um SBOM e por que ele é importante?

Uma lista de materiais de software (SBOM) é um inventário detalhado e legível por máquina de todos os componentes, bibliotecas e dependências usados em uma aplicação, incluindo dependências diretas e transitivas. SBOMs são críticos para identificar componentes vulneráveis, responder rapidamente a novas divulgações de segurança, atender aos requisitos regulatórios e melhorar a transparência geral da supply chain.

Como as ferramentas SBOM ajudam a melhorar a segurança de aplicações?

As ferramentas SBOM fornecem visibilidade na supply chain de software, tornando mais fácil detectar dependências vulneráveis ou maliciosas, rastrear componentes desatualizados e entender o impacto de vulnerabilidades recém-divulgadas. Quando combinados com bancos de dados de vulnerabilidades e Reachability analysis, os SBOMs ajudam as equipes a focar em problemas que realmente afetam suas aplicações, em vez de perseguir ruídos.

Os SBOMs são úteis apenas para conformidade?

Não. Embora os SBOMs sejam cada vez mais exigidos para conformidade regulatória e due diligence do cliente, seu valor real vai além das auditorias. Os SBOMs ajudam as equipes de engenharia e segurança a solucionar incidentes mais rapidamente, avaliar riscos proativamente, detectar ataques à Supply chain e tomar melhores decisões sobre dependências ao longo do ciclo de vida do software.

Em quais formatos de SBOM as equipes devem padronizar?

A maioria das equipes padroniza em formatos reconhecidos pela indústria, como CycloneDX ou SPDX, pois esses formatos são amplamente suportados por ferramentas de segurança, reguladores e parceiros. O uso de formatos padronizados torna os SBOMs mais fáceis de compartilhar, escanear e integrar em fluxos de trabalho de segurança existentes.

Como ferramentas como a Aikido Security diferem dos geradores de SBOM autônomos?

Ferramentas SBOM autônomas focam principalmente em gerar inventários, muitas vezes por meio de fluxos de trabalho baseados em CLI. Plataformas como a Aikido Security integram a geração de SBOM diretamente em uma plataforma AppSec mais ampla, enriquecendo os SBOMs com dados de vulnerabilidade, Reachability analysis, priorização e orientação de remediação. Isso permite que as equipes passem do inventário à ação sem a necessidade de integrar múltiplas ferramentas.

Você também pode gostar:

- As 10 Melhores Ferramentas de Análise de Composição de Software (SCA) em 2026

- As 6 Melhores Ferramentas de Análise de Código de 2026

- As 9 Melhores Ferramentas de Revisão de Código com IA em 2026

- As 18 Melhores Ferramentas de Revisão de Código de 2026

- Os 13 Melhores Scanners de Vulnerabilidades de Código em 2026