A segurança pode ser um mundo difícil e caro de navegar. Por isso, decidimos criar um guia completo de ferramentas de segurança de código aberto para simplificar e mostrar quais são as ferramentas mais críticas a serem implementadas, quais ativos você precisa proteger e como você pode construir um plano de segurança de longo prazo usando apenas ferramentas gratuitas e de código aberto.

Quais são as ferramentas mais críticas?

Existem inúmeras ferramentas de segurança disponíveis, e o primeiro passo é sempre decidir por onde começar. Embora possa variar dependendo das especificidades, sempre recomendamos começar pelos alvos fáceis para os atacantes. Certifique-se de que sua infraestrutura na Cloud esteja segura, que você não tenha Secrets que os atacantes possam encontrar facilmente, que não haja erros de codificação simples levando a falhas e que você não tenha vulnerabilidades críticas em sua cadeia de suprimentos de código aberto. A partir daí, você pode implementar mais ferramentas para melhorar a segurança e, em seguida, aplicar mais melhores práticas ao longo do ciclo de vida de desenvolvimento de software.

Quais ferramentas estão disponíveis?

Existem muitas ótimas ferramentas de código aberto disponíveis e muito dependerá da sua stack e necessidades exatas, mas abaixo estão algumas do que consideramos o padrão ouro e um ótimo ponto de partida.

CSPM (Gerenciamento da Postura de Segurança na Cloud)

Cloudsploit

CSPM é uma ferramenta essencial para proteger nossos ativos na Cloud, e Cloudsploit é um CSPM de código aberto. O projeto detecta riscos de segurança em contas de infraestrutura na Cloud, incluindo Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform (GCP) e Oracle Cloud Infrastructure (OCI).

detecção de segredos

Trufflehog | gitleaks.

Secrets são alvos de alto valor para atacantes, pois permitem movimentos laterais rápidos para novos sistemas; de fato, Secrets são usados em 83% das violações. É essencial detectá-los onde eles residem, especialmente em seus repositórios Git. Duas das melhores ferramentas de código aberto para Secrets são Trufflehog e gitleaks.

SCA (análise de composição de software)

Trivy | Dependency-Check | Dependency-Track

Dependências de código aberto compõem 85% do código de nossas aplicações, o que pode significar que os atacantes conhecem seu código melhor do que você! É fundamental que saibamos quais componentes de código aberto contêm vulnerabilidades. As ferramentas SCA analisam quais dependências de código aberto usamos em nossas aplicações e determinam quais possuem vulnerabilidades conhecidas. Trivy, Dependency-Check e Dependecy-Track são ótimas ferramentas para nos ajudar a entender nossos riscos de código aberto.

SAST (Testes de segurança de aplicações estáticas)

Bandit | Breakeman| GoSec |SemGrep

SAST revisa seu código-fonte em busca de erros que podem levar a problemas de segurança. Alguns dos erros mais comuns que o SAST pode descobrir são vulnerabilidades de injeção, falhas de criptografia e estouros de buffer. As ferramentas que você escolher precisarão ser específicas para sua pilha de tecnologia. Algumas ótimas opções são Bandit (Python), Breakeman (Ruby), GoSec (Go) e SemGrep (Genérico).

DAST (Testes Dinâmicos de Segurança de Aplicações (ou Testes de Segurança em Tempo de Execução))

Nuclei | Zap

As ferramentas DAST agem como um hacker automatizado que executa ataques contra seus domínios para descobrir vulnerabilidades exploráveis; isso também é às vezes referido como monitoramento de superfície. Duas ótimas ferramentas de código aberto são Nuclei e Zap.

Detecção de Malware

Phylum

As ferramentas SCA clássicas dependem de vulnerabilidades que foram divulgadas publicamente. A detecção de malware trata da descoberta de código malicioso dentro de pacotes que podem não ter sido relatados. Phylum é uma ótima ferramenta para isso; embora tecnicamente não seja completamente de código aberto, possui uma versão gratuita que pode ser usada com sua ferramenta de varredura CLI.

varredura IaC

Checkov

A infraestrutura como código nos permitiu provisionar e implantar infraestrutura na Cloud com mais confiança e facilidade. No entanto, isso pode levar a má configurações que introduzem problemas de segurança. As ferramentas CSPM discutidas anteriormente podem encontrar erros em sua infraestrutura na Cloud, enquanto a varredura IaC pode prevenir que os erros ocorram antes da implantação. Checkov é uma ótima ferramenta que pode escanear esses elementos em busca de problemas de segurança.

Firewall incorporado no aplicativo

Zen-Node | Zen Python

Há uma tendência real de 'shifting left' em segurança (movendo a segurança para mais cedo no ciclo de vida), e embora isso seja ótimo, não devemos negligenciar o outro lado e implementar segurança para nossas aplicações em execução. Zen da Aikido é um firewall incorporado no aplicativo de código aberto que pode bloquear ataques como injeção em tempo de execução, adicionando um nível secundário de proteção. Zen-Node | Zen Python

Componentes em fim de vida

endoflife.date

Um grande risco da nossa cadeia de suprimentos de código aberto são os componentes que não estão mais sendo mantidos, endoflife.date é um ótimo banco de dados de projetos que não estão mais sendo mantidos ativamente e não devem ser usados em produção.

Proteção de Licenças

Trivy

É importante estar ciente de que você está usando a licença de código aberto correta com sua aplicação, Trivy fornece ótimos insights sobre os tipos de licenças de código aberto e como elas estão sendo usadas.

Ferramentas de código aberto são tão boas quanto as versões comerciais?

Ferramentas de código aberto podem ser de altíssima qualidade em termos de suas capacidades de varredura. No entanto, ferramentas comerciais oferecem mais em termos de redução de ruído, remediação e monitoramento. Você não deve ter medo de usar ferramentas de código aberto, mas esteja ciente de que o uso delas, especialmente à medida que você cresce, exigirá muito tempo de engenharia.

Por que usar ferramentas de segurança open-source

- Sem barreiras de entrada (rápido e gratuito para começar)

- O open-source é uma ótima ferramenta para obter o apoio da diretoria (essas ferramentas podem ser usadas para destacar problemas de segurança)

- Scanners de alta qualidade (Muitas ferramentas de código aberto igualam as capacidades de escaneamento)

- Suporte da comunidade

Por que não usar ferramentas de segurança de código aberto

- Configuração difícil, ferramentas de código aberto usam uma colcha de retalhos de linguagens e frameworks, o que torna difícil a comunicação entre elas.

- Ferramentas open-source ruidosas tendem a focar na descoberta, o que pode gerar muitos falsos positivos se camadas adicionais de filtragem não forem criadas.

- Suporte limitado, se as ferramentas falharem, você estará por conta própria

- Sem RBAC. No desenvolvimento moderno, é importante ter toda a equipe envolvida. A segurança de código aberto não permite nenhuma filtragem entre funções, tornando-se um fardo pesado para a equipe de segurança.

Não há uma resposta única sobre open-source versus ferramentas comerciais, e ambas têm seu lugar. Leia mais sobre este assunto aqui.

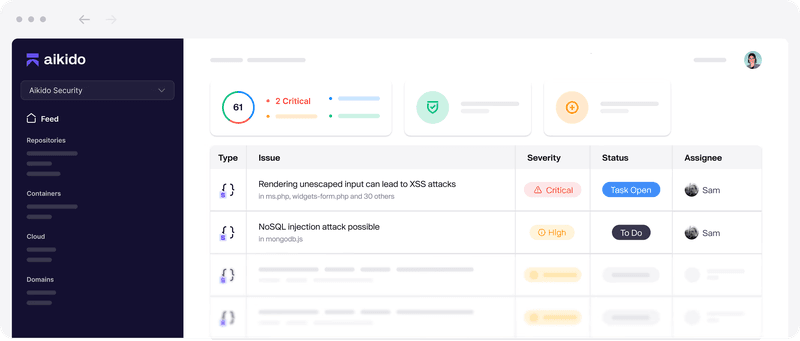

A Diferença Aikido

Se você está investigando ferramentas de segurança de código aberto, você provavelmente já percebeu ou perceberá que as ferramentas comerciais são caras, enquanto as ferramentas de código aberto exigem muito trabalho para serem centralizadas em um dashboard. Na Aikido, entendemos esse desafio e criamos um produto que integra perfeitamente projetos de código aberto, centralizados em um único dashboard, trazendo contexto para cada problema de segurança com Auto-triage e fluxos de trabalho de remediação. Isso permite que você tenha o poder de uma grande ferramenta comercial por uma fração do preço.