Se você trabalha com AppSec, provavelmente já ouviu falar de Snyk e Aikido Security, e até mesmo os comparou para ver qual deles melhor se adapta às necessidades de segurança da sua organização.

Este guia resume avaliações verificadas de terceiros sobre Aikido Security e Snyk do G2, o maior e mais confiável marketplace de software do mundo, com mais de 100 milhões de profissionais confiando nele anualmente para tomar decisões de software.

Avaliaremos cada ferramenta com base em critérios chave, como funcionalidade, experiência do desenvolvedor, satisfação do cliente e muito mais.

Se você quiser explorar mais a fundo, pode visualizar as avaliações completas diretamente no G2, incluindo listagens individuais para Aikido Security e Snyk, bem como avaliações comparativas que posicionam o Aikido Security como uma alternativa ao Snyk.

TL:DR

Aikido Security é uma plataforma de segurança de aplicação impulsionada por IA, projetada para proteger todos os aspectos do ciclo de vida de desenvolvimento de software, desde o código-fonte e dependências até APIs, configurações de Cloud e ambientes de tempo de execução, tudo dentro de um fluxo de trabalho amigável para desenvolvedores.

Oferece scanners modulares de ponta para SAST, SCA, DAST, segurança de API, varredura de Cloud, detecção de Secrets e proteção em tempo de execução. Cada scanner pode ser usado como uma solução autônoma e ativado conforme as necessidades de segurança da sua equipe crescem.

O resultado? segurança de aplicação de ponta a ponta, correção mais rápida e integração perfeita em fluxos de trabalho de desenvolvimento existentes. Para startups e empresas, o Aikido Security consistentemente se destaca em pilotos graças à sua facilidade de integração, precificação transparente de taxa fixa e sua capacidade de correlacionar e priorizar vulnerabilidades em todo o SDLC.

O que é Aikido Security?

Site da Aikido Security

Liderado pelo CTO e CEO serial Willem Delbare, o Aikido Security é uma plataforma de segurança impulsionada por IA para desenvolvedores. Após muitos anos usando outros produtos de segurança de aplicação excessivamente complexos, Delbare fundou o Aikido Security para resolver a segurança para CTOs e desenvolvedores com uma plataforma de segurança do código à nuvem, projetada para ajudar as equipes de engenharia a concluir a segurança de forma eficaz.

As equipes de engenharia executam mais rápido com o Aikido Security graças aos seus recursos amigáveis para desenvolvedores, como: varreduras centralizadas, redução de falsos positivos impulsionada por IA, UX nativa para desenvolvedores, triagem automática de riscos, agrupamento de riscos, correções de riscos fáceis e passo a passo, e autofixes impulsionados por LLM para diferentes tipos de problemas.

O que é Snyk?

Snyk é uma empresa de segurança bem conhecida que se posiciona como uma ferramenta de segurança "orientada para desenvolvedores", para equipes identificarem e corrigirem vulnerabilidades em seu código, dependências de código aberto e imagens de Container. Snyk é um dos primeiros participantes no movimento de segurança "shift left" e foi fundada há 10 anos em Tel Aviv e Londres, com sede atual em Boston, EUA.

Aikido vs Snyk: Alternativa em Resumo

- Aikido Security:

- Avaliação G2 : 4.7/5.0

- Segmentos de Mercado: PMEs a Empresas

- Precificação de Entrada: Plano gratuito permanente

- Snyk:

- Avaliação G2 : 4.5/5.0

- Segmentos de Mercado: De Médio Porte a Grandes Empresas

- Preço de Entrada: Gratuito

No geral, o Aikido Security é amplamente preferido por pequenas e médias empresas e grandes corporações, enquanto o Snyk tem uma adoção mais ampla entre organizações de médio porte, especialmente grandes empresas. Ambas as plataformas oferecem planos gratuitos, tornando-as acessíveis para desenvolvedores individuais e equipes menores.

Visão Geral da Classificação por Categoria

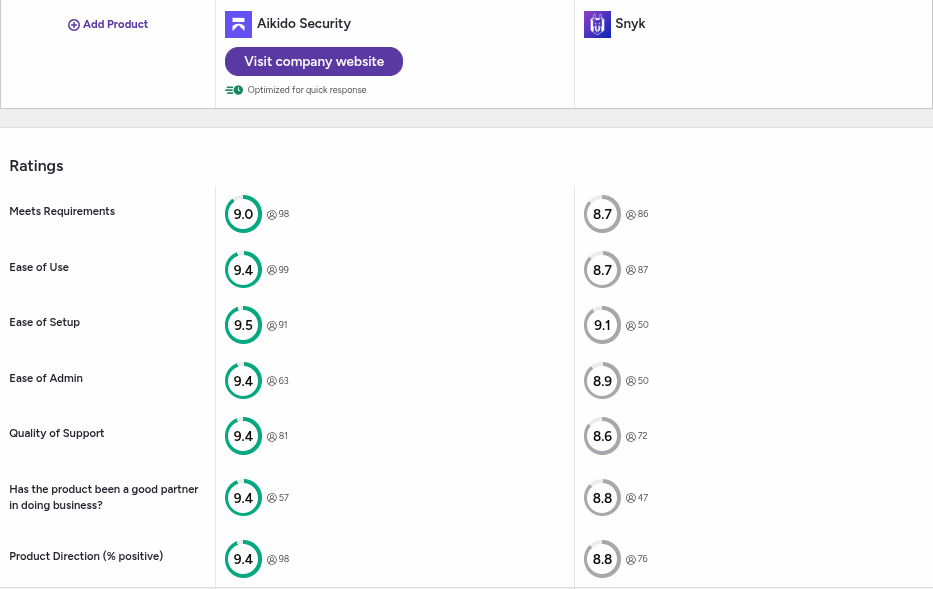

Experiência do Usuário

Facilidade de Uso

- Aikido Security: Avaliado em 9.4, os usuários elogiam sua interface intuitiva e fluxos de trabalho otimizados. É projetado com uma abordagem amigável para desenvolvedores, garantindo atrito mínimo ao integrar-se em pipelines e fluxos de trabalho de CI/CD existentes.

- Snyk: Avaliado em 8.7, embora ainda seja amigável ao usuário, alguns revisores observam uma curva de aprendizado mais íngreme, especialmente para equipes não familiarizadas com ferramentas de DevSecOps.

Facilidade de Configuração

- Aikido Security: Com uma pontuação de 9.5, os usuários adoram o processo de integração rápido do Aikido Security e os requisitos mínimos de configuração.

- Snyk: Avaliado em 9.1, a configuração do Snyk é direta, mas os usuários relataram ocasionalmente encontrar desafios ao integrar com ferramentas menos comuns.

Facilidade de Administração

- Aikido Security: Com uma pontuação de 9.4, administradores de sistema consideram simples gerenciar equipes, permissões e integrações.

- Snyk: Avaliado em 8.9, a administração é eficaz, mas pode se tornar complexa em organizações maiores.

Suporte e Direção do Produto

Qualidade do Suporte

- Aikido Security: Com uma pontuação de 9.4, os usuários frequentemente elogiam sua equipe de suporte como responsiva e experiente. A maioria dos depoimentos destaca o suporte rápido da equipe e dos fundadores da Aikido Security.

- Snyk: Avaliado em 8.6, o suporte é aceitável, geralmente confiável, mas às vezes mais lento para usuários do nível gratuito.

Direção do Produto

- Aikido Security: Os usuários classificam o Aikido com uma pontuação de 9.4, refletindo a confiança dos usuários em seu roadmap inovador e atualizações de recursos consistentes.

- Snyk: Avaliado em 8.7, apreciado por seu foco em código aberto e ferramentas centradas no desenvolvedor, mas ligeiramente atrasado em lançamentos abrangentes de recursos.

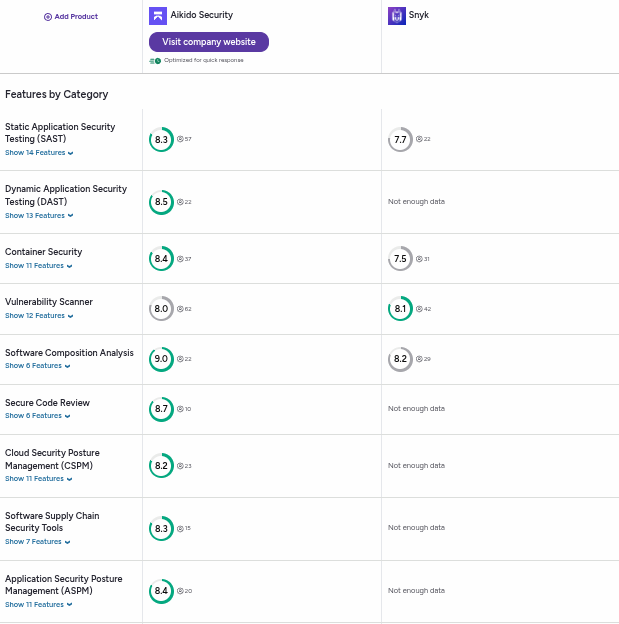

Comparativo de Recursos Alternativos Aikido vs Snyk

Se você está procurando uma alternativa ao Snyk, é importante observar as funcionalidades específicas que cada plataforma oferece. Enquanto o Snyk oferece SAST, IaC, análise de composição de software e varredura de vulnerabilidades, a Aikido Security oferece mais funções e recursos em sua plataforma.

O Snyk oferece um total de 4 produtos, enquanto a Aikido Security oferece mais de 10 produtos, incluindo SAST, DAST, análise de composição de software (SCA), IaC, varredura de imagens de contêiner, varredura de segredos, varredura de malware, varredura de API, varredura de risco de licença, varredura personalizada local, segurança Cloud (CSPM) e muito mais. Os produtos da Aikido Security são projetados como módulos, permitindo que as equipes os ativem conforme suas necessidades crescem.

Testes de segurança de aplicações estáticas (SAST)

O que é? SAST é um método usado para identificar vulnerabilidades no código-fonte antes da implantação.

- Aikido Security: Avaliado em 8.3, a Aikido Security se destaca na identificação e vinculação de vulnerabilidades no código-fonte, e na apresentação de insights acionáveis.

- Snyk: Avaliado em 7.7, o Snyk é eficaz, mas é frequentemente criticado por gerar mais falsos positivos em comparação com os concorrentes.

Testes Dinâmicos de Segurança de Aplicações (DAST)

O que é? DAST é uma técnica que varre aplicações em tempo real para detectar vulnerabilidades de runtime.

- Aikido Security: Com uma pontuação de 8.5, os usuários apreciam sua capacidade de identificar vulnerabilidades de runtime com configuração mínima.

- Snyk: Dados insuficientes disponíveis para avaliar as capacidades DAST do Snyk.

segurança de contêineres

O que é? Segurança de Contêineres é o processo de identificar vulnerabilidades em aplicações e imagens conteinerizadas.

- Aikido Security: Avaliado em 8.7, ele fornece insights aprofundados sobre imagens de contêiner e vulnerabilidades em todos os registros.

- Snyk: Avaliado em 7.5, forte para varredura básica de contêineres, mas menos abrangente em cenários avançados.

Análise de Composição de Software (SCA)

O que é? SCA é a prática de detectar vulnerabilidades em dependências de código aberto e bibliotecas de terceiros.

- Aikido Security: Com uma pontuação de 9.0, ele combina análise de dependências de código aberto com detecção de malware aprimorada, garantindo proteção robusta.

- Snyk: Avaliado em 8.2, o Snyk é eficaz na detecção de vulnerabilidades conhecidas em bibliotecas de código aberto, mas menos avançado na identificação de pacotes maliciosos.

Revisão Segura de Código

O que é? Revisão Segura de Código é o processo de analisar o código-fonte para detectar vulnerabilidades, bugs e problemas de qualidade antes da implantação.

- Aikido Security: Avaliado em 8.3, os usuários destacam o módulo de Qualidade de Código da Aikido Security com sua priorização de risco assistida por IA e recursos de remediação automatizada, como correções com um clique e pull requests de correção automatizadas.

- Snyk: Dados insuficientes disponíveis para avaliar as capacidades de revisão de código do Snyk.

Application Security Posture Management (ASPM)

O que é? ASPM é um framework para gerenciar e melhorar a postura de segurança de aplicações ao longo de seu ciclo de vida.

- Aikido Security: Avaliado em 8.4, graças à sua abordagem proativa na identificação e resolução de riscos de segurança em ambientes de aplicação.

- Snyk: Dados insuficientes disponíveis para avaliar as capacidades de ASPM.

Ferramentas de segurança da supply chain de software (SSCS)

O que é? Segurança da supply chain de software (SSCS) é a prática de proteger todos os aspectos do ciclo de vida do software, do código às implantações.

- Aikido Security: Avaliado em 8.3, usuários confiam na Aikido Security para proteger seu SDLC graças à sua correlação de riscos impulsionada por IA, motor de detecção de malware e histórico de identificação de novas campanhas de malware (como Shai Hulud 2.0 e September NPM outbreak) antes dos concorrentes.

- Snyk: Dados insuficientes disponíveis para avaliar as capacidades de SSCS da Snyk.

Gerenciamento da Postura de Segurança na Nuvem (CSPM)

O que é? CSPM é um conjunto de ferramentas para monitorar e proteger ambientes Cloud, identificando configurações incorretas e problemas de conformidade.

- Aikido Security: Avaliado em 8.2, a Aikido Security integra-se perfeitamente em ambientes multi-Cloud (AWS, GCP, Azure), fornecendo insights claros sobre configurações incorretas.

- Snyk: Dados insuficientes disponíveis para avaliar os recursos de CSPM da Snyk.

Scanner de Vulnerabilidades

O que é? Um Scanner de Vulnerabilidades identifica e avalia vulnerabilidades de segurança em sistemas e software.

- Aikido Security: Avaliado em 8.0, a Aikido Security é eficaz na identificação de vulnerabilidades com orientações claras de remediação.

- Snyk: Avaliado em 8.1, valorizado por sua extensa biblioteca de vulnerabilidades conhecidas, mas criticado pelo ruído frequente nos resultados.

Para ajudar a comparar as capacidades de ambas as plataformas, a tabela abaixo as resume para você.

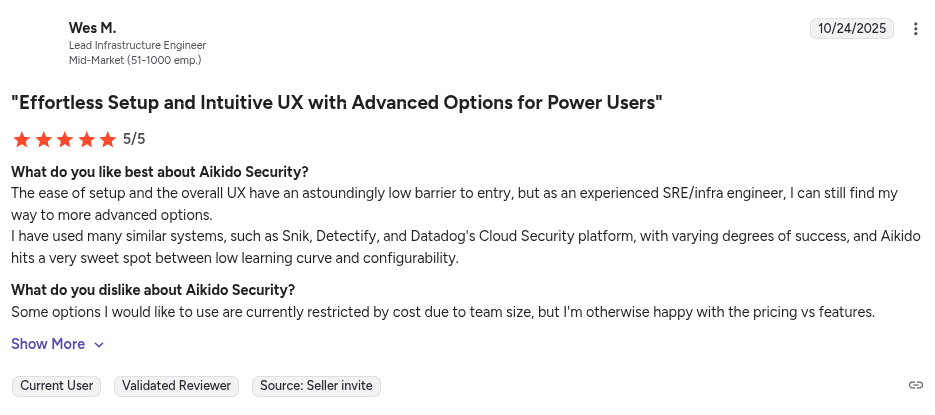

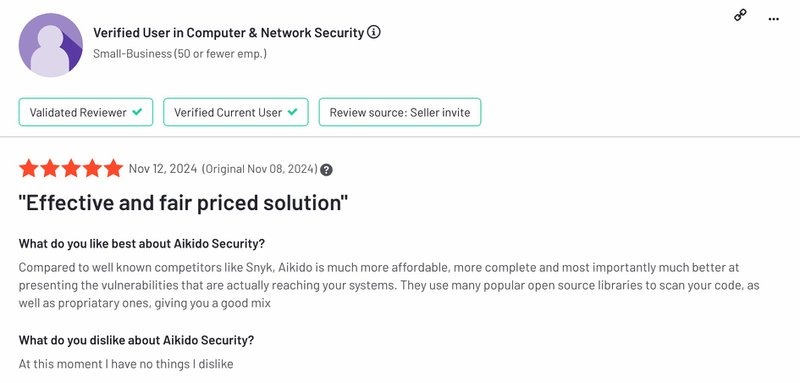

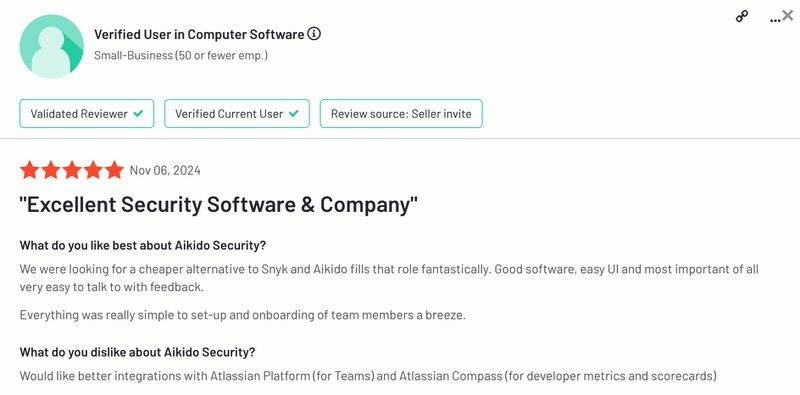

Depoimentos de clientes verificados Snyk vs Aikido:

Abaixo estão as avaliações de usuários verificados que utilizaram tanto o Aikido Security quanto o Snyk.

Usuários também compartilharam:

“...gosto muito que eles facilitaram o uso da CLI local, é uma grande parte do que sinto falta no Snyk...” - Avaliador G2

Esperamos que este panorama do feedback de usuários do G2 ajude você a avaliar suas opções ao considerar o Aikido Security como uma alternativa ao Snyk. Se você está curioso para ver o Aikido Security em ação, pode começar imediatamente e executar sua primeira varredura em apenas 32 segundos. Não é necessário cartão de crédito.

Pronto para melhorar a segurança da sua aplicação? Comece seu teste gratuito ou agende uma demonstração com o Aikido Security hoje mesmo.

FAQ

Qual a eficácia do Snyk na detecção de vulnerabilidades de código aberto com base nas avaliações dos usuários?

De acordo com as avaliações do G2, o Snyk é eficaz na identificação de vulnerabilidades de código aberto, especialmente em dependências, e se integra bem aos fluxos de trabalho de CI/CD. Os usuários apreciam seu grande banco de dados de vulnerabilidades e alertas oportunos, embora alguns observem que grandes volumes de descobertas podem exigir triagem extra. Equipes que buscam priorização baseada em contexto e redução do ruído de alertas frequentemente exploram alternativas como o Aikido Security, graças à sua priorização de risco e capacidade de alcance impulsionadas por IA.

Quais são os desafios comuns que os usuários enfrentam com o Snyk, conforme relatado nas avaliações do G2?

Os usuários frequentemente relatam desafios como fadiga de alertas, contexto limitado sobre a explorabilidade e custos de escalabilidade, além de uma curva de aprendizado ao configurar políticas em vários repositórios. Esses pontos problemáticos levaram algumas equipes a avaliar plataformas que correlacionam automaticamente as descobertas e oferecem recursos de remediação automatizada, como o Aikido Security.

O Snyk é recomendado pelos usuários no G2 para segurança de aplicações?

Snyk é geralmente recomendado para segurança de aplicações, com revisores citando forte análise de dependências e boas integrações. No entanto, suas recomendações frequentemente vêm com observações sobre falsos positivos, alto volume de alertas e complexidade, levando algumas equipes a considerar soluções mais simplificadas e completas como Aikido Security.

Quais são as avaliações gerais dos usuários para Snyk no G2?

No geral, Snyk recebe avaliações positivas no G2 por sua detecção de vulnerabilidades e alinhamento com DevSecOps. Embora confiável e amplamente utilizado, equipes que buscam menos ruído, maior cobertura e insights acionáveis frequentemente consideram plataformas como Aikido Security.

Você também pode gostar: