Quer proteger a sua aplicação. O melhor ponto de partida é o Top 10 do Open Web Application Security Project (OWASP). Como a especialista em segurança e formadora Tanya Janca descreve no podcast Secure Disclosure: «É o projeto mais popular que a OWASP desenvolve a nível internacional, uma lista dos 10 principais riscos para aplicações web.» Publicada de quatro em quatro anos, é a referência definitiva que as equipas de segurança em todo o mundo utilizam para priorizar as suas defesas. Estas são as vulnerabilidades que os atacantes mais exploram. Se deixar uma por detetar, estará a entregar aos atacantes um convite aberto.

O problema é que a maioria dos scanners não abrange, na verdade, todos esses aspetos. Alguns limitam-se a testar uma aplicação em execução e não detetam tudo o que se esconde no seu código-fonte. Outros analisam apenas as dependências e ignoram a sua infraestrutura. Muitos geram tantos falsos positivos que os problemas reais acabam por ficar ocultos. Ter um scanner não significa necessariamente que esteja protegido.

76 % das organizações implementam atualizações significativas semanalmente ou com maior frequência, e 39 % fazem-no diariamente. Uma maior quantidade de código lançado mais rapidamente significa uma maior superfície de ataque, e os atacantes estão a acompanhar esse ritmo. O scanner OWASP certo permite-lhe manter-se à frente deles. Nem todos os scanners são iguais, e as diferenças são importantes. Este guia analisa os principais scanners OWASP disponíveis no mercado para que possa escolher um com confiança.

Quais são as Top 10 OWASP ?

Eis a lista da OWASP para 2025 dos dez riscos de segurança mais críticos para aplicações web:

- A01: Controle de Acesso Quebrado

- A02: Configuração de Segurança Incorreta

- A03: Falhas na Cadeia de Suprimentos de Software

- A04: Falhas Criptográficas

- A05: Injeção

- A06: Design Inseguro

- A07: Falhas de Autenticação

- A08: Falhas de Integridade de Software ou Dados

- A09: Falhas de Registro e Alerta de Segurança

- A10: Tratamento Inadequado de Condições Excepcionais

Como funcionam os scanners da OWASP?

A maioria dos scanners não abrange a totalidade Top 10 OWASP uma única ferramenta. Combinam vários métodos para o conseguir, cada um deles visando uma parte diferente da superfície de vulnerabilidades. Antes de optar por um scanner, vale a pena compreender quais as ferramentas que este inclui efetivamente e o que cada uma delas abrange:

- Testes de segurança de aplicações estáticas SAST) analisam o código-fonte antes de qualquer execução, ajudando a detetar injeções (A05), falhas criptográficas (A04), conceção insegura (A06), falhas de autenticação (A07) e falhas de integridade de software e dados (A08)

- análise de composição de software SCA) analisa as dependências de terceiros em busca de vulnerabilidades conhecidas e pacotes maliciosos, visando diretamente as falhas na cadeia de abastecimento de software (A03).

- Testes Dinâmicos de Segurança de Aplicações (ou Testes de Segurança em Tempo de Execução) DAST) analisam a aplicação em execução à procura de vulnerabilidades que só se manifestam durante a execução, abrangendo controle de acesso quebrado A01), configuração de segurança incorreta A02) e injeções (A05), de forma a complementar o que SAST ao nível do código.

- A verificação de «Infraestrutura como Código» (IaC) analisa os ficheiros de configuração da infraestrutura para detetar erros de configuração antes da implementação, visando configuração de segurança incorreta A02).

- Secrets identifica credenciais codificadas e chaves de API expostas na sua base de código, abordando uma das causas principais das falhas de autenticação (A07) e das falhas na cadeia de abastecimento de software (A03).

- Os testes de penetração validam vias de ataque reais contra a sua aplicação em execução, confirmando quais as vulnerabilidades, em todas as dez categorias, que são efetivamente exploráveis e não apenas teoricamente presentes.

- O registo de segurança (A09) e o tratamento inadequado de condições excecionais (A10) são parcialmente abrangidos pela SAST, que consegue detetar práticas de registo insuficientes e um tratamento deficiente de erros ao nível do código. A cobertura total beneficia também de proteção em tempo de execução e, em alguns casos, de uma revisão manual.

Com uma compreensão clara do que os melhores scanners do mercado têm para oferecer, vamos analisar como se comparam alguns dos principais fornecedores.

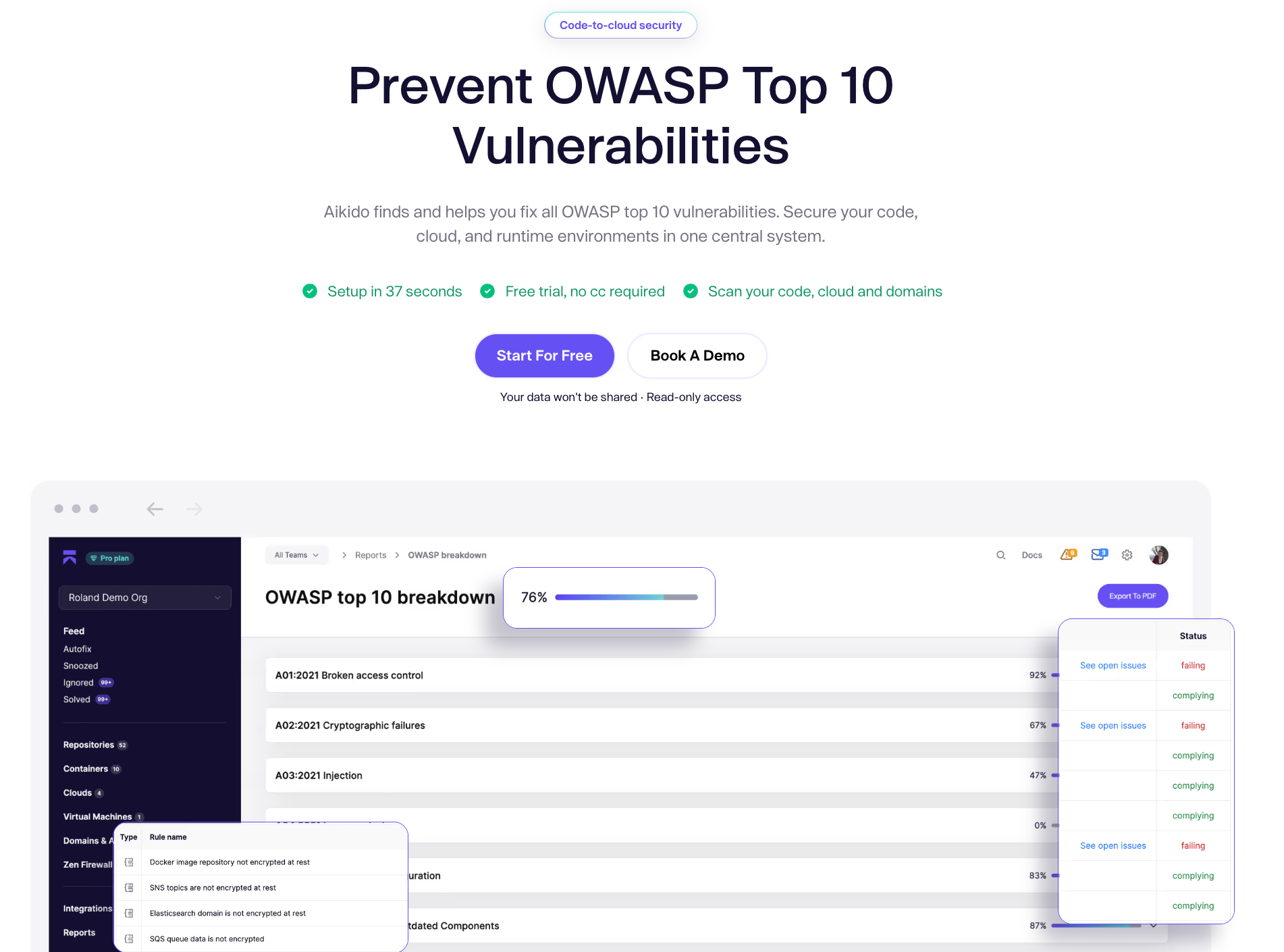

Aikido Security

Aikido o scanner OWASP mais abrangente do mercado. Ao contrário de ferramentas que cobrem apenas parte do Top 10, Aikido SAST, SCA, DAST, secrets , testes de penetração e varredura IaC numa única plataforma, para que as organizações possam facilmente analisar o seu ambiente e obter um relatório para avaliar o desempenho da sua pilha.

Além disso, Aikido fornece Threat Intelligence em tempo real, identificando vulnerabilidades em pacotes de código aberto que ainda não foram registadas em nenhuma base de dados CVE. E a firewall Zen bloqueia ataques de injeção críticos e o uso indevido de APIs em tempo de execução, abrangendo o registo de segurança (A09) e o tratamento incorreto de condições excecionais (A10) na camada de infraestrutura.

A qualidade do sinal é tão importante quanto a cobertura. O AutoTriage reduz os falsos positivos em mais de 90%, pelo que os alertas têm realmente significado. Quando surge um problema real, AI AutoFix gera um PR pronto para fusão, para que o caminho desde a deteção até à resolução seja o mais curto possível. A configuração demora menos de um minuto e a maioria DAST é concluída em menos de dois minutos, pelo que a segurança se integra no pipeline de desenvolvimento em vez de o atrasar.

pentest de IA valida percursos de ataque reais contra a sua aplicação em execução, confirmando quais as vulnerabilidades que são efetivamente exploráveis, em vez de apenas estarem presentes teoricamente. Enquanto outros scanners assinalam potenciais problemas, o teste de penetração comprova-os.

Com a confiança de mais de 100 000 equipas, Aikido uma cobertura OWASP de nível empresarial a um preço acessível a equipas de qualquer dimensão.

{{cta}}

Principais Recursos

- DAST, SAST, SCA e IaC numa única plataforma

- Aikido : Threat Intelligence em tempo real

- AutoTriage com uma redução superior a 90% nos falsos positivos

- AI AutoFix PRs prontas para fusão

- Firewall Zen para proteção em tempo de execução

- pentest de IA

- Integração de IDE e CI/CD

- Preços previsíveis + plano gratuito

- Perfil diversificado de programadores

ZAP

ZAP uma DAST gratuita e de código aberto, originalmente desenvolvida no âmbito da OWASP e atualmente mantida sob o patrocínio Checkmarx como ZAP Checkmarx». O facto de ser gratuita e de código aberto tornou-a popular entre programadores independentes e pequenas equipas de desenvolvimento. Por essa mesma razão, no entanto, ZAP algumas limitações notáveis enquanto scanner da OWASP.

Ao utilizar apenas DAST , sem recorrer SAST analisar o código nem SCA analisar as bibliotecas, ZAP identificar de forma fiável todas as vulnerabilidades incluídas no Top 10 OWASP. A implementação ZAP front-end pode ser um processo demorado e trabalhoso. No back-end, os falsos positivos dificultam a conversão dos resultados em melhorias de segurança significativas.

A facilidade de utilização ZAP atraente para programadores que precisam de informações rápidas. No entanto, para quem necessita de análises eficientes, resultados fiáveis ou uma solução adequada para equipas maiores e produtos comerciais, ZAP muito a desejar.

Principais Recursos

- Principalmente DAST

- Análise passiva e ativa

- Proxy/interceção manual

- Integração de CI/CD através da CLI/Docker

- Gratuito e open source

Burp Suite

Burp Suite uma das principais DAST do mercado, mas não goza da mesma reputação que um scanner OWASP.

DAST destacam-se na deteção de vulnerabilidades em tempo de execução. No entanto, não conseguem detetar problemas presentes no código, tais como secrets codificados, práticas inseguras e falhas de lógica. Consequentemente, DAST como Burp Suite detetar algumas das vulnerabilidades do Top 10 OWASP. Para as identificar, são necessárias ferramentas adicionais que não estão disponíveis no Burp Suite um processo para integrar os resultados de diferentes scanners.

Outra característica do Burp Suite pode ser considerada tanto um ponto forte como um ponto fraco é o facto de o produto se destinar a equipas de segurança. É ideal para profissionais de segurança com experiência e conhecimentos especializados na defesa de aplicações web. A interface complexa é menos adequada para programadores que têm de conciliar a segurança com outras prioridades.

Burp Suite bem como DAST , mas apresenta limitações significativas enquanto scanner OWASP e não se revela uma solução abrangente para a segurança de aplicações.

Principais Recursos

- Principalmente uma DAST

- Integração CI/CD

- Edições Community (gratuita), Professional e Enterprise

- Ênfase nos testes manuais

- Concebido para equipas de segurança

Invicti

Invicti uma plataforma abrangente para a segurança de aplicações web que integra DAST, SAST, IAST, SCA, segurança de API, secrets e ASPM para detetar vulnerabilidades OWASP, entre outras. Possui funcionalidades impressionantes e uma reputação positiva entre os programadores, mas Invicti não ser a escolha certa para todas, ou mesmo para a maioria, das equipas de desenvolvimento.

As funcionalidades são adequadas para aplicações web de grande dimensão e complexas, e os preços refletem isso mesmo. Invicti três planos (Essentials, Professional e Ultimate). Embora Invicti uma licença gratuita de «prova de conceito», as funcionalidades são limitadas em comparação com outras opções gratuitas ou freemium disponíveis no mercado. Alguns utilizadores referem também que a velocidade das análises pode ser lenta em aplicações de maior dimensão (as análises demoram normalmente entre 8 a 10 horas).

Invicti ser considerado por grandes empresas que se dedicam intensamente à segurança de aplicações web. Para todas as outras, incluindo empresas que pretendem proteger todo o ciclo de vida do desenvolvimento de software com uma única solução, é aconselhável considerar outras opções.

Principais Recursos

- DAST, SAST, IAST e SCA

- Varredura baseada em prova

- REST e GraphQL, e análise de APIs SOAP

- Funcionalidades do ASPM

- Relatórios de Conformidade

- Integração CI/CD

Nikto

O Nikto é um scanner de servidores web gratuito e de código aberto, capaz de detetar 8 000 ficheiros potencialmente perigosos, versões de software desatualizadas e configurações incorretas do servidor. É rápido, acessível e amplamente utilizado como ferramenta de reconhecimento inicial. No entanto, não substitui uma análise abrangente da OWASP.

A análise com o Nikto não detectará todas as vulnerabilidades do Top 10 OWASP. A abordagem do lado do servidor significa que não irá detetar falhas na lógica da aplicação, como injeções SQL e análises de XSS. Devido à sua abordagem baseada em padrões, também irá apresentar um grande número de falsos positivos e não dispõe de uma interface gráfica para apresentar os resultados.

O Nikto pode ser um complemento útil para outros scanners de aplicações web, especialmente porque é gratuito e fácil de usar. Os programadores independentes podem querer realizar uma verificação numa fase inicial do desenvolvimento para identificar problemas comuns. No entanto, para a maioria das equipas de desenvolvimento, o Nikto será insuficiente para a verificação OWASP ou para garantir uma segurança abrangente das aplicações.

Principais Recursos

- Analisador de servidores web de linha de comandos

- Gratuito e open source

- Integração de CI/CD através do Docker

- Vários formatos de relatório

- Arquitetura modular

Snyk

Snyk uma das empresas mais conhecidas no setor da segurança de aplicações, o que pode ser tanto uma vantagem como uma desvantagem. As ferramentas necessárias para a análise OWASP, tais como SCA, SAST e DAST todas disponíveis na Snyk são muito bem vistas pelos programadores. No entanto, têm um custo elevado.

Snyk custa mais (significativamente mais em alguns casos) do que a maioria das outras opções desta lista. E embora esse preço cubra ferramentas de segurança de aplicações que excedem o âmbito da OWASP, há ausências notáveis, como Cloud Posture Management (CSPM) e um firewall incorporado no aplicativo. Apesar dos custos elevados, Snyk sido criticado por apresentar uma elevada taxa de falsos positivos e uma interface confusa.

Os programadores que necessitem de SAST robustas SCA SAST podem querer considerar Snyk. No entanto, essas funcionalidades têm um custo significativo, e é possível obter uma cobertura comparável noutras soluções sem o modelo de preços por programador ou a necessidade de adicionar módulos separados para cada tipo de análise. Quem procure uma cobertura OWASP mais completa, menos alertas falsos e uma estrutura de preços mais transparente deve procurar outras alternativas.

Principais Recursos

- DAST, SAST e SCA

- Integração CI/CD

- Avaliação de risco

- Correções automatizadas

- Plano gratuito e planos pagos

Comparação de fornecedores

Escolha um scanner que realmente abranja o Top 10

Embora o mercado esteja repleto de soluções eficazes e atraentes para a segurança de aplicações, os scanners OWASP que abrangem de forma abrangente as 10 principais vulnerabilidades são bastante raros. Entre aqueles que conseguem realmente oferecer uma cobertura completa, a maioria apresenta alguma desvantagem: custo elevado, adequados apenas para grandes empresas, repletos de falsos positivos ou fluxos de trabalho de correção ineficientes.

Aikido o primeiro lugar na lista dos melhores scanners da OWASP porque cumpre todos esses requisitos. Combina SAST, SCA, DAST, varredura IaC, Threat Intelligence em tempo real e correção baseada em IA numa única plataforma concebida à medida da forma como os programadores realmente trabalham, a um preço acessível para pequenas equipas e empresas de média dimensão

Os scanners OWASP são essenciais para os programadores de hoje. Aikido também.

{{walkthrough}}

Perguntas frequentes sobre o OWASP Scanner

O que é um scanner OWASP? Um scanner OWASP é uma ferramenta de segurança que testa a sua aplicação em relação ao Top 10 OWASP, a lista de referência do setor com os riscos de segurança mais críticos para aplicações web. A maioria dos scanners combina vários métodos, incluindo SAST, SCA, DAST e secrets , para abranger toda a lista.

Preciso de mais do que uma ferramenta para cobrir a totalidade Top 10 OWASP? Com a maioria dos scanners, sim. Os scanners DAST, como ZAP Burp Suite vulnerabilidades que só surgem no código-fonte ou nas dependências. Uma cobertura completa requer normalmente uma plataforma que combine vários métodos de análise numa única solução.

Com que frequência devo realizar análises OWASP? Com a maior regularidade possível. Uma vez que 76% das organizações implementam atualizações semanalmente ou com maior frequência, realizar análises apenas periodicamente deixa as sistemas vulneráveis. O melhor scanner é aquele que se integra no seu pipeline de CI/CD e é executado automaticamente em cada compilação.

Qual é a diferença entre SAST DAST? SAST o código-fonte antes da aplicação ser executada, detetando problemas como secrets codificados secrets lógica insegura numa fase inicial do desenvolvimento. DAST a aplicação em execução, identificando vulnerabilidades que só se manifestam em tempo de execução, como controle de acesso quebrado configurações incorretas. Uma cobertura abrangente das diretrizes da OWASP requer ambas as abordagens.

Por que razão os falsos positivos são importantes nas análises da OWASP? Uma elevada taxa de falsos positivos significa que os programadores perdem tempo a investigar problemas que não existem, o que mina a confiança na ferramenta e leva à fadiga de alertas. Quando os alertas perdem o seu significado, as vulnerabilidades reais acabam por ser ignoradas. Analisadores eficazes, como Aikido uma triagem automatizada para reduzir os falsos positivos, de modo a que, quando algo surge, mereça atenção.

<script type="application/ld+json">

{

"@context": "https://schema.org",

"@graph": [

{

"@type": "WebPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"description": "A comprehensive comparison of the top OWASP scanners in 2026, covering how each tool maps to the OWASP Top 10, what scanning methods they use, and which solution delivers the most complete coverage for web application security teams.",

"inLanguage": "en-US",

"isPartOf": {

"@type": "WebSite",

"@id": "https://www.aikido.dev#website",

"url": "https://www.aikido.dev",

"name": "Aikido Security",

"publisher": {

"@id": "https://www.aikido.dev#organization"

}

},

"breadcrumb": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb"

},

"mainEntity": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article"

},

"speakable": {

"@type": "SpeakableSpecification",

"cssSelector": ["h1", "h2", ".article-intro"]

}

},

{

"@type": "BreadcrumbList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Home",

"item": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "Blog",

"item": "https://www.aikido.dev/blog"

},

{

"@type": "ListItem",

"position": 3,

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"item": "https://www.aikido.dev/blog/top-owasp-scanners"

}

]

},

{

"@type": "TechArticle",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article",

"mainEntityOfPage": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage"

},

"headline": "Top OWASP Scanners in 2026 for Web Application Security",

"alternativeHeadline": "Best OWASP Scanners in 2026: A Developer's Comparison Guide",

"description": "Most OWASP scanners don't actually cover the full Top 10. This guide compares the leading OWASP scanning tools in 2026 — including Aikido, ZAP, Burp Suite, Invicti, Nikto, and Snyk — evaluating each across SAST, SCA, DAST, secrets scanning, pentesting, IaC scanning, false positive rates, pricing, and overall OWASP Top 10 coverage. Includes a breakdown of how each scanning method maps to specific OWASP categories and a vendor comparison table.",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"datePublished": "2026-05-06T00:00:00+00:00",

"dateModified": "2026-05-06T00:00:00+00:00",

"inLanguage": "en-US",

"author": {

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person"

},

"publisher": {

"@id": "https://www.aikido.dev#organization"

},

"image": {

"@type": "ImageObject",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#image",

"url": "https://www.aikido.dev/images/blog/top-owasp-scanners-2026.png",

"width": 1200,

"height": 630

},

"articleSection": "Application Security",

"timeRequired": "PT10M",

"proficiencyLevel": "Intermediate",

"keywords": [

"OWASP scanner",

"OWASP Top 10",

"best OWASP scanners 2026",

"web application security tools",

"SAST tools",

"SCA tools",

"DAST tools",

"secrets scanning",

"IaC scanning",

"application security testing",

"vulnerability scanning",

"false positive reduction",

"AI pentesting",

"developer security tools",

"Aikido Security",

"ZAP scanner",

"Burp Suite",

"Snyk",

"Invicti",

"Nikto",

"DevSecOps tools",

"CI/CD security"

],

"about": [

{

"@type": "Thing",

"name": "OWASP Top 10",

"description": "The Open Worldwide Application Security Project's ranked list of the ten most critical web application security risks, published every four years and used as the definitive benchmark by security teams worldwide.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "Web Application Security Scanning",

"description": "The practice of using automated tools to identify vulnerabilities in web applications by combining static analysis, dynamic testing, dependency scanning, and infrastructure checks."

},

{

"@type": "Thing",

"name": "Static Application Security Testing",

"description": "SAST analyzes application source code before it runs to detect vulnerabilities including injection flaws, cryptographic failures, insecure design patterns, authentication weaknesses, and data integrity issues.",

"sameAs": "https://en.wikipedia.org/wiki/Static_application_security_testing"

},

{

"@type": "Thing",

"name": "Dynamic Application Security Testing",

"description": "DAST tests a running application for vulnerabilities that only surface at runtime, including broken access control, security misconfiguration, and injection attacks.",

"sameAs": "https://en.wikipedia.org/wiki/Dynamic_application_security_testing"

},

{

"@type": "Thing",

"name": "Software Composition Analysis",

"description": "SCA scans third-party dependencies and open source libraries for known vulnerabilities and malicious packages, directly targeting software supply chain failures.",

"sameAs": "https://en.wikipedia.org/wiki/Software_composition_analysis"

},

{

"@type": "Thing",

"name": "Secrets Scanning",

"description": "Automated detection of hardcoded credentials, API keys, and exposed secrets in source code and repositories, addressing a root cause of authentication failures and supply chain attacks."

},

{

"@type": "Thing",

"name": "Infrastructure as Code Security Scanning",

"description": "Analysis of IaC configuration files to detect security misconfigurations before they reach production environments."

},

{

"@type": "Thing",

"name": "False Positive Reduction in Security Scanning",

"description": "The challenge of minimizing irrelevant or incorrect vulnerability alerts in security tools, which when left unaddressed leads to alert fatigue and causes real vulnerabilities to be ignored."

}

],

"mentions": [

{

"@type": "SoftwareApplication",

"name": "Aikido Security",

"description": "A comprehensive developer security platform combining SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single platform. Features AutoTriage for 90%+ false positive reduction and AI AutoFix for merge-ready remediation PRs.",

"url": "https://www.aikido.dev",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool originally developed under OWASP, now maintained under Checkmarx's sponsorship. Limited to DAST scanning without SAST or SCA capabilities.",

"url": "https://www.zaproxy.org",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Burp Suite",

"description": "A leading DAST solution focused on web application security testing, primarily suited to experienced security professionals. Does not include SAST or SCA capabilities.",

"url": "https://portswigger.net/burp",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Invicti",

"description": "A comprehensive web application security platform incorporating DAST, SAST, IAST, SCA, API security, secrets scanning, and ASPM. Suited to large enterprise environments.",

"url": "https://www.invicti.com",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Nikto",

"description": "A free, open-source command-line web server scanner that tests for dangerous files, outdated software versions, and server misconfigurations. Not a substitute for comprehensive OWASP scanning.",

"url": "https://cirt.net/Nikto2",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Snyk",

"description": "A well-known application security platform offering SCA, SAST, and DAST capabilities. Notable for strong dependency scanning but criticized for high cost, high false positive rates, and a complex interface.",

"url": "https://snyk.io",

"applicationCategory": "SecurityApplication"

},

{

"@type": "Thing",

"name": "OWASP Top 10 2025",

"description": "The 2025 edition of the OWASP Top 10, including Broken Access Control, Security Misconfiguration, Software Supply Chain Failures, Cryptographic Failures, Injection, Insecure Design, Authentication Failures, Software or Data Integrity Failures, Security Logging and Alerting Failures, and Mishandling of Exceptional Conditions.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "CI/CD Pipeline Security",

"description": "Integration of automated security scanning into continuous integration and deployment pipelines to catch vulnerabilities before code reaches production."

}

]

},

{

"@type": "ItemList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#toollist",

"name": "Top OWASP Scanners in 2026",

"description": "A ranked comparison of the leading OWASP scanning tools evaluated on coverage, scanning methods, false positive rates, pricing, and developer fit.",

"numberOfItems": 6,

"itemListOrder": "https://schema.org/ItemListOrderDescending",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Aikido Security",

"description": "The most comprehensive OWASP scanner on the market, combining SAST, SCA, DAST, secrets scanning, pentesting, and IaC scanning in a single platform with AutoTriage, AI AutoFix, and the Zen runtime firewall.",

"url": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool popular with solo and small developer teams, with notable limitations as a comprehensive OWASP scanner due to lack of SAST and SCA.",

"url": "https://www.zaproxy.org"

},

{

"@type": "ListItem",

"position": 3,

"name": "Burp Suite",

"description": "A leading DAST solution well-suited to experienced security professionals, but limited as a full OWASP scanner due to absent SAST, SCA, and secrets scanning capabilities.",

"url": "https://portswigger.net/burp"

},

{

"@type": "ListItem",

"position": 4,

"name": "Invicti",

"description": "A comprehensive enterprise web application security platform with broad OWASP coverage, but high cost and slow scan speeds make it unsuitable for most small and midsize teams.",

"url": "https://www.invicti.com"

},

{

"@type": "ListItem",

"position": 5,

"name": "Nikto",

"description": "A free, open-source web server scanner useful as a first-pass reconnaissance tool, but inadequate as a standalone OWASP scanner due to limited coverage and high false positive rates.",

"url": "https://cirt.net/Nikto2"

},

{

"@type": "ListItem",

"position": 6,

"name": "Snyk",

"description": "A well-regarded application security platform with strong SCA and SAST capabilities, but high per-developer pricing, a high false positive rate, and notable gaps in cloud security limit its value as a complete OWASP solution.",

"url": "https://snyk.io"

}

]

},

{

"@type": "FAQPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#faq",

"mainEntity": [

{

"@type": "Question",

"name": "What is an OWASP scanner?",

"acceptedAnswer": {

"@type": "Answer",

"text": "An OWASP scanner is a security tool that tests your application against the OWASP Top 10, the industry's definitive list of the most critical web application security risks. Most scanners combine multiple methods including SAST, SCA, DAST, and secrets scanning to cover the full list."

}

},

{

"@type": "Question",

"name": "Do I need more than one tool to cover the full OWASP Top 10?",

"acceptedAnswer": {

"@type": "Answer",

"text": "With most tools, yes. DAST-only scanners like ZAP and Burp Suite miss vulnerabilities that only appear in source code or dependencies. Full coverage typically requires a platform that combines multiple scanning methods in a single solution."

}

},

{

"@type": "Question",

"name": "How often should I run OWASP scans?",

"acceptedAnswer": {

"@type": "Answer",

"text": "As continuously as possible. With 76% of organizations deploying updates weekly or faster, running scans only periodically leaves windows of exposure. The best scanner is one that integrates into your CI/CD pipeline and runs automatically on every build."

}

},

{

"@type": "Question",

"name": "What is the difference between SAST and DAST?",

"acceptedAnswer": {

"@type": "Answer",

"text": "SAST analyzes your source code before the application runs, catching issues like hardcoded secrets and insecure logic early in development. DAST tests the running application, finding vulnerabilities that only surface at runtime like broken access control and misconfigurations. Comprehensive OWASP coverage requires both."

}

},

{

"@type": "Question",

"name": "Why do false positives matter in OWASP scanning?",

"acceptedAnswer": {

"@type": "Answer",

"text": "A high false positive rate means developers spend time investigating issues that are not real, which erodes trust in the tool and leads to alert fatigue. When alerts lose meaning, real vulnerabilities get ignored. Effective scanners use automated triage to cut false positives so that when something surfaces, it warrants attention."

}

}

]

},

{

"@type": "Person",

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person",

"name": "Nicholas Thomson",

"url": "https://www.aikido.dev/authors/nicholas-thomson",

"jobTitle": "Senior SEO & Growth Lead",

"worksFor": {

"@id": "https://www.aikido.dev#organization"

},

"sameAs": [

"https://www.linkedin.com/",

"https://x.com/"

]

},

{

"@type": "Organization",

"@id": "https://www.aikido.dev#organization",

"name": "Aikido Security",

"description": "Aikido Security is a developer security platform that combines SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single solution designed to minimize developer cognitive burden while maximizing vulnerability coverage.",

"url": "https://www.aikido.dev",

"logo": {

"@type": "ImageObject",

"url": "https://www.aikido.dev/logo.png"

},

"sameAs": [

"https://www.linkedin.com/company/aikido-security",

"https://twitter.com/aikido_security"

]

}

]

}

</script>