Quando é publicado um novo CVE, a primeira pergunta que vem à mente de todos os programadores é: estamos seguros? É uma questão incómoda de se lidar. A verificação manual das dependências em relação ao NVD é demorada e propensa a erros, e um CVE pode ser atribuído semanas depois de uma vulnerabilidade já estar a ser explorada na rede.

O volume de CVEs divulgados anualmente aumentou consideravelmente. Só em 2025, foram publicados mais de 48 000 CVEs, o que equivale a 131 novas vulnerabilidades por dia. A investigação assistida por IA tornou a deteção de vulnerabilidades mais fácil do que nunca, mas a infraestrutura criada para as catalogar e acompanhar nunca foi concebida para este volume e está a revelar sinais evidentes de sobrecarga. O NIST mudou para um modelo de priorização «baseado no risco» para o NVD, o que, na prática, significa que um grande número de CVEs recém-publicadas permanecem sem atualização, com o seu estado de atraso marcado como «não agendado». A MITRE tem enfrentado incertezas de financiamento. Não se pode confiar em nenhuma base de dados isolada para obter uma cobertura completa.

Isto é extremamente importante na hora de escolher um scanner de CVE. As ferramentas que dependem de uma única base de dados herdam os seus pontos cegos. Outras agregam dados de várias bases de dados públicas, algumas incorporam investigação própria e poucas conseguem detetar ameaças antes mesmo de um CVE ter sido atribuído. À medida que as bases de dados públicas têm dificuldade em acompanhar o ritmo, a inteligência por trás de um scanner é mais importante do que nunca.

Os melhores scanners recorrem a várias fontes de informação, conseguem identificar vulnerabilidades antes de lhes ser atribuído um CVE, utilizam reachability analysis filtrar ruído e abrangem toda a pilha: código, dependências, contentores e a cadeia de abastecimento.

O que procurar num scanner de vulnerabilidades CVE

Antes de nos debruçarmos sobre as ferramentas, eis o que estamos a avaliar e por que razão cada critério é importante.

Amplitude da cobertura: Que superfície de ataque consegue um scanner realmente detetar? Infraestrutura de rede, dependências de código aberto, contentores, IaC, código de aplicações? Um scanner que não consegue detetar parte da sua pilha simplesmente não a consegue proteger.

Fontes de inteligência: a qualidade dos resultados de um scanner depende inteiramente da qualidade dos dados sobre ameaças em que se baseia. Ao escolher um scanner, é importante saber de onde provêm as informações de inteligência da ferramenta, se estas estão atualizadas e se a ferramenta consegue detetar vulnerabilidades antes mesmo de lhes ter sido atribuído um CVE.

Rácio sinal-ruído: Uma medida da utilidade dos resultados de um scanner. Taxas elevadas de falsos positivos causam fadiga de alertas, o que pode fazer com que vulnerabilidades reais se percam no meio do ruído.

Correção automática: Com o ritmo acelerado de divulgação de novas vulnerabilidades, a automatização é uma funcionalidade essencial para equipas com limitações de tempo e recursos. Os scanners capazes de aplicar uma correção automaticamente ou de abrir um PR com um único clique aliviam a carga de trabalho da sua equipa, ajudando a evitar o acúmulo de vulnerabilidades não corrigidas.

Ideal para: Não existe um scanner que seja a escolha certa para todas as equipas. Esta rubrica vai além das listas de funcionalidades para responder a uma pergunta mais simples: tendo em conta a sua pilha de tecnologias, o seu fluxo de trabalho e o seu nível de maturidade em matéria de segurança, será esta a ferramenta certa para si?

Os scanners CVE variam consideravelmente em termos de âmbito, abordagem e público-alvo. Alguns, como Nessus o Qualys VMDR, foram concebidos para equipas de segurança empresarial que realizam análises programadas da infraestrutura, em vez de para programadores que trabalham em pipelines dinâmicos. Snyk Semgrep mais próximos do fluxo de trabalho do programador, com uma cobertura robusta de dependências e análise estática, embora ambos apresentem compromissos entre sinal e ruído à medida que a escala aumenta. Checkmarx AppSec ampla AppSec empresarial, mas requer um investimento significativo em afinação. Aikido lidera esta lista em termos de cobertura CVE de pilha completa. Consolida vários tipos de varredura num único local e recorre a múltiplas fontes de inteligência, incluindo o seu próprio feed pré-CVE, Aikido , para detetar vulnerabilidades que nunca chegam às bases de dados públicas. Reachability analysis revela apenas as vulnerabilidades que podem realmente ser exploradas no seu ambiente, e o AutoFix trata da correção sem sair do seu fluxo de trabalho.

Resumo: Se precisar de uma análise completa de CVE em 2026, Aikido oferece a cobertura mais abrangente, com inteligência que identifica vulnerabilidades antes mesmo da atribuição de CVEs, reachability analysis reduz o ruído em mais de 90% e o AutoFix, que transforma as descobertas em PRs mescladas com um único clique.

A seguir, analisamos cada ferramenta em pormenor.

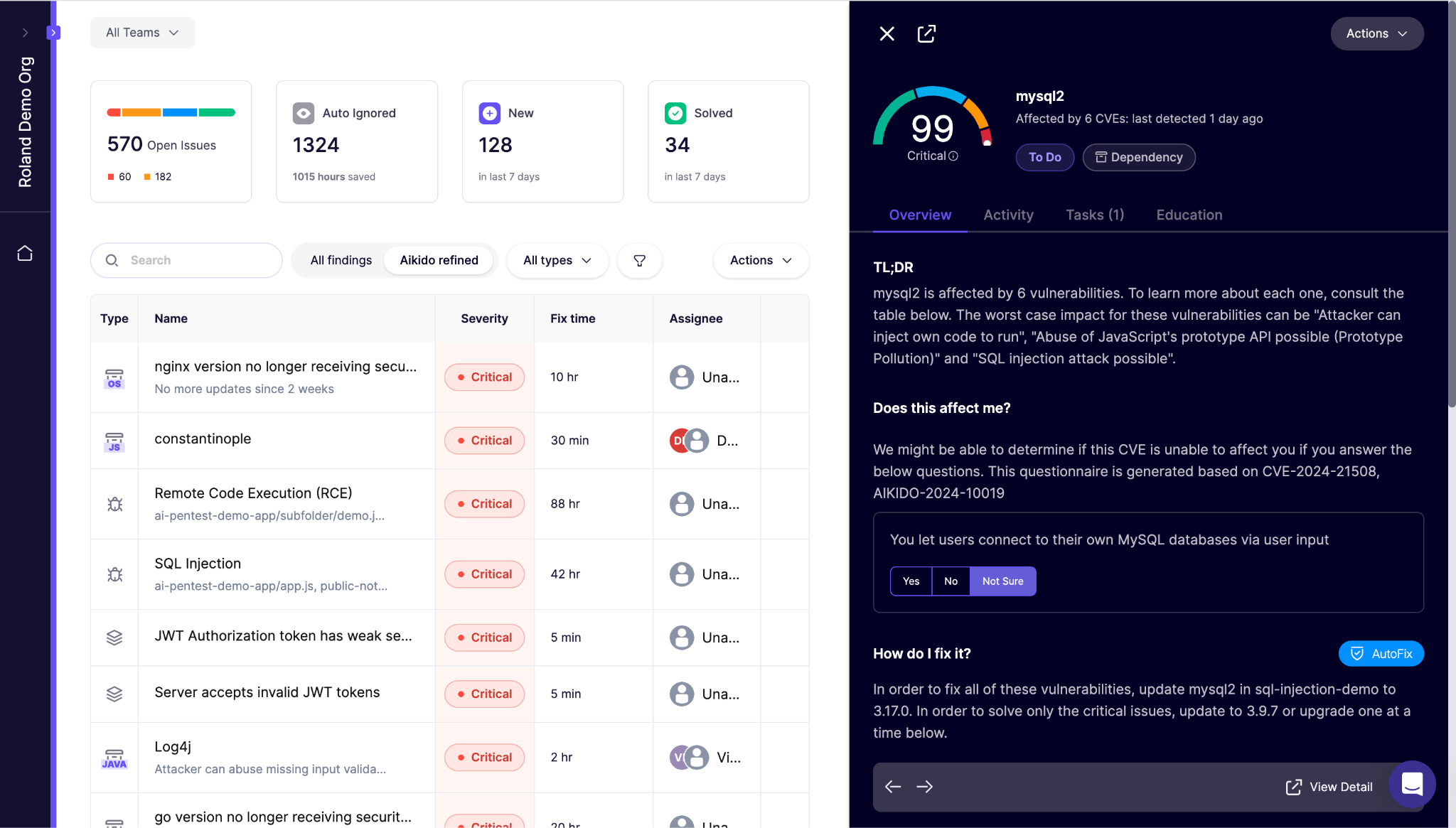

Aikido Security

Aikido reúne segurança de código, na nuvem e em tempo de execução numa única plataforma. Funcionalidades como reachability analysis em ferramentas como Snyk estão restritas aos planos empresariais, Snyk incluídas desde o início, e as equipas ficam operacionais em poucos minutos, sem necessidade de agentes. As equipas que utilizam ferramentas separadas AppSec CloudSec têm 50% mais probabilidades de enfrentar incidentes, pelo que a consolidação no Aikido o seu perfil de risco, bem como os custos com ferramentas. Aikido oferece a mais ampla cobertura de CVE desta lista, incluindo vulnerabilidades pré-CVE e não divulgadas que outros scanners ignoram completamente.

Âmbito da cobertura

A maioria das equipas tem de improvisar com quatro ou cinco ferramentas para conseguir a cobertura que Aikido de fábrica. SCA verifica todas as dependências na sua árvore em relação a bases de dados CVE conhecidas, sinalizando pacotes vulneráveis, dependências maliciosas e ambientes de execução em fim de vida. AikidoSAST , construído com base no Opengrep e na análise proprietária Aikido, deteta vulnerabilidades ao nível do código, como injeção de SQL e XSS, através do rastreio de contaminação entre ficheiros. Container abrange CVEs ao nível do sistema operativo nas suas imagens. A deteção de malware abrange ameaças da cadeia de abastecimento nas suas dependências. O resultado é um painel único que cobre a superfície de ataque de que a maioria das equipas necessita.

Fontes dos serviços secretos

Aikido ao NVD, ao OSV, aos avisos do GitHub e ao MITRE. Mas o seu principal diferencial é Aikido : um feed de ameaças de código aberto que utiliza modelos de linguagem de grande escala (LLMs) treinados especificamente para monitorizar registos de alterações e notas de lançamento em 4,4 milhões de pacotes de código aberto, identificando vulnerabilidades antes de lhes ser atribuído um CVE ou mesmo antes de serem divulgadas. Cada descoberta é validada por um human security antes da publicação, mantendo o feed com alta precisão em vez de ruído. 67% das vulnerabilidades que Aikido descobriu nunca foram reportadas a qualquer base de dados pública, o que significa que os scanners que dependem exclusivamente do NVD ou do GitHub Advisory as ignorariam completamente. E para aquelas que acabaram por ser divulgadas, o tempo médio entre a correção e a atribuição do CVE foi de 27 dias, o que significa que os scanners que dependem exclusivamente do NVD ou do GitHub Advisory as ignorariam completamente, muitas vezes durante semanas.

Relação sinal-ruído

Aikido os resultados que realmente importam daqueles que não importam através de dois mecanismos distintos e em camadas que, em conjunto, reduzem os alertas em mais de 90%.

Reachability Analysis funciona como um filtro inicial nas suas descobertas. Aikido um gráfico de chamadas e dependências e verifica se existe um caminho de execução desde um ponto de entrada real até à função vulnerável. Se tal caminho não existir, ou se o código vulnerável apenas for executado em testes ou ferramentas de compilação, a descoberta é suprimida antes mesmo de chegar à sua fila.

O AutoTriage trata de tudo o que o mecanismo de acessibilidade não detecta. Ele verifica se a explorabilidade pode ser descartada, analisando a sanitização, as fontes de entrada e se o código vulnerável está em execução em produção. Em casos complexos, recorre a modelos de raciocínio.

{{falsos positivos}}

Correção automática

O AutoFix Aikido gera patches de código passíveis de revisão para dependências, código próprio, IaC, contentores e resultados de testes de penetração, e apresenta-os como sugestões integradas no IDE, comentários em PR e feedback nos gateways de CI. No que diz respeito às correções de dependências, o AutoFix analisa toda a sua árvore de dependências para encontrar o ponto de atualização ideal, resolvendo frequentemente várias dependências transitivas vulneráveis num único passo. Cada patch gerado tem um nível de confiança (Alto, Médio ou Baixo), e nada é mesclado automaticamente sem revisão, a menos que o configure explicitamente para tal. Corrija rapidamente, mas saiba sempre o que está a mesclar.

Ideal para

Equipas de desenvolvimento que pretendem uma cobertura CVE completa, incluindo dependências, código, contentores, infraestrutura e nuvem, sem terem de gerir várias ferramentas nem sofrerem de «fadiga de alertas». Especialmente adequado para startups e empresas de médio porte que precisam de lançar produtos rapidamente e não têm recursos para manter uma AppSec dedicada AppSec para classificar manualmente as detecções. Aikido tem uma classificação de 4,9 em 5 estrelas no Gartner Peer Insights, com os avaliadores a citarem consistentemente redução de ruído o tempo de retorno como motivos para a mudança. Uma pesquisa independente da Latio Pulse descobriu que Aikido 85% menos falsos positivos do que Snyk, reachability analysis mais avançada e uma interface de utilizador mais intuitiva, o que significa menos pedidos de suporte e um tempo de resolução mais rápido. O plano gratuito cobre até 10 repositórios sem necessidade de cartão de crédito, e a maioria das equipas vê os resultados num minuto após ligar o seu primeiro repositório, por isso não há razão para não descobrir o que realmente se esconde na sua pilha.

Snyk

Snyk a sua reputação como um verificador de dependências para equipas de desenvolvimento, e esse foco reflete-se na profundidade das suas SCA . Abrange dependências, código, contentores e IaC, e integra-se perfeitamente nos fluxos de trabalho dos programadores. Onde começa a revelar limitações como verificador de CVE é na redução de ruído escala.

Âmbito da cobertura

As origens Snyk estão na análise de dependências de código aberto, e é aí que a empresa continua a ser mais forte. Snyk Source identifica dependências vulneráveis através da análise de manifestos de pacotes e ficheiros de bloqueio, apresentando o caminho completo da dependência, juntamente com a gravidade, a maturidade da exploração e recomendações de correção. Para além SCA, a plataforma abrange SAST Snyk ), container , IaC e DAST, tornando-a uma plataforma de segurança abrangente para programadores, em vez de um mero scanner de CVE.

Fontes dos serviços secretos

Snyk é a base de dados de vulnerabilidades proprietária Snyk, que combina fontes públicas, dados da comunidade de programadores, investigação especializada e aprendizagem automática. Recorre ao NVD, ao GitHub Advisory e ao npm Advisory, a par das conclusões da sua própria equipa de investigação, e monitoriza ativamente os issues, PRs e mensagens de commit do GitHub em busca de sinais de vulnerabilidades não comunicadas. A base de dados é orientada por investigadores e tem um âmbito mais alargado do que a mera agregação de CVE.

Relação sinal-ruído

Reachability analysis disponível para SCA, embora, atualmente, só esteja disponível para um conjunto limitado de linguagens, o que pode tornar a gestão SCA mais manual em pilhas poliglotas. As avaliações dos utilizadores sobrereachability analysis SAST assinalamreachability analysis falsos positivos no Snyk para vulnerabilidades que, tecnicamente, estão presentes, mas que são inacessíveis ou não exploráveis no contexto.

Correção automática

No que diz respeito a vulnerabilidades de dependências, Snyk PRs totalmente automatizadas com as atualizações e correções necessárias, utilizando modelos de PR personalizáveis. Os fluxos de trabalho de correção incluem retestagem automática e verificações de qualidade após a geração. SAST , a correção automática Snyk gera sugestões de correção um LLM e, em seguida, valida-as através do seu próprio motor de análise estática para filtrar erros antes que cheguem ao programador. Ao contrário do fluxo de trabalho de dependências, aplica as correções através de comentários embutidos no PR, em vez de abrir PRs de correção independentes. No entanto, a cobertura SAST e frameworks SAST continua a expandir-se, e as capacidades de correção automática ficam aquém das ferramentas que investiram mais fortemente na correção baseada em IA.

Ideal para

Equipas que necessitam principalmente SCA, especialmente aquelas que utilizam intensivamente software de código aberto e que pretendem PRs de correção automatizadas e uma integração harmoniosa com o IDE. No que diz respeito à análise de CVE, Snyk nas vulnerabilidades de dependências divulgadas com CVEs atribuídos, mas é menos eficaz em ameaças pré-CVE ou problemas ainda não divulgados. É menos atraente como SAST autónoma. Se a sua pilha de tecnologias envolve muitas dependências e pretende que as correções de vulnerabilidades cheguem automaticamente à sua fila de PRs, Snyk a escolha óbvia.

Checkmarx

Checkmarx foi concebido para AppSec empresariais que necessitam de uma cobertura abrangente e em conformidade com as normas ao longo de todo o ciclo de vida do desenvolvimento de software (SDLC). Trata-se de uma plataforma madura com capacidades de análise aprofundadas, mas essa maturidade acarreta alguma complexidade. É uma solução vantajosa para organizações que dispõem dos recursos de engenharia de segurança necessários para a configurar e manter. Como scanner CVE, abrange uma vasta área, incluindo SAST, SCA, IaC, contentores e secrets, com inteligência validada por analistas e uma base de dados proprietária de pacotes maliciosos que vai além das fontes CVE públicas.

Âmbito da cobertura

Checkmarx abrange uma vasta gama de tipos de análise: SAST, SCA, DAST, container , IaC, segurança de API e secrets , com o ASPM integrado para correlacionar os resultados de todos os motores. A plataforma inclui verificações de segurança específicas para código gerado por IA que entra rapidamente no SDLC. Para as empresas que precisam de apresentar aos auditores uma resposta de um único fornecedor à pergunta «estamos protegidos?», o mapa de cobertura é difícil de contestar. A questão é se a amplitude da cobertura se traduz em resultados de segurança reais ou apenas numa lista mais longa de resultados para gerir.

Fontes dos serviços secretos

Checkmarx de várias bases de dados de vulnerabilidades e Threat Intelligence , complementando-os com investigação própria da sua equipa de investigação de segurança Checkmarx . A equipa de investigação opera como uma Autoridade de Numeração CVE, o que significa que pode descobrir, atribuir e divulgar novas vulnerabilidades. A sua base de dados proprietária de pacotes maliciosos alarga a deteção para além da divulgação formal de CVE, abrangendo ameaças à cadeia de abastecimento ao nível do registo.

Relação sinal-ruído

A amplitude da cobertura é uma faca de dois gumes. Quanto mais tipos de análise uma plataforma executa, mais resultados gera e, com Checkmarx , essa lista pode ficar longa rapidamente. O ASPM ajuda a correlacionar os resultados entre os motores de análise utilizando o contexto da aplicação, destacando o que é explorável e passível de ação, em vez de apresentar uma lista bruta de tudo o que foi encontrado. Os utilizadores empresariais referem que a personalização das consultas é importante; a capacidade de ter em conta padrões específicos da aplicação, incluindo sanitizadores personalizados, é o que mantém as taxas de falsos positivos baixas em grande escala. Mas esse ajuste requer tempo e AppSec dedicados AppSec . As equipas sem uma função de engenharia de segurança para configurar e manter as regras terão dificuldades em lidar com o ruído em grande escala.

Correção automática

Checkmarx Assist oferece correções assistidas por IA. Agentes autónomos classificam os resultados de acordo com o risco real e geram diferenças ou PRs que podem ser analisadas. A destacar: a família Checkmarx é alimentada pela tecnologia da Tromzo, empresa Checkmarx em dezembro de 2025. Está listada como um complemento opcional, não estando incluída por predefinição em todos os níveis. As equipas que estiverem a avaliar esta funcionalidade devem confirmar a disponibilidade atual e os requisitos de cada nível diretamente junto Checkmarx.

Ideal para

AppSec empresariais com recursos para ajustar e gerir a plataforma, especialmente aquelas em setores regulamentados que necessitam de uma cobertura de CVE em conformidade com os requisitos regulamentares e de uma resposta de um único fornecedor aos auditores. No que diz respeito especificamente à análise de CVE, Checkmarx é mais eficaz quando combinado com engenharia de segurança dedicada para configurar regras e gerir o ruído. Sem esse investimento, o volume de resultados pode ultrapassar a capacidade da equipa para agir em conformidade. Não é a escolha certa para equipas que procuram um scanner de CVE leve e pronto a usar.

Semgrep

Semgrep por ser um motor de análise estática de código aberto e, ao longo do tempo, expandiu-se para SCA secrets . No contexto da verificação de vulnerabilidades CVE, a funcionalidade relevante é SCA seu SCA , Semgrep Chain, que identifica dependências de código aberto vulneráveis e filtra os resultados com base na acessibilidade.

Âmbito da cobertura

Semgrep uma ferramenta SAST, com funcionalidades adicionais SCA secrets . De salientar: em dezembro de 2024, Semgrep da Community Edition funcionalidades como a identificação de assinaturas, o acompanhamento de ignorados e as metavariáveis-chave, o que levou uma coligação de mais de 10 fornecedores, incluindo Aikido, a criar uma ramificação do projeto, denominada Opengrep, em janeiro de 2025.

Fontes dos serviços secretos

Semgrep dados do OSV.dev, que agrega alertas do GitHub Security Lab, da OpenSSF, das equipas de segurança da Google, da Base de Dados de Alertas do PyPI e da Base de Dados de Alertas de Segurança do GitHub. Além disso, Semgrep fontes externas, incluindo comunidades de segurança, em busca de incidentes graves e relatos de pacotes maliciosos. Os feeds de vulnerabilidades subjacentes são extraídos de bases de dados públicas e de origem comunitária, e a equipa de segurança Semgrep desenvolve regras de acessibilidade proprietárias com base neles.

Relação sinal-ruído

Um estudo Semgrep própria Semgrep em 2022, com 1 100 repositórios, revelou que apenas cerca de 2 % dos alertas de dependências eram passíveis de exploração. No entanto, um estudo académico que aplicou o conjunto de regras PHP público Semgrep a 300 aplicações estimou que 81 % dos resultados não eram exploráveis, o que significa que a carga de triagem continua a ser elevada, a menos que a sua equipa invista fortemente no ajuste das regras.

Correção automática

Semgrep (em versão beta pública) pode criar rascunhos de PRs com correções geradas por IA para problemas de código e gerar PRs de atualização de dependências para problemas na cadeia de abastecimento. Por definição, todos os PRs gerados requerem revisão humana antes da fusão.

Ideal para

Engenheiros de segurança que gerem um AppSec bem estabelecido e que estejam dispostos a investir na configuração de regras. Não é a melhor opção para equipas de desenvolvimento que pretendam uma verificação do tipo «plug-and-play» com remediação automatizada; além disso, qualquer equipa que se baseie no ecossistema de código aberto deve ponderar o risco de restrições adicionais às funcionalidades no futuro.

Tenable Nessus

Nessus Tenable Nessus um dos scanners de vulnerabilidades mais consolidados do mercado, com um historial baseado na cobertura de infraestruturas e redes, em vez de na segurança de aplicações. Enquanto scanner CVE, destaca-se na identificação de vulnerabilidades conhecidas em terminais, dispositivos de rede e sistemas operativos, mas o seu âmbito de atuação limita-se à camada de aplicações. As equipas que procuram cobertura de dependências de código aberto não a encontrarão Nessus no Nessus .

Âmbito da cobertura

Nessus um scanner de vulnerabilidades de rede e infraestrutura amplamente utilizado. Tenable publicou verificações de deteção que abrangem mais de 117 000 IDs CVE. O seu foco é a camada de rede e infraestrutura, e não o código das aplicações ou as suas dependências. A análise Container é realizada pelo Tenable Cloud , um produto distinto que não faz parte do Nessus . As organizações com necessidades de segurança de aplicações irão rapidamente deparar-se com as suas limitações.

Fontes dos serviços secretos

A base de dados de vulnerabilidades Tenable baseia-se principalmente em alertas dos fornecedores, complementados pela GitHub Advisory Database e pelo NVD. Estas fontes são agregadas numa base de dados interna proprietária de inteligência sobre vulnerabilidades, que orienta a priorização e o conteúdo de deteção. A priorização é ainda mais enriquecida através Tenable própria Classificação de Prioridade de Vulnerabilidades Tenable, que combina pontuações CVSS, Threat Intelligence do mundo real e insights da Equipa Tenable . O modelo de inteligência é construído em torno de CVEs de rede, terminais e infraestrutura, em vez de ameaças ao nível da camada de aplicações ou da cadeia de abastecimento.

Relação sinal-ruído

Tenable cerca de 0,32 falhas por milhão de análises, um valor que descreve como uma precisão superior a seis sigmas. Na prática, esse valor aplica-se melhor às análises autenticadas. As análises não autenticadas produzem mais falsos positivos e podem deixar de detetar partes significativas das vulnerabilidades internas. A interface tem sido descrita como desatualizada em comparação com plataformas mais modernas.

Correção automática

Não existe correção automática nativa. Nessus orientações sobre patches nos relatórios, mas a correção é manual. A aplicação automatizada de patches requer Tenable Management, um produto separado desenvolvido em parceria com a Adaptiva, mas que se integra àgerenciamento de vulnerabilidades mais amplagerenciamento de vulnerabilidades Tenable , em vez Nessus independente. Mesmo as integrações mais antigas de credenciais de patch Nessus não estão disponíveis nas versões Nessus , Professional e Expert Nessus . De qualquer forma, trata-se de um fluxo de trabalho de operações de TI sem um caminho de correção voltado para o desenvolvedor.

Ideal para

Equipas de TI e segurança empresarial que realizam avaliações programadas da infraestrutura com base em quadros de conformidade como CIS, DISA STIG, HIPAA e PCI-DSS. Se as suas necessidades de segurança vão além da análise do perímetro e dos terminais, abrangendo o código das aplicações, dependências de código aberto, container ou pipelines de CI/CD, Nessus concebido para cobrir essas áreas.

Qualys VMDR

O Qualys VMDR é uma gerenciamento de vulnerabilidades empresarial gerenciamento de vulnerabilidades concebida para operações de segurança de TI. Enquanto scanner de CVE, o seu ponto forte reside na amplitude da cobertura da infraestrutura e nos relatórios de conformidade. Para grandes empresas que necessitam de visibilidade contínua sobre infraestruturas complexas em grande escala, é uma das opções mais consolidadas do mercado.

Âmbito da cobertura

O Qualys VMDR abrange a deteção de ativos, a análise contínua e a priorização de riscos em servidores locais, cargas de trabalho na nuvem, terminais, contentores e infraestrutura de rede. O seu âmbito centra-se na infraestrutura. Embora o SwCA acrescente a análise em tempo de execução de componentes de código aberto em ativos implementados através do Qualys Cloud , opera ao nível do ambiente de produção, em vez de analisar repositórios de código-fonte ou integrar-se em pipelines de CI/CD, como fazem as ferramentas nativas para programadores.

Fontes dos serviços secretos

O Qualys VMDR recorre a mais de 25 Threat Intelligence , incluindo o catálogo CISA Known Exploited Vulnerabilities (KEV) e o MITRE ATT&CK Framework, agregadas através da Qualys Cloud Database e correlacionadas diariamente com o NVD. A priorização é assegurada pelo Qualys TruRisk, que combina os dados das fontes com a análise própria da Qualys Threat Research Unit e o aprendizado de máquina para classificar as vulnerabilidades com base no risco real, em vez da pontuação CVSS bruta. Relação sinal-ruído

O Qualys TruRisk afirma identificar menos vulnerabilidades a priorizar em comparação com a priorização baseada exclusivamente no CVSS, mas concretizar esses ganhos requer um trabalho de configuração significativo. As avaliações dos utilizadores referem que a identificação de vulnerabilidades pode resultar em falsos positivos e imprecisões. As equipas devem planear uma gestão contínua em torno da identificação de ativos, da responsabilidade pela sua gestão e dos acordos de nível de serviço (SLA) para a correção, de modo a garantir que os resultados sejam passíveis de ação.

Correção automática

A implementação de patches requer uma subscrição separada do serviço de gestão de patches. Não há PRs abertos nem alterações no código, trata-se apenas de um fluxo de trabalho de aplicação de patches das operações de TI.

Ideal para

O Qualys VMDR é ideal para grandes empresas que gerem infraestruturas complexas, especialmente nos setores financeiro, da saúde e da administração pública, onde a elaboração de relatórios de conformidade é um requisito fundamental. Foi concebido para operações de segurança de TI em grande escala. Se faz parte de uma equipa de segurança de TI responsável pela gestão de CVE em terminais e redes, abrangendo milhares de ativos, esta é uma das plataformas mais consolidadas disponíveis no mercado.

Experimente o scanner de vulnerabilidades CVE mais bem cotado para programadores

Aikido uma cobertura completa de CVE (dependências, código, contentores, IaC, secrets e muito mais) com reachability analysis reduz o ruído em mais de 90% e o AutoFix, que transforma os resultados em PRs prontas para revisão com um único clique. Comece gratuitamente com até 10 repositórios.