A segurança de aplicações tem uma importância significativa à medida que as ameaças cibernéticas se tornam mais sofisticadas. Desenvolvedores devem proteger as aplicações contra vulnerabilidades e ataques que ameaçam dados sensíveis e interrompem operações de negócios.

Soluções baseadas em perímetro, como firewalls de aplicação web (WAFs) e sistemas de detecção de intrusão de rede (IDS), podem falhar em proteger contra exploits de dia zero ou vetores de ataque complexos que visam ambientes de tempo de execução de aplicações. Isso pode parecer exagerado até você considerar que 32% das vulnerabilidades exploradas são de dia zero.

Ferramentas de Autoproteção de Aplicações em Tempo de Execução (RASP) abordam esses desafios. As ferramentas RASP protegem proativamente as aplicações monitorando o comportamento e bloqueando ataques em tempo real, sem grandes alterações de código ou impacto no desempenho.

Neste post, abordaremos a segurança de aplicações em tempo de execução, o que é, como ela difere dos firewalls de aplicação web tradicionais, por que os desenvolvedores ainda precisam dela em 2026 e algumas das melhores ferramentas disponíveis no mercado atualmente.

TL;DR

Entre as soluções RASP revisadas, a Aikido Security garante a posição #1 graças à sua capacidade de fornecer detecção de ameaças em tempo real com latência próxima de zero, enquanto seu motor de IA correlaciona e prioriza problemas em tempo de execução. Isso permite que as equipes detectem ameaças ativas e corrijam problemas na origem em microsserviços, APIs ou cargas de trabalho em Container.

O resultado? Proteção contínua em tempo de execução que previne proativamente exploits sem impactar o desempenho da aplicação.

Para startups e empresas, os projetos-piloto do Aikido Security’s Zen se destacam consistentemente graças à sua priorização de riscos impulsionada por IA, proteção contínua em tempo de execução e impacto mínimo no desempenho da aplicação.

O que é uma ferramenta RASP?

As ferramentas de autoproteção de aplicações em tempo de execução (RASP) são mecanismos de segurança in-process que instrumentam os runtimes das aplicações para observar o fluxo de execução e prevenir a exploração.

Essa abordagem permite a detecção e o bloqueio de ataques em tempo real com base no comportamento real da aplicação, e não apenas em assinaturas predefinidas.

Ao incorporar controles de segurança na aplicação, o RASP detecta e previne diversas vulnerabilidades e ameaças em tempo real. Isso inclui ataques comuns como SQL injection, cross-site scripting (XSS) e execução remota de código.

As ferramentas RASP também defendem contra exploits zero-day que exploram vulnerabilidades em nível de host, como o sistema de arquivos, bibliotecas instaladas ou componentes de sistema subjacentes, ameaças que as defesas de perímetro anteriores não foram projetadas para considerar.

WAF vs. RASP

Os WAFs foram construídos em uma época em que as aplicações ficavam atrás de um perímetro de rede claro e as implantações ocorriam com pouca frequência. Isso funcionava bem quando a infraestrutura era estática e previsível.

O RASP, por outro lado, foi construído com a arquitetura de aplicações moderna em mente. Ao se incorporar diretamente no runtime da aplicação, o RASP entende o contexto de execução por dentro, vendo o que o código está fazendo, o que é normal e o que não é.

Diferenças entre WAF e RASP

Por Que Desenvolvedores Precisam de Ferramentas RASP em 2026

A cibersegurança apresenta desafios únicos em 2026. À medida que as ameaças evoluem, as medidas de segurança tradicionais frequentemente carecem da agilidade para abordar vulnerabilidades emergentes, bem como exploits zero-day. Essa lacuna exige soluções capazes de oferecer proteção em tempo real. As ferramentas RASP incorporam controles de segurança diretamente nas aplicações, permitindo a detecção e interceptação imediatas de ações maliciosas.

Essas ferramentas desempenham um papel vital na proteção de aplicações através do monitoramento de ameaças ativo durante o tempo de execução. Ao analisar o comportamento da aplicação e identificar ameaças potenciais, as ferramentas RASP fortalecem as estruturas de segurança e ajudam os desenvolvedores a atender aos mandatos de conformidade. Em setores com regulamentações rigorosas de proteção de dados, as ferramentas RASP são cruciais para mitigar os riscos associados a violações de dados e acesso não autorizado.

A incorporação de ferramentas RASP no ciclo de vida de desenvolvimento permite que os desenvolvedores inovem sem comprometer a segurança. Essas ferramentas integram-se perfeitamente com os ambientes de desenvolvimento existentes, garantindo que as melhorias de segurança não interrompam o fluxo de trabalho. Como resultado, as equipes de desenvolvimento podem focar na criação de aplicações avançadas, confiantes de que as necessidades de segurança são gerenciadas e mantidas.

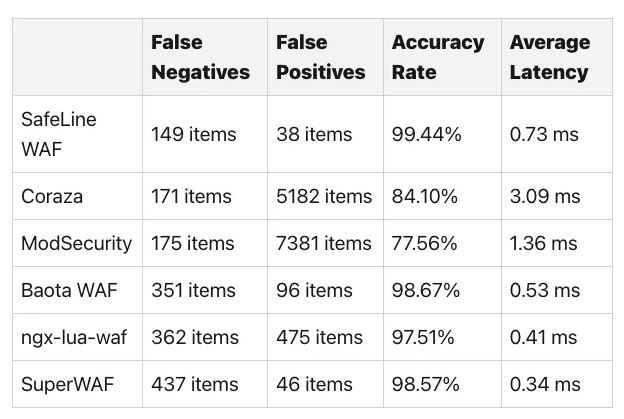

Em um estudo anterior, avaliamos vários firewalls, medimos a latência e os falsos positivos.

Embora gostemos de nos aprofundar nas diferenças e compensações entre WAFs, os desenvolvedores não deveriam precisar disso. As ferramentas RASP permitem que os desenvolvedores se concentrem em entregar, enquanto seu tempo de execução permanece seguro. Confira nossa avaliação completa de defesa contra vulnerabilidades de dia zero em Node.js.

As 6 Melhores Ferramentas RASP

1. Aikido Security

A solução RASP da Aikido Security, Zen, utiliza machine learning avançado para aprimorar a defesa de aplicações, identificando e mitigando ameaças instantaneamente para garantir uma segurança robusta. Ela oferece visibilidade profunda sobre vulnerabilidades potenciais e vetores de ataque, permitindo que os desenvolvedores fortaleçam as medidas de segurança de forma eficaz. A integração com ambientes de desenvolvimento populares é suave, permitindo que os desenvolvedores reforcem os recursos de segurança sem interromper seu processo de desenvolvimento.

Principais recursos:

- Análise de Comportamento em Tempo de Execução: Monitora continuamente o comportamento de aplicações em processo para detectar padrões de execução anômalos e tentativas de exploração ativas em tempo real.

- Prevenção Ativa de Ataques: Bloqueia automaticamente ataques comuns na camada de aplicação, como falhas de injeção, desserialização insegura e execução remota de código, antes que impactem a lógica da aplicação.

- Detecção Sensível ao Contexto: Utiliza o contexto de tempo de execução para distinguir entre comportamento legítimo da aplicação e atividade maliciosa, ajudando a reduzir falsos positivos em comparação com abordagens baseadas em regras.

- Integração Amigável ao Desenvolvedor: Integra-se diretamente em ambientes de desenvolvimento e tempo de execução, permitindo que os controles de segurança sejam aplicados sem exigir alterações significativas no código ou interrupção do fluxo de trabalho

Prós:

- Focado no desenvolvedor, o que significa que os desenvolvedores podem integrar-se facilmente em bases de código existentes

- Ciente do tempo de execução

- Suporta as principais linguagens de programação

- Zero acesso a chaves de terceiros, respeita sua privacidade

- Bibliotecas embarcadas para falsos positivos reduzidos

- Tempo de configuração reduzido via instalação com um único comando

- Impacto mínimo no desempenho

- Pode fazer parte de uma plataforma de segurança mais ampla que elimina as fronteiras tradicionais entre SAST, DAST, SCA e outros acrônimos de segurança.

Preços:

Todos os planos pagos a partir de US$ 300/mês para 10 usuários

- Desenvolvedor (Grátis para Sempre): Grátis para até 2 usuários. Suporta 10 repositórios, 2 imagens Container, 1 domínio e 1 conta Cloud.

- Básico: Suporta 10 repositórios, 25 imagens Container, 5 domínios e 3 contas Cloud.

- Pro: Suporta 250 repositórios, 50 imagens Container, 15 domínios e 20 contas Cloud.

- Avançado: Suporta 500 repositórios, 100 imagens de Container, 20 domínios, 20 contas Cloud e 10 VMs.

Ofertas personalizadas também estão disponíveis para startups (30% de desconto) e empresas.

Classificação Gartner: 4.9/5.0

2. Contrast Protect

Contrast Protect, da Contrast Security, é uma solução RASP versátil que suporta uma ampla gama de linguagens de programação e frameworks. Ela utiliza técnicas de machine learning para detectar ameaças emergentes e ajustar defesas, reduzindo alertas falsos. A plataforma oferece análises e relatórios abrangentes, equipando os desenvolvedores com as informações para abordar vulnerabilidades rapidamente e melhorar a fortificação da aplicação.

Principais recursos:

- Proteção Contínua em Tempo de Execução: Fornece monitoramento de segurança em processo em todas as linguagens e frameworks suportados, observando o comportamento da aplicação durante toda a execução em ambientes de produção.

- Detecção e Bloqueio Ativo de Exploits: Identifica automaticamente tentativas de exploração e bloqueia atividades maliciosas em tempo real, ajudando a prevenir ataques bem-sucedidos antes que impactem a lógica da aplicação.

Prós:

- O amplo suporte a linguagens reduz a proliferação de ferramentas em sua stack de tecnologia.

- Integra-se com pipelines de CI/CD.

Contras:

- O monitoramento sofisticado pode introduzir overhead de desempenho em aplicações de alto throughput.

- A cobertura entre linguagens pode exigir mais configuração inicial do que ferramentas de ecossistema único.

- A configuração inicial pode aumentar a curva de aprendizado.

Preços:

Entre em contato com o suporte

Classificação Gartner: 4.7/5.0

Contrast Protect Avaliações:

3. Imperva RASP

O Imperva RASP da Imperva opera em uma infraestrutura baseada em Cloud, oferecendo proteção contra diversas vulnerabilidades, incluindo as identificadas pela OWASP. Ele detecta e bloqueia eficientemente o tráfego malicioso em tempo real, garantindo que as aplicações permaneçam protegidas sem sacrificar o desempenho.

Principais recursos:

- Proteção Contínua em Tempo de Execução: Oferece monitoramento de segurança in-process em linguagens e frameworks suportados, detectando ameaças à medida que as aplicações são executadas em produção.

- Detecção e Bloqueio Ativo de Exploits: Identifica automaticamente tentativas de exploração, como ataques de injeção ou caminhos de execução inseguros, e os bloqueia em tempo real.

- Análise Adaptativa de Ameaças: Utiliza inteligência de runtime para adaptar a lógica de detecção com base no comportamento observado da aplicação, melhorando a precisão em relação a abordagens estáticas ou baseadas em regras.

Prós:

- A implantação baseada em Cloud simplifica o escalonamento e o gerenciamento centralizado.

- Ampla cobertura para o Top 10 OWASP e ataques comuns na camada de aplicação.

Contras:

- A forte dependência de categorias de vulnerabilidade estilo OWASP pode limitar a detecção de ataques específicos da aplicação ou baseados em lógica.

- Visibilidade in-process limitada em comparação com soluções RASP baseadas em agente.

- Não foi desenvolvido especificamente para RASP

- Suporte limitado a linguagens

Preços:

Entre em contato com vendas

Classificação Gartner: 4.8/5.0

Avaliações do Imperva RASP:

4. Dynatrace

Embora mais conhecida como uma solução de observabilidade, a Dynatrace oferece um produto chamado Runtime Application Protection (RAP), que fornece recursos RASP para aplicações Java, .NET e Go. O RAP aproveita a instrumentação de runtime existente da Dynatrace para fornecer monitoramento de segurança.

Principais recursos:

- Integração Nativa com Dynatrace: Integra-se perfeitamente com a plataforma Dynatrace, permitindo que dados de segurança de runtime sejam correlacionados com métricas, logs e traces.

- Proteção em Tempo de Execução Específica por Linguagem: Oferece proteção de aplicação em tempo de execução para serviços escritos em Go, Java e .NET, aproveitando a instrumentação existente já implantada para observabilidade.

- Visibilidade Unificada Entre Domínios: Permite que eventos de segurança sejam visualizados juntamente com sinais de desempenho e confiabilidade, apoiando uma análise de causa raiz e resposta a incidentes mais rápidas.

Prós:

- Aproveita a instrumentação de runtime existente do Dynatrace para monitoramento de segurança

- Integração robusta com o ecossistema de observabilidade mais amplo do Dynatrace

Contras:

- As capacidades de segurança estão fortemente acopladas à plataforma Dynatrace

- Suporte limitado a linguagens em comparação com soluções RASP dedicadas

- Requer adoção no ecossistema Dynatrace

- Capacidades limitadas de segurança em tempo de execução

Preços:

Modelo de precificação baseado em consumo

Avaliação Gartner: 4.6/5.0

Avaliações do Dynatrace:

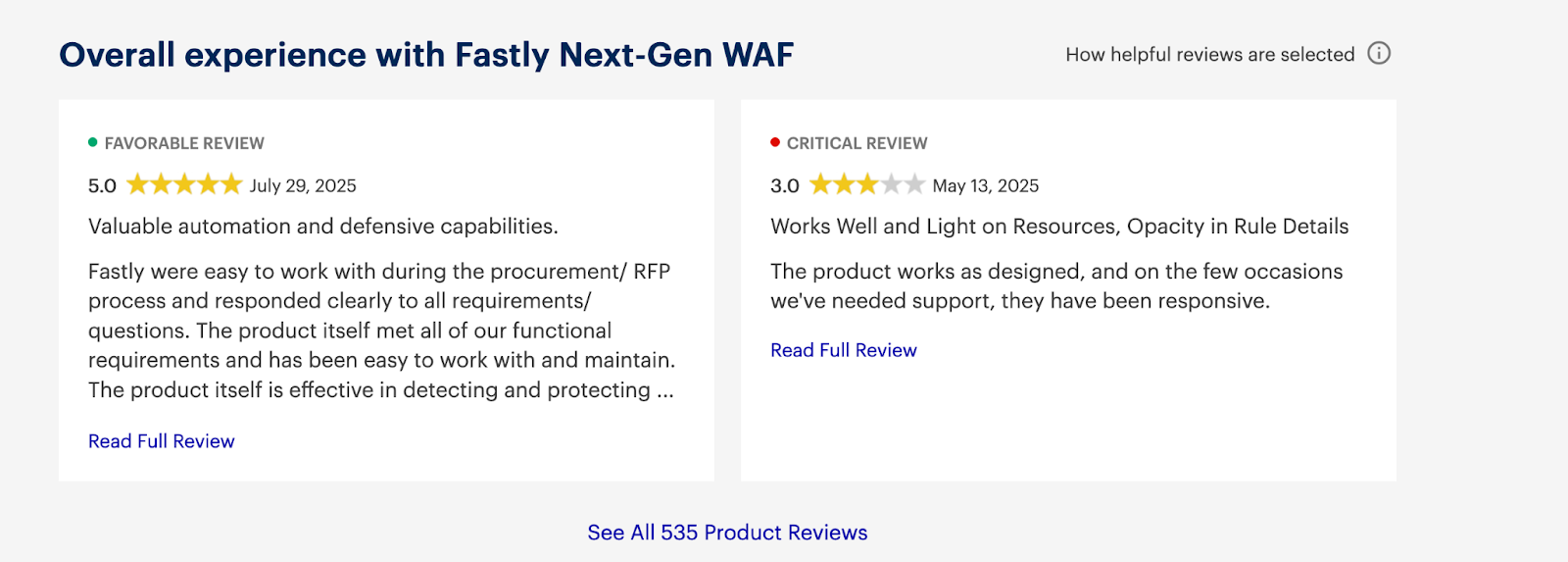

5. Agente Next-Gen (anteriormente agente Signal Sciences)

Adquirida pela Fastly em 2020, a Signal Sciences se destaca como um firewall de aplicação web de próxima geração com capacidades de segurança em tempo de execução. Desenvolvida especificamente para ambientes Microsoft, a Signal Sciences oferece integração profunda com aplicações Windows IIS, .NET Framework e .NET Core.

Principais recursos

- Suporte para Implantação On-Premise: Pode ser implantado em ambientes on-premise, tornando-o adequado para organizações com requisitos rigorosos de residência de dados ou regulatórios.

- Integração com o Ecossistema Windows: Oferece integração robusta com a pilha de aplicações Windows, incluindo serviços baseados em IIS, .NET Framework e .NET Core.

- Proteção em Tempo de Execução Centrada em WAF: Opera principalmente como um firewall de aplicação web, em vez de segurança em tempo de execução profunda e in-process.

Prós:

- Forte integração com pilhas de aplicações baseadas em Windows, como IIS e .NET

- Opções de implantação flexíveis suportam ambientes on-premise e híbridos

Contras:

- Principalmente centrado em WAF, com visibilidade de runtime in-process limitada em comparação com soluções RASP verdadeiras

- Menos adequado para pilhas não-Windows

- Não adequado para APIs ou Microsserviços

- Não focado no desenvolvedor

Preços:

modelo de precificação baseado no uso

Avaliação Gartner: 4.8/5.0

Avaliações do Agente Next-Gen:

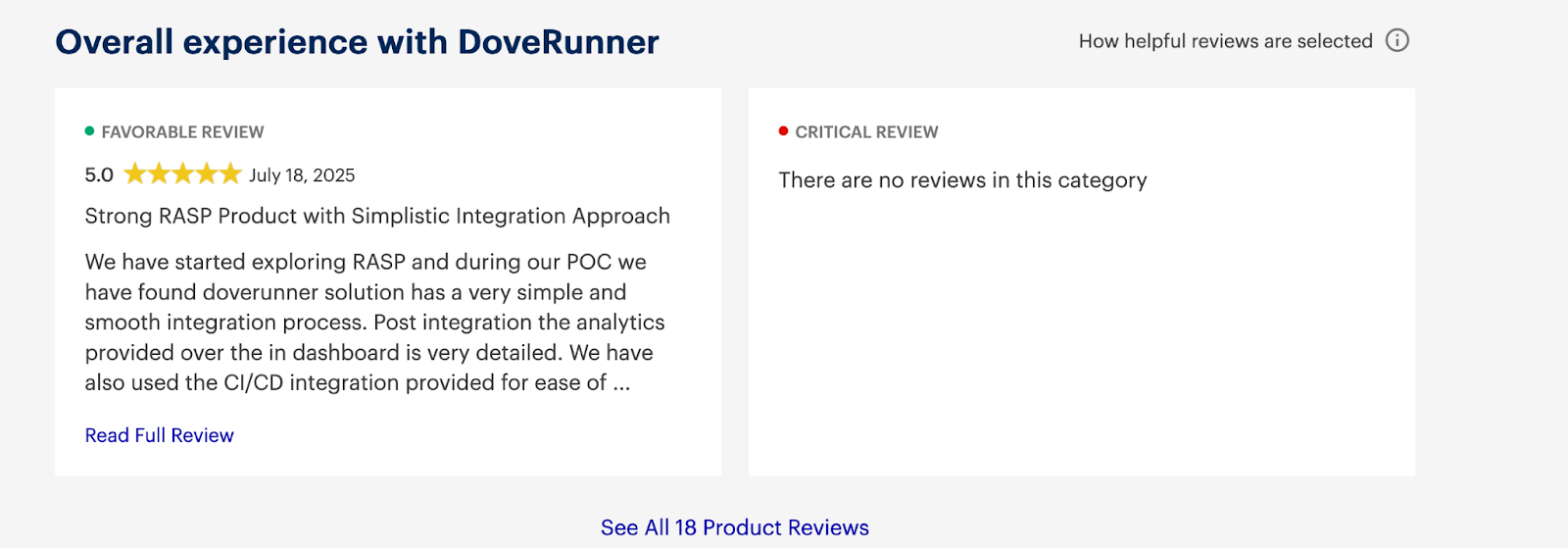

6. Doverunner (anteriormente Appsealing)

Doverunner (anteriormente conhecida como Appsealing) se destaca por seu foco em aplicações móveis, sendo uma solução RASP projetada especificamente para proteger aplicativos Android e iOS contra ameaças em tempo de execução. Ela previne engenharia reversa e adulteração de código de aplicativos Android e arquivos APK em tempo de execução.

Principais recursos:

- Proteção em Tempo de Execução Móvel: Oferece proteção em tempo de execução no aplicativo para aplicações móveis, detectando e mitigando ameaças enquanto o aplicativo está sendo executado no dispositivo.

- Ferramentas Baseadas em CLI: Oferece acesso via linha de comando para integrar controles de segurança em pipelines de build, assinatura e lançamento móveis.

- Painel de Análise de Ameaças: Painel centralizado para visibilidade de ameaças em tempo de execução, tentativas de adulteração e tendências de ataque direcionadas a aplicações móveis.

- Suporte Móvel Multiplataforma: Suporta plataformas iOS e Android,

Prós:

- Desenvolvido especificamente para proteger aplicações móveis nas plataformas Android e iOS

- Defesas robustas contra engenharia reversa, adulteração e reempacotamento de aplicações

Contras:

- Limitado a plataformas móveis; não aplicável a aplicações backend ou web

- Focado em proteção binária e em tempo de execução, em vez de segurança da lógica de negócios

- Isola os desenvolvedores do desenvolvimento móvel principal

- Curva de aprendizado para adoção

Os preços variam de US$ 129 por aplicativo por mês para 15.000 dispositivos ativos

Avaliação Gartner: 4.6/5.0

Avaliações da Doverunner:

Escolhendo a Ferramenta RASP Certa para Sua Aplicação

Aplicações modernas exigem segurança que se alinha a uma arquitetura distribuída, funciona bem em um ambiente Containerizado e é sensível ao contexto. A ferramenta RASP certa deve proteger as aplicações de dentro para fora, entendendo o que seu código está fazendo em vez de apenas inspecionar o tráfego no perímetro.

No entanto, muitas soluções RASP permanecem limitadas a ecossistemas específicos, suportando apenas Java, .NET ou plataformas móveis, o que fica aquém do que as equipes precisam em 2025, quando as aplicações abrangem múltiplas linguagens, Clouds e modelos de implantação.

Em geral, seus principais critérios de seleção devem incluir:

- Suporte a Múltiplas Linguagens: Priorize ferramentas que cubram toda a sua stack de tecnologia, em vez de forçá-lo a implantar múltiplas soluções de segurança.

- Proteção Sensível ao Contexto: Procure soluções que apresentem dados acionáveis, como stack traces e contexto de execução, e não apenas alertas. Os desenvolvedores precisam entender por que algo é uma ameaça para responderem de forma eficaz.

- Defesa Contra Zero-Day: Avalie a capacidade da ferramenta de detectar e bloquear ameaças desconhecidas através da análise de comportamento, em vez de depender apenas da detecção baseada em assinaturas.

- Flexibilidade de Implantação: Garanta que a solução funcione em seus ambientes Cloud, edge e on-premise, sem exigir diferentes configurações ou agentes para cada um.

Mantendo-se à frente em tempo de execução

Ao integrar RASP em sua estratégia de segurança, incorpore-o na arquitetura de sua aplicação para aprimorar a proteção. Integrar o RASP no core garante monitoramento contínuo e detecção de ameaças imediata. Essa abordagem proativa permite medidas de segurança adaptativas que evoluem junto com sua aplicação, fornecendo uma defesa robusta sem atrasar o desenvolvimento.

Para fortalecer a segurança, implemente RASP juntamente com serviços de Threat Intelligence em tempo real. Essa combinação enriquece sua estrutura de segurança, oferecendo insights sobre ameaças emergentes e possibilitando ações preventivas. A inteligência em tempo real complementa o RASP, fornecendo perspectivas externas sobre potenciais vulnerabilidades, garantindo uma abordagem de segurança abrangente.

Atualize regularmente sua configuração de RASP para manter a eficácia. Conduza auditorias completas das configurações e métricas de desempenho para refinar as operações e abordar lacunas. Ao manter sua ferramenta RASP atualizada com os dados de ameaças e protocolos de segurança mais recentes, você pode interceptar ameaças de forma eficaz e manter altos padrões de segurança da aplicação.

Finalmente, cultive um ambiente focado em segurança. Equipe sua equipe com o conhecimento para usar o RASP de forma eficaz, enfatizando seu papel no cenário de segurança mais amplo. Incentive o aprendizado contínuo e a adaptação a novas tendências de segurança, garantindo que sua equipe permaneça informada e preparada para os desafios de cibersegurança em evolução.

Ao adotar ferramentas RASP e integrá-las ao seu processo de desenvolvimento, você fortalece as aplicações contra ameaças em evolução. Ao enfrentar os desafios de segurança de aplicações em 2025, lembre-se de que medidas proativas e adaptação contínua são vitais para se manter à frente de potenciais vulnerabilidades. Se você está pronto para aprimorar a segurança de sua aplicação, comece gratuitamente com a Aikido - estamos comprometidos em simplificar sua jornada de segurança e capacitá-lo a construir com confiança.

FAQ

Quais são os desafios comuns que os desenvolvedores enfrentam ao integrar ferramentas RASP?

Os desafios comuns incluem instrumentação complexa, suporte limitado a frameworks e a necessidade de ajustes extensivos para evitar falsos positivos. Muitas ferramentas RASP operam como agentes autônomos, dificultando que os desenvolvedores entendam por que uma requisição foi bloqueada ou como ela se relaciona com o código. Plataformas como a Aikido Security facilitam a identificação de gatilhos correlacionando sinais de runtime com o contexto em nível de aplicação.

Como os desenvolvedores podem solucionar problemas comuns encontrados com ferramentas RASP?

Os desenvolvedores geralmente solucionam problemas de RASP validando a implantação do agente, revisando logs de runtime e ajustando gradualmente os limites de detecção. Executar o RASP no modo somente monitoramento durante os estágios iniciais também ajuda a prevenir interrupções não intencionais.

Quais são as preocupações com desempenho e latência ao implantar RASP em ambientes de produção?

As ferramentas RASP podem introduzir overhead de runtime ao inspecionar requisições e o comportamento da aplicação em tempo real. Em sistemas de alto tráfego ou baseados em microsserviços, isso pode levar a um aumento da latência ou do consumo de recursos. Plataformas como a Aikido Security reduzem esse impacto priorizando sinais acionáveis em vez de aplicar uma inspeção de runtime pesada e sempre ativa.

Como o RASP impacta a estabilidade da aplicação e a compatibilidade com frameworks modernos e microsserviços?

Como o RASP depende da instrumentação em runtime, ele pode causar problemas de compatibilidade com frameworks mais recentes, atualizações de linguagem ou cargas de trabalho containerizadas. Agentes mal mantidos também podem afetar a estabilidade da aplicação.

Quais são as limitações das ferramentas RASP tradicionais em comparação com as soluções modernas de segurança de aplicações impulsionadas por IA?

As ferramentas RASP tradicionais frequentemente carecem de um contexto mais amplo, dependendo de regras estáticas e sinais de runtime isolados. Isso pode resultar em alertas ruidosos sem orientação clara sobre o risco real. Plataformas modernas como a Aikido Security abordam essas limitações usando IA para correlacionar descobertas de runtime com código, dependências e exposição na Cloud para focar em problemas exploráveis.

Você também pode gostar:

- As 13 Melhores Ferramentas de Varredura de Container em 2026

- Melhores Ferramentas para Detecção de Fim de Vida: Rankings de 2026.

- Os 13 Melhores Scanners de Vulnerabilidades de Código em 2026

- Melhores Scanners de Infraestrutura como Código (IaC) em 2026

- Principais Ferramentas de Cloud Security Posture Management (CSPM) em 2026

- As 10 Melhores Ferramentas de análise de composição de software (SCA) em 2026

- As 10 Melhores Ferramentas SAST Impulsionadas por IA em 2025