TL;DR: A nova diretiva de cibersegurança da UE, NIS2, já está remodelando a forma como os fornecedores de software fazem negócios por meio de requisitos mais rigorosos de gerenciamento de vulnerabilidades em contratos de aquisição. Essa mudança está ganhando força, e mais empresas precisarão se adaptar. Aikido ajuda a automatizar relatórios de conformidade e rastreamento de vulnerabilidades para atender a essas novas demandas. Comece sua jornada de conformidade gratuita aqui, ou continue lendo para entender o que isso significa para o seu negócio.

Os Riscos da Não Conformidade com a Aplicação de Patches NIS2

Imagine a cena: São 8:33 da manhã de uma segunda-feira. Você está organizando sua caixa de entrada, com café na mão, preparando-se mentalmente para a reunião semanal das 9h. Então você vê – o assunto do e-mail que te dá um frio na barriga.

Você abre o e-mail, rola a tela pelo texto padrão até se pegar lendo – e relendo – estas palavras:

Todos os componentes de software utilizados para a entrega dos serviços devem ser corrigidos dentro dos seguintes prazos, dependendo da gravidade da vulnerabilidade:

- Crítica: em até 48 horas após a disponibilidade da correção

- Alta: em até uma semana após a disponibilidade da correção

- Média: em até um mês após a disponibilidade da correção

- Baixa: em até três meses após a disponibilidade da correção

48 horas para vulnerabilidades críticas. Não dias úteis. Não "melhor esforço". 48. Horas. Assim, sua segunda-feira se transformou em uma Olimpíada de conformidade, e você está competindo em todos os eventos simultaneamente.

Esses novos requisitos de patching do NIS2 não são apenas mais um item a ser marcado – eles representam um desafio operacional significativo. Pense nisto:

- Sua equipe já está sobrecarregada

- Cada nova CVE parece um jogo de whack-a-mole de segurança

- Suas janelas de deploy são apertadas e estão ficando ainda mais.

- E agora você precisa documentar e comprovar a conformidade com esses prazos agressivos?

Não cumprir esses SLAs não se trata apenas de falhar em uma auditoria: isso pode significar perder contratos importantes, enfrentar penalidades ou até mesmo ser totalmente excluído dos mercados da UE.

Mas a questão é: enquanto outros fornecedores estão se esforçando para construir programas de conformidade massivos e contratando equipes NIS2 dedicadas, você não precisa.

Como estar em conformidade com a NIS2

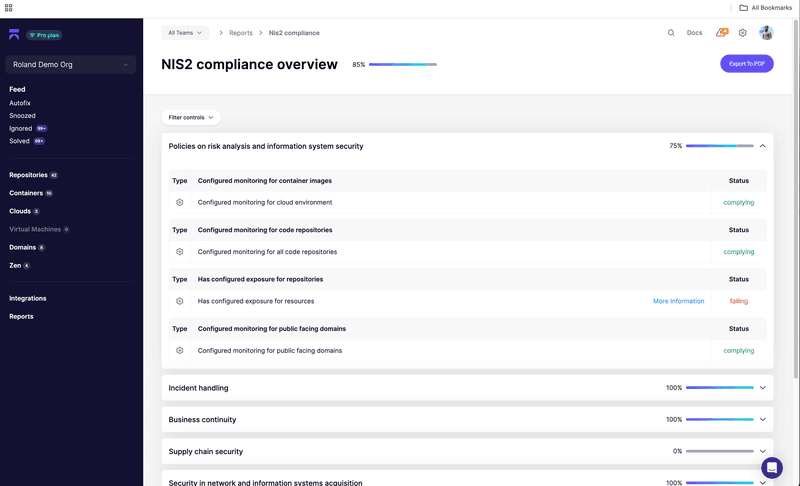

Construímos o Aikido especificamente para este momento. Nossa conformidade NIS2 é como jogar um jogo no modo fácil para essas dores de cabeça de aquisição. Em questão de minutos, você pode:

- Gere relatórios de conformidade que as equipes de compras realmente aceitam

- Acompanhe seus SLAs de vulnerabilidade automaticamente

- Receba alertas antes de você violar quaisquer prazos

- Comprovar sua conformidade com dados reais, não com promessas

Vamos detalhar exatamente o que esses requisitos significam e como você pode abordá-los sem virar de cabeça para baixo todo o seu plano para 2025.

Cadastre-se no Aikido e obtenha seu relatório NIS2 gratuito em minutos.

Quais são os Requisitos da NIS2?

A NIS2 é a mais recente diretiva de cibersegurança da UE e está remodelando como as empresas lidam com o gerenciamento de vulnerabilidades. Os Estados-Membros da UE estão transpondo a NIS2 para a legislação nacional, frequentemente referenciando padrões como ISO 27001 como base para implementação.

Ao contrário de seu predecessor, a NIS2 abrange mais setores e impõe requisitos mais rigorosos – especialmente em relação à segurança da cadeia de suprimentos. Grandes empresas, principalmente aquelas em setores críticos, não estão apenas implementando esses requisitos internamente; elas são obrigadas a estendê-los a todos os fornecedores em sua cadeia de suprimentos.

Leia: NIS2: Quem é afetado?

O que isso significa na prática? Se você está vendendo software ou serviços para empresas da UE, você enfrentará cada vez mais requisitos de aquisição que se parecem exatamente com o exemplo acima. Eles exigirão prazos específicos para patches, esperarão documentação detalhada do seu processo de gerenciamento de vulnerabilidades e exigirão relatórios de conformidade regulares. Estes não são apenas requisitos formais – as equipes de aquisição estão verificando ativamente a conformidade e incorporando esses SLAs nos contratos.

Os requisitos mais comuns que estamos observando incluem:

- SLAs definidos para correção de vulnerabilidades com base na severidade (o exemplo na introdução vem de um documento de aquisição real!)

- Varredura e relatórios regulares de vulnerabilidades

- Processos documentados para gerenciamento de vulnerabilidades

- Evidência de conformidade através de rastreamento automatizado

- Atualizações regulares de status sobre os esforços de remediação

Requisitos de Patching de Vulnerabilidades NIS2

Vamos cortar o jargão jurídico e focar no que a NIS2 realmente implica para a correção de vulnerabilidades. A própria NIS2 não prescreve prazos específicos para correção. No entanto, ela exige medidas de gerenciamento de riscos, incluindo o tratamento e a divulgação de vulnerabilidades, o que leva à imposição dos SLAs descritos pelos compradores de software. Aqui está o que as equipes de compras estão procurando:

Prazos de Resposta

A maioria das empresas está padronizando nestas janelas de patch:

- Vulnerabilidades críticas: 48 horas

- Alta severidade: 7 dias

- Severidade média: 30 dias

- Baixa severidade: 90 dias

E sim, esses prazos começam a partir do momento em que o patch se torna disponível, não de quando você o descobre. Isso significa que você precisa se manter atualizado sobre os anúncios de vulnerabilidades para cada componente da sua stack.

Requisitos de Documentação

Você precisará provar três coisas:

- Quando você descobriu cada vulnerabilidade

- Quando o patch ficou disponível

- Quando você implementou a correção

Sem rastreamento automatizado, isso rapidamente se torna um trabalho em tempo integral para sua equipe de segurança.

monitoramento contínuo

Longe vão os dias das varreduras de segurança trimestrais. A NIS2 espera:

- Varredura regular de vulnerabilidades (a maioria das empresas interpreta isso como diária)

- Monitoramento de CVEs para novos avisos de segurança

- Rastreamento ativo do status de patches e conformidade com SLAs

Gerenciamento de Riscos

Para cada vulnerabilidade, você precisa:

- Documente sua avaliação de severidade

- Acompanhar o progresso da remediação

- Justifique quaisquer atrasos na aplicação de patches

- Relatar a conformidade com os SLAs acordados

É por isso que construímos o relatório NIS2 no Aikido – ele lida com tudo isso automaticamente. Em vez de criar planilhas e gerenciar tickets, você obtém um único dashboard que rastreia tudo o que as equipes de aquisição querem ver.

Implementando com Aikido (Passos Práticos)

A questão sobre os frameworks de conformidade é a seguinte: eles geralmente são uma bagunça de papelada desconectada das suas operações de segurança reais. Mas não precisa ser assim.

Digamos que uma equipe de aquisição pergunte sobre seu processo de gerenciamento de vulnerabilidades. Em vez de se apressar para criar documentação, você simplesmente:

- Conecte o Aikido ao seu pipeline de desenvolvimento

- Conecte sua infraestrutura Cloud

- Ative o relatório de conformidade NIS2

- Exporte a evidência automatizada dos seus cronogramas de patching.

- Envie-o

É isso. Sem sessões intermináveis de documentação. Sem planilhas. Sem pânicos de última hora.

O Que Você Recebe Imediatamente

- Varredura contínua em nove vetores de risco (de dependências a segurança em tempo de execução)

- Coleta automatizada de evidências para seus controles técnicos

- Status de conformidade em tempo real para requisitos de aquisição

- Relatórios dinâmicos que se mapeiam diretamente aos requisitos da NIS2

A melhor parte? Ele está funcionando exatamente onde seus desenvolvedores já estão: em pipelines de CI, repositórios de código e ambientes Cloud. Enquanto outras equipes estão coletando manualmente evidências para suas certificações ISO 27001 e esforços de conformidade NIS2, você está gerando automaticamente relatórios de conformidade a partir dos seus dados de segurança reais.

Próximos Passos

Para resumir em uma frase: você não precisa construir um programa de conformidade massivo ou contratar um exército de consultores para responder a consultas de conformidade NIS2. Recomendamos a seguinte abordagem estratégica

- Tenha uma visão clara de onde você está (ao se cadastrar para uma conta gratuita do Aikido)

- Execute seu primeiro relatório de conformidade NIS2

- Veja exatamente o que precisa de atenção

- Automatize os relatórios e prove facilmente ao seu cliente que você está pronto para o NIS2

Enquanto seus concorrentes continuam a gerenciar sua documentação de patches por meio de processos manuais, você poderia ter relatórios de conformidade automatizados funcionando em minutos. Quando futuras consultas de aquisição sobre os requisitos da NIS2 chegarem, você poderá prosseguir com confiança, sabendo que sua infraestrutura de conformidade está firmemente estabelecida.

Então, da próxima vez que você vir um e-mail de aquisição com 'requisitos NIS2' no assunto? Vá em frente e tome mais um gole daquele café. Você já tem isso garantido – ou deveríamos dizer, na caneca.