Líderes técnicos sabem que escolher a ferramenta certa de segurança de código pode impulsionar ou prejudicar a velocidade de desenvolvimento e a gestão de riscos. A segurança de aplicações não é mais apenas uma preocupação da equipe de segurança; ela deve se integrar perfeitamente aos fluxos de trabalho dos desenvolvedores, mantendo o custo total de propriedade, a sobrecarga de manutenção e o esforço operacional sob controle.

Snyk e Checkmarx são frequentemente consideradas por organizações que avaliam soluções de segurança de código. Embora ambas as plataformas visem reduzir o risco de aplicações precocemente no ciclo de vida de desenvolvimento de software (SDLC), elas adotam abordagens muito diferentes, cada uma com suas próprias forças e compensações.

Neste artigo, compararemos Snyk e Checkmarx lado a lado, destacando os pontos fortes de cada um, onde as limitações surgem e como suas capacidades se sobrepõem, ajudando você a determinar qual ferramenta melhor se alinha às necessidades de segurança e desenvolvimento da sua equipe.

TL;DR

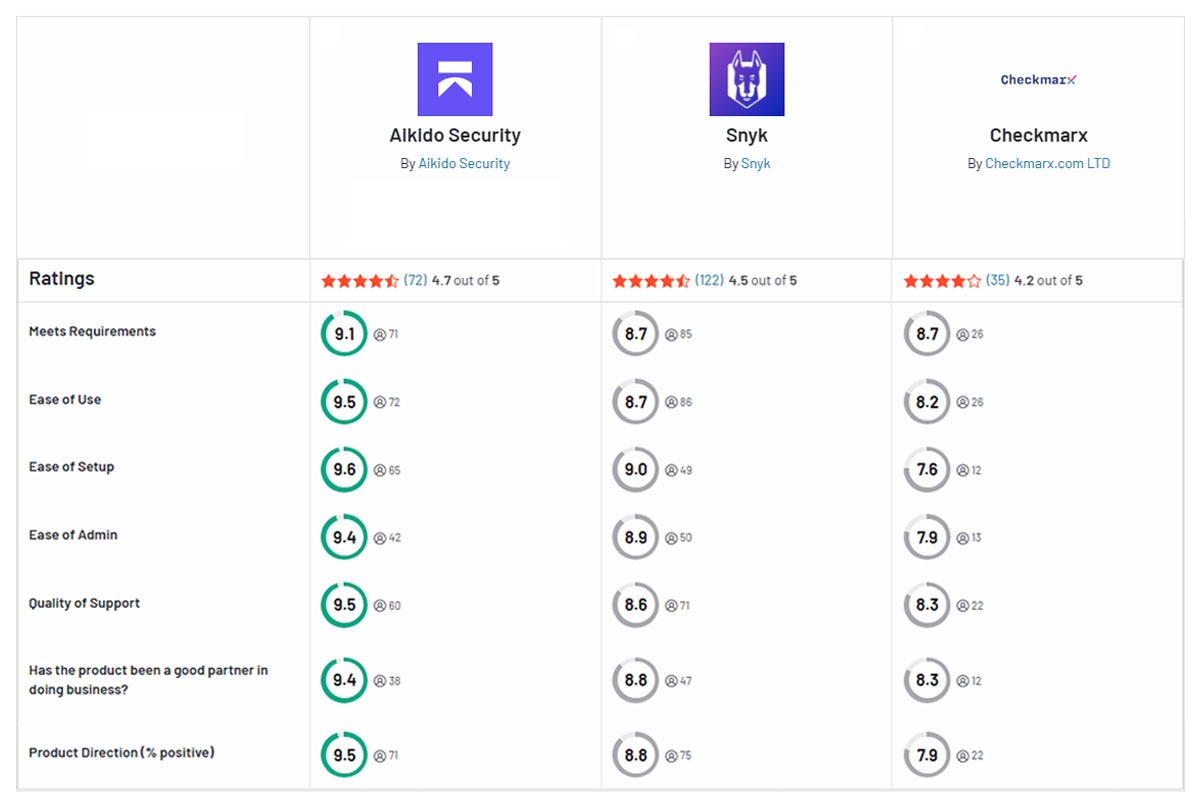

Aikido Security combina os pontos fortes que as equipes frequentemente associam à análise de composição de software (SCA) da Snyk e à profundidade da Checkmarx em Testes de segurança de aplicações estáticas (SAST), ao mesmo tempo em que oferece uma experiência de segurança mais precisa e segurança voltada para o desenvolvedor, com significativamente menos ruído.

Em comparação com a SCA da Snyk, a Aikido Security vai além da análise de dependências tradicional baseada em CVEs. Ela combina a detecção de vulnerabilidades com Aikido Intel, que identifica vulnerabilidades corrigidas silenciosamente e problemas sem CVEs, juntamente com detecção de pacotes maliciosos, análise de licenças e priorização baseada em alcançabilidade. Isso permite que as equipes reduzam o risco sistêmico de dependência em vez de reagir a longas listas de alertas individuais.

Em comparação com a Checkmarx, a Aikido Security foca na redução de ruído e na melhoria da capacidade de ação do desenvolvedor. Ela utiliza seus próprios modelos LLM treinados para reduzir falsos positivos em mais de 85% e suporta regras personalizadas adaptadas à base de código específica de uma equipe. Os achados são enriquecidos com sinais de qualidade de código e pontuação de risco, enquanto os desenvolvedores recebem alertas no IDE com orientação de remediação gerada por IA. Após escanear o código de uma grande plataforma de HRtech, os problemas sinalizados mostraram 99% menos falsos positivos críticos em comparação com a Checkmarx, isso ocorreu porque priorizações baseadas em EPSS e IA foram usadas para ajudar a identificar e reduzir o ruído.

Além dos scanners individuais, a Aikido Security oferece uma cobertura mais ampla com preços mais simples e transparentes. As equipes podem começar com qualquer módulo, incluindo Aikido Code (SAST, Qualidade de Código, varredura IaC, Detecção de Malware), Aikido Cloud (CSPM, CNAPP), Aikido Defend (RASP) e Aikido Attack (Testes de Penetração com IA, DAST), e expandir conforme suas necessidades crescem.

Como resultado, tanto startups quanto empresas consistentemente avaliam a Aikido Security mais alto em avaliações piloto, citando seus fluxos de trabalho amigáveis ao desenvolvedor, varredura com baixo ruído, cobertura abrangente em todo o ciclo de vida do software, priorização de risco impulsionada por IA e preços previsíveis.

Comparação Rápida de Recursos: Snyk vs Checkmarx vs Aikido Security

O que é Snyk?

Snyk é uma plataforma de segurança de aplicações projetada para se integrar diretamente aos fluxos de trabalho de desenvolvimento. Originalmente, focava em análise de composição de software (SCA) para identificar vulnerabilidades em dependências de código aberto, e mais tarde expandiu para a varredura de código proprietário (SAST), varredura de imagens Container e infraestrutura como código (IaC).

Snyk enfatiza feedback rápido através de IDEs e pipelines CI/CD para ajudar as equipes a identificar e corrigir problemas precocemente no ciclo de vida de desenvolvimento.

Prós:

- Integra-se com IDEs populares, repositórios Git e pipelines CI/CD

- Fornece alertas de vulnerabilidade em contexto com orientação para remediação

- Interface de usuário intuitiva para começar rapidamente

- Forte banco de dados de vulnerabilidades de código aberto e cobertura de ecossistema

Contras:

- Alto volume de alertas; usuários frequentemente relatam a necessidade de ajustes significativos para gerenciar falsos positivos.

- Gerenciamento avançado de políticas, relatórios e cobertura completa de AppSec exigem planos empresariais e complementos.

- Precificação por desenvolvedor pode se tornar cara à medida que as equipes e os repositórios escalam.

- Fluxos de trabalho de segurança (Jira, políticas, gerenciamento de issues) frequentemente exigem configuração manual.

- Usuários relatam que sugestões de correção podem ser genéricas para bases de código complexas ou não padronizadas.

- Algumas equipes relatam limitações ao escanear código proprietário grande ou altamente especializado.

O que é Checkmarx?

Checkmarx é uma plataforma de segurança de aplicações (AppSec) empresarial que começou com Testes de segurança de aplicações estáticas (SAST) para código personalizado e ampliou sua plataforma para cobrir bibliotecas de código aberto, infraestrutura Cloud e segurança da cadeia de suprimentos. Suas raízes em análise estática de código lhe conferem uma reputação de inspeção profunda de código e governança.

Prós:

- Capacidades de análise estática profunda para bases de código grandes e complexas.

- Forte aplicação de políticas e controles de governança.

- Treinamento integrado em codificação segura para apoiar a educação de desenvolvedores.

- Bem adequado para programas de segurança orientados à conformidade.

Contras:

- Projetado principalmente para grandes empresas, com fluxos de trabalho centrados em equipes de segurança, e não em desenvolvedores.

- As varreduras podem ser lentas e consumir muitos recursos, especialmente para grandes projetos, com visibilidade limitada sobre gargalos de varredura.

- Grande volume de achados frequentemente exige triagem manual significativa pelas equipes de segurança

- Agrupamento e priorização de problemas limitados, o que pode levar a poluição visual e atrito para o desenvolvedor

- Os relatórios são frequentemente mínimos por padrão, com visualizações em nível de equipe e executivo tipicamente exigindo exportações personalizadas

- Integrações de terceiros podem exigir configuração e manutenção adicionais

- A oferta Cloud (Checkmarx One) ainda está amadurecendo em comparação com a plataforma on-premise

- O preço é modular, com contratos separados para diferentes capacidades de segurança

Comparação Recurso por Recurso

Capacidades de Varredura de Segurança

Tanto Snyk quanto Checkmarx oferecem múltiplos tipos de varreduras de segurança, mas seus pontos fortes diferem.

- Snyk: Snyk se destacou em varredura de vulnerabilidades de código aberto ao identificar rapidamente CVEs conhecidos em bibliotecas de terceiros e monitorar riscos de imagem de Container. Ele também realiza análise estática via Snyk Code, bem como verificações de configurações incorretas de infraestrutura como código. No entanto, Snyk não oferece capacidades nativas completas de DAST ou proteção em tempo de execução.

- Checkmarx: Checkmarx, por outro lado, construiu sua base em análise estática (SAST) e é conhecido por suas varreduras completas. Com o tempo, Checkmarx adicionou suas próprias ferramentas de SCA, Container e varredura IaC como parte da plataforma “Checkmarx One”. No entanto, sua área mais forte continua sendo a descoberta de vulnerabilidades de código com SAST. Checkmarx não oferece proteção em tempo de execução nativa.

Em resumo, Snyk se destaca na proteção da cadeia de suprimentos de software (dependências de código aberto, Containers), enquanto Checkmarx se concentra principalmente em código personalizado (SAST).

Integração e Fluxo de Trabalho DevOps

- Snyk: Snyk é construído para se integrar diretamente aos fluxos de trabalho dos desenvolvedores com atrito mínimo. Ele oferece plugins para IDEs populares, alertas em controle de versão (pull requests) e pipelines de CI/CD. Os desenvolvedores podem obter feedback de segurança em tempo real enquanto codificam ou fazem commit de alterações. As opções de API e integração do Snyk também são elogiadas pelas equipes de engenharia, pois facilitam a conexão e o início de varreduras com configuração mínima. É principalmente um serviço SaaS Cloud.

- Checkmarx: A integração do Checkmarx é mais pesada. Ele suporta hooks de pipeline CI e até plugins IDE, mas sua configuração e manutenção são mais complexas, exigindo mais experiência e tempo. Muitas empresas implantam o Checkmarx de forma centralizada, por exemplo, um engenheiro de segurança executa varreduras e compartilha os resultados, em vez de cada desenvolvedor executá-lo independentemente. O Checkmarx pode ser executado on-premises ou como um serviço Cloud, o que adiciona flexibilidade para empresas com requisitos de dados rigorosos. No entanto, implantações on-premise também significam que você precisará gerenciar servidores, atualizações e escalabilidade por conta própria, adicionando sobrecarga operacional. É poderoso, mas não tão plug-and-play para desenvolvedores.

Em resumo, Snyk é geralmente visto como a ferramenta mais amigável ao DevOps, pois se encaixa nos fluxos de trabalho existentes de desenvolvedores e Cloud com pouco atrito. Checkmarx, por outro lado, também pode se integrar, mas muitas vezes parece construído para equipes de segurança primeiro e desenvolvedores depois.

Se seu objetivo é capacitar os engenheiros para corrigir problemas precocemente, Snyk tem a vantagem da acessibilidade. Se você precisa de uma solução on-premise com controles rigorosos, Checkmarx oferece essa opção.

Precisão e Desempenho

Quando se trata de precisão e desempenho da varredura, ambas as ferramentas apresentam trade-offs.

- Checkmarx: Checkmarx tem a reputação de realizar análises estáticas muito completas (ele encontrará problemas sutis no código), mas historicamente tem sido conhecido por sobrecarregar os desenvolvedores com achados, alguns dos quais podem não ser críticos ou são difíceis de validar. Em outras palavras, pode ser ruidoso. Ajustar o Checkmarx exige a escrita de regras personalizadas ou a supressão de certos padrões e é frequentemente necessário para reduzir falsos positivos e tornar os resultados acionáveis. As varreduras do Checkmarx (especialmente as varreduras SAST completas) são conhecidas por serem lentas. Não é incomum para o Checkmarx levar horas para varrer um grande projeto com milhões de linhas de código, especialmente se usando configurações completas. Este ciclo de feedback mais lento pode frustrar equipes ágeis. Se os desenvolvedores tiverem que esperar durante a noite ou mais pelos resultados, as correções de segurança desaceleram. x.

- Snyk: Por outro lado, Snyk tende a ter uma melhor relação sinal-ruído. Sua varredura de vulnerabilidades prioriza resultados acionáveis e tenta minimizar o volume de alertas comuns em ferramentas SAST legadas. Com muitos usuários descrevendo sua taxa de falsos positivos como “bem gerenciável”, permitindo que as equipes se concentrem em problemas reais. A análise estática do Snyk usa um motor baseado em IA (da sua aquisição DeepCode) que aprende com o feedback dos desenvolvedores para melhorar a precisão. No entanto, alguns desenvolvedores ainda encontraram “falsos positivos” com a varredura do Snyk Code (por exemplo, sinalizando código seguro como vulnerável).

Do ponto de vista de desempenho, Snyk é geralmente rápido. Seus scanners Cloud e plugins leves podem fornecer resultados em segundos ou minutos, graças às suas varreduras incrementais. Ele também fornece feedback quase em tempo real à medida que o código é escrito.

Simplificando: Snyk é rápido e razoavelmente preciso, mas pode perder alguns problemas mais profundos; enquanto Checkmarx oferece mais profundidade de varredura, é ruidoso e lento, sem um ajuste cuidadoso. As equipes frequentemente usam ambas as ferramentas para se complementarem, ou procuram uma solução unificada que equilibre profundidade com uma UX amigável ao desenvolvedor, como Aikido Security.

Cobertura e Escopo

A cobertura neste caso refere-se à amplitude de linguagens de programação, frameworks e tipos de problemas de segurança que cada ferramenta suporta. Tanto Snyk quanto Checkmarx suportam varredura de Container e Infrastructure-as-Code (IaC).

- Checkmarx: Checkmarx se posiciona como uma solução de nível empresarial com amplo suporte a linguagens. Ele suporta uma ampla gama de linguagens de programação e frameworks, cobrindo desde linguagens populares como Java, Swift, Kotlin, C# e JavaScript até linguagens legadas ou de nicho, tornando-o adequado para bases de código políglotas (multi-linguagem). O SAST do Checkmarx também pode analisar código desktop, web, mobile e até mesmo de baixo nível.

Em termos de detecção de vulnerabilidades, o SAST do Checkmarx vai além de capturar problemas comuns do Top 10 OWASP como SQL injection e XSS. Sua análise estática mais profunda permite identificar falhas lógicas complexas e padrões de codificação inseguros, particularmente em bases de código proprietárias ou legadas onde os problemas nem sempre são óbvios. Essa profundidade é uma das razões pelas quais o Checkmarx é frequentemente favorecido em grandes ambientes empresariais regulamentados.

Seu componente SCA cobre de forma semelhante uma ampla gama de ecossistemas de pacotes (Maven, NPM, PyPI, NuGet, etc.), e inclui uma análise de “Caminho Explorável” para priorizar vulnerabilidades de segurança alcançáveis, que funciona em grandes plataformas de repositório e linguagens de programação.

- Snyk: Snyk, embora adequado para a maioria das necessidades de desenvolvimento moderno, suporta menos linguagens em sua ferramenta SAST em comparação com Checkmarx. De acordo com dados recentes, Snyk Code suporta a maioria das linguagens de programação modernas comuns. A força do Snyk está na varredura de código aberto: ele possui um extenso banco de dados de vulnerabilidades e monitora projetos de código aberto em busca de novas vulnerabilidades de segurança, o que significa que as equipes recebem alertas para novos problemas de dependência em tempo real. Snyk Open Source cobre todos os principais gerenciadores de pacotes e possui orientações detalhadas de remediação.

O SAST do Snyk foca na detecção rápida e amigável ao desenvolvedor de problemas de segurança comuns em bases de código modernas. Embora seu conjunto de regras possa ainda não ser tão extenso quanto o do Checkmarx para padrões de código complexos ou legados, ele cobre efetivamente muitas vulnerabilidades comuns do Top 10 OWASP e continua a melhorar. A força do Snyk reside em equilibrar a cobertura de segurança com velocidade e usabilidade, tornando-o bem adequado para equipes de desenvolvimento modernas impulsionadas por CI/CD.

Uma lacuna a ser observada é que nem Snyk nem Checkmarx oferecem testes de penetração modernos totalmente integrados ou testes em tempo de execução como um ponto forte principal, portanto, vulnerabilidades de lógica de negócios e apenas em tempo de execução ainda podem exigir ferramentas adicionais.

Para necessidades de conformidade, ambos fornecem relatórios sobre a postura de segurança (por exemplo, adesão a padrões como OWASP, PCI, etc.), mas Checkmarx dá mais ênfase à aplicação de políticas e alinhamento de conformidade, embora as equipes frequentemente dependam de exportações ou relatórios personalizados para visualizações prontas para auditoria.

No geral, Checkmarx cobre um stack de tecnologia mais amplo (especialmente se você tiver aplicativos legados ou um portfólio diversificado), enquanto Snyk cobre bem o stack moderno nativo da Cloud (infraestrutura Cloud, Containers, código e dependências)

Experiência do Desenvolvedor

- Snyk: A interface do Snyk é intuitiva e voltada para desenvolvedores, em vez de analistas de segurança. Configurar uma varredura do Snyk é tão fácil quanto alguns cliques ou comandos, e os resultados são apresentados com conselhos práticos de correção. Por exemplo, se o Snyk encontrar uma dependência vulnerável, ele sugerirá uma versão específica para atualização; se encontrar um problema de código, frequentemente fornece um trecho de código e orientação sobre como remediá-lo. O Snyk oferece pull requests de correção automatizadas para alguns problemas relacionados a dependências, embora esses fluxos de trabalho frequentemente exijam configuração adicional em escala.

- Checkmarx: O Checkmarx, em contraste, é frequentemente visto como uma ferramenta para a equipe de segurança. Sua interface e saídas podem ser avassaladoras ou excessivamente verbosas para desenvolvedores. Desenvolvedores relataram a necessidade de vasculhar relatórios em PDF extensos ou dashboards complexos para encontrar os problemas que realmente precisam corrigir. Sem personalização, o Checkmarx também é conhecido por inundar as equipes com centenas de descobertas rotuladas com Common Weakness Enumeration Identifier (CWE ID) e códigos internos, em vez de CVE IDs. Como resultado, as equipes às vezes tratam o Checkmarx como um portão de conformidade (executando-o em segundo plano e deixando a equipe de segurança triar os resultados).

A curva de aprendizado para o Checkmarx é íngreme. Desenvolvedores podem precisar de treinamento para usar a ferramenta de forma eficaz. Além disso, o Checkmarx frequentemente requer ajuste manual (escrever consultas personalizadas ou ajustar pacotes de regras) para se adequar aos padrões de codificação de uma equipe.

Em resumo, os desenvolvedores tendem a usar o Snyk porque é direto e reduz o atrito. O Checkmarx, se usado sem cuidado, pode parecer uma tarefa árdua ou um “imposto de segurança” para as equipes de desenvolvimento.

Preços e Manutenção

- Snyk: O Snyk utiliza um modelo de precificação baseado em assinatura com planos de entrada públicos, embora a precificação se torne mais complexa e menos previsível em escala. As equipes são cobradas por desenvolvedor contribuinte, o que pode se tornar caro à medida que você escala. Muitas startups começam com os planos gratuitos ou acessíveis do Snyk, mas à medida que crescem, os custos podem aumentar significativamente.

A vantagem é que o Snyk, sendo um SaaS, significa infraestrutura zero para manter. Você não precisa provisionar servidores ou se preocupar em atualizar o motor de varredura; o Snyk cuida de tudo isso na Cloud.

- Checkmarx: O Checkmarx, tipicamente é um investimento maior. É vendido como um produto empresarial (sem precificação pública, geralmente com orçamentos personalizados). Seu custo pode ser justificado para grandes organizações com orçamentos de segurança robustos. No entanto, se você é uma empresa menor ou startup, o preço do Checkmarx provavelmente será proibitivo. Além disso, se você escolher uma implantação on-premise, incorrerá em custos de manutenção: hardware ou VMs para o motor de varredura e banco de dados, um administrador para aplicar atualizações/patches e, potencialmente, contratos de suporte. O Checkmarx oferece uma opção hospedada em Cloud (Checkmarx One), que alivia parte da manutenção.

Em termos de manutenção, o Snyk claramente vence. É em grande parte autônomo para as equipes, pois é baseado em Cloud. O Checkmarx, por outro lado, exige tempo e expertise adicionais, desde a personalização de regras até o gerenciamento do fluxo de trabalho de falsos positivos e atualizações.

Em resumo, o Snyk é mais fácil de começar e orçar (especialmente com seu nível gratuito e modelo SaaS), enquanto o Checkmarx é um investimento inicial mais pesado que faz sentido se você é uma grande empresa que precisa de uma cobertura mais ampla.

A Aikido Security oferece um modelo de precificação mais simples e transparente – fixo e previsível – e é significativamente mais acessível em escala do que o Snyk ou o Checkmarx.

Para ajudar você a comparar os recursos de ambas as ferramentas, a tabela abaixo os resume para você.

Aikido Security: A Melhor Alternativa

Aikido Security é uma plataforma de segurança de aplicações developer-first que combina SAST e SCA modernos com priorização impulsionada por IA. Ela reúne os pontos fortes da análise de dependências (SCA) do Snyk e da análise estática de código (SAST) do Checkmarx, ao mesmo tempo em que elimina grande parte do ruído, da sobrecarga operacional e do atrito no fluxo de trabalho associados a ambos.

Ao contrário do Checkmarx, o Aikido entrega consistentemente muito menos ruído e resultados mais rápidos em ambientes reais. Em um piloto de cliente de seis semanas, o Aikido produziu 99% menos falsos positivos críticos do que o Checkmarx (3 vs. 306) em varreduras SAST e SCA. Essa redução drástica significou que os desenvolvedores gastaram seu tempo corrigindo problemas reais em vez de triar manualmente as descobertas. Combinado com a pontuação EPSS e a priorização baseada em IA, o Aikido tornou mais fácil entender o que realmente importava, enquanto o Checkmarx continuava a apresentar grandes volumes de descobertas críticas que mais tarde se mostraram irrelevantes. Os clientes também evitaram longos tempos de varredura e pouca visibilidade dos gargalos de varredura, que são reclamações comuns com o Checkmarx.

Comparado ao Snyk, o Aikido elimina grande parte do atrito no fluxo de trabalho que retarda as equipes. A abordagem do Snyk de enviar cada problema individualmente para o Jira cria ruído e exige limpeza manual quando os problemas são resolvidos. O Aikido, em vez disso, foca no agrupamento automático de problemas, na criação de tarefas baseadas em severidade e SLA, e no fechamento automático, reduzindo a sobrecarga operacional e a frustração do desenvolvedor. Na prática, muitos problemas sinalizados como “críticos” pelo Snyk foram precisamente identificados como falsos positivos pelo Aikido e ignorados. Combinado com AI AutoTriage, AI AutoFixes e sugestões de correção em pull requests, as equipes conseguiram reduzir problemas críticos em 92% em 548 repositórios durante o piloto, sem construir automações ou fluxos de trabalho adicionais.

O Aikido também se integra diretamente aos fluxos de trabalho dos desenvolvedores em GitHub, GitLab e Bitbucket, exibindo descobertas priorizadas e sugestões de correção diretamente em pull requests.

Além de SAST e SCA, o Aikido oferece uma cobertura mais ampla por meio de módulos integrados para varredura IaC, segurança de contêineres, DAST e testes de API, proteção em tempo de execução, gerenciamento da postura de segurança na nuvem, detecção de segredos e testes de penetração impulsionados por IA. Essa abordagem tudo-em-um reduz a troca de contexto e diminui o custo total de propriedade em comparação com a montagem de múltiplas soluções pontuais.

O Aikido Security oferece uma cobertura de segurança ainda mais ampla por meio de seus módulos, incluindo varredura IaC, segurança de contêineres, DAST e testes de segurança de API, proteção em tempo de execução, gerenciamento da postura de segurança na nuvem, detecção de segredos e testes de penetração impulsionados por IA.

Graças à sua arquitetura modular, precificação transparente e abordagem centrada no desenvolvedor, o Aikido oferece uma alternativa prática para equipes que avaliam Snyk ou Checkmarx, e que buscam uma solução de segurança que se destaca tanto em velocidade quanto em profundidade.

Quer melhorar a segurança da sua aplicação? Comece seu teste gratuito ou agende uma demonstração com o Aikido Security hoje.

FAQ

Qual ferramenta, Snyk ou Checkmarx, é melhor para varredura de vulnerabilidades?

Depende do que você entende por “melhor” e do ambiente em que você está operando. O Checkmarx é tipicamente escolhido por grandes empresas que priorizam a análise estática profunda para bases de código proprietárias complexas ou legadas, mesmo que isso venha com tempos de varredura mais longos e taxas de falsos positivos mais altas. O Snyk é mais adequado para equipes de desenvolvimento modernas que valorizam feedback rápido, forte análise de dependências de código aberto e integração CI/CD rigorosa.

Na prática, muitas equipes lutam com o dilema entre profundidade e ruído. Plataformas como o Aikido Security visam eliminar esse dilema, entregando análises profundas com dramaticamente menos falsos positivos e uma priorização mais clara, tornando a varredura de vulnerabilidades mais acionável para os desenvolvedores sem a necessidade de ajustes pesados.

O que é testes de segurança de aplicações estáticas (SAST), e como Snyk e Checkmarx o implementam?

SAST é um método de teste de segurança que analisa o código-fonte sem executá-lo para identificar vulnerabilidades de segurança como SQL injection, XSS e criptografia insegura. Checkmarx utiliza análise profunda de fluxo de dados e fluxo de controle para descobrir problemas complexos e, por vezes, não óbvios, particularmente em código proprietário ou legado. Snyk prioriza a velocidade e a facilidade de uso, escaneando o código rapidamente e expondo problemas de segurança comuns diretamente em ferramentas de desenvolvedor como IDEs e pull requests.

Quais recursos distinguem Snyk de Checkmarx em Testes de segurança de aplicações estáticas (SAST)?

A principal distinção entre Snyk e Checkmarx em SAST se resume a como a segurança se encaixa no processo de desenvolvimento. Checkmarx é projetado para programas de segurança centralizados, oferecendo análise profunda, personalização extensiva, amplo suporte a linguagens (incluindo linguagens legadas) e recursos detalhados de governança e relatórios. Isso o torna bem adequado para ambientes orientados à conformidade.

Snyk, por outro lado, foca na adoção por desenvolvedores. Ele enfatiza scans rápidos, configuração fácil e integração estreita com IDEs e pipelines de CI/CD para que os desenvolvedores possam identificar problemas cedo sem sair do seu fluxo de trabalho. Ferramentas como Aikido Security seguem um modelo developer-first similar, adicionando mais contexto e priorização para reduzir o ruído e ajudar as equipes a focar em riscos verdadeiramente exploráveis.

Como Snyk e Checkmarx diferem na precisão da detecção de vulnerabilidades e nas taxas de falsos positivos?

Checkmarx é conhecido por detectar padrões complexos de vulnerabilidade devido à sua análise estática profunda, mas isso frequentemente resulta em um alto volume de descobertas, muitas das quais exigem validação manual ou ajuste para eliminar falsos positivos. Isso pode atrasar as equipes e criar fadiga de alertas.

Snyk geralmente produz menos descobertas e prioriza clareza e velocidade, tornando os resultados mais fáceis para os desenvolvedores agirem. No entanto, suas capacidades de SAST mais recentes podem perder alguns problemas mais profundos ou altamente contextuais em código proprietário. Avaliações do mundo real mostram que plataformas developer-first mais recentes, como Aikido Security, podem reduzir significativamente os falsos positivos mantendo a profundidade, mudando o foco do volume bruto de detecção para resultados de segurança acionáveis.

Como Snyk e Checkmarx lidam com a análise de dependências de código aberto em comparação com a análise de código proprietário?

Para análise de dependências de código aberto (SCA), Snyk é geralmente mais forte. Ele oferece monitoramento de vulnerabilidades em tempo real, um grande banco de dados de CVEs e orientação clara de remediação, como caminhos de atualização recomendados, tornando fácil para os desenvolvedores abordarem rapidamente os riscos de dependência. Checkmarx também suporta SCA em grandes ecossistemas, mas é frequentemente tratado como um complemento às suas capacidades centrais de SAST, em vez de sua principal força.

Para análise de código proprietário, o SAST da Checkmarx geralmente oferece análise mais profunda, especialmente para bases de código grandes ou legadas, enquanto Snyk foca em scans mais rápidos e acessíveis para aplicações modernas. Plataformas developer-centric como Aikido Security visam equilibrar ambos, combinando análise profunda com menos ruído e priorização mais clara.

Você também pode gostar:

- Comparativo Snyk vs Wiz em 2026

- As 10 Principais ferramentas SAST com IA em 2026

- Os 13 Melhores Scanners de Vulnerabilidades de Código em 2026

- As 6 melhores ferramentas de análise estática de código como o Semgrep em 2026

- As 14 Melhores Ferramentas AppSec em 2026

- Top 5 Alternativas ao Checkmarx para SAST e Segurança de Aplicações

- Melhores Ferramentas de Segurança em Runtime em 2026