Por décadas, as organizações confiaram apenas no pentest manual para proteger seus aplicativos. Mas à medida que o desenvolvimento de software superou a metodologia em cascata, a ideia de pentest automatizado surgiu.

Infelizmente, as ferramentas de pentest automatizado nunca corresponderam ao rótulo "automatizado" e são meros scanners que não se aproximam da eficácia dos métodos de pentest manual.

Com o recente avanço da IA, no entanto, podemos finalmente replicar a profundidade contextual dos pentests humanos, mantendo a velocidade e a consistência das varreduras automatizadas.

De acordo com o relatório "2026 State of AI in Security & Development" da Aikido Security, 97% das organizações estão considerando adotar IA em pentest, e 9 em cada 10 acreditam que a IA eventualmente dominará o campo do pentest.

Neste guia, analisaremos os pontos fortes e as limitações do pentest manual e automatizado, e examinaremos como o pentest impulsionado por IA ajuda as equipes a alcançar cobertura mais profunda, resultados mais rápidos, insights acionáveis e uma postura de segurança aprimorada.

TL;DR

Aikido Security se destaca em comparações diretas contra pentesters manuais, ferramentas de pentest automatizado e outras plataformas de pentest com IA em avaliações técnicas e pilotos no mundo real.

O módulo Attack da Aikido Security usa IA agêntica para simular o comportamento de atacantes em aplicativos, APIs, ambientes Cloud, Containers e runtime. Ele não apenas identifica vulnerabilidades exploráveis, mas também analisa como elas podem ser ligadas em caminhos de ataque completos, tudo sem exigir acesso total ao código-fonte.

Testes lado a lado mostram que o Aikido Security é mais eficiente que pentesters humanos, oferecendo cobertura mais profunda, detecção mais rápida e resultados mais consistentes.

O Aikido Security Attack está disponível em três níveis fixos— Feature pentest, Standard pentest e Advanced pentest—sendo o Advanced pentest o que oferece a cobertura mais completa.

O que é Pentest?

Pentest (também conhecido como teste de penetração) é o processo de simular ciberataques autorizados contra sistemas, redes ou aplicativos para identificar vulnerabilidades exploráveis (como cross-site scripting, versões de software desatualizadas, canais de comunicação inseguros).

O objetivo: Encontrar vulnerabilidades de segurança antes que atacantes reais possam explorá-las.

Ao realizar esses ataques controlados, os pentesters ajudam as equipes a descobrir vulnerabilidades críticas, analisar o comportamento do sistema durante violações e melhorar sua postura de segurança geral.

Existem três tipos diferentes de testes de penetração:

- Pentest Manual: Pentesters usam sua experiência e intuição para explorar sistemas em busca de vulnerabilidades complexas ou de lógica de negócios.

- Pentest automatizado: Utiliza ferramentas de software e scripts predefinidos para escanear vulnerabilidades conhecidas.

- Pentest de IA: Utiliza aprendizado de máquina para automatizar a descoberta de vulnerabilidades e a simulação de ameaças.

O que é Pentest Manual?

O pentest manual é uma avaliação de segurança prática realizada por especialistas em segurança ofensiva, chamados pentesters ou hackers éticos. Esses pentesters empregam diversas táticas, técnicas e procedimentos (TTPs) que hackers maliciosos também poderiam usar para analisar o alvo de avaliação (ToE): sistemas, aplicações e redes, e simular cenários de ataque para identificar vulnerabilidades e falhas de segurança.

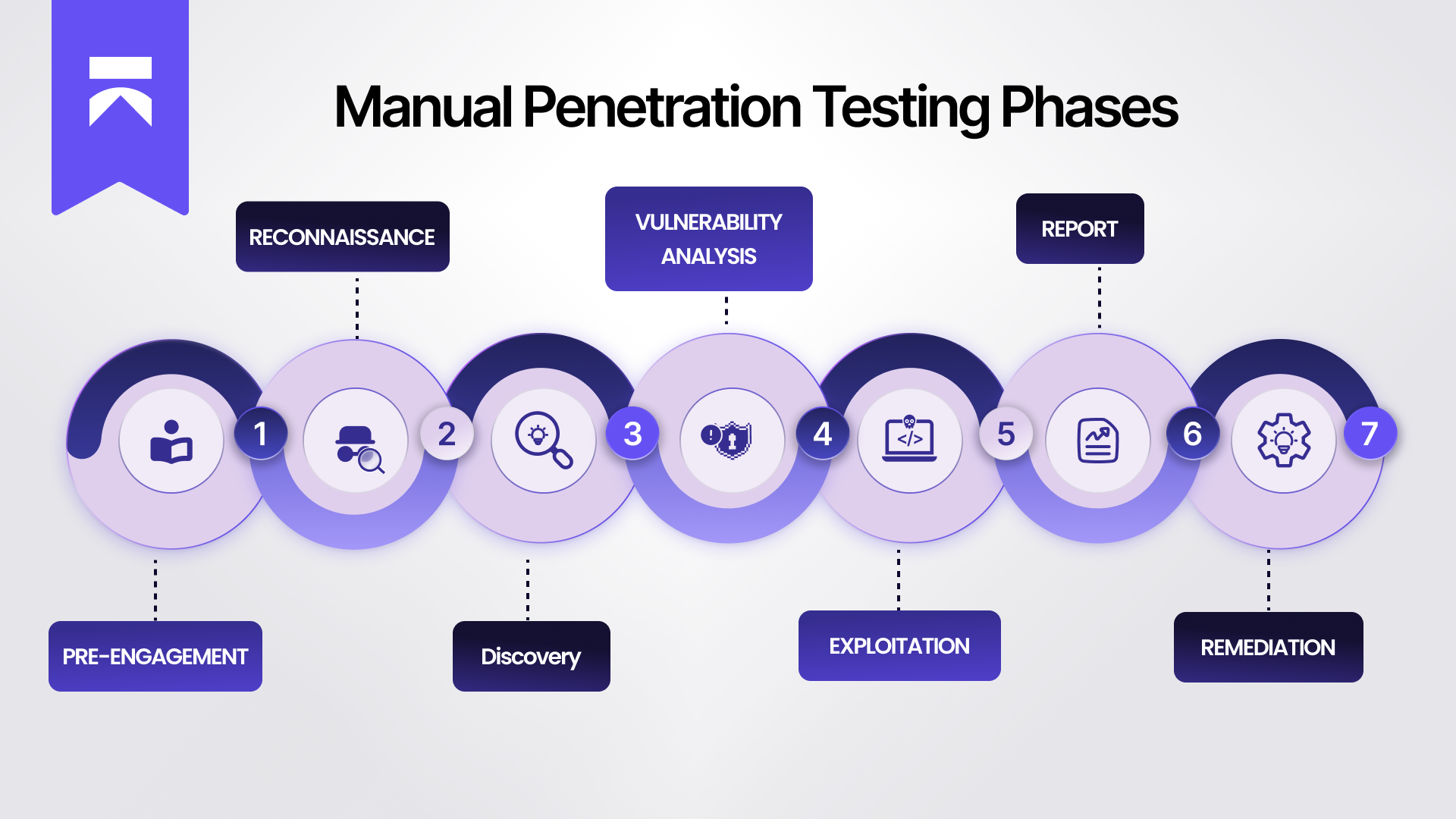

Este processo geralmente consiste nas seguintes fases:

1. Pré-Engajamento

O pentester trabalha com o cliente para definir o escopo, os objetivos, as regras de engajamento e as informações sobre o alvo.

2. Reconhecimento

O pentester coleta o máximo de informações possível sobre o alvo de fontes públicas e privadas (por exemplo, detalhes de rede, informações de funcionários, stack de tecnologia) para mapear a superfície de ataque potencial.

3. Descoberta

Pentesters usam várias ferramentas e técnicas para interagir com o alvo e identificar problemas específicos, como portas abertas, serviços expostos, versões de software desatualizadas e outras superfícies de ataque.

4. Análise de Vulnerabilidades

Esta fase envolve tanto a análise estática (SAST) em bases de código quanto a análise dinâmica (DAST) em sistemas em execução para identificar fraquezas potenciais.

5. Exploração

Usando as informações coletadas nas fases anteriores, o pentester tenta explorar as fraquezas identificadas de maneira controlada para validar o risco e o impacto no mundo real.

6. Relatório

O pentester documenta todas as descobertas, incluindo as vulnerabilidades identificadas, as etapas de exploração realizadas e quaisquer dados acessados, e apresenta um relatório claro à organização.

7. Remediação

O pentester remove quaisquer ferramentas, backdoors ou configurações deixadas para trás durante o teste para garantir que o sistema seja retornado a um estado seguro. A equipe de segurança da organização então corrige os problemas identificados, após o que um reteste pode ser realizado para verificar se todas as vulnerabilidades foram resolvidas com sucesso.

Principais Pontos Fortes do Pentest Manual:

- Compreensão Contextual: Pentesters podem analisar erros complexos de lógica de negócio, comportamento do usuário e configurações únicas em busca de falhas (problemas complexos de controle de acesso, cadeias de ataque multi-etapas)

- Intuição: Pentesters humanos podem adaptar seus métodos em tempo real para simular um atacante real e desenvolver exploits personalizados (vulnerabilidades zero-day).

- Precisão: Os achados são validados por humanos, resultando em menos falsos positivos e orientações de remediação mais aprofundadas.

Principais Fraquezas do Pentest Manual:

- Os testes podem ser demorados, levando semanas para os relatórios

- Não é escalável

- Pentests abrangentes são caros

- Pentests são geralmente realizados uma ou duas vezes por ano, o que significa que as organizações os realizam apenas como um 'checkbox' em vez de uma iniciativa estratégica.

- Cobertura limitada de ambientes grandes e dinâmicos

- Os resultados variam entre testadores e projetos

- Não detecta vulnerabilidades fora dos escopos de teste predefinidos

O que é Pentest Automatizado?

O chamado pentest automatizado com scanners melhorou a eficiência, mas nunca entregou verdadeira inteligência. É rápido, mas superficial. Eles dependem de assinaturas e regras, detectando problemas conhecidos sem entender como as vulnerabilidades se conectam ou o que é realmente explorável.

O pentest automatizado pode ser útil, mas, em última análise, não é pentesting. Um pentest adequado depende da intuição e expertise humanas para simular ataques reais, e não de uma checklist de vulnerabilidades. Ele envolve:

- Conectar vulnerabilidades para identificar cadeias de ataque

- Explorar erros de lógica e configuração

- Testar a autorização sob estresse e fluxos de trabalho

- Ajustar táticas à medida que novas informações (vulnerabilidades, vetores de ameaça) são confirmadas

Considerando que o pentest automatizado, como o conhecemos, não possui “inteligência”, ele não pode atender aos requisitos de um teste de penetração.

Principais Pontos Fortes do Pentest Automatizado:

- Custo-Benefício: Os custos por scan são baixos, tornando-o sustentável para scans frequentes

- Consistência: Segue scripts predefinidos, garantindo scans consistentes e reproduzíveis

- Integrações: Suporta integração com plataformas CI/CD comuns, como GitHub, GitLab e BitBucket

Principais Fraquezas do Pentest Manual:

- Altas taxas de falsos positivos

- Falta a capacidade de simular o comportamento real de ataque

- Raciocínio e priorização limitados

- Foca apenas em tipos de vulnerabilidade predefinidos

- É mais um scanner de vulnerabilidades do que uma ferramenta de pentest

- Não fornece orientação detalhada para remediação

Pentest Manual vs. Pentest Automatizado: Quando Usar IA

O que é Pentest com IA?

O pentest com IA substituiu abordagens manuais e automatizadas, combinando a profundidade do raciocínio humano com a velocidade e precisão da automação.

Ele usa inteligência artificial para simular comportamentos de hacker e automatiza partes-chave dos pentests, como reconhecimento, descoberta de vulnerabilidades, simulação de exploits e priorização de riscos.

Ao contrário do pentest tradicional, os pentests impulsionados por IA são executados continuamente, adaptando-se ao seu ambiente em tempo real. Eles mapeiam automaticamente sua superfície de ataque (domínios, IPs, ativos de Cloud, APIs) e, em seguida, tentam uma série de ataques seguros: tentativas de injeção SQL, exploits de senhas fracas, escalonamento de privilégios em redes, para validar riscos e sua explorabilidade.

Principais Vantagens do Pentest com IA:

- Detecta vulnerabilidades que testadores humanos podem perder

- Simula caminhos de ataque realistas e de ponta a ponta em código, Containers e Cloud

- Análise sensível ao contexto filtra automaticamente falsos positivos

- Aprende e se adapta continuamente em tempo real

- Escala instantaneamente em infraestruturas complexas e em constante mudança

Quando Usar Cada Abordagem de Pentest

Pentesting Manual

- Ainda ocasionalmente necessário por razões regulatórias ou de conformidade (por exemplo, PCI DSS, mandatos governamentais).

- Útil para cenários altamente específicos e conduzidos por humanos, como engenharia social ou testes de segurança física.

- Verificação final de sistemas críticos, como sistemas bancários e bancos de dados

Pentest Automatizado

- Adequado para scans rápidos e rotineiros quando as equipes precisam apenas de visibilidade superficial.

- Pode complementar fluxos de trabalho de integração contínua, mas carece de profundidade ou raciocínio.

- Ambientes com grandes superfícies de ataque que exigem scans frequentes

- Feedback imediato nos fluxos de trabalho de desenvolvimento

Pentest de IA

- A substituição para abordagens manuais e automatizadas.

- Oferece raciocínio em nível de atacante com contexto completo em código, infraestrutura e Cloud.

- Adapta-se continuamente a novas ameaças e ambientes.

- Escala sem sacrificar a precisão ou exigir triagem humana.

- Mapeamento complexo de caminhos de ataque e priorização

- Provas verificáveis e baseadas em exploits

- Pentests contínuos com orientação de remediação sensível ao contexto

Na Prática:

Ferramentas de pentest de IA como Aikido Security agora cobrem tudo o que o pentest manual e automatizado foram projetados para fazer, apenas mais rápido, com mais precisão e em escala.

O Futuro do Pentest É a IA

Dito isso, fica claro que o pentest não pode mais depender apenas de abordagens manuais ou baseadas em scripts. Ambientes de software modernos exigem análise contínua que acompanha os ciclos de desenvolvimento, sem os atrasar. O pentest de IA aborda isso fornecendo insights semelhantes aos humanos, enquanto escala em aplicações, APIs e cargas de trabalho na Cloud.

Aikido Security apoia essa mudança combinando IA agêntica para simulação de ataques, vinculação automatizada de vulnerabilidades e recomendações automatizadas, ajudando as equipes a se manterem à frente das ameaças sem atrasar o desenvolvimento.

Quer ver como a IA pode elevar seu fluxo de trabalho de pentest? Experimente Aikido Security em minutos.

FAQ

Como as abordagens de pentest manual e automatizado se comparam em termos de precisão?

O pentest manual fornece insights mais profundos e orientados pelo contexto porque testadores experientes podem identificar falhas lógicas, encadear vulnerabilidades comuns (cross-site scripting, controles de acesso) e interpretar comportamentos de maneiras que as ferramentas automatizadas muitas vezes não conseguem. No entanto, sua precisão depende muito da experiência do testador e do tempo disponível. Por outro lado, o pentest automatizado é mais escalável e consistente, mas pode introduzir falsos positivos ou perder ataques complexos e de várias etapas.

Como funciona o pentest automatizado?

O pentest automatizado depende de scanners, crawlers e módulos de ataque baseados em scripts que simulam técnicas de ataque conhecidas em aplicações, sistemas e redes. Essas ferramentas identificam software desatualizado, configurações incorretas, serviços expostos e vulnerabilidades comuns em alta velocidade e em grandes ambientes. Quando combinados com plataformas de pentest de IA como Aikido Security, os fluxos de trabalho automatizados se tornam mais inteligentes e adaptáveis.

Quais são as ferramentas comuns usadas no pentest automatizado?

O pentest automatizado geralmente envolve ferramentas como OpenVAS, Nikto, Nmap e outros motores de descoberta de vulnerabilidades. Essas ferramentas detectam vulnerabilidades conhecidas, problemas de configuração e serviços expostos em grandes ambientes. No entanto, elas ainda exigem interpretação cuidadosa para separar riscos significativos do ruído. O pentest de IA, como o Aikido Security, ajuda a filtrar os resultados, melhorando a priorização.

Quais habilidades são necessárias para pentest manual?

O pentest manual exige domínio de redes, sistemas operacionais, tecnologias web, scripting, técnicas de exploração, estratégias de reconhecimento e ferramentas de segurança avançadas. Apesar de sua profundidade, o teste manual se beneficia significativamente da automação ao reduzir tarefas repetitivas, especialmente quando combinado com plataformas que oferecem capacidades de pentest de IA, como a Aikido Security.

Como a combinação de pentest manual e automatizado pode melhorar as avaliações de segurança?

A combinação de pentest manual e automatizado produz avaliações completas e confiáveis. A automação oferece cobertura contínua e ampla, enquanto testadores manuais descobrem falhas lógicas, exploits encadeados e vulnerabilidades de alto impacto que scanners automatizados frequentemente perdem. O pentest de IA, como o da Aikido Security, aprimora essa combinação através de maior velocidade e profundidade ao correlacionar descobertas, reduzir falsos positivos e identificar padrões que nenhum dos métodos consegue capturar completamente sozinho.

Você também pode gostar:

- As 6 Melhores Ferramentas de Pentest de IA em 2026

- As 10 Melhores Ferramentas de Pentest para Equipes Modernas em 2026

- As 10 Principais ferramentas SAST com IA em 2026

- Os 13 Melhores Scanners de Vulnerabilidades de Código em 2026

- As 7 Melhores Ferramentas ASPM em 2026

- Melhores Scanners de Infrastructure as Code (IaC)

- Principais Ferramentas de Monitoramento Contínuo de Segurança