Checkmarx tem sido líder em Testes de segurança de aplicações estáticas (SAST) desde 2006. Ele escaneia código em dezenas de linguagens e encontra vulnerabilidades complexas que nem todas as ferramentas detectam. Possui forte reconhecimento de marca no mundo da conformidade e fornece análises detalhadas para equipes de segurança.

Mas o Checkmarx possui algumas limitações reais, como longos tempos de varredura, altas taxas de falsos positivos e um scanner central construído para ciclos de desenvolvimento em cascata, em vez de fluxos de trabalho CI/CD. Combinado com a falta de recursos modernos, continuar a pagar seu preço elevado torna-se difícil de justificar. E com os contratos on-prem terminando após 2025 e o Checkmarx One apresentando as mesmas limitações da plataforma legada mais antiga, muitas equipes estão explorando as alternativas disponíveis.

Analisaremos oito alternativas ao Checkmarx:

Alguns são especialistas focados em fazer uma coisa excepcionalmente bem, enquanto outros cobrem mais áreas (o Aikido, notavelmente, faz ambos). Cada seção explica o que a ferramenta faz e por que você pode querer considerá-la em vez do Checkmarx.

Quais Problemas o Checkmarx Resolve?

O Checkmarx foi construído para CISOs e equipes de AppSec que precisam de aplicação de políticas, trilhas de auditoria e relatórios executivos. A plataforma funciona para grandes empresas com programas de AppSec maduros, equipes de segurança especializadas e a paciência para gerenciar ferramentas complexas. Se você está em uma indústria altamente regulamentada onde a documentação de conformidade importa mais do que a velocidade do desenvolvedor, o Checkmarx tem sido uma opção razoável até os últimos cinco anos ou mais, quando plataformas de segurança modernas começaram a surgir.

A plataforma do Checkmarx também lida com bases de código poliglota, escaneando dezenas de linguagens sem exigir ferramentas separadas para cada stack. Para organizações com infraestrutura legada, o suporte a COBOL é o único diferencial real, já que poucas ferramentas de segurança conseguem lidar com ele.

No lado técnico, a análise de caminho explorável do Checkmarx rastreia como um invasor poderia explorar uma vulnerabilidade, mostrando o caminho completo da chamada, desde a entrada do usuário até as funções vulneráveis. Embora ajude a priorizar a remediação, identificando qual código vulnerável é realmente alcançável, é mais um auxílio à remediação do que um filtro de ruído para falsos positivos (abordaremos isso mais tarde).

Embora seja conhecido principalmente por sua oferta SAST, ele também possui varredura de vulnerabilidades de código aberto e Testes Dinâmicos de Segurança de Aplicações (DAST) como parte do Checkmarx One, sua oferta baseada em Cloud introduzida em 2021.

Quais são os desafios com o Checkmarx?

O Checkmarx foi lançado em 2006, quando os testes de segurança ocorriam no final do ciclo de desenvolvimento. Ele evoluiu desde então, mas partes da plataforma ainda parecem enraizadas na era waterfall. Os contratos on-premise do Checkmarx estão agora em "fim de vida", pois o Checkmarx incentiva os usuários a migrar para o Checkmarx One. As organizações que usam a plataforma legada agora precisam decidir se migram ou exploram outras opções.

O Checkmarx One é essencialmente o motor on-premise original movido para a Cloud, em vez de ser reconstruído do zero. Isso significa que ele ainda depende de varredura centralizada, o que exige soluções alternativas significativas para se encaixar em pipelines de CI/CD modernos. Os clientes descrevem a experiência como se ainda estivesse em testes beta, com bugs na UI, recursos ausentes e dashboards menos flexíveis do que a versão on-premise.

Falsos positivos também são um grande problema. Estudos do próprio Checkmarx apontam sua taxa de falsos positivos em cerca de 36%, o que significa que as equipes de segurança e desenvolvimento gastam muito tempo fazendo a triagem de alertas que se revelam ruído (se os desenvolvedores não começarem a ignorá-los). Varreduras completas podem levar de 25 a 45 minutos por aplicação, o que é muito mais lento do que outras ferramentas que podem fazer isso em segundos. Não há agrupamento de issues para dar sentido às descobertas, nem relatórios de SLA para dar visibilidade às equipes sobre a rapidez com que as descobertas estão sendo resolvidas.

Depois, há o custo: o Checkmarx começa em US$ 40 mil anualmente. Por esse valor, você esperaria um suporte robusto e um produto de ponta. Nenhum dos dois se sustenta muito bem; o suporte ao cliente não é muito forte, e a plataforma ainda carece de algumas capacidades essenciais de segurança: CSPM, proteção em tempo de execução, detecção de malware e triagem e correção automatizada de vulnerabilidades. Se sua equipe está enfrentando algum desses pontos problemáticos, vale a pena dar uma olhada séria no que as alternativas realmente oferecem.

Quais são as principais alternativas ao Checkmarx?

Aikido Security

Proteja seu código, Cloud e tempo de execução em um sistema central.

A Aikido Security protege tudo de ponta a ponta em uma única plataforma para código, Cloud e tempo de execução. A Aikido inclui capacidades que o Checkmarx não possui, por uma fração do custo, sem comprometer; a Aikido regularmente se destaca em pilotos empresariais diretos em termos de desempenho. Além de SAST, DAST e SCA, a Aikido oferece análise da qualidade de código com IA, CSPM, proteção em tempo de execução (firewall incorporado no aplicativo) e detecção de malware, e insere as descobertas diretamente nas ferramentas que os desenvolvedores já utilizam. Equipes que usam ferramentas separadas de AppSec e CloudSec têm 50% mais chances de enfrentar incidentes, então, ao consolidar suas ferramentas na Aikido, você também está diminuindo o risco de uma grande violação.

Para organizações que precisam de ferramentas focadas em conformidade, a Aikido mapeia as descobertas de segurança para ISO 27001, SOC 2, Top 10 OWASP, NIS2, PCI DSS e HIPAA, e se integra diretamente com plataformas GRC como Vanta, Drata, Secureframe e Thoropass para automatizar a validação de controles. Embora o Checkmarx ofereça relatórios de conformidade, ele não possui integração automatizada, então você precisa exportar dados manualmente e construir relatórios personalizados para alcançar um resultado similar. Além disso, o pentest de IA da Aikido também fornece automaticamente relatórios de pentest prontos para auditoria que mapeiam diretamente para os padrões apropriados.

Em termos de diferenças técnicas, ao comparar Checkmarx com Aikido:

- A Aikido reduz as taxas de falsos positivos com EPSS e priorização baseada em IA. Estudos do próprio Checkmarx relatam uma taxa de falsos positivos de 36%. A Aikido Security usa AI AutoTriage e Reachability analysis para filtrar o ruído e reduzir drasticamente os falsos positivos. Durante um período de piloto de 6 semanas da Aikido, 50 desenvolvedores de uma plataforma global de HRtech resolveram 92% dos issues críticos e reduziram os falsos positivos críticos em 99% em comparação com o Checkmarx, sua plataforma AppSec existente (Lembre-se, mais descobertas não equivalem a uma plataforma melhor)

- As varreduras da Aikido são executadas em minutos, não em horas. As varreduras SAST do Checkmarx levam de 25 a 45 minutos por aplicação. As varreduras da Aikido Security são concluídas em segundos e fornecem feedback instantâneo de PR.

- A configuração da Aikido é rápida e fácil. O Checkmarx exige personalização excessiva das regras do motor de varredura e, muitas vezes, precisa de equipe dedicada para implementação e manutenção. A Aikido Security se conecta a repositórios em 10 minutos via GitHub App ou CLI, sem necessidade de configuração de pipeline, para que você possa começar a receber feedback imediatamente.

A plataforma da Aikido exige menos investimento (tanto inicial quanto contínuo), produz significativamente menos falsos positivos e é mais fácil de usar — o que significa que o valor geral do produto (realmente realizando a segurança de forma adequada e mais rápida) é muito maior.

O Checkmarx exige que você adapte seu workflow de desenvolvimento ao seu modelo de varredura centralizada, enquanto a Aikido oferece total flexibilidade. E quando algo precisa ser corrigido, o AI AutoFix da Aikido gera automaticamente pull requests para issues de SAST, IaC e Container, com a atualização segura mínima já calculada. Os engenheiros notam a diferença em seus workflows imediatamente. “Tentamos o Checkmarx… mas a Aikido foi mais rápida, mais acionável e mais fácil de trabalhar”, disse Ega Sanjaya, Gerente de Desenvolvimento da Faspay. “Precisávamos de melhor segurança, mas não ao custo da produtividade.”

Para obter todos esses serviços com o Aikido Pro, você gastará menos de US$ 10.000 por ano para 10 usuários. Você teria que gastar mais de US$ 40.000 para obter os mesmos serviços com o Checkmarx, o que é mais difícil de justificar com o conjunto de recursos menor e a usabilidade limitada na Cloud. A Aikido é simplesmente um valor melhor no geral.

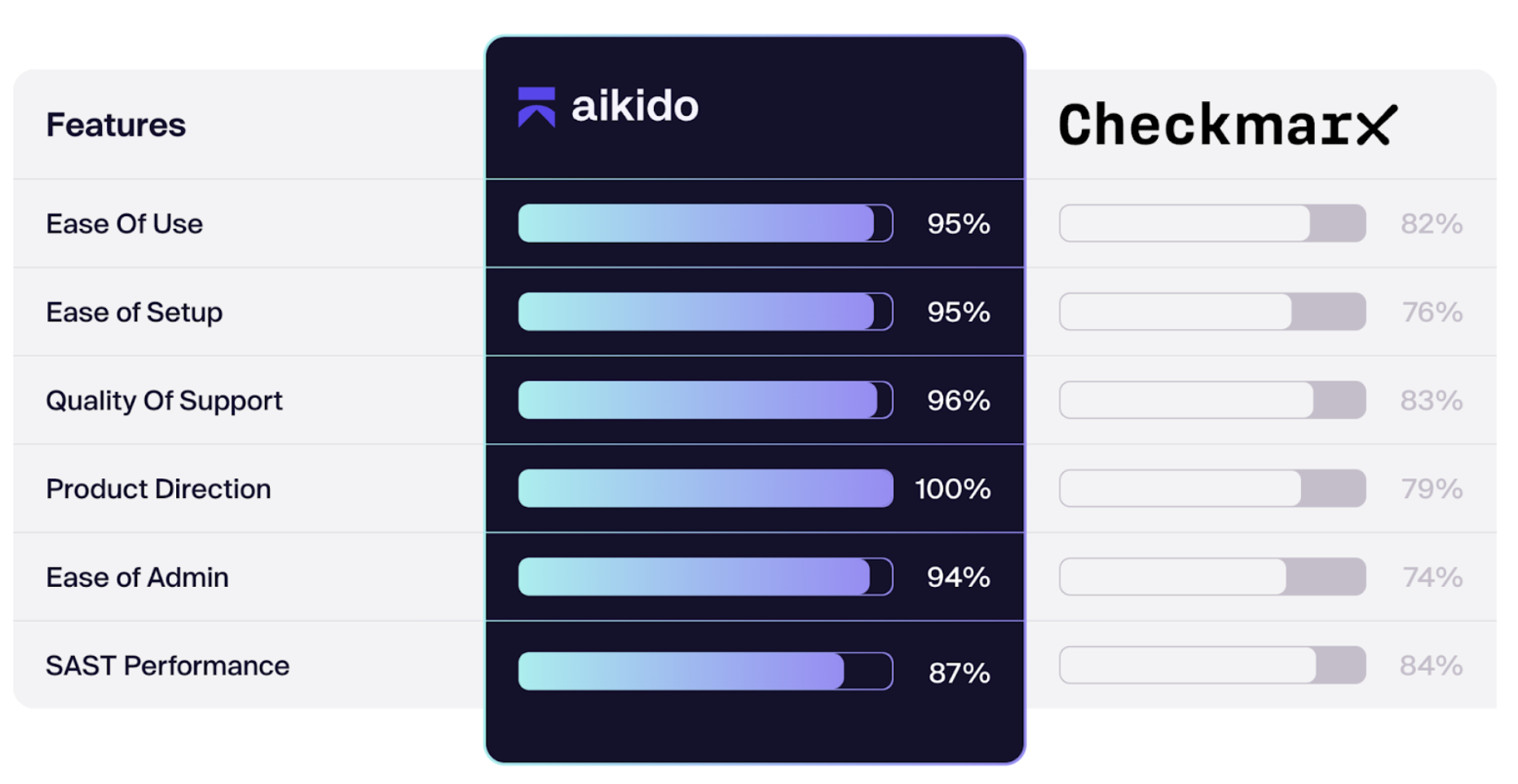

Aikido vs Checkmarx

Principais Recursos

- Cobertura Abrangente: SAST, DAST, SCA, CSPM, proteção em tempo de execução

- 85% de Redução de Falsos Positivos via AI AutoTriage

- AI AutoFix para SAST, IaC e Containers

- Mapeamento de Conformidade Integrado (ISO 27001, SOC 2, PCI DSS)

- Configuração Rápida– Minutos para os Primeiros Resultados

- pentest de IA

Leitura adicional:

Compare: Aikido Security vs Checkmarx

Leia: Gartner Avalia Aikido vs Checkmarx

Compare: G2 avalia Aikido com 4.6 estrelas, Checkmarx com 4.2 estrelas

Black Duck

Líder SCA legado focado em conformidade de código aberto e gerenciamento de licenças

Enquanto Checkmarx adicionou capacidades SCA posteriormente (principalmente no Checkmarx One), Black Duck tem focado na detecção de vulnerabilidades de código aberto como sua função principal. Se você está escaneando binários, código compilado ou bibliotecas de terceiros onde não tem acesso ao código-fonte, a detecção do Black Duck é mais precisa do que a do Checkmarx.

Para equipes em indústrias regulamentadas ou empresas com requisitos de conformidade rigorosos, o rastreamento de conformidade de licenças do Black Duck é mais maduro. Ele detecta conflitos de licença, obrigações de copyleft e problemas de controle de exportação que o add-on SCA do Checkmarx não fará. Se sua equipe jurídica precisa de trilhas de auditoria em cada componente de código aberto, Black Duck oferece isso para organizações com alta demanda de conformidade.

No entanto, similar às limitações do Invicti, Black Duck tem um escopo bastante limitado– dependências de código aberto são cobertas, mas ele não oferece SAST ou DAST. Você precisará combiná-lo com outras ferramentas para obter a cobertura que você obtém do Checkmarx, e se você é uma empresa, pode esperar gastar seis dígitos no Black Duck apenas. Finalmente, como uma empresa legada, Black Duck também vem com alguns problemas legados: uma UI desatualizada, uma experiência não criada para desenvolvedores e tempos de varredura mais lentos.

Principais Recursos

- Mais de 20 anos de experiência em SCA com um banco de dados de vulnerabilidades (mais de 5M de projetos)

- Análise binária para código compilado em C/C++

- Black Duck Security Advisories (BDSAs) semanas antes do NVD

- Geração de SBOM líder da indústria

- Conformidade de licenças superior e aplicação de políticas

Cycode

Cycode adota uma abordagem diferente das outras ferramentas de segurança nesta lista. Em vez de apenas escanear seu código em busca de problemas, ele tenta ser um hub central que reúne as descobertas de todas as suas outras ferramentas de segurança e mostra como tudo se conecta. Se você está usando Snyk para dependências, GitHub para varredura de código, AWS Security Hub para problemas de Cloud e um SIEM para monitoramento, Cycode ingere todos esses dados (ele pode se conectar a mais de 100 ferramentas diferentes) e constrói um mapa de como os riscos fluem pelo seu sistema. Se você tem uma coleção de ferramentas de segurança das quais não pode se desfazer, Cycode pode ajudá-lo a fazê-las funcionar juntas para você.

A Cycode possui seus próprios scanners SAST, SCA e IaC, como o Checkmarx, mas também faz coisas que o Checkmarx não abrange. Ele faz a varredura de Secrets em todo o seu ciclo de vida de desenvolvimento, em código e em logs, configurações de infraestrutura, Kubernetes, Docker, e até mesmo em mensagens do Slack. Outros recursos incluem o monitoramento de seus pipelines CI/CD para configurações de segurança incorretas e a detecção de vazamentos do seu código-fonte em algum lugar na internet.

A Cycode, no entanto, fica aquém como alternativa ao Checkmarx em alguns aspectos. A Cycode não possui integração IDE ou DAST, e nenhuma das ferramentas cobre a detecção de malware, então você precisará de outra ferramenta para isso.

Além da cobertura, os usuários frequentemente relatam bugs, o que faz com que os engenheiros dependam do suporte da Cycode para corrigir problemas que não deveriam existir em um produto corporativo (que tem um preço corporativo). A interface possui limitações bizarras, como não ser possível usá-la totalmente enquanto as varreduras são executadas ou abrir várias janelas ao mesmo tempo, e o onboarding é complexo porque a plataforma tenta fazer muita coisa. Mantenha isso em mente se você estiver seriamente considerando a Cycode como uma opção.

Principais Recursos

- Grafo de Inteligência de Risco correlacionando mais de 100 ferramentas

- Varredura de segredos (código, logs, IaC, Kubernetes, Slack)

- Gerenciamento de postura de segurança CI/CD

- Detecção de vazamento de código na internet

- Opções de remediação automatizada

- Visibilidade de ponta a ponta da cadeia de suprimentos

GitHub Advanced Security

Varredura de segurança do GitHub nativa para equipes que já estão na plataforma

Se sua equipe já trabalha no GitHub, o GitHub Advanced Security (GHAS) vale a pena ser considerado como uma ferramenta de segurança para iniciantes. Você obtém varredura de código, detecção de segredos e revisão de dependências sem sair do seu workflow, com as descobertas de segurança aparecendo como comentários de PR.

CodeQL é o motor proprietário de análise de código semântica do GitHub que impulsiona as capacidades SAST do GHAS, funcionando bem para casos de uso padrão. O CodeQL opera de forma diferente de outros métodos de varredura SAST, tratando o código como dados em um banco de dados. Ele cria uma representação da sua base de código em um banco de dados, e então você executa consultas contra esse banco de dados para encontrar vulnerabilidades. No entanto, o CodeQL atinge o tempo limite em grandes repositórios após uma ou duas horas, então para empresas com grandes bases de código, o GHAS pode não ser uma boa opção. Também não há Reachability analysis para filtrar falsos positivos, o que nos dá outra ferramenta SAST ruidosa.

Como o GHAS analisa apenas seu código no GitHub, ele cobre apenas uma fatia estreita da segurança de aplicações; não há DAST, testes de segurança de API, proteção em tempo de execução, varredura IaC e nem CSPM. Então, se (quando) você inevitavelmente precisar de DAST ou varredura de Container ou segurança na nuvem, você precisará pesquisar mais ferramentas de qualquer forma.

Principais Recursos

- CodeQL para SAST com altas taxas de detecção

- Varredura de segredos com proteção de push

- Revisão de dependências em pull requests

- Regras de Auto-triage personalizadas para Dependabot

- Sem troca de contexto para equipes nativas do GitHub

Invicti

Segurança de aplicações web focada em DAST com varredura baseada em prova

A principal força da Invicti são os Testes Dinâmicos de Segurança de Aplicações. Sua cobertura DAST é mais ampla do que a varredura apenas de API do Checkmarx, o que significa que ela pode detectar vulnerabilidades em tempo de execução que o DAST do Checkmarx não detectaria.

A Invicti utiliza verificação baseada em prova, tentando explorar vulnerabilidades para confirmar sua existência, em vez de apenas sinalizar padrões teóricos. Embora essa abordagem não seja tão robusta quanto a Reachability analysis em outras ferramentas de varredura estática, ela ajuda a filtrar ruídos. O Checkmarx não faz nada disso (consulte a alta taxa de falsos positivos do Checkmarx acima).

No entanto, a Invicti é uma solução apenas DAST, o que a impede de ser uma alternativa completa ao Checkmarx. Você ainda precisaria de outras ferramentas para cobrir alguns dos recursos do Checkmarx, supondo que você queira segurança de aplicações completa. A Invicti faz a varredura de aplicações e APIs em execução, mas não analisa o código-fonte nem verifica dependências em busca de vulnerabilidades conhecidas. Isso significa que você ainda precisaria de ferramentas separadas para SAST e SCA para obter a cobertura que o Checkmarx oferece. A Invicti também cobra cerca de US$ 37.000 anualmente e por domínio, então você está pagando um valor corporativo por uma solução pontual.

A velocidade de varredura é outra consideração, já que a Invicti pode ser lenta em grandes aplicações. Isso se torna um problema se você estiver executando varreduras frequentemente como parte do CI/CD (o que é muito provável, já que é uma melhor prática).

Principais Recursos

- Precisão DAST líder da indústria com baixos falsos positivos

- Varredura baseada em prova

- Testes de segurança de API REST/SOAP

- Crawling avançado para aplicações mais complexas

- Popular entre clientes corporativos

Veracode

Plataforma de segurança corporativa com scanning binário para indústrias regulamentadas

Veracode abrange mais áreas que Checkmarx, o que é atraente se você precisa de cobertura de segurança abrangente. Ele faz scanning de código, infraestrutura Cloud, contêineres, templates IaC e testes de penetração manuais. A capacidade de scanning binário é robusta se você precisa analisar aplicações compiladas sem acesso ao código-fonte, e a documentação de conformidade é projetada para indústrias regulamentadas que precisam de relatórios amigáveis à auditoria. Se sua organização opera com processos de governança e você precisa de uma ferramenta que "fale" essa linguagem, Veracode faz isso melhor que Checkmarx. Ele também oferece correções de vulnerabilidades assistidas por IA, embora isso seja limitado a linguagens específicas.

Veracode, infelizmente, vem com sua própria lista de desvantagens; a primeira é que é extremamente lento. Você faz upload do seu código para o ambiente deles e espera horas ou dias pelos resultados do scanning, o que aniquila qualquer esperança de uma integração CI/CD real. O suporte a IDE é mínimo em comparação com outras ferramentas no mercado, então os desenvolvedores não veem as descobertas onde estão realmente escrevendo o código.

Estranhamente (e um pouco contraintuitivamente), Veracode exige muitos obstáculos para conceder o privilégio de usá-lo como produto – mesmo para ter acesso ao produto para avaliação, é preciso provar sua seriedade primeiro. Você preenche um questionário de compatibilidade, espera que Veracode ative o acesso em um dia específico e não tem permissão para testar além do que foi definido previamente. Veracode também é caro e não publica preços, assim como Checkmarx. E depois de comprá-lo, a configuração leva meses.

O maior problema é que os motores de varredura da Veracode não se comunicam entre si. Cada módulo produz sua própria saída, sem uma camada de correlação central para conectar os achados entre SAST, DAST e SCA. Você está gerenciando múltiplos fluxos de alertas que não são deduplicados nem priorizados com base no risco real. O resultado é um ruído que exige ajustes e configurações significativos para se tornar acionável, o que é o mesmo problema do qual as equipes estão tentando escapar da Checkmarx.

Principais Recursos

- Análise binária/bytecode sem acesso ao código-fonte

- Relatórios de conformidade robustos para requisitos de auditoria

- Correções de vulnerabilidades assistidas por IA

Snyk

Segurança voltada para o desenvolvedor com foco em dependências de código aberto

Snyk é uma plataforma de segurança Cloud-native que faz scanning do seu código, dependências de código aberto, contêineres e arquivos IaC diretamente dentro dos seus fluxos de trabalho de desenvolvedor existentes. SCA era o foco original da Snyk, então é um terreno genuinamente forte para eles, em comparação com a oferta de SCA do Checkmarx One, que foi criada como um add-on posteriormente.

Como foi construído pensando em configurações Cloud, Snyk parece ter sido projetado para equipes de engenharia, e não para equipes de segurança (ao contrário de Checkmarx). Por exemplo, a integração CI/CD da Snyk pode ser configurada relativamente rápido com uma ferramenta CLI. Checkmarx, por outro lado, exige que seus pipelines sejam configurados de uma maneira específica e consistente, como padronizar qual IDE todos usam (desculpe, devs) e configurar soluções alternativas para que o scanning seja acionado em commits (as integrações nativas fazem apenas scanning agendados por padrão).

Dito isso, Snyk cresceu por meio de aquisições ao longo dos anos, o que se reflete em algumas integrações desajeitadas (como com Jira) e uma experiência de desenvolvimento desconectada. Seus clientes têm ficado frustrados com seu roadmap de produto opaco, com pouca influência sobre atualizações significativas de recursos e capacidades. O suporte ao cliente também é limitado; se você quiser suporte além do nível de autoatendimento, não terá suporte humano até gastar US$ 20 mil, e os custos aumentam rapidamente através de cobranças separadas para CI/CD, acesso a API, scanning de contêineres e relatórios. Assim como Checkmarx, ele ainda inunda os desenvolvedores com falsos positivos (potencialmente até mais que Checkmarx), o que leva os desenvolvedores a potencialmente ignorarem os alertas. A reputação de Checkmarx ainda é mais forte para empresas do que a de Snyk. É por essa razão que muitas organizações também estão considerando alternativas ao Snyk.

Principais Recursos

- Integração IDE para IDEs selecionadas (VS Code, IntelliJ)

- Plano gratuito para pequenas equipes

- Provedor estabelecido em segurança de contêineres

- Correções de código por IA para remediação

- Integração CI/CD

- SAST, DAST, SCA, IaC

SonarQube

Plataforma de qualidade de código com recursos básicos de segurança

SonarQube é primeiramente uma ferramenta de qualidade de código, com recursos de segurança adicionados posteriormente, então esta pode ser uma opção para você se estiver procurando principalmente por qualidade de código e, em segundo lugar, por segurança. Ele foca em legibilidade, refatoração e regras de estilo, mas também cobre alguns fundamentos de segurança.

SonarQube roda em sua própria infraestrutura por padrão, então seu código permanece internamente. Para desenvolvedores, SonarLint fornece feedback em tempo real em sua IDE, e você obtém análise de branch, rastreamento de dívida técnica e uma visão unificada da qualidade do código e das descobertas de segurança em um único dashboard. A comunidade open-source é enorme, o que significa que plugins, customizações e ajuda para solução de problemas estão disponíveis. No entanto, como muitos outros fornecedores legados, ele está atrasado em recursos modernos como revisão de código por IA. E embora a Community Edition gratuita ofereça análise de qualidade de código mais scanning de segurança básico, o produto pago pode se tornar caro rapidamente.

Como SonarQube é fundamentalmente uma ferramenta de qualidade de código com segurança tratada como um add-on limitado, o motor de segurança e a cobertura são básicos – a maior parte de seu foco está na qualidade do código, métricas de complexidade e manutenibilidade. Não há DAST, scanning de contêineres, segurança na Cloud, testes de segurança de API e Reachability analysis para filtrar o ruído.

Se você precisa de cobertura real de segurança de aplicações, você ainda precisará de uma ferramenta como Aikido para análise de dependências, algo como Invicti para DAST, e provavelmente uma ferramenta de segurança na Cloud adicional. Checkmarx, embora não seja o melhor da categoria em todos os seus recursos, cobre mais do que SonarQube.

Principais Recursos

- Métricas de qualidade de código de ponta (complexidade, dívida técnica, qualidade do código)

- Edição Comunitária Gratuita com recursos poderosos

- Implantação simples

- Opção de código aberto para auto-hospedagem

- Mais de 30 linguagens para análise de qualidade

Conclusão

Entre as alternativas ao Checkmarx, a Aikido Security oferece a combinação mais forte de custo, cobertura e experiência do desenvolvedor. Ela reduz os falsos positivos em 85% através do AI AutoTriage e da reachability analysis, o que aborda diretamente o problema de ruído que assola o Checkmarx. Combinado com o recurso AI AutoFix, os desenvolvedores gastam muito menos tempo em ferramentas de segurança e mais tempo desenvolvendo.

Dito isso, alguns concorrentes se destacam em áreas específicas. A Edição Comunitária gratuita do SonarQube e seu foco na qualidade de código o tornam difícil de superar para equipes que desejam tanto segurança quanto manutenibilidade. O GitHub Advanced Security é um ótimo ponto de partida para equipes que já trabalham no GitHub. Se você procura uma ferramenta que se concentra mais em processos de governança, então o Veracode é uma opção melhor que o Checkmarx.

Para organizações cansadas de gerenciar múltiplas ferramentas específicas, altas taxas de falsos positivos e sistemas construídos para equipes de segurança em vez de desenvolvedores, o Aikido consolida o que antes exigia três ou quatro produtos separados em uma única plataforma para facilitar a segurança.

Se você está pronto para simplificar a segurança da sua aplicação, experimente o Aikido Security gratuitamente ou agende uma demonstração para vê-lo em ação.

FAQ

Você também pode gostar:

- Melhores Alternativas ao Veracode para Segurança de Aplicações (Ferramentas Dev-First a Considerar)

- Principais alternativas ao SonarQube em 2025

- Melhores Ferramentas de análise estática de código como Semgrep

- As 10 melhores ferramentas SAST com IA em 2025

- Melhores Scanners de Vulnerabilidades de Código em 2025