A segurança empresarial é um ato de equilíbrio de alto risco. À medida que as organizações crescem, sua superfície de ataque se expande, criando uma rede complexa de endpoints, serviços de Cloud, aplicações e redes que devem ser protegidos. Uma única violação pode levar a perdas financeiras devastadoras, penalidades regulatórias e uma perda permanente da confiança do cliente.

O desafio para os líderes de segurança é construir uma defesa resiliente contra ameaças cibernéticas sofisticadas sem sufocar a inovação que impulsiona o negócio.

Escolher as ferramentas de segurança certas é fundamental para este esforço, mas o mercado é um labirinto de plataformas, suítes e soluções pontuais. Muitas ferramentas empresariais tradicionais são poderosas, mas também notoriamente complexas, caras e lentas para se adaptar.

Este guia foi projetado para trazer clareza à sua tomada de decisão. Começaremos com uma visão geral das principais plataformas de segurança empresarial para 2026 (não classificadas, em ordem alfabética), detalhando suas capacidades, casos de uso ideais e limitações.

Depois disso, detalharemos as melhores ferramentas de segurança empresarial para 7 casos de uso específicos, como segurança de software, autenticação multifator, proteção contra perda de dados e muito mais. Pule para o caso de uso relevante abaixo, se desejar.

- Segurança de Software Empresarial

- Segurança de infraestrutura de IA Empresarial

- Detecção e resposta estendidas (XDR) Empresarial

- Plataforma de Proteção de Aplicações Nativas da Cloud Empresarial (CNAPP)

- Autenticação multifator e Gerenciamento de identidade e acesso (IAM) Empresarial

- Gerenciamento de Incidentes Empresarial

- Backup e recuperação de desastres Empresarial

Como Escolhemos as Principais Ferramentas de Segurança Empresarial

Avaliamos cada plataforma com base em critérios essenciais para a segurança empresarial moderna:

- Integração e Abrangência: Quão bem a plataforma unifica diferentes funções de segurança (por exemplo, endpoint, Cloud, aplicação) em um todo coeso?

- Eficácia e Automação: Quão eficaz é a ferramenta na detecção e resposta a ameaças, e o quanto ela depende da automação para reduzir o esforço manual?

- Escalabilidade e Gerenciamento: A plataforma pode escalar para atender às demandas de uma grande empresa distribuída, e quão complexo é gerenciá-la?

- Foco em Desenvolvedores e Cloud-Native: Quão bem a ferramenta aborda as necessidades de segurança do desenvolvimento de aplicativos modernos e Cloud-native?

- Custo Total de Propriedade (TCO): Além do licenciamento, qual é o custo total em termos de pessoal, treinamento e despesas operacionais?

As 9 Melhores Ferramentas de Segurança Empresarial

Aqui está nossa análise das principais plataformas projetadas para proteger a empresa moderna.

As 7 Melhores Plataformas de Segurança Empresarial em 2026

1. Aikido Security

Aikido Security é uma plataforma de segurança de software moderna, focada no desenvolvedor, que oferece produtos líderes de categoria em SAST, DAST, SCA, segurança de infraestrutura e pentest de IA que se integram com qualquer infraestrutura. Seus produtos de segurança são usados por 50.000 organizações, incluindo Revolut, The Premier League e Serko.

Enquanto muitas ferramentas empresariais se concentram em proteger o perímetro e os endpoints, a Aikido protege as aplicações que impulsionam o negócio de dentro para fora.

Você também pode usar a Aikido como uma plataforma de segurança empresarial completa que abrange desde o código até a Cloud e até mesmo a segurança em tempo de execução. O objetivo: oferecer aos desenvolvedores e equipes de segurança um painel único para a segurança, sem o ruído e o atrito habituais.

O segredo do Aikido é a automação e a IA. O Aikido usa IA para eliminar cerca de 90% do ruído, para que você não seja inundado com falsos positivos e deduplicação de problemas. Ele ainda oferece correções em massa com um clique: por exemplo, pode criar "pull requests prontas para merge" que abordam múltiplos alertas relacionados de uma só vez, economizando tempo e trabalho manual.

Embora o Aikido não seja uma plataforma legada, é fortemente apoiado com US$ 60 milhões em financiamento anunciados em 2026, permitindo que continue se destacando nas avaliações contra fornecedores de segurança legados.

Principais Recursos e Pontos Fortes:

- Produtos líderes de categoria: O Aikido oferece produtos de ponta para qualquer parte do seu ambiente de TI empresarial. Varredura de código, varredura IaC, varredura de API, etc. E em comparação com outras plataformas, o Aikido demonstrou melhor Reachability analysis e auto remediações.

- Triagem Inteligente por IA: Prioriza automaticamente vulnerabilidades que são realmente alcançáveis e exploráveis, permitindo que as equipes de segurança e desenvolvimento se concentrem em corrigir o que importa e ignorem os 90% dos alertas que são apenas ruído.

- Autocorreções com IA: Oferece sugestões de código automatizadas para resolver vulnerabilidades diretamente nos pull requests dos desenvolvedores, acelerando drasticamente os tempos de remediação e reduzindo a carga sobre as equipes de segurança.

- Integração Contínua CI/CD: Integra-se nativamente com GitHub, GitLab e outras ferramentas empresariais em minutos, incorporando a segurança no pipeline sem atrito ou configuração complexa.

- Implantação Cloud ou on-premise: Use o Aikido SaaS ou hospede-o localmente se precisar manter os dados internamente. Ele também fornece relatórios de conformidade (SOC2, ISO) prontos para uso para o pessoal de auditoria.

- Preços Previsíveis de Nível Empresarial: Construído para lidar com as demandas de grandes organizações com desempenho robusto, enquanto seu modelo de precificação simples e de taxa fixa elimina o licenciamento complexo por assento comum em outras ferramentas empresariais. Saiba mais na página de preços do Aikido.

Casos de Uso Ideais / Usuários Alvo:

Aikido é a melhor solução geral para empresas modernas que desejam adotar o 'shift left' na segurança e construir uma cultura de segurança robusta, liderada por desenvolvedores. É perfeitamente adequado para líderes de segurança que precisam de uma plataforma escalável e eficiente para proteger suas aplicações e ambientes Cloud, e para equipes de desenvolvimento que desejam assumir a segurança sem serem desaceleradas.

Prós:

- Excepcionalmente fácil de configurar e reduz drasticamente a fadiga de alertas

- Consolida a funcionalidade de múltiplas ferramentas de segurança. Amplo suporte a idiomas.

- Recursos robustos de conformidade

- Precificação transparente

- Lista de materiais de software (SBOM) abrangente

- Filtragem com IA

- Suporte multiplataforma

- UX amigável para desenvolvedores

Preços / Licenciamento:

Aikido oferece um plano gratuito permanente para começar. Os planos pagos utilizam um modelo de precificação simples e de taxa fixa que oferece custos previsíveis à medida que a organização cresce.

Resumo da Recomendação:

Aikido Security é a principal escolha para empresas que buscam uma ferramenta de segurança empresarial com experiência de desenvolvedor fluida e governança corporativa em mente.

Desde seus scanners de vulnerabilidades on-premise até recursos de Monorepo splitting para uma melhor gestão de problemas de segurança, o Aikido permite que as empresas não apenas atendam aos requisitos de segurança atuais, mas inovem com confiança para o futuro.

Explore como o Aikido pode ajudar a unificar a segurança, eliminar o ruído e capacitar os desenvolvedores a construir software seguro em escala empresarial.

2. Check Point Infinity

Check Point Infinity é uma arquitetura de cibersegurança consolidada que abrange redes, Cloud, dispositivos móveis, endpoints e IoT. Seu objetivo é fornecer uma plataforma única e unificada para prevenção de ameaças e gerenciamento de segurança em toda a infraestrutura de TI de uma organização. Para organizações que avaliam os pontos fortes de abordagens de segurança de fornecedor único versus 'best-of-breed', nossa visão geral sobre Top 10 OWASP 2025: mudanças para desenvolvedores é um guia útil para entender as últimas novidades nos cenários de ameaças modernas.

Principais Recursos e Pontos Fortes:

- Arquitetura Consolidada: Integra uma ampla gama de produtos de segurança sob um único guarda-chuva de gerenciamento, desde firewalls de próxima geração (Quantum) até segurança na nuvem (CloudGuard) e proteção de endpoint (Harmony).

- ThreatCloud AI: Aproveita uma rede global de Threat Intelligence para compartilhar indicadores de comprometimento em todos os produtos, possibilitando a prevenção de ameaças em tempo real.

- Ampla Cobertura de Segurança: Oferece um dos portfólios mais extensos do mercado, visando ser uma solução completa para as necessidades de segurança de uma empresa. Para aqueles que consideram opções mais Cloud-native ou focadas em Container, veja nossa análise de vulnerabilidades de segurança de contêineres Docker.

- Gerenciamento Unificado: Fornece um console central para gerenciar políticas e visualizar eventos de segurança em toda a infraestrutura.

Casos de Uso Ideais / Usuários Alvo:

Check Point Infinity é projetado para grandes empresas, especialmente aquelas com ambientes complexos e híbridos que abrangem data centers on-premise e múltiplas Clouds. É ideal para equipes de segurança que buscam uma solução de fornecedor único para simplificar o gerenciamento. Se você também gerencia ferramentas de segurança de código aberto ou ambientes híbridos, talvez queira revisar nossa lista dos principais scanners de dependência de código aberto para complementar as soluções existentes.

Prós e Contras:

- Vantagens: Portfólio de produtos extremamente amplo, forte Threat Intelligence e gerenciamento unificado podem reduzir a complexidade.

- Desvantagens: Pode levar ao vendor lock-in. A plataforma pode ser complexa de navegar, e a integração de todas as diferentes partes pode não ser tão fluida quanto anunciado.

Preços / Licenciamento:

Check Point Infinity é oferecido como uma licença de assinatura para toda a empresa, com precificação que pode ser complexa e depende dos produtos específicos e da escala necessária.

Resumo da Recomendação:

Para empresas comprometidas com uma estratégia de fornecedor único para ampla cobertura de segurança, Check Point Infinity oferece uma solução poderosa e abrangente, embora complexa.

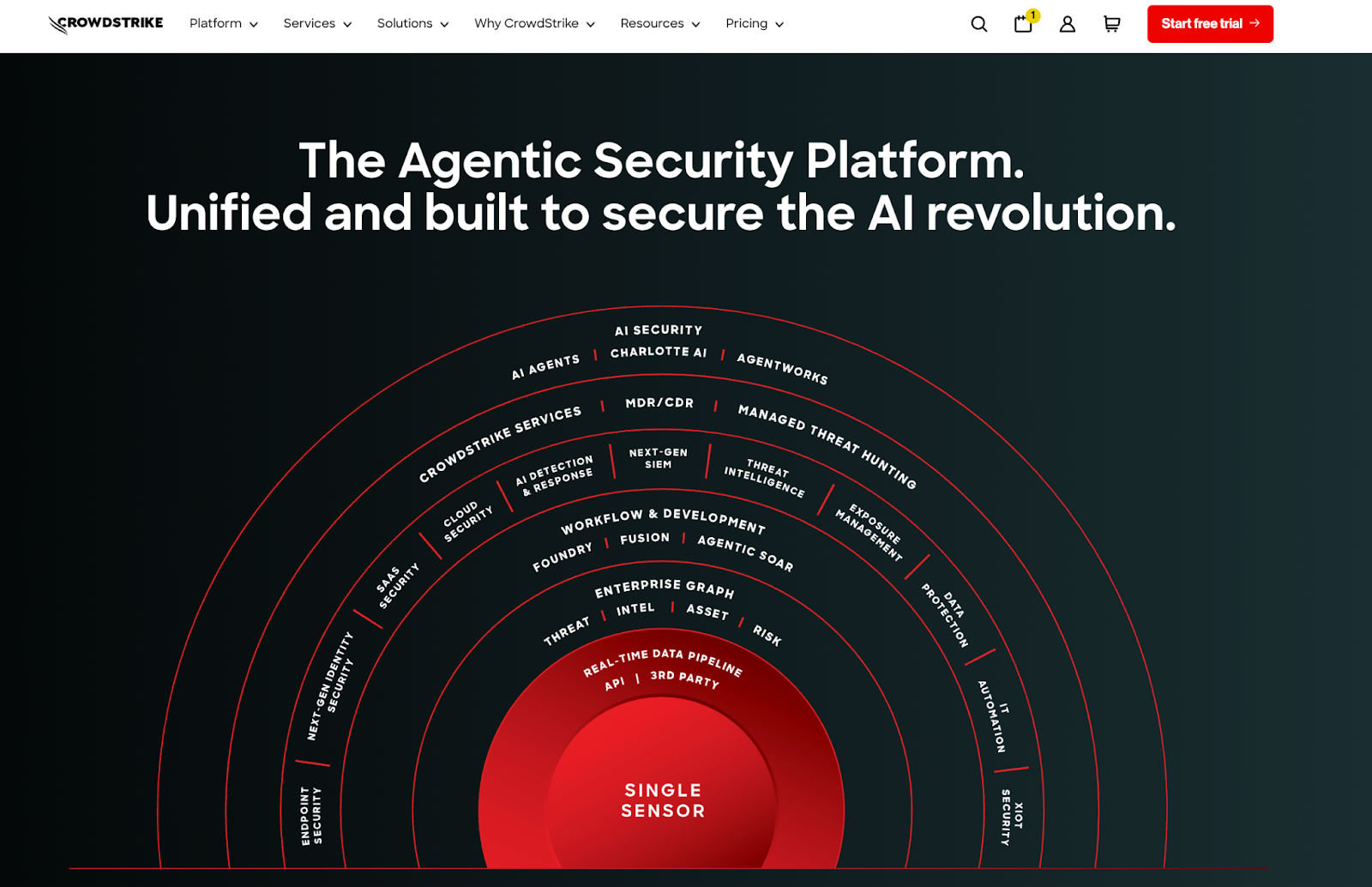

3. CrowdStrike Falcon

CrowdStrike Falcon é uma plataforma cloud-native que redefiniu a segurança de endpoints. Ela oferece um conjunto de serviços construídos em torno de suas capacidades de Detecção e Resposta de Endpoint (EDR), usando um único agente leve para fornecer antivírus de próxima geração, Threat Intelligence e caça gerenciada a ameaças.

Principais Recursos e Pontos Fortes:

- Arquitetura Cloud-Native: Construída do zero na Cloud, permitindo escalabilidade massiva e análise em tempo real sem a necessidade de hardware on-premise.

- Agente Único e Leve: Um único agente oferece uma ampla gama de funções de segurança, desde antivírus até EDR e gerenciamento de vulnerabilidades, simplificando a implantação e o gerenciamento.

- Threat Graph: Utiliza IA poderosa e tecnologia de banco de dados de grafo para analisar trilhões de eventos por semana, identificando e interrompendo ataques sofisticados em tempo real.

- Managed Threat Hunting (Falcon OverWatch): Oferece uma equipe de elite de especialistas em segurança que proativamente caçam ameaças em seu ambiente 24 horas por dia, 7 dias por semana.

- Alinhamento com Tendências de IA: À medida que as organizações adotam mais técnicas de segurança impulsionadas por IA—como as discutidas na visão geral da Aikido sobre pentesting com IA—o uso de machine learning e análises avançadas do Falcon o coloca na vanguarda das soluções EDR modernas.

Casos de Uso Ideais / Usuários Alvo:

CrowdStrike é ideal para empresas de todos os portes que priorizam a segurança de endpoint. É altamente valorizado pelos centros de operações de segurança (SOCs) por suas poderosas capacidades de detecção de ameaças e pelas equipes de TI por sua facilidade de implantação.

Prós e Contras:

- Prós: Capacidades de EDR líderes de mercado, fácil de implantar e gerenciar, e o serviço OverWatch oferece um valor imenso.

- Contras: Focado principalmente na segurança de endpoint e identidade. Embora tenha se expandido para a segurança na nuvem, não é uma plataforma completa para segurança de aplicações ou de rede. Pode ser caro.

- Integração com Estratégias de Segurança Mais Amplas: Para organizações que avaliam múltiplas ferramentas e abordagens de segurança, comparar a segurança de endpoint com outras áreas como gerenciamento de cadeia de suprimentos ou SCA (veja comparação Snyk vs. Trivy) pode ajudar a criar um stack abrangente.

Preços / Licenciamento:

CrowdStrike Falcon é um serviço baseado em assinatura com vários níveis e módulos adicionais.

Resumo da Recomendação:

CrowdStrike Falcon é o padrão ouro para proteção de endpoint. É uma ferramenta essencial para qualquer empresa que busca se defender contra ataques modernos e sofisticados que visam dispositivos de usuário e servidores. Para mais informações sobre como a segurança de endpoint se integra a programas de segurança mais amplos, confira artigos como Principais Ferramentas de Pentest de IA no blog da Aikido.

4. SentinelOne Singularity

SentinelOne Singularity é uma plataforma de segurança autônoma que combina EDR, Endpoint Protection Platform (EPP) e outras capacidades de segurança em uma única solução. Seu principal diferencial é o uso de IA para detectar, prevenir e responder autonomamente a ameaças em tempo real no próprio dispositivo, mesmo que não esteja conectado à Cloud.

Principais Recursos e Pontos Fortes:

- IA Autônoma: O agente pode identificar e neutralizar ameaças no endpoint de forma independente, sem a necessidade de transmitir dados para a Cloud primeiro, permitindo tempos de resposta mais rápidos.

- Visibilidade entre Superfícies (XDR): A plataforma Singularity se estende além do endpoint para ingerir dados de fontes de Cloud, rede e identidade, fornecendo capacidades de detecção e resposta estendidas (XDR).

- Resposta e Remediação Automatizadas: Pode encerrar processos maliciosos automaticamente, colocar arquivos em quarentena e até mesmo reverter um endpoint ao seu estado pré-ataque.

- Arquitetura de Agente Único: Assim como CrowdStrike, ele usa um único agente para simplificar a implantação e o gerenciamento em toda a empresa.

Casos de Uso Ideais / Usuários Alvo:

SentinelOne é excelente para empresas que buscam uma solução de segurança de endpoint altamente automatizada que possa reduzir a carga de trabalho de suas equipes de segurança. Sua natureza autônoma a torna particularmente atraente para organizações com recursos de SOC limitados.

Prós e Contras:

- Prós: Poderosa IA no agente oferece tempos de resposta extremamente rápidos. Recursos de automação robustos podem reduzir o esforço manual.

- Contras: O alto grau de automação pode, por vezes, fazer com que os analistas de segurança sintam que têm menos controle. É também uma solução com preço premium.

Preços / Licenciamento:

SentinelOne Singularity é um serviço de assinatura comercial com preço baseado no número de endpoints e no conjunto de recursos.

Resumo da Recomendação:

SentinelOne é um principal concorrente do CrowdStrike no espaço de segurança de endpoint, oferecendo uma visão atraente para uma plataforma de segurança autônoma e orientada por IA.

5. Fortinet Security Fabric

O Fortinet Security Fabric é uma plataforma de cibersegurança integrada que oferece proteção ampla e automatizada em toda a superfície de ataque. Enraizado em seus poderosos firewalls FortiGate, o Fabric é projetado para interconectar diferentes soluções de segurança em uma única malha cooperativa.

Principais Recursos e Pontos Fortes:

- Portfólio Amplo e Integrado: Oferece uma ampla gama de produtos, incluindo firewalls, SD-WAN seguro, segurança de e-mail, proteção de endpoint e SIEM, todos projetados para funcionar em conjunto.

- Rede Orientada por Segurança: Integra fortemente a infraestrutura de rede e a segurança, um conceito central para suas ofertas de SD-WAN e SASE (Secure Access Service Edge).

- Fabric Management Center: Oferece gerenciamento centralizado, análises e resposta automatizada em toda a suíte de produtos Fortinet.

- Forte Relação Preço-Desempenho: A Fortinet é frequentemente reconhecida por oferecer um forte desempenho de segurança a um preço competitivo em comparação com outros fornecedores empresariais.

Casos de Uso Ideais / Usuários Alvo:

A Fortinet Security Fabric é ideal para organizações que desejam construir sua arquitetura de segurança em torno de uma forte base de segurança de rede. É particularmente popular em empresas distribuídas que precisam proteger muitos escritórios remotos.

Prós e Contras:

- Prós: Portfólio de produtos muito amplo e bem integrado. Forte desempenho em seus produtos de rede principais. Frequentemente mais econômica do que os concorrentes.

- Contras: Pode incentivar o vendor lock-in. Embora abrangentes, alguns dos produtos não essenciais podem não ser tão maduros quanto as soluções best-of-breed.

Preços / Licenciamento:

Os produtos Fortinet são vendidos como hardware perpétuo ou appliances virtuais com serviços de assinatura para atualizações de segurança e suporte.

Resumo da Recomendação:

Para empresas que priorizam a segurança de rede e desejam uma arquitetura de fornecedor único e altamente integrada, o Fortinet Security Fabric é uma escolha atraente e econômica.

6. Plataforma Palo Alto Networks

A Palo Alto Networks oferece uma plataforma de segurança abrangente que é líder em múltiplos domínios: segurança de rede, segurança na nuvem e operações de segurança. Sua plataforma é construída para prevenir ciberataques bem-sucedidos através de uma combinação de firewalls poderosos, proteção cloud-native e detecção de ameaças avançada.

Principais Recursos e Pontos Fortes:

- Firewalls de Próxima Geração: Os firewalls de hardware e virtuais da empresa são considerados líderes de mercado, proporcionando visibilidade profunda e controle granular sobre o tráfego de rede.

- Prisma Cloud: Uma plataforma de proteção de aplicações nativas da nuvem (CNAPP) abrangente que oferece segurança do código à Cloud.

- Cortex XDR: Uma plataforma de detecção e resposta estendida que ingere dados de endpoints, redes e Clouds para fornecer detecção e resposta avançadas a ameaças.

- Integração Robusta: Os diferentes componentes da plataforma são bem integrados para compartilhar Threat Intelligence e fornecer uma defesa unificada.

Casos de Uso Ideais / Usuários Alvo:

A Palo Alto Networks é direcionada a grandes empresas que estão dispostas a investir em uma plataforma de segurança premium e best-of-breed. É para organizações que necessitam de segurança de alto nível em ambientes de rede, Cloud e endpoint.

Prós e Contras:

- Prós: Produtos líderes de mercado em múltiplas categorias. Integração robusta em toda a sua plataforma. Excelente reputação em eficácia de segurança.

- Contras: É uma das soluções de segurança empresarial mais caras do mercado. A plataforma pode ser complexa de implantar e gerenciar, exigindo expertise significativa.

Preços / Licenciamento:

A Palo Alto Networks utiliza uma combinação de licenças de hardware perpétuas e serviços de assinatura. É uma solução empresarial com preço premium.

Resumo da Recomendação:

Para empresas onde a segurança é uma prioridade máxima e o orçamento é uma preocupação secundária, a plataforma Palo Alto Networks oferece um conjunto incomparável de ferramentas de segurança best-in-class.

7. Rapid7 Insight Platform

A Rapid7 Insight Platform é um conjunto de ferramentas baseado em Cloud projetado para fornecer visibilidade, análise e automação em todo o programa de segurança de uma organização. Ela combina gerenciamento de vulnerabilidades (InsightVM), SIEM/XDR (InsightIDR) e segurança de aplicações (InsightAppSec) em uma única plataforma.

Principais Recursos e Pontos Fortes:

- Gerenciamento de Vulnerabilidades Robusto: O InsightVM é um líder de mercado em gerenciamento de vulnerabilidades, oferecendo excelentes capacidades de varredura, priorização e relatórios.

- SIEM/XDR Amigável: O InsightIDR é conhecido por ser um SIEM em Cloud fácil de usar que combina gerenciamento de logs, análise de comportamento do usuário e detecção de endpoint.

- Plataforma Integrada: Os diferentes módulos da plataforma Insight são bem integrados, permitindo fluxos de trabalho entre produtos (por exemplo, encontrar uma vulnerabilidade no InsightVM e investigar alertas relacionados no InsightIDR).

- Foco na Ação: A Rapid7 foca em fornecer insights acionáveis que ajudam as equipes de segurança a priorizar seu trabalho e responder a ameaças mais rapidamente.

Casos de Uso Ideais / Usuários Alvo:

A Rapid7 Insight Platform é ideal para empresas de médio a grande porte que precisam de uma plataforma robusta e integrada para suas operações de segurança. É particularmente adequada para equipes que precisam de um gerenciamento de vulnerabilidades poderoso e um SIEM amigável.

Prós e Contras:

- Prós: Forte em suas áreas centrais de gerenciamento de vulnerabilidades e SIEM. A plataforma é geralmente fácil de usar e fornece dados acionáveis.

- Contras: Os módulos de segurança de aplicações e segurança na nuvem não são tão maduros ou abrangentes quanto algumas das outras plataformas desta lista.

Preços / Licenciamento:

A Rapid7 Insight Platform é um serviço baseado em assinatura com preço baseado no número de ativos, usuários e volume de dados.

Resumo da Recomendação:

A Rapid7 oferece uma plataforma poderosa e amigável para gerenciar operações de segurança, tornando-a uma ótima escolha para equipes que desejam amadurecer seus programas de gerenciamento de vulnerabilidades e detecção de ameaças.

Segurança de Software Empresarial

Ferramentas de segurança de software ajudam as organizações a identificar, priorizar e remediar vulnerabilidades em código desenvolvido internamente, dependências de código aberto e ambientes de aplicação modernos. Para as empresas, a segurança de software é agora um controle fundamental para reduzir o risco de violações sem desacelerar a entrega. Por quê?

Por que a Segurança de Software é Essencial

Ao contrário de décadas atrás, o software corporativo agora depende fortemente de open source e APIs de terceiros, juntamente com o aumento da velocidade de desenvolvimento, cada linha de código introduz um risco potencial.

Uma boa ferramenta de segurança de software corporativo:

- Identifica vulnerabilidades precocemente

- Prioriza riscos reais, e

- Integra-se aos fluxos de trabalho dos desenvolvedores sem atrasar a entrega

Os 3 Melhores Produtos de Segurança de Software

- Aikido Security: Desde sua abordagem API-first que otimiza integrações, relatórios de conformidade abrangentes, até sua inovadora solução de pentest de IA que realiza testes de nível humano na velocidade da máquina. Aikido Security é a melhor ferramenta de segurança de software disponível no mercado atualmente. Ao contrário das ferramentas corporativas legadas que muitas vezes parecem pesadas e isoladas, Aikido foca em fluxos de trabalho amigáveis para desenvolvedores e resultados sem ruído. Isso significa menos falsos positivos, correção mais rápida e integração mais estreita com as ferramentas que as empresas já utilizam.

- Wiz: A Wiz frequentemente se autodenomina uma ferramenta de segurança de aplicações, no entanto, não foi construída pensando nos desenvolvedores. Equipes de DevOps podem usar a Wiz para detectar configurações incorretas, mas quando se trata de segurança de código e de pipelines, ela fica aquém. Embora seu módulo “Wiz Code”, recentemente introduzido, adicione alguma análise de Infrastructure-as-Code (IaC), ele fica aquém quando comparado a ferramentas dedicadas de segurança SAST, SCA ou de pipeline de CI/CD.

- Checkmarx: Muitas grandes empresas utilizam Checkmarx por sua profundidade e histórico comprovado. É uma ferramenta pesada, mas testada em batalha. Os recursos de relatórios, auditoria e a capacidade de personalizar regras do Checkmarx atendem bem às necessidades de governança corporativa. No entanto, muitas equipes consideram o Checkmarx complexo, caro e propenso a falsos positivos. Elas estão buscando alternativas. Além disso, no cenário de desenvolvimento em rápida evolução de hoje, isso leva a uma dívida técnica, com as equipes ignorando os achados.

Recursos Adicionais de Segurança de Software

- Ferramentas de segurança de software (DevSecOps) explicadas pela Aikido

- Reduzindo a dívida de cibersegurança com AI Autotriage

- Base de dados de Threat Intelligence de código aberto

- As 23 Principais Ferramentas DevSecOps em 2026

Segurança de Infraestrutura de IA Corporativa

A IA mudou nosso mundo. A IA veio para ficar. Essas duas frases são verdadeiras, e toda empresa com visão de futuro está construindo algum produto ou funcionalidade de IA.

Por que a Segurança da Infraestrutura de IA é Essencial

Na corrida para implementar a IA e ganhar participação de mercado, muitas empresas estão negligenciando a segurança. O triste é que os sistemas de IA introduzem superfícies de ataque inteiramente novas. Desde envenenamento de dados de treinamento e roubo de modelo até injeção de prompt e acesso não autorizado à inferência.

Ao contrário das aplicações tradicionais, a infraestrutura de IA combina pipelines de dados, GPUs, agentes de IA, serviços de Cloud, APIs e modelos que frequentemente evoluem continuamente.

Os 3 Melhores Produtos de Segurança de Infraestrutura de IA

- HiddenLayer: Fornece detecção de ameaças em tempo de execução para sistemas de IA, ajudando a detectar abuso de modelo, ataques adversariais e comportamento de inferência anômalo. Pense em executar modelos e agentes de IA em ambientes de produção.

- Protect AI (Uma Empresa Palo Alto): Foca em proteger toda a cadeia de suprimentos de ML, incluindo análise de modelo, integridade de artefatos e risco de dependência.

- Aikido Security: A Aikido adota uma abordagem única para a segurança de IA, focando nas cadeias de suprimentos de software e nos fluxos de trabalho de desenvolvimento impulsionados por IA. A Aikido oferece conformidade contínua, detecção impulsionada por IA, integração em pipelines de CI/CD, revisões de código de IA e pentest de IA como nenhuma outra ferramenta de segurança corporativa.

Recursos Adicionais de Segurança de Infraestrutura de IA

- O checklist de codificação com a visão do CISO para segurança

- As 6 Melhores Ferramentas de Pentest de IA em 2026

- O Caminho Árduo de Gerenciar Riscos de Segurança de IA na Infraestrutura de TI

Extended Detection and Response (XDR) Corporativo

Ataques modernos raramente se confinam a um único domínio. As ameaças se movem lateralmente entre endpoints, workloads na Cloud, identidades e redes, o que frequentemente evade ferramentas de segurança isoladas, como proteção de endpoint autônoma ou sistemas de prevenção de intrusão (IPS) tradicionais.

O XDR surgiu como uma forma de coletar e correlacionar dados automaticamente dessas fontes.

O XDR utiliza IA e ML para analisar grandes conjuntos de dados, identificar anomalias comportamentais e priorizar ameaças, reduzindo a fadiga de alertas.

Por que o Extended Detection and Response (XDR) é Essencial

Uma empresa típica possui milhares de microsserviços, utiliza múltiplos provedores de Cloud, tem infraestrutura on-premise e funcionários em diferentes fusos horários.

O XDR reduz a fadiga de alertas, encurta o tempo médio para detecção (MTTD) e ajuda as equipes de segurança a responder a incidentes com melhor contexto e automação.

Os 3 Melhores Produtos de Extended Detection and Response (XDR)

- Palo Alto Networks: Oferece uma plataforma XDR altamente integrada, combinando telemetria de endpoint, rede e Cloud com fortes capacidades de automação.

- CrowdStrike: Construído sobre uma poderosa base de endpoint, com capacidades XDR em expansão para identidade, Cloud e dados de log.

- Microsoft Defender: A Microsoft oferece XDR através do Microsoft Defender, fortemente integrado com Microsoft 365, Azure e Entra ID. É ideal para empresas com grande investimento no ecossistema Microsoft.

Recursos Adicionais de Extended Detection and Response (XDR)

- Avaliações e Classificações de Extended Detection and Response (XDR)

- O Que é XDR (Extended Detection and Response) e Por Que Você Precisa Dele?

- Avaliação G2 de Plataformas de Extended Detection and Response (XDR)

Plataforma de Proteção de Aplicações Nativas da Cloud Empresarial (CNAPP)

Uma plataforma de proteção de aplicações nativas da nuvem (CNAPP) é uma solução unificada de segurança na nuvem projetada para proteger aplicações em todo o seu ciclo de vida, do código à Cloud e em tempo de execução.

O relatório State of AI in Security & Development de 2026 da Aikido Security revelou que 93% das equipes têm dificuldade em integrar a segurança de software de aplicação com a segurança na nuvem, resultando em lacunas onde as ameaças podem passar despercebidas.

Uma solução CNAPP completa geralmente inclui:

- Gerenciamento da Postura de Segurança na Nuvem (CSPM)

- Proteção de Workloads na Cloud (CWPP)

- CI/CD e varredura IaC

- KSPM (Gerenciamento de Postura de Segurança Kubernetes)

- Detecção de Ameaças em Tempo de Execução

Por que a plataforma de proteção de aplicações nativas da nuvem (CNAPP) é Essencial

Uma solução CNAPP garante que você tenha:

- Visibilidade Full-Stack

- Menos Alertas

- Segurança Amigável ao DevOps

- Consolidação e Eficiência de Custos

- Conformidade Contínua

Os 3 Melhores Produtos de Plataforma de Proteção de Aplicações Nativas da Nuvem (CNAPP)

Nem todas as plataformas com o rótulo CNAPP são iguais. Aqui estão as nossas 3 melhores:

- Aikido Security: Aikido Security é uma plataforma de segurança impulsionada por IA projetada para proteger todos os aspectos do ciclo de vida das aplicações Cloud, desde código e dependências até Containers, infraestrutura multi-cloud e runtime. Aikido oferece:

- Cobertura de ponta a ponta,

- Suporte a SSO e RBAC,

- Implantação on-prem opcional,

- Controles de conformidade prontos para uso,

- Redução de ruído impulsionada por IA.

- Lacework FortiCNAPP: Lacework é uma plataforma CNAPP orientada por dados, conhecida por sua tecnologia patenteada “Polygraph”. Sua Polygraph Data Platform mapeia comportamentos em sua Cloud para identificar ameaças e configurações incorretas.

- Sysdig Secure: Sysdig é usado principalmente por organizações que executam Kubernetes e cargas de trabalho intensivas em Containers. Também oferece monitoramento de ameaças em runtime, pois se origina dos projetos open-source Sysdig e Falco.

Recursos Adicionais de CNAPP

- As 9 Melhores plataformas de proteção de aplicações nativas da nuvem (CNAPP) em 2026

- O que é CSPM (e CNAPP)? Gerenciamento da Postura de Segurança na Nuvem Explicado

- Avaliações e Classificações de Plataformas de Proteção de Aplicações Nativas da Nuvem da Gartner

Gerenciamento de Identidade e Acesso Empresarial (IAM) e Autenticação Multifator (MFA)

A segurança empresarial moderna começa com a identidade. O primeiro passo para gerenciar efetivamente o acesso à identidade é garantir que cada identidade tenha acesso ao que precisa e nada mais. É isso que o Princípio do Menor Privilégio (PoLP) incentiva.

Mas mesmo com cada identidade tendo apenas o acesso necessário, ainda é importante implementar a autenticação multifator, especialmente para contas de administrador. A MFA adiciona uma camada adicional de proteção.

Por que IAM e MFA são Essenciais

O comprometimento de credenciais continua sendo um dos pontos de entrada mais comuns para violações de dados empresariais. À medida que as organizações crescem, gerenciar o acesso em milhares de usuários, aplicações, APIs e serviços Cloud torna-se cada vez mais complexo, e controles manuais são impossíveis.

IAM e MFA ajudam as empresas a:

- Impor acesso de menor privilégio de forma consistente

- Reduzir o raio de impacto de credenciais comprometidas

- Centralizar a governança de identidade em ambientes Cloud e on-prem

- Suporte a acesso remoto e de terceiros seguro

Os 3 principais produtos de IAM e MFA

- Okta: Uma plataforma IAM líder que oferece single sign-on (SSO), MFA adaptativo, gerenciamento de ciclo de vida e amplas integrações SaaS.

- Apono: Oferece uma plataforma IAM com especialidade em acesso Just-in-Time e Just Enough Privileges.

- IAM de provedores Cloud: Provedores Cloud líderes como AWS e Microsoft oferecem IAM para seus serviços e recursos. Esses produtos IAM também podem ser expandidos com software de terceiros como Okta e Apono mencionados anteriormente.

Recursos adicionais de IAM e MFA

Gerenciamento de Incidentes Empresarial

Empresas hoje operam em múltiplas Clouds, regiões e unidades de negócio, muitas vezes com equipes de segurança distribuídas. Quando um incidente ocorre, a falta de coordenação, propriedade pouco clara e processos manuais podem atrasar significativamente a contenção e a recuperação.

Por que o gerenciamento de incidentes é essencial

Incidentes de segurança são inevitáveis. Mais de 2.200 ciberataques ocorrem diariamente em todo o mundo. A diferença entre interrupção e desastre reside na eficácia com que uma organização responde. A resposta a incidentes é menos sobre heroísmo individual e mais sobre execução repetível e coordenada.

Além de criar a melhor equipe de segurança possível, a próxima melhor coisa que você pode fazer é capacitá-los com as ferramentas certas.

O gerenciamento de incidentes ajuda as organizações a:

- Padronizar o tratamento e a escalada de incidentes

- Reduzir o tempo médio para responder (MTTR)

- Melhorar a colaboração entre equipes durante incidentes

- Manter trilhas de auditoria para conformidade e revisões pós-incidente (Postmortem)

As 3 principais ferramentas de gerenciamento de incidentes

- Incident.io: Um player relativamente novo no mercado, o Incident.io rapidamente se tornou um líder no espaço de gerenciamento de incidentes. Com produtos que vão desde On-call até resposta e, recentemente, AI SRE, se você está considerando uma ferramenta de gerenciamento e resposta a incidentes, o Incident.io deve estar entre suas opções.

- Pagerduty: Fundada em 2009, a Pagerduty é amplamente utilizada para gerenciamento de plantão (on-call), alertas e coordenação de incidentes, com fortes integrações em ferramentas de monitoramento e segurança.

- ServiceNow: Oferece resposta a incidentes como parte de sua plataforma mais ampla de operações de segurança e ITSM, possibilitando automação profunda de fluxo de trabalho e relatórios. Pode ser excessivo se você apenas deseja uma plataforma para gerenciar a escalada e remediação de incidentes.

Recursos adicionais de gerenciamento de incidentes

- A Conferência de Incidentes, On-call e Confiabilidade

- Google Site Reliability Engineering: Guia de Gerenciamento de Incidentes

Backup empresarial e recuperação de desastres

Backups garantem que as organizações possam recuperar sistemas, dados e serviços após interrupções, ataques de ransomware ou falhas catastróficas.

Embora frequentemente agrupadas com operações de TI, as ferramentas de backup e recuperação empresariais desempenham um papel crítico nas estratégias de segurança modernas, especialmente porque os ataques de ransomware visam cada vez mais os próprios backups.

Por que Backup e recuperação de desastres são essenciais

Não se trata de saber se um desastre acontecerá, mas sim do que fazer quando ele acontecer. Sem backups confiáveis e processos de recuperação testados, as organizações enfrentam tempo de inatividade prolongado, perda de dados e exposição regulatória.

Ferramentas de backup e recuperação de desastres ajudam as empresas a:

- Restaurar sistemas rapidamente após ataques de ransomware ou interrupções

- Proteger dados críticos em ambientes Cloud e on-premise

- Atender aos requisitos regulatórios e de continuidade de negócios

- Reduzir danos financeiros e de reputação

As 3 principais Ferramentas de Backup e Recuperação de Desastres

- Veeam: Um líder de mercado em backup e recuperação empresariais. Veeam suporta cargas de trabalho virtualizadas, Cloud e físicas. Para empresas com ambientes híbridos que exigem fortes objetivos de ponto e tempo de recuperação, considere Veeam.

- Rubrik: Foca em backup nativo da Cloud, resiliência a ransomware e recuperação rápida com forte automação.

- Commvault: Conhecido por sua profundidade em gerenciamento de dados, recuperação de ransomware e fluxos de trabalho de recuperação orientados por conformidade. Commvault oferece proteção abrangente em ambientes on-premise, híbridos e multi-cloud. Um usuário do Reddit disse: “Rubrik se você puder pagar. Veeam se você estiver no meio. Tenho estado bastante satisfeito com o Commvault por muitos anos, mas Veeam e Rubrik parecem estar se desenvolvendo mais rápido, especialmente na Cloud”.

Recursos Adicionais de Backup e Recuperação de Desastres

- Tópico do Reddit sobre backup empresarial

- Arquitetura de Recuperação de Desastres (DR) na AWS, Parte II: Backup e Restauração com Recuperação Rápida

Escolhendo a Plataforma de Segurança Empresarial Certa

O cenário da segurança empresarial é dominado por plataformas poderosas de fornecedores como a Palo Alto Networks, a CrowdStrike e a Fortinet. Essas ferramentas são essenciais para proteger as fronteiras tradicionais da empresa—redes e endpoints. Elas formam a espinha dorsal de uma forte postura defensiva.

No entanto, a empresa moderna é construída sobre software. As aplicações são o novo perímetro, e protegê-las requer uma abordagem diferente. É aqui que as ferramentas tradicionais frequentemente falham, e uma nova geração de plataformas de segurança se destaca.

Aikido Security se destaca como a melhor ferramenta geral para a empresa moderna porque aborda essa lacuna crítica. Ao unificar a segurança de aplicações e nativa da Cloud, eliminando a fadiga de alertas e incorporando a segurança diretamente no processo de desenvolvimento, o Aikido ajuda as organizações a proteger seus ativos mais valiosos: as aplicações que impulsionam seus negócios.

O Aikido complementa as ferramentas empresariais tradicionais ao proteger a cadeia de suprimentos de software de dentro para fora, criando uma estratégia de segurança verdadeiramente abrangente e resiliente para 2026 e além.