Navegar pelo ecossistema AWS é uma tarefa complexa. Embora sua flexibilidade e poder sejam vantagens significativas, proteger seu ambiente Cloud apresenta um desafio substancial. E esse desafio continua crescendo.

Suas equipes estão entregando mais rápido do que nunca. Sua infraestrutura está mudando em tempo real. Você está integrando novos membros à equipe com frequência. E os atacantes? Eles só precisam de um bucket mal configurado ou de uma função IAM com permissões excessivas para arruinar o seu dia.

O custo médio de uma violação de dados é de aproximadamente US$ 4,44 milhões, de acordo com o relatório Custo de uma Violação de Dados 2025 da IBM. Com 82% das violações de dados envolvendo dados armazenados na Cloud, as ferramentas de segurança certas são essenciais para proteger seus ativos AWS sem prejudicar a inovação.

Este guia oferece uma comparação das principais ferramentas de segurança AWS para 2026. Analisaremos seus pontos fortes, fracos e casos de uso ideais para ajudá-lo a encontrar a melhor solução para sua equipe.

TL;DR

Aikido Security é a ferramenta de segurança AWS ideal, conquistando nossa principal recomendação com sua abordagem de “shift-left em piloto automático”. Ela cobre todo o SDLC, do código à Cloud, protegendo (proteção automatizada de aplicações, detecção de ameaças e resposta) e atacando (detectar, explorar e validar toda a sua superfície de ataque, sob demanda) para garantir que seus recursos na AWS estejam seguros e protegidos.

Comparada com as ferramentas de segurança nativas da AWS mais comentadas; AWS Security Hub, a Aikido Security vai além de apenas relatar e permite ações com autofixes com IA.

Comparação entre Aikido e AWS Security Hub

O que é Segurança AWS?

Segurança AWS é tudo o que você faz para manter suas aplicações, dados, identidades e infraestrutura seguros dentro da Amazon Web Services. E a primeira coisa a entender é esta: a AWS não protege seu ambiente para você.

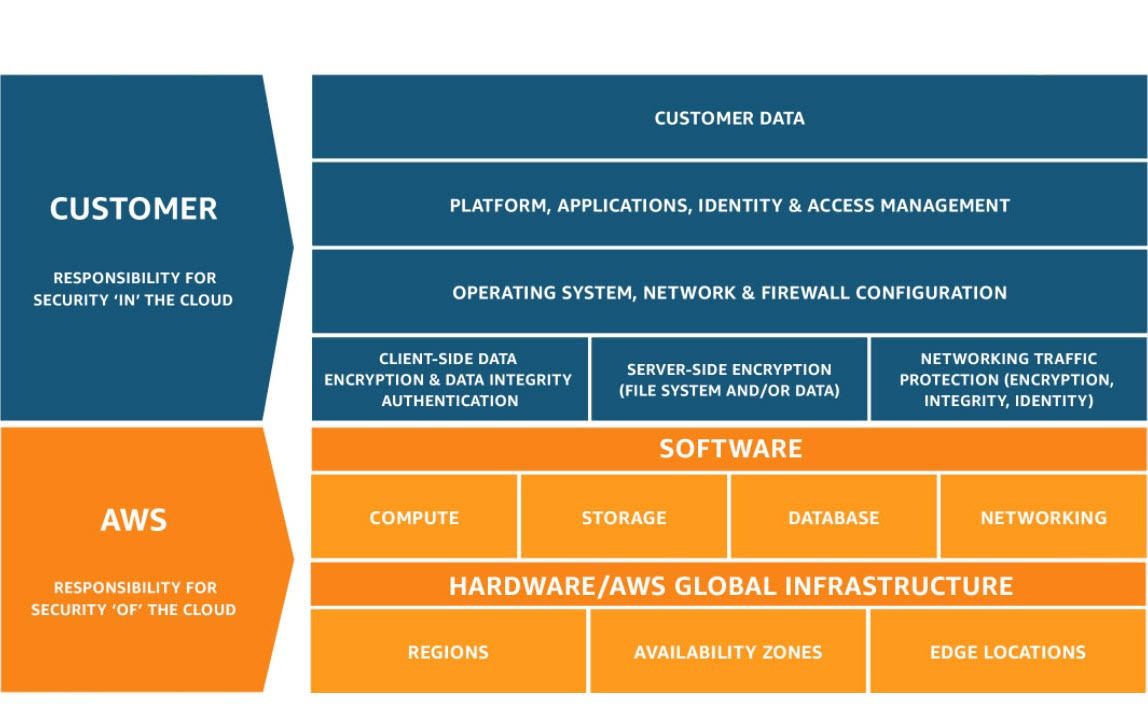

A AWS opera em um modelo de responsabilidade compartilhada, e seu modelo de responsabilidade compartilhada não é único para todos. Ele depende do tipo de serviços que você utiliza.

Se você está executando principalmente IaaS (EC2, EBS, Kubernetes autogerenciado, redes personalizadas), você é responsável pelas partes mais complexas:

- Aplicação de patches no SO

- Regras de rede

- Higiene do Gerenciamento de Identidade e Acesso (IAM)

- Segurança em tempo de execução

- Proteção de dados

- Configurações incorretas de ponta a ponta

Você está basicamente alugando hardware e protegendo tudo o que está acima dele.

Mas se você é uma startup de IA de seis meses construindo em FaaS (Lambda, DynamoDB, API Gateway, serviços gerenciados orientados a eventos), a responsabilidade muda. A AWS gerencia os servidores, o runtime, o escalonamento e a maior parte da camada de infraestrutura. Seus principais riscos sobem na pilha:

- Gerenciamento de Identidade e Acesso (IAM)

- Exposição de dados

- Secrets

- Permissões mal configuradas

- APIs excessivamente permissivas

- Integrações inseguras

Mesma Cloud, perfis de responsabilidade completamente diferentes.

É por isso que “Segurança AWS” não é uma checklist única. É um processo contínuo de entender seu ambiente AWS e escolher as ferramentas certas para protegê-lo.

A Necessidade de Ferramentas de Segurança da AWS

Até 95% das organizações usam provedores de Cloud, e quase um terço usa AWS. Mas a pergunta é: “quão seguro você realmente se sente dentro da AWS?”

Pense na sua jornada com a AWS, nas primeiras semanas e até hoje. Você pode dizer com confiança que detectaria um bucket S3 mal configurado antes que um invasor o fizesse?

Ou identificar um IAM role com permissões excessivas escondido em seu ambiente?

Ou detectar uma chave de acesso vazada antes que seja abusada?

A maioria das equipes não consegue. Não porque sejam descuidadas ou inexperientes, mas porque a AWS é massiva, em constante mudança e fácil de ser mal configurada de centenas de maneiras diferentes.

E sim, a AWS oferece ferramentas de segurança nativas como GuardDuty, Amazon Inspector, Amazon Macie e AWS Security Hub, mas, como você deve ter percebido, elas focam mais na detecção do que na remediação. Mais importante ainda, elas não têm o contexto dos outros aspectos do seu Ciclo de Vida de Desenvolvimento de Software (SDLC) além da Cloud.

No cenário atual, você precisa de ferramentas de segurança da AWS que tenham cobertura completa do seu SDLC, do código à Cloud.

Como Avaliamos as Melhores Ferramentas de Segurança da AWS

Para fornecer uma análise equilibrada, avaliamos cada ferramenta com base em critérios que são cruciais para equipes modernas de desenvolvimento e segurança:

- Abrangência: A ferramenta oferece ampla cobertura em diferentes domínios de segurança, como código, Cloud e Containers?

- Facilidade de Integração: Quão bem ela se integra aos pipelines de CI/CD existentes e aos fluxos de trabalho dos desenvolvedores?

- Amigável para Desenvolvedores: Os desenvolvedores podem usá-la? Ou ela é reservada apenas para "DevOps", "SRE" e "CISO/CTO"? Um desenvolvedor "comum" geralmente não tem acesso à AWS. O que significa que as falhas de segurança são deixadas para mais tarde no SDLC, custando mais tempo e recursos para serem corrigidas.

- Suporte Multi-Cloud/Hybrid Cloud: Cerca de 80% das empresas usam múltiplos provedores de Cloud. Sua ferramenta de segurança da AWS deve suportar integração com outros provedores para evitar o gerenciamento de múltiplas ferramentas e ter visibilidade unificada.

- Precisão: Quão eficaz é a ferramenta na identificação de ameaças reais, minimizando falsos positivos?

- Capacidade de Ação: Ela fornece orientação clara e acionável para a remediação?

- Preços e Escalabilidade: O modelo de preços é transparente e a ferramenta pode escalar com o seu negócio?

As 8 Melhores Ferramentas de Segurança da AWS

Aqui está nossa análise das principais ferramentas para ajudar você a proteger seu ambiente AWS.x

1. Aikido Security

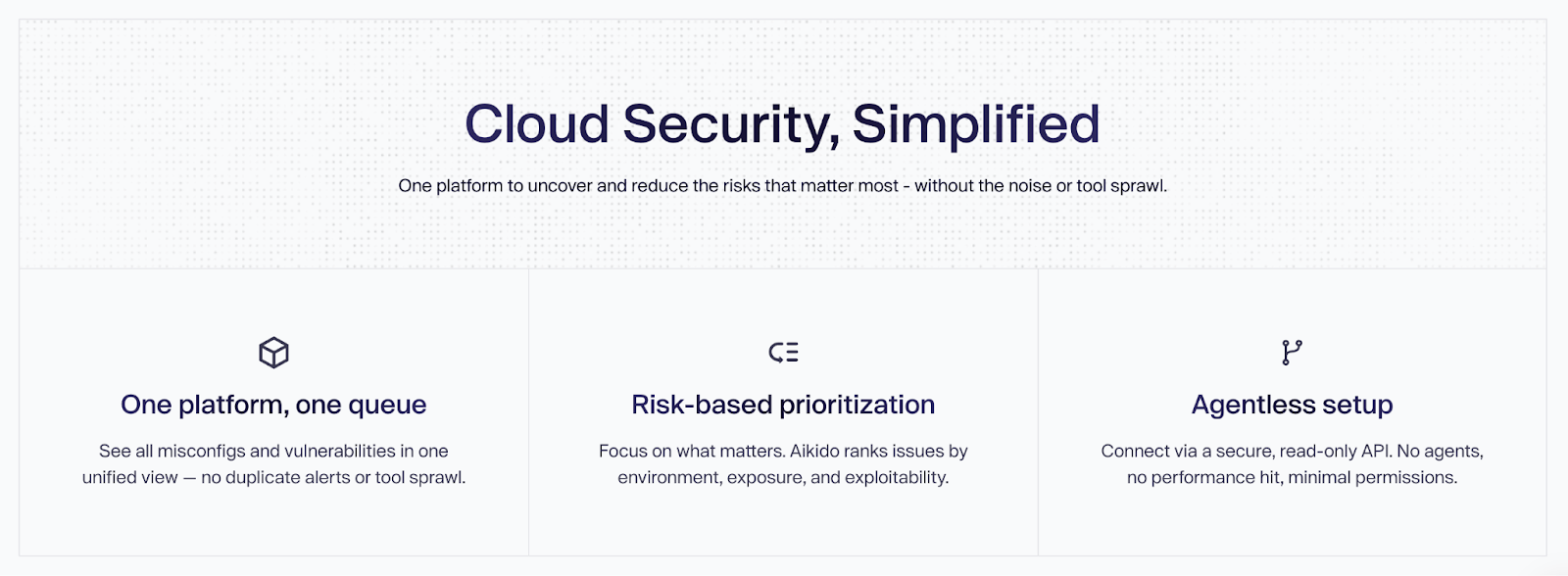

Aikido Security é a plataforma de segurança voltada para o desenvolvedor para sua Cloud AWS. O que diferencia a Aikido de outras ferramentas de segurança da AWS é que ela oferece tudo o que você precisa para proteger sua Cloud.

Agora você deve estar se perguntando, “Como a Aikido Security consegue isso?”

A Aikido Security oferece uma plataforma Cloud de suíte única com as melhores ferramentas da categoria para segurança na nuvem:

- Cloud Security Posture Management (CSPM),

- Varredura de Container e K8s,

- varredura de máquinas virtuais,

- varredura IaC,

- Varredura on-premise se você usa AWS Outposts.

Todos trabalhando juntos para descobrir e reduzir os riscos mais importantes, sem o ruído ou a necessidade de ferramentas de segurança adicionais.

O scanner IaC, por exemplo, pode escanear AWS CloudFormation, Terraform e Helm, assim, não importa como você projeta sua infraestrutura, você sempre detectará configurações incorretas.

Os alertas para ativos AWS são inúmeros. Em vez de sobrecarregá-lo com eles, Aikido usa correlação baseada em grafo para identificar caminhos de ataque reais entre código, Containers e recursos AWS, reduzindo o ruído enquanto expõe riscos exploráveis.

Principais Recursos

- Scanners de Cloud de ponta: Aikido oferece scanners de primeira linha para qualquer parte do seu Cloud e, comparado com outros scanners, Aikido demonstrou melhor Reachability analysis e remediações automáticas.

- Visibilidade Multi-Cloud Unificada: Você pode ver cada workload, configuração incorreta e exposição em seus diversos Clouds em uma única plataforma. Sem pontos cegos ou ferramentas adicionais necessárias.

- Desenvolvido para Equipes de Segurança e Engenharia: Com Aikido Security, todos ficam satisfeitos. Suas equipes de segurança obtêm a visibilidade e a governança de que precisam. As equipes de engenharia obtêm insights claros e acionáveis. Juntos, eles resolvem os riscos sem atrasar a entrega.

- Priorização Real de Riscos: Quando Aikido Security descobre riscos, ele não apenas notifica você; porque nem todos os riscos são iguais. Aikido prioriza vulnerabilidades que são alcançáveis e expostas, o que ajuda a eliminar a fadiga de alertas.

- Varredura de máquinas virtuais sem Agente: Escaneie suas instâncias EC2 em busca de vulnerabilidades sem nenhum agente, com a garantia de que seus dados nunca são armazenados ou explorados.

- Cobertura “código-para-Cloud” conectada: Aikido Security conecta código, Cloud e runtime em um fluxo de trabalho contínuo. Você pode começar com o módulo para (varredura IaC AWS e proteção em tempo de execução) e escalar para usar outros como segurança de API para obter um contexto mais profundo à medida que você expande.

- Autofix com IA: Gera sugestões de remediação diretamente dentro dos pull requests, reduzindo significativamente o tempo e o esforço necessários para proteger aplicações.

- Integrações Dev-friendly: Vem com mais de 100 integrações para que as equipes de engenharia possam ter verificações de segurança executadas em segundo plano em seu fluxo de trabalho normal. Sem etapas extras ou o disparate de ‘vá fazer login no painel x da AWS’.

- Preços Transparentes: Oferece um custo previsível de taxa fixa, sem taxas por usuário, tornando-o adequado para equipes de todos os tamanhos.

Casos de Uso Ideais:

O Aikido é adequado para startups, scale-ups e grandes empresas que precisam de uma plataforma de segurança abrangente. Ele atende tanto equipes de desenvolvimento ágeis quanto líderes de segurança que exigem ampla visibilidade e insights acionáveis.

Prós:

- Suporte Multi-Cloud para obter uma visão de painel único em todos os seus recursos de Cloud.

- Configuração rápida e fácil sem agente, frequentemente concluída em minutos.

- Reduz o ruído e a fadiga de alertas com triagem inteligente.

- Combina múltiplas camadas de segurança em uma única ferramenta.

- Mapeando os resultados de correção para padrões de conformidade como SOC2 e ISO.

- Inclui um nível gratuito e permanente generoso para recursos essenciais.

Preços:

Uma camada principal gratuita e permanente está disponível com repositórios e usuários ilimitados. Recursos avançados são oferecidos em taxa fixa a partir de $300/mês para 10 usuários.

Recomendação:

Aikido Security é uma excelente opção abrangente para segurança AWS, com bom desempenho em experiência do desenvolvedor, cobertura abrangente e redução eficaz de riscos.

Avaliações da Aikido Security:

O Aikido Security tem uma avaliação Gartner de 4.9/5.0 e 4.7/5 no Capterra. Abaixo estão o que os usuários AWS estão dizendo no AWS Marketplace.

2. Amazon GuardDuty

Amazon GuardDuty é um serviço nativo de detecção de ameaças da AWS que monitora continuamente atividades maliciosas e comportamentos não autorizados. Ele analisa várias fontes de dados da AWS, como VPC Flow Logs, CloudTrail logs e logs de DNS, usando machine learning para identificar ameaças potenciais.

Principais Recursos:

- Integração Nativa com AWS: Como um serviço AWS, ele oferece integração contínua e é simples de habilitar em toda a organização. Suas capacidades de proteção incluem:

- Proteção de Compute: Que foca na proteção de EC2, EKS e Lambda.

- Proteção de Storage: Suporta apenas proteção de s3 e AWS Backup.

- Proteção de Database: Adaptada para DBs AWS RDS

- Detecção Inteligente de Ameaças: Usa machine learning e Threat Intelligence integrada para identificar atividades incomuns, como instâncias EC2 comprometidas ou acesso não autorizado.

- Ampla Análise de Logs: Monitora as principais fontes de dados da AWS sem a necessidade de agentes, proporcionando ampla visibilidade com impacto mínimo no desempenho.

- Resposta Automatizada: Integra-se com serviços como AWS Lambda para acionar fluxos de trabalho de remediação automatizada.

Casos de Uso Ideais:

GuardDuty é uma camada fundamental para detecção de ameaças para qualquer organização na AWS. É particularmente útil para equipes de segurança que precisam de uma solução de monitoramento "configure e esqueça".

Prós:

- Extremamente fácil de habilitar e gerenciar.

- Custo-benefício para o valor que oferece.

- Altamente eficaz na detecção de ameaças comuns específicas da AWS.

Contras:

- É uma ferramenta de detecção, não uma ferramenta de prevenção ou remediação. Você deve configurar outros serviços para agir sobre suas descobertas.

- Foca em ameaças de runtime, não em vulnerabilidades pré-implantação.

Preços:

Pagamento conforme o uso, baseado no volume de logs e dados analisados. Um teste gratuito de 30 dias está disponível.

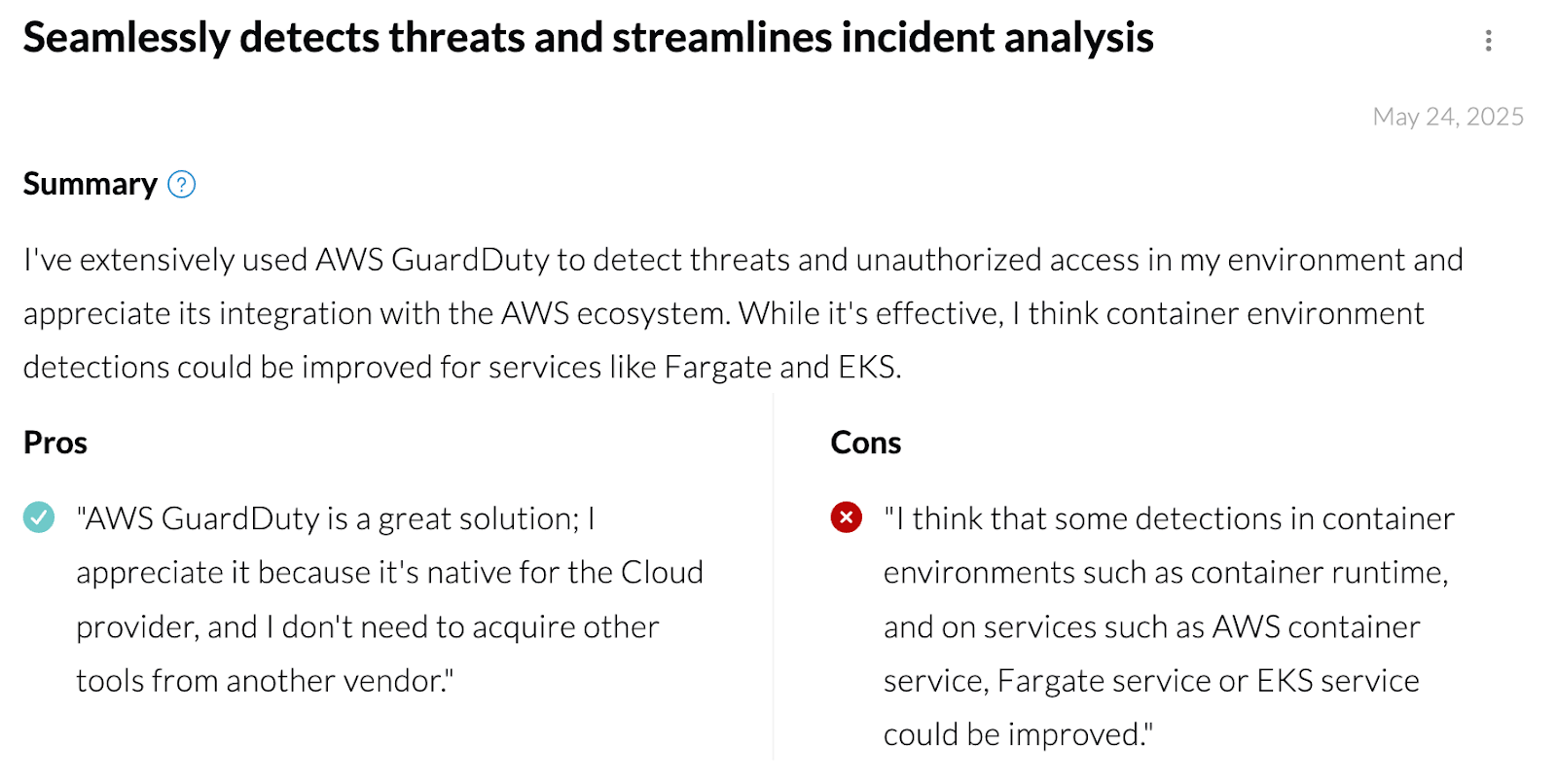

Avaliações do Amazon GuardDuty:

Você pode explorar mais feedback e avaliações em SourceForge e PeerSpot para obter mais insights sobre os recursos do Amazon GuardDuty.

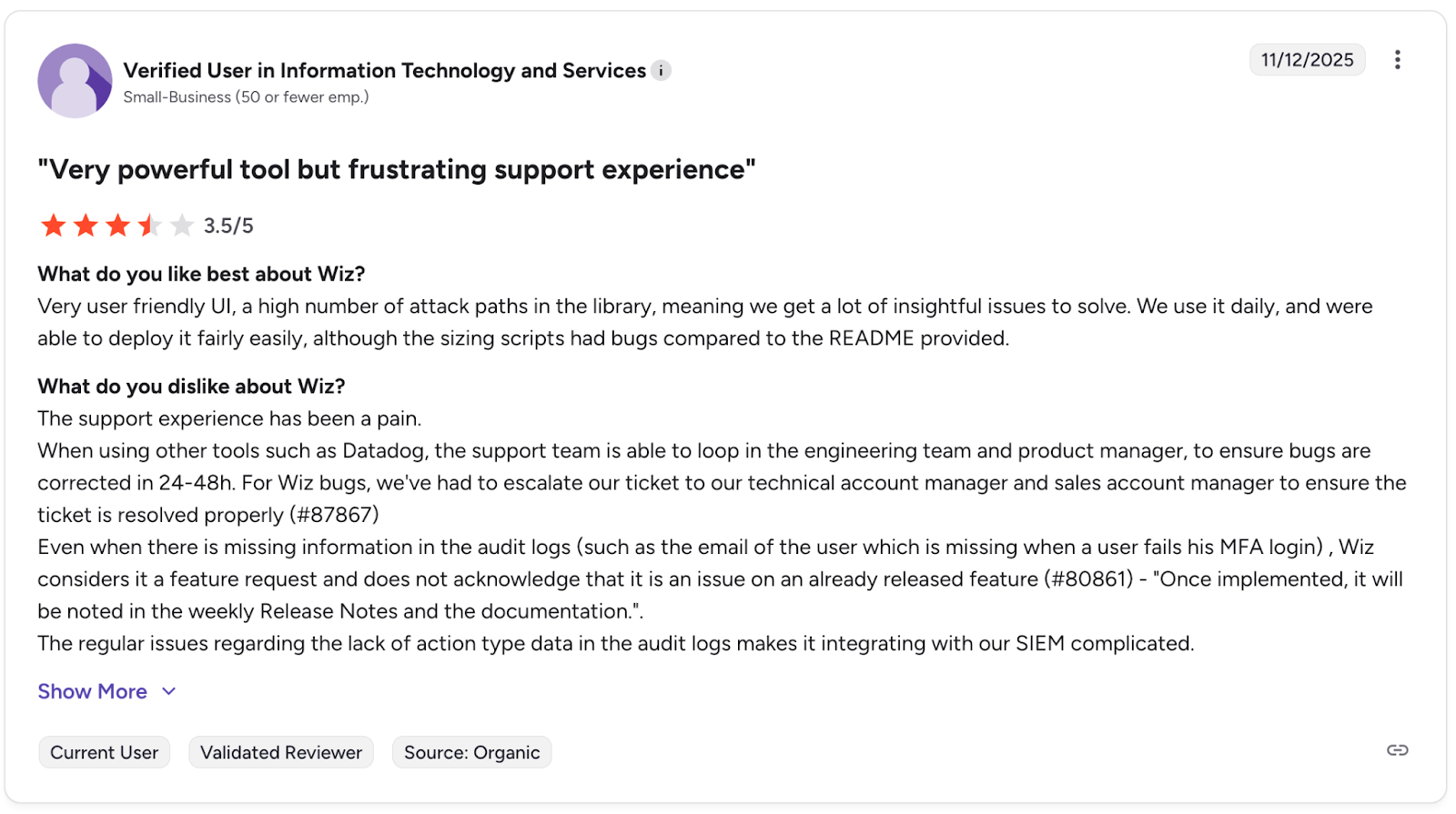

3. Wiz

A Wiz oferece uma abordagem agentless para segurança na nuvem que proporciona visibilidade full-stack. Ele conecta descobertas de segurança em todo o ambiente Cloud para criar uma visão de risco baseada em grafo, ajudando as equipes a priorizar os problemas mais críticos.

Principais Recursos:

- Varredura Agentless: Faz a varredura de toda a stack Cloud sem a necessidade de implantar agentes, permitindo implantação rápida e ampla cobertura.

- Grafo de Segurança: Correlaciona riscos em diferentes camadas (Cloud, rede, workload) para identificar combinações tóxicas e caminhos de ataque.

- Cobertura Abrangente: Oferece CSPM, CWPP, gerenciamento de vulnerabilidades e varredura IaC em uma única plataforma.

Casos de Uso Ideais:

A Wiz é ideal para grandes empresas com ambientes Cloud complexos que precisam de visibilidade profunda e priorização de riscos consciente do contexto.

Prós:

- Modelo de implantação rápido e agentless.

- O grafo de segurança fornece insights profundos sobre o risco.

- Plataforma unificada simplifica o gerenciamento de ferramentas.

Contras:

- A Wiz carece de plugins IDE nativos, uma interface de usuário moderna, correções acionáveis e UX amigável para desenvolvedores.

- O preço pode ser complexo e pode ser alto para organizações menores.

- O grande volume de dados e falsos positivos pode ser esmagador sem uma equipe de segurança dedicada.

- Segurança limitada no nível do código, já que a Wiz não oferece análise estática de código completa e seu SCA oferece detecção apenas em tempo de execução.

Preços:

Preços personalizados comerciais e opacos, baseados no tamanho e complexidade do ambiente Cloud.

Avaliações da Wiz:

Você pode ler mais avaliações sobre a Wiz aqui.

4. AWS Security Hub

O AWS Security Hub é a plataforma unificada de operações de segurança da AWS. Ele oferece um dashboard centralizado que prioriza seus problemas críticos de segurança e ajuda você a responder em escala para proteger seu ambiente.

O AWS Security Hub não faz a varredura do seu ambiente por si só; em vez disso, ele agrega, normaliza e prioriza alertas de outros serviços de segurança da AWS, como AWS Config, Amazon GuardDuty e IAM Access Analyzer.

Principais Recursos:

- Unifica as operações de segurança da AWS: O Security Hub atua como um painel único de controle para a segurança nativa da AWS. Em vez de alternar entre GuardDuty, Inspector, Config, Macie, IAM Access Analyzer e várias contas AWS, o Security Hub consolida todas as descobertas em um dashboard unificado.

- Priorização baseada em riscos: Analisa descobertas de segurança correlacionadas por meio de análises de risco quase em tempo real para determinar quais problemas exigem resposta imediata e quais não.

- Monitoramento e gerenciamento de exposição: Pode identificar exposições potenciais e caminhos de ataque usando análises quase em tempo real para entender e visualizar como ameaças, vulnerabilidades e configurações incorretas relacionadas podem impactar recursos críticos que exigem resposta imediata.

Casos de Uso Ideais:

- Ambientes que desejam agregar descobertas, mas não precisam de remediação profunda

- Equipes de conformidade que exigem verificações contínuas contra as melhores práticas específicas da AWS

- Equipes já comprometidas com uma stack de segurança exclusiva da AWS

Prós:

- Experiência AWS totalmente nativa

- Simples de habilitar em várias contas através do AWS Organizations

- Sem agentes ou overhead de infraestrutura

- Mapeamento de compliance AWS pronto para uso

Contras:

- Sem varredura direta, pois depende inteiramente de outros serviços AWS

- Nenhuma varredura de código, verificações pré-implantação ou integrações de fluxo de trabalho do desenvolvedor

- Sem suporte de remediação acionável além de orientações.

- Pode gerar alto volume de alertas com muitos falsos positivos

- Somente AWS. Sem suporte para ambientes multi-cloud ou SaaS

Preços:

- O AWS Security Hub utiliza um modelo de pagamento conforme o uso, baseado no número de verificações de segurança e descobertas ingeridas que você gera.

- Oferece um teste gratuito de 30 dias

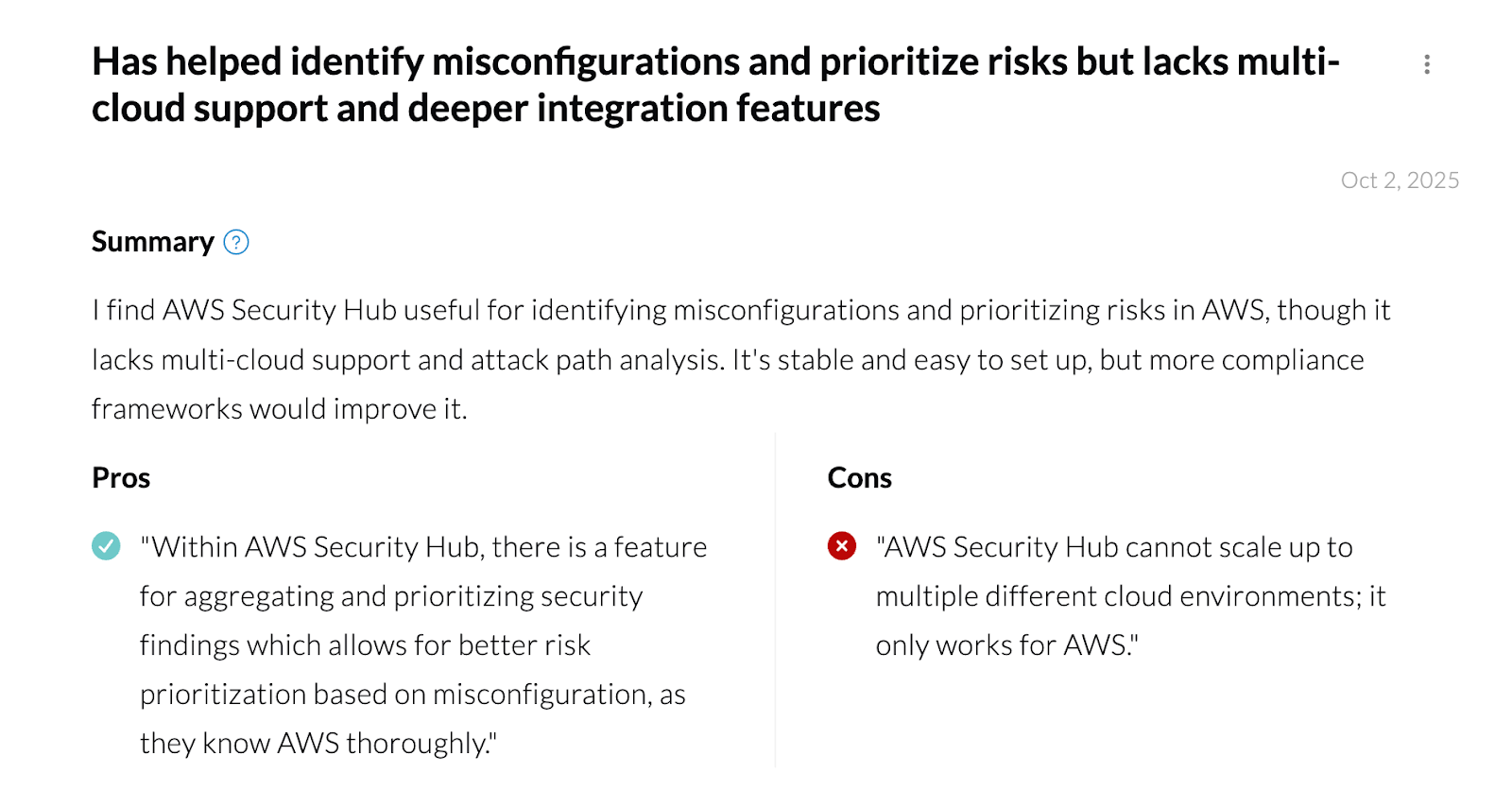

Avaliações do AWS Security Hub:

5. Orca Security

A segurança na nuvem sem agente da Orca Security utiliza sua tecnologia SideScanning™. Ela lê o armazenamento de bloco em tempo de execução das workloads fora da banda para detectar vulnerabilidades, malware, configurações incorretas e muito mais, sem qualquer impacto no desempenho.

Principais Recursos:

- Tecnologia SideScanning™: Oferece visibilidade profunda nas workloads sem implantar nenhum código nos próprios ativos.

- Contexto Unificado de Risco: Consolida descobertas de todo o ambiente de Cloud em uma visão única e priorizada de risco.

- Análise de Caminho de Ataque: Identifica e visualiza como atacantes podem encadear diferentes vulnerabilidades para comprometer ativos.

Casos de Uso Ideais:

Orca Security é ideal para organizações que priorizam implantação rápida e sem atrito e exigem visibilidade profunda da workload em um ambiente multi-cloud.

Prós:

- Rápido e fácil de implantar.

- Sem impacto no desempenho em ambientes de produção.

- Oferece visibilidade abrangente dos recursos da Cloud.

- Suporte multicloud

Contras:

- A dependência da varredura por snapshots significa que não é em tempo real, o que pode atrasar a detecção de certas ameaças.

- O preço pode se tornar caro ao escalar.

- Não faz varredura do código-fonte da aplicação.

- Suporte limitado além dos ambientes de Cloud e runtime.

- Focado principalmente em empresas

- Usuários relataram experimentar fadiga de alertas durante a ingestão de dados em larga escala.

Preços:

Precificação comercial, baseada em ativos.

Avaliações da Orca Security:

6. Lacework

Lacework é uma plataforma de segurança orientada a dados que utiliza machine learning e análise de comportamento para detectar ameaças. Ela constrói uma linha de base de atividade normal em seu ambiente AWS e alerta sobre desvios, ajudando a descobrir ameaças desconhecidas.

Principais Recursos e Pontos Fortes:

- Detecção de Anomalias Comportamentais: Foca na identificação de comportamentos anômalos em vez de apenas ameaças baseadas em assinaturas, oferecendo proteção contra ataques de dia zero.

- CSPM e CWPP Unificados: Combina o gerenciamento da postura de segurança na nuvem com a proteção de cargas de trabalho na nuvem para uma visão holística do risco.

- Investigação Automatizada: Fornece contexto rico para alertas, ajudando as equipes de segurança a investigar e responder a incidentes mais rapidamente.

Casos de Uso Ideais:

Lacework é ideal para organizações que desejam ir além do monitoramento de segurança tradicional e adotar uma abordagem comportamental e baseada em dados para detecção de ameaças.

Prós:

- Poderoso na detecção de ameaças desconhecidas e sofisticadas.

- Reduz o ruído de alertas ao focar em anomalias de alta confiança.

- Forte suporte para Container e segurança Kubernetes.

- Suporte multicloud

Contras:

- O período inicial de aprendizado para os modelos de ML pode levar tempo.

- Exige mais expertise em segurança para gerenciar de forma eficaz em comparação com ferramentas mais simples.

- Interface de Usuário (UI) desajeitada

- Agentes de instalação são necessários para acessar todos os seus recursos.

Preços:

Precificação comercial personalizada.

Avaliações do Lacework:

7. Amazon Inspector

Amazon Inspector é um serviço automatizado de gerenciamento de vulnerabilidades que escaneia continuamente workloads da AWS em busca de vulnerabilidades de software e exposição de rede não intencional. Ele se integra ao AWS Security Hub e ao Amazon EventBridge para centralizar descobertas e automatizar respostas.

Principais Recursos:

- Escaneamento Contínuo Automatizado: Descobre e escaneia automaticamente instâncias EC2, imagens de Container no ECR e funções Lambda.

- Priorização Baseada em Risco: As descobertas são correlacionadas com fatores como a acessibilidade da rede para fornecer uma pontuação de risco contextualizada. Reduzindo o tempo médio para remediação (MTTR).

- Integração Nativa com AWS: Integra-se perfeitamente com o ecossistema AWS para fácil gerenciamento e uma visão unificada da segurança.

Casos de Uso Ideais:

O Inspector é ideal para equipes que buscam uma solução simples e nativa para automatizar o gerenciamento de vulnerabilidades em seus principais serviços de computação da AWS.

Prós:

- Fácil de habilitar e gerenciar.

- Oferece escaneamento contínuo sem intervenção manual.

- Custo-benefício para o gerenciamento de vulnerabilidades automatizado dentro da AWS.

Contras:

- Limitado às cargas de trabalho da AWS (EC2, ECR, Lambda).

- Não oferece capacidades mais amplas de CSPM.

Preços:

Baseado no número de instâncias e imagens escaneadas para diferentes cargas de trabalho, com um teste gratuito disponível.

Avaliações do Amazon Inspector:

8. Check Point CloudGuard

Check Point CloudGuard é uma plataforma de segurança na nuvem de nível empresarial que oferece proteção abrangente em múltiplas Clouds. Ela oferece uma ampla gama de recursos, incluindo CSPM, segurança de rede, Threat Intelligence e proteção de workloads.

Principais Recursos:

- Deep Security Capabilities: Oferece recursos avançados como prevenção de ameaças, gerenciamento de postura de alta fidelidade e gateways de segurança de rede.

- Automação de Conformidade: Ajuda a automatizar a conformidade com uma ampla gama de padrões e estruturas regulatórias.

- Suporte Multi-Cloud: Oferece gerenciamento de segurança consistente em AWS, Azure, Google Cloud e outras plataformas.

Casos de Uso Ideais:

CloudGuard é projetado para grandes empresas com ambientes multi-cloud complexos e requisitos de conformidade rigorosos.

Prós:

- Amplo conjunto de recursos de segurança.

- Forte foco em conformidade e governança.

- Gerenciamento unificado para ambientes híbridos e complexos.

Contras:

- Complexo para configurar e gerenciar.

- Alguns de seus recursos exigem agentes de instalação

- Mais focado na equipe de segurança do que developer-first

- Interface de Usuário pouco intuitiva

- Pode ser excessivo para organizações ou equipes menores com necessidades mais simples.

Preços:

- Precificação comercial, baseada em ativos.

- Pay-As-You-Go (PAYG)

- Bring Your Own License (BYOL)

- Acordos Empresariais

Avaliações do Check Point CloudGuard:

Como Escolher a Melhor Ferramenta de Segurança AWS para Sua Organização?

Com tantas ferramentas de segurança AWS no mercado, escolher a ferramenta certa depende de vários fatores como o tamanho da sua equipe, orçamento, maturidade de segurança e muito mais. Mas, independentemente do estágio em que sua organização se encontra, garanta que sua ferramenta de segurança na Cloud AWS não comprometa estas quatro áreas principais:

- Proteção de Dados: Sua ferramenta de escolha deve proteger suas cargas de trabalho, contas e dados sensíveis contra acesso não autorizado em todas as camadas da AWS e além. Elas devem permitir:

- Criptografia em repouso,

- Gerenciamento de chaves de criptografia,

- Políticas de restrição de acesso.

- Detecção de riscos de exposição de dados em S3, RDS, EBS, backups.

Os dados são geralmente o maior prêmio para os atacantes. Certifique-se de que sua ferramenta os trate dessa forma.

- Identity & Access Management (IAM): A maioria das violações na AWS começa com o uso indevido de identidade ou funções com privilégios excessivos. Escolha uma ferramenta que ajude a detectar privilégios excessivos em tempo real e também a tomar medidas.

- Monitoramento Contínuo e Detecção de Ameaças de Ponta a Ponta: A cobertura completa do seu SDLC, do código à Cloud, é inegociável. Sua ferramenta de segurança da AWS não deve apenas proteger sua Cloud, mas também seu código em IDEs, builds, testes e runtime. Também deve haver suporte 24 horas por dia, 7 dias por semana, e a equipe de atendimento ao cliente deve ser responsiva a todos os usuários para resolver dúvidas rapidamente.

- Conformidade e Privacidade de Dados: Para proteger adequadamente a AWS, você precisa ir além de suas ferramentas nativas. Mas também é importante que sua escolha respeite seus requisitos de conformidade e privacidade de dados. Ferramentas como Aikido, por exemplo, nunca armazenam seu código para SAST. Aikido emprega Containeres efêmeros para ambientes de varredura temporários. Esses Containeres são ativados durante as atividades de varredura e, após a análise, os dados são apagados e o Container docker é encerrado. Essa abordagem garante que os dados sensíveis permaneçam seguros e não sejam armazenados desnecessariamente, alinhando-se às melhores práticas em gerenciamento de privacidade de dados.

Conclusão

Ferramentas nativas da AWS como Amazon GuardDuty e Amazon Inspector são excelentes pontos de partida para detecção de ameaças e gerenciamento de vulnerabilidades fundamentais.

No entanto, para startups, scale-ups e organizações focadas em desenvolvedores, uma abordagem de ferramenta que prioriza a ação em vez dos alertas é frequentemente a mais eficaz. É aqui que a Aikido Security se destaca.

Ao ser capaz de detectar e corrigir configurações incorretas da AWS, eliminar falsos positivos e integrar-se aos fluxos de trabalho dos desenvolvedores com correções impulsionadas por IA, Aikido capacita as equipes a construir aplicações seguras sem atrito. Ele aborda diretamente os problemas comuns de proliferação de ferramentas e fadiga de alertas, tornando-o uma escolha prática para o desenvolvimento moderno.

Pronto para ir além da fadiga de alertas? Comece seu teste gratuito ou agende uma demonstração com a Aikido Security hoje.

FAQ

Como as ferramentas de segurança da AWS ajudam na proteção de dados e aplicações?

As ferramentas de segurança da AWS protegem seus dados e aplicações combinando monitoramento contínuo, controles de acesso granulares, criptografia e detecção automatizada de ameaças. Serviços nativos como IAM, CloudTrail, KMS e GuardDuty trabalham juntos para aplicar o princípio do menor privilégio, rastrear atividades, proteger dados sensíveis e identificar anomalias em tempo real. Essa abordagem em camadas reduz a superfície de ataque, ao mesmo tempo em que oferece às equipes a visibilidade necessária para responder rapidamente. E para organizações que desejam uma camada adicional de supervisão automática, plataformas modernas focadas em desenvolvedores, como a Aikido Security, complementam essas proteções nativas de forma contínua.

Por que é importante usar ferramentas de segurança da AWS ao gerenciar recursos da Cloud?

Ambientes de Cloud são dinâmicos, o que significa que a segurança tradicional baseada em perímetro por si só não é suficiente. As ferramentas de segurança da AWS incorporam proteção diretamente na infraestrutura, garantindo que cada chamada de API, mudança de configuração e carga de trabalho implantada seja monitorada, validada e protegida. Ao aproveitar esses serviços, as organizações previnem configurações incorretas, detectam ameaças precocemente e mantêm a conformidade sem desacelerar a inovação. Para simplificar esse trabalho em várias equipes e pipelines, soluções como a Aikido Security fornecem uma camada adicional de clareza e automação.

Quais serviços de segurança da AWS devo usar para proteger meu ambiente de Cloud?

A proteção de um ambiente AWS geralmente envolve uma combinação de gerenciamento de identidade, proteção de rede, segurança de dados, monitoramento de carga de trabalho e automação de conformidade. IAM e Organizations controlam o acesso; VPC, Security Groups e WAF protegem os limites da rede; KMS lida com criptografia; GuardDuty, Inspector e Security Hub fornecem detecção contínua de ameaças e gerenciamento de postura. A melhor configuração é sempre uma mistura de controles preventivos e detectivos trabalhando juntos. As equipes frequentemente fortalecem essa base com plataformas de segurança unificadas como a Aikido Security que reúnem tudo em um único fluxo de trabalho acionável.

O que é o modelo de responsabilidade compartilhada na segurança da AWS?

O Modelo de Responsabilidade Compartilhada da AWS divide as responsabilidades de segurança entre a AWS e o cliente. A AWS protege a infraestrutura física subjacente da Cloud, hardware, rede e as bases dos serviços gerenciados. Os clientes são responsáveis pela segurança na Cloud, incluindo gerenciamento de identidade, configurações, proteção de dados e controles de nível de aplicação. Compreender esse limite garante que as equipes se concentrem nas áreas onde têm controle total. Muitas organizações combinam esse modelo com plataformas de monitoramento contínuo de postura, como a Aikido Security, para garantir que nada passe despercebido.

Como as ferramentas de segurança da AWS se integram com outros serviços de gerenciamento de Cloud?

As ferramentas de segurança da AWS são projetadas para se integrar nativamente com serviços de gerenciamento, monitoramento e automação como CloudWatch, Systems Manager, Organizations e EventBridge. Isso permite que as equipes automatizem respostas, centralizem a visibilidade, apliquem guardrails e otimizem a remediação em ambientes de múltiplas contas. Plataformas como a Aikido Security estendem essa integração usando IA para consolidar descobertas, reduzir o ruído e apresentar apenas os alertas nos quais os desenvolvedores realmente precisam agir.

Você também pode gostar:

- Principais Ferramentas de Segurança Multi Cloud em 2026

- Principais Ferramentas de Cloud Security Posture Management (CSPM) em 2026

- Principais Ferramentas de Monitoramento Contínuo de Segurança em 2026

- As 6 melhores ferramentas de análise estática de código como o Semgrep em 2026

- As 10 Principais ferramentas SAST com IA em 2026

- Os 13 Melhores Scanners de Vulnerabilidades de Código em 2026

- As 7 Melhores Ferramentas ASPM em 2026