Wiz.io é uma Cloud Native Application Protection Platform (CNAPP) com uma solução integrada de Cloud Security Posture Management (CSPM). Ela ajuda as organizações a identificar vulnerabilidades, configurações incorretas e riscos em todo o seu cenário de TI, do “código à cloud”. Sua rápida adoção e avaliação de US$ 10 bilhões são devido à sua abordagem de varredura sem agente e baseada em grafo, que oferece às equipes de segurança visibilidade profunda sobre os problemas sem a necessidade de agentes.

No entanto, apesar de sua popularidade, muitas organizações estão agora reavaliando as capacidades "code-to-cloud" da Wiz.io. Embora a Wiz tenha expandido para a segurança de aplicações com o Wiz Code (oferecendo SAST, SCA e varredura IaC), equipes relatam que essas capacidades ainda ficam aquém das ferramentas AppSec dedicadas. A plataforma carece de DAST além da varredura focada em API, não possui análise de qualidade de código e requer integrações de terceiros para uma cobertura mais profunda.

Além disso, o scanner de segredos integrado da Wiz e as ferramentas de análise de composição de software (SCA) ainda ficam aquém em comparação com as alternativas, carentes de recursos importantes como atualizações automatizadas de dependências que são padrão em ferramentas AppSec dedicadas (seu SCA atualmente opera apenas em tempo de execução).

Aqui está o que as equipes que usam Wiz têm a dizer:

“Usamos o Wiz. Há muitos recursos lá e estou bastante impressionado no geral, mas é principalmente a equipe de segurança que o usa e eu fico de olho nas coisas…” – Engenheiro de plataforma no Reddit

“Embora o Wiz se destaque em muitas áreas, seu preço pode ser mais elevado para equipes ou organizações menores, e a vasta quantidade de dados e alertas pode, por vezes, ser avassaladora sem a devida configuração.” – Avaliador do G2 (Head de Engenharia)

Neste guia, exploraremos as principais alternativas ao Wiz.io e forneceremos comparações aprofundadas para ajudar você a escolher quais ferramentas melhor atendem às necessidades de segurança de aplicações e cloud da sua equipe.

Você pode pular diretamente para qualquer uma das Alternativas ao Wiz.io abaixo:

- Aikido Security

- Aqua Security

- Check Point CloudGuard

- Lacework

- Orca Security

- Palo Alto Networks Prisma Cloud

TL;DR

Entre todas as alternativas ao Wiz.io revisadas, Aikido Security conquista seu lugar como a alternativa líder, combinando capacidades CNAPP completas com um fluxo de trabalho developer-first que integra nativamente SAST, SCA, IaC, varredura de segredos e CSPM, tudo a um preço transparente e fixo. Seu design sem agente, remediação impulsionada por IA e integração CI/CD facilitam a implantação e manutenção, sem a fadiga de alertas ou a complexidade de preços que muitas equipes enfrentam com o Wiz.

Várias organizações já substituíram o Wiz por Aikido Security, e muitas outras selecionaram Aikido Security após POCs diretos com ambas as empresas.

Comparação entre Wiz.io e Aikido Security

Procurando por mais plataformas de segurança cloud-native? Confira nosso artigo sobre as Melhores Ferramentas de Cloud Security Posture Management (CSPM) em 2026.

O Que É Wiz.io?

Wiz.io, também conhecido como Wiz, é uma Cloud Native Application Protection Platform (CNAPP). É conhecido principalmente por sua abordagem sem agente e baseada em grafo para proteger ambientes de cloud, da configuração ao tempo de execução. Inclui:

- Cloud Security Posture Management (CSPM): Escaneia continuamente ativos de cloud em busca de vulnerabilidades

- Gerenciamento de Vulnerabilidades: Detecta e prioriza riscos em máquinas virtuais, Containers e cargas de trabalho na cloud.

- Arquitetura Sem Agente: Utiliza varredura baseada em API para configuração rápida.

- Grafo de Segurança: Exibe descobertas em identidades, cargas de trabalho e configurações na forma de grafos.

- Integração: Suporte para ferramentas CI/CD e SIEM.

- Varredura Básica de SAST, SCA e IaC (via Wiz Code): Verifica código de aplicação, dependências e templates de infraestrutura como código

Quem usa o Wiz?

Wiz é usado principalmente por empresas de médio a grande porte que gerenciam ambientes multi-cloud complexos. Seus dashboards detalhados, relatórios de conformidade e visibilidade da infraestrutura o tornam um favorito entre as equipes de segurança de cloud e CISOs.

No entanto, não foi construído pensando nos desenvolvedores. Equipes DevOps podem usar a Wiz para detectar configurações incorretas, mas quando se trata de segurança de código e de pipelines, ela fica aquém. Embora seu módulo "Wiz Code" recentemente introduzido adicione alguma varredura SAST e de Infraestrutura como Código (IaC), ele fica aquém quando comparado a ferramentas dedicadas de SAST, SCA, ou segurança de pipelines CI/CD.

Essas limitações, combinadas com preocupações de precificação e fadiga de alertas, levaram muitas organizações a explorar alternativas mais integradas de “code-to-cloud”.

Por que procurar alternativas?

Mesmo com a popularidade do Wiz, as equipes frequentemente encontram estes pontos de atrito:

- Busca de Ativos na Cloud: Sua busca de ativos na Cloud tem sido conhecida por ter um desempenho inferior.

- Configuração Complexa: Configurar o Wiz em AWS, Azure e GCP pode ser demorado, especialmente ao gerenciar permissões e políticas entre contas.

- Fadiga de Alertas e Falsos Positivos: As varreduras amplas do Wiz podem sobrecarregar as equipes com alertas.

- Segurança Limitada no Nível do Código: Embora o Wiz Code agora ofereça SAST e SCA, esses recursos são mais novos e menos refinados do que as ferramentas AppSec dedicadas. A oferta de DAST é principalmente focada em API, em vez de testes completos de aplicações web. Se você deseja cobertura profunda para código de aplicação, dependências, Secrets e Containers, você precisará integrar ferramentas de terceiros ou usar alternativas que as integrem nativamente, como Aikido Security.

- Experiência do Desenvolvedor Ruim: O Wiz carece de plugins nativos para IDEs, uma interface de usuário moderna, correções acionáveis e uma UX amigável para desenvolvedores.

- Preços Apenas para Empresas: Os preços do Wiz são opacos e muitas vezes inacessíveis para startups ou equipes menores. Ele cobra as equipes com base na carga de trabalho, o que pode ser difícil de prever, com muitos usuários relatando orçamentos imprevisíveis para recursos que não utilizam.

Principais Critérios para Escolher uma Alternativa

Ao avaliar alternativas, concentre-se nestas características principais:

- Cobertura “Cloud to Code”: Escolha plataformas que combinem CSPM com ferramentas focadas no desenvolvedor, como varredura IaC, varredura de Container e verificações de dependência de código aberto.

- Alertas Precisos e Priorizados: Ele usa IA para filtrar alertas? Procure ferramentas com pontuação de risco contextual e baixos falsos positivos.

- Integração CI/CD e IDE: Ferramentas eficazes devem se integrar ao seu fluxo de trabalho de desenvolvedor existente, não complicá-lo.

- UX Amigável para Desenvolvedores: É projetado pensando nos desenvolvedores? Ele fornece orientações e recursos de remediação claros, como AI Autofix.

- Precificação Transparente: Opte por soluções com testes self-service e precificação fixa por desenvolvedor, em vez de modelos opacos apenas para empresas.

- Implantação: Quanto tempo leva para implantar? Você precisa de especialistas para configurá-lo?

As 6 Melhores Alternativas ao Wiz.io

Abaixo, examinamos as seis principais alternativas ao Wiz.io. Cada uma das alternativas abaixo aborda as deficiências do Wiz.io de diferentes maneiras.

1. Aikido Security

Aikido Security é uma plataforma de segurança moderna que se destaca com clara diferenciação das plataformas CNAPP tradicionais como Wiz.io. Aikido Security unifica a proteção de código e Cloud em um fluxo de trabalho centrado no desenvolvedor, combinando SAST, SCA, IaC, detecção de segredos e CSPM com correlação de risco impulsionada por IA.

Em vez de sobrecarregar os usuários com alertas intermináveis, o Aikido usa correlação baseada em grafos para identificar caminhos de ataque reais em código, Containers e recursos da Cloud, reduzindo o ruído e expondo riscos exploráveis.

Agora, com todas essas descobertas, qual o próximo passo?

Aikido Security oferece aos desenvolvedores tudo o que eles precisam para corrigir problemas rapidamente:

- Explicações claras

- Correções sugeridas em seus IDEs ou PRs

- Autofix com tecnologia de IA

Também transforma cada simulação em relatórios prontos para auditoria que se alinham diretamente a padrões como SOC2 e ISO27001, e você pode então usar um consultor e parceiro confiável da Aikido para completar a certificação a um custo muito menor.

Com tudo isso, as equipes passam da detecção à resolução em minutos, não em dias, protegendo toda a sua stack cloud-native com menos ruído e menos atrito.

Principais Recursos:

- Cobertura de Segurança Ponta a Ponta: Inclui CSPM para AWS/GCP/Azure, SAST, SCA, detecção de Secrets, varredura IaC e varredura de Container. Essa unificação substitui várias ferramentas isoladas.

- Fluxo de Trabalho Centrado no Desenvolvedor: Oferece feedback instantâneo impulsionado por IA em PRs e IDEs, plugins de IDE para feedback em tempo real, AI Autofix e fluxos de trabalho de remediação acionáveis.

- Baixos Falsos Positivos: A Aikido Security utiliza filtragem contextual e triagem por IA para suprimir até 90% dos falsos positivos, reduzindo a fadiga de alertas, ao contrário da Wiz que ainda exibe os problemas após a filtragem

- Configuração Sem Agente: Conecta-se ao GitHub, GitLab ou Bitbucket em minutos e varre tanto o código quanto a Cloud sem a necessidade de implantar agentes

- Precificação Transparente: Ao contrário do modelo exclusivo para empresas do Wiz, o Aikido oferece precificação fixa por desenvolvedor com um nível gratuito para sempre para pequenas equipes. Não são necessárias chamadas de vendas para começar.

- Scanners Best-of-Breed: Oferece os melhores scanners da categoria: SAST, SCA, Secrets, IaC, Containers e configurações de Cloud, e muito mais. Chega de troca de contexto.

- Feito para Devs: Integra-se profundamente com GitHub, GitLab, Bitbucket, Jira, Slack e muito mais. Você pode executar varreduras localmente, em pull requests ou como parte do seu processo de lançamento.

- Feedback Rápido e Contínuo: As varreduras são executadas em minutos, não em horas.

Prós:

- Menor TCO

- Scanners de ponta

- Processo de vendas/teste mais curto

- Funcionalidade de correção automática para problemas comuns e dependências

- Amplo suporte a idiomas

- A filtragem avançada reduz os falsos positivos, tornando os alertas acionáveis

- Suporte multiplataforma (GitHub, GitLab, Bitbucket, Jenkins etc.)

- Fornece orientação de remediação sensível ao contexto e pontuação de risco

Modelo de Hospedagem:

- SaaS (Software como Serviço)

- On-Premise

Preços:

Todos os planos pagos a partir de US$ 300/mês para 10 usuários

- Desenvolvedor (Gratuito Para Sempre): Gratuito para até 2 usuários. Suporta 10 repositórios, 2 imagens de Container, 1 domínio e 1 conta de Cloud

- Básico: Suporta 10 repositórios, 25 imagens de Container, 5 domínios e 3 contas de Cloud

- Pro: Suporta 250 repositórios, 50 imagens de Container, 15 domínios e 20 contas de Cloud

- Avançado: Suporta 500 repositórios, 100 imagens de Container, 20 domínios, 20 contas de Cloud e 10 VMs

Ofertas personalizadas também estão disponíveis para startups (30% de desconto) e empresas.

Classificação Gartner: 4.9/5.0

Por que escolher:

Aikido Security é a principal escolha para equipes lideradas por desenvolvedores ou impulsionadas por DevSecOps que desejam segurança integrada diretamente em seu fluxo de trabalho. É especialmente valioso para pequenas e médias empresas que buscam ampla cobertura sem gerenciar múltiplos fornecedores. Se você está frustrado com o volume de alertas da Wiz, opacidade de preços ou falta de visibilidade de código, Aikido oferece uma alternativa mais rápida e amigável para desenvolvedores.

Avaliações da Aikido Security:

Além do Gartner, a Aikido Security também possui uma avaliação de 4.7/5 em Capterra, Getapp e SourceForge.

2. Aqua Security

Aqua Security é uma plataforma CNAPP com forte foco em workloads de Container e Kubernetes. Como uma alternativa à Wiz, ela se destaca em organizações que dependem fortemente de arquiteturas baseadas em Containers e microsserviços. oferecendo.

Principais Recursos:

- Varredura de Imagens de Contêiner: Oferece varredura profunda para vulnerabilidades, malware e configurações incorretas em imagens de contêiner

- Gerenciamento de Postura de Segurança na Nuvem: Busca continuamente por configurações incorretas na AWS, Azure e GCP

- Conformidade e Relatórios: Mapeia descobertas para frameworks de conformidade como; PCI, SOC 2 e NIST

Prós:

- Proteção robusta para contêineres e segurança Kubernetes

- Suporte a CI/CD

- Proteção em tempo de execução

Contras:

- Focado principalmente em empresas

- Curva de aprendizado acentuada

- Menos centrada no desenvolvedor

- A configuração pode ser complexa em comparação com ferramentas sem agente como Aikido Security

- Usuários relataram altos volumes de alertas

Por que escolher:

Escolha a Aqua Security se sua equipe estiver executando workloads Docker, Kubernetes ou serverless e você precisar de aplicação robusta em tempo de execução em produção, algo que a Wiz não oferece.

Modelo de Hospedagem:

- SaaS (Software como Serviço)

- On-Premise

Preços:

Preços Personalizados

Avaliação Gartner: 4.1/5.0

Avaliações da Aqua Security:

3. Check Point CloudGuard

CloudGuard é a oferta de CNAPP da Check Point. Ele combina prevenção de ameaças na Cloud, gerenciamento de postura e proteção de workloads, e é frequentemente escolhido por empresas que já utilizam firewalls Check Point e desejam uma abordagem unificada para segurança de rede e Cloud. Como alternativa ao Wiz, ele aprofunda-se na aplicação de conformidade, segurança de rede na Cloud e automação baseada em políticas.

Principais Recursos:

- Gerenciamento de Postura na Cloud: Varre continuamente por configurações incorretas e violações de conformidade em ambientes de Cloud

- Integração: Inclui uma CLI para varreduras de IaC e suporte básico a pipeline de CI/CD

Rede na Cloud e Prevenção de Ameaças

Utiliza a Threat Intelligence da Check Point para inspecionar o tráfego na Cloud, detectar intrusões e identificar malware.

Vantagens:

- Cobertura de conformidade abrangente

- Forte remediação automatizada

- CIEM Integrado

Contras:

- Alguns de seus recursos exigem agentes de instalação

- Geralmente requer um especialista para configurar

- Interface de Usuário pouco intuitiva

- Curva de aprendizado acentuada

- Mais focado na equipe de segurança do que developer-first

Por que escolher:

O CloudGuard é ideal para grandes organizações com maturidade em segurança, especialmente aquelas que já utilizam as soluções on-premise da Check Point.

Modelo de Hospedagem:

- SaaS (Software como Serviço)

- On-Premise

Preços:

- Pay-As-You-Go (PAYG)

- Bring Your Own License (BYOL)

- Acordos Empresariais

Avaliação Gartner: 4.6/5.0

Avaliações do Check Point CloudGuard:

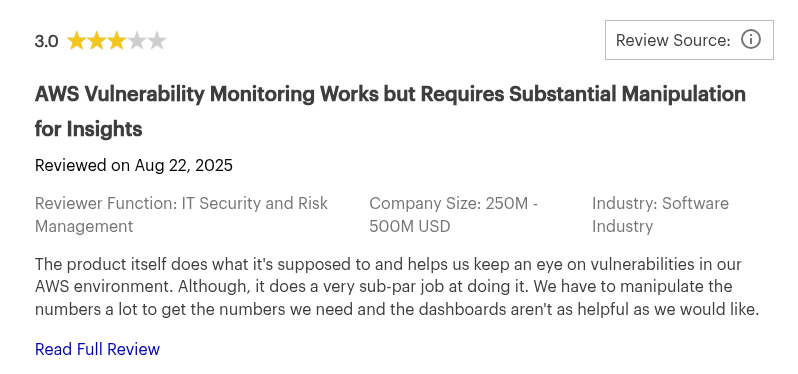

4. Lacework (da Fortinet)

Lacework da Fortinet é uma CNAPP construída em torno da detecção de anomalias e análise comportamental. Sua “Polygraph Data Platform” mapeia as relações entre entidades da Cloud (usuários, serviços, fluxos de dados) e aprende o comportamento “normal” para detectar anomalias, configurações incorretas e ataques potenciais. Ao contrário da Wiz, que exibe configurações incorretas estáticas, a Lacework adiciona contexto identificando desvios e caminhos de ataque com base em dados comportamentais

Principais Recursos:

- Detecção de Anomalias Comportamentais: Rastreia a atividade de processos, o comportamento do usuário e o uso de API para identificar desvios suspeitos.

- Suporte Multi-Cloud: Oferece cobertura de CSPM para AWS, Azure e GCP.

- Proteção de Workloads Sem Agente: Utiliza métodos de coleta de dados baseados em API (sem agente) e baseados em agente para acessar ambientes de Cloud.

- Oferece visibilidade profunda (Containers, VMs)

Prós:

- Priorização de riscos sensível ao contexto

- Integração com o ecossistema Fortinet

- Detecção de anomalias de comportamento

Contras:

- Configuração complexa

- Curva de aprendizado acentuada

- Potencial vendor lock-in

- Interface de Usuário (UI) desajeitada

- Agentes de instalação são necessários para acessar todos os seus recursos.

Por Que Escolhê-lo:

Lacework é ideal para empresas que necessitam de monitoramento contínuo de comportamento e dependem fortemente do ecossistema Fortinet.

Modelo de Hospedagem:

- SaaS (Software-as-a-Service)

Preços:

Preços personalizados

Avaliação Gartner: 4.6/5.0

Avaliações do Lacework:

5. Orca Security

Orca Security é uma plataforma de proteção de aplicações nativas da nuvem (CNAPP). Ela utiliza sua abordagem patenteada “SideScanning” para reconstruir arquivos de workload a partir de armazenamentos de bloco, a fim de encontrar vulnerabilidades, configurações incorretas, Secrets expostos e dados sensíveis.

Principais Recursos:

- Varredura Sem Agente: A Orca varre discos de VM, Containers e armazenamento na Cloud para detectar vulnerabilidades de SO, credenciais expostas e malware.

- Detecção de Dados Sensíveis: Varre em busca de Secrets em texto simples, chaves e PII em buckets Cloud e volumes de armazenamento.

Mapeamento de Risco Priorizado: Constrói um grafo de seus ativos Cloud e classifica as descobertas por impacto potencial.Prós:

- Visibilidade multi-Cloud

- Proteção em tempo de execução

Contras:

- O preço pode se tornar caro ao escalar.

- Não faz varredura do código-fonte da aplicação.

- Suporte limitado além dos ambientes de Cloud e runtime.

- Focado principalmente em empresas

- Usuários relataram experimentar fadiga de alertas durante a ingestão de dados em larga escala.

Por que escolher:

A Orca é ideal para equipes de segurança na nuvem que desejam visibilidade abrangente de Cloud e workload sem gerenciar agentes.

Modelo de Hospedagem:

- SaaS (Software-as-a-Service)

- BYOC (Bring Your Own Cloud)

Preços:

Preços personalizados

Avaliação Gartner: 4.6/5.0

Avaliações da Orca Security:

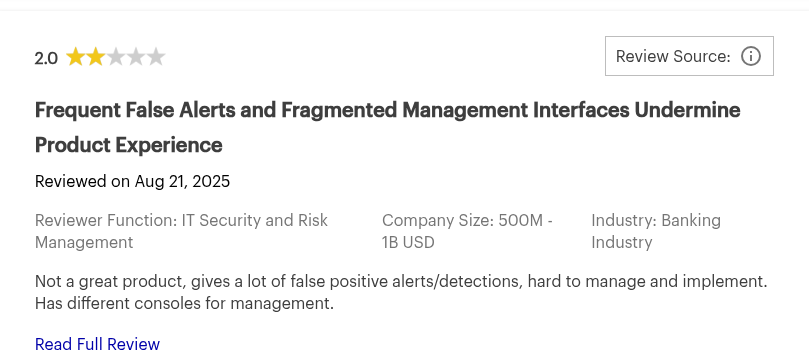

6. Palo Alto Networks Prisma Cloud

Prisma Cloud da Palo Alto Networks é uma plataforma abrangente que combina capacidades de CSPM, CWPP, CIEM e AppSec sob uma única marca. Como alternativa ao Wiz, o Prisma Cloud abrange mais áreas, mas também exige mais configuração e geralmente é direcionado a grandes equipes de segurança.

Principais Recursos:

- Postura da Cloud e Segurança IAM: Monitora por configurações incorretas, funções IAM excessivas e violações de conformidade em todos os principais provedores de Cloud.

- Segurança de Container e Host: Oferece defesa em tempo de execução, sandboxing, varredura de imagens e detecção de anomalias para ambientes conteinerizados e virtualizados.

- Proteção de Aplicações Web e API: Inclui funcionalidade de Proteção de Aplicações Web e API (WAAP) que protege APIs e funções de Cloud contra abusos

Prós:

- Priorização de riscos impulsionada por IA

- Suporte multicloud

- detecção de anomalias

Contras:

- Focos empresariais

- Preços elevados

- Interface de usuário e console desatualizados

- Processos de implantação em grandes ambientes podem se tornar complexos e demorados

- Curva de aprendizado acentuada

Por que Escolhê-lo:

O Prisma Cloud é ideal para empresas com equipes de segurança que buscam consolidar múltiplas ferramentas em uma só.

Modelo de Hospedagem:

- SaaS (Software como Serviço)

- On-Premise

Preços:

Preços Personalizados

Classificação Gartner: 4.2/5.0

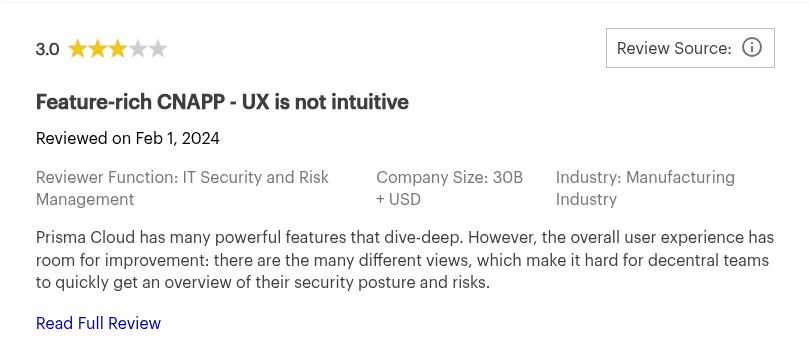

Avaliações da Palo Alto Networks Prisma Cloud:

Tabela Comparativa

Para ajudar a comparar as capacidades das alternativas acima, a tabela abaixo resume a cobertura de cada plataforma nas principais áreas.

Conclusão

A Wiz.io ajudou a definir o gerenciamento moderno da postura de segurança na nuvem. Mas, à medida que as equipes expandem sua cobertura “do código à nuvem”, a falta de um fluxo de trabalho centrado no desenvolvedor e limitações como fadiga de alertas, lacunas na cobertura de código e precificação complexa levaram as equipes a explorar alternativas melhores.

Aikido Security se posiciona como a principal alternativa para startups e empresas, entregando uma CNAPP verdadeiramente focada no desenvolvedor. Ela oferece: SAST, SCA, IaC e varredura de segredos, CSPM, correção por IA e CI/integração, tudo a um preço acessível e transparente. Sem agentes, sem scanners de terceiros, sem ruído.

Pronto para ir além da proliferação de ferramentas? Inicie seu teste gratuito ou agende uma demonstração com a Aikido Security hoje.

Você também pode gostar:

- Melhores Alternativas ao Orca Security para Segurança Cloud e CNAPP

- Principais alternativas ao Ox Security para ASPM e Risco da Cadeia de Suprimentos

- Do Código à Cloud: Melhores Ferramentas como Cycode para Segurança Ponta a Ponta

- Principais Ferramentas de Cloud Security Posture Management (CSPM) em 2025

- Principais Ferramentas de Monitoramento Contínuo de Segurança