Introdução

Na segurança de aplicações moderna, os líderes devem abordar tanto as vulnerabilidades de código quanto os riscos de código aberto. Checkmarx e Black Duck são ferramentas populares que lidam com essas áreas: Checkmarx é conhecido por Testes de segurança de aplicações estáticas (SAST) em código-fonte, enquanto Black Duck foca na dependência de código aberto e segurança de contêineres por meio da análise de composição de software (SCA). Compará-los destaca lacunas de cobertura e ajuda a informar uma estratégia de segurança mais holística.

TL;DR

Em resumo: Checkmarx e Black Duck se destacam em suas respectivas camadas (código proprietário vs. código aberto), mas deixam pontos cegos. Aikido Security combina as forças de SAST e SCA em uma única plataforma – cobrindo código, componentes de código aberto e Containers – com muito menos falsos positivos e integrações mais fluidas. O resultado é uma proteção mais abrangente com menos ruído e complexidade. Para líderes de segurança de software, Aikido oferece uma alternativa mais completa e eficiente.

Visão Geral de Cada Ferramenta

- Checkmarx: Uma ferramenta SAST líder projetada para escanear código-fonte proprietário em busca de falhas de segurança. Ela suporta uma ampla gama de linguagens de programação e usa análise estática para detectar problemas (como SQL injection ou XSS) antes que o código seja executado. Checkmarx enfatiza uma abordagem developer-first, integrando-se em pipelines de desenvolvimento e IDEs para fornecer feedback antecipado sobre vulnerabilidades.

- Black Duck: Uma solução SCA de ponta focada em segurança de código aberto e de contêineres. Ela identifica todas as bibliotecas de código aberto, frameworks e componentes de SO em suas aplicações (ou imagens de Container) e sinaliza vulnerabilidades conhecidas ou riscos de licença. Black Duck se destaca na geração de uma lista de materiais de software abrangente e na aplicação de políticas de código aberto, embora não analise seu código proprietário em busca de novas fraquezas.

Comparação Recurso por Recurso

Capacidades de Varredura de Segurança

- Checkmarx (SAST): Realiza análise estática profunda de código proprietário para encontrar vulnerabilidades no código-fonte da aplicação. Ele pode detectar problemas de código como falhas de injeção, configurações inseguras e Secrets hardcoded sem executar o programa. O motor do Checkmarx cobre dezenas de linguagens e realiza análise de fluxo de dados e taint analysis para rastrear caminhos exploráveis no código. No entanto, por si só, o Checkmarx foca em código proprietário e não escaneia inerentemente bibliotecas de código aberto em busca de CVEs conhecidas (seu modelo legado exigia o emparelhamento com uma ferramenta SCA separada). Isso significa que, se você confiar apenas no Checkmarx, riscos de dependência de terceiros poderiam passar despercebidos.

- Black Duck (SCA): Realiza escaneamento abrangente de código aberto em vez de análise de código. Ele inventaria todos os componentes de terceiros (por exemplo, bibliotecas, frameworks, pacotes de SO) em sua base de código ou Container, e então os cruza com um vasto banco de dados de vulnerabilidades e índice de licenças. Black Duck pode gerar um SBOM e identificar vulnerabilidades conhecidas (CVEs) em dependências, e até escaneia camadas de imagens de Container em busca de pacotes desatualizados ou de risco. Seu forte é a gestão de riscos de código aberto – incluindo conformidade de licença (por exemplo, sinalizando licenças GPL ou inaceitáveis) e alertas de vulnerabilidade. A desvantagem é que o Black Duck não examina a lógica do seu código-fonte proprietário; ele não encontrará um bug de segurança em seu algoritmo ou configuração personalizada a menos que esteja ligado a um componente vulnerável conhecido. Na prática, muitas organizações usam ambos: Checkmarx para detectar falhas de codificação e Black Duck para cobrir exposições de código aberto. (Notavelmente, Aikido combina ambas as abordagens, fazendo análise estática de código e verificações de dependência/Container em um único escaneamento unificado.)

Integração e Compatibilidade CI/CD

- Checkmarx: Oferece integração robusta em todo o ciclo de vida de desenvolvimento. Ele fornece plugins para as principais IDEs (VS Code, IntelliJ, Visual Studio, etc.) para que os desenvolvedores possam escanear código e ver os resultados em seu editor. No CI/CD, Checkmarx se integra com plataformas como GitHub, GitLab, Azure DevOps e Jenkins – você pode configurar escaneamentos em cada pull request ou build, com a capacidade de interromper o build se problemas graves forem encontrados. Essa abordagem shift-left detecta problemas cedo. Checkmarx pode executar on-premises ou como um serviço Cloud (a plataforma SaaS Checkmarx One), oferecendo flexibilidade na implantação. O dashboard unificado no Checkmarx One agrega os resultados de SAST (e, se licenciado, SCA) em um só lugar. No geral, a integração é um ponto forte: as verificações de segurança podem ser automatizadas em pipelines e entrelaçadas nos fluxos de trabalho dos desenvolvedores com suporte de ferramentas relativamente profundo.

- Black Duck: Integra-se principalmente no nível de CI/CD e repositório para escanear artefatos e builds. Os desenvolvedores geralmente não executam escaneamentos do Black Duck dentro de suas IDEs; em vez disso, as equipes usam a CLI ou plugins do Synopsys Detect para acionar escaneamentos durante pipelines de build ou release. Por exemplo, um pipeline Jenkins pode invocar o Black Duck para escanear uma aplicação ou imagem de Container construída, e então falhar o build se qualquer vulnerabilidade de alta severidade ou violação de política for detectada. O Black Duck envia os resultados para um portal centralizado (Black Duck Hub) onde equipes de segurança ou conformidade revisam e triam os resultados. Ele suporta integração com rastreadores de issues (como Jira) para criar tickets para desenvolvedores, e pode até abrir pull requests para atualizar bibliotecas vulneráveis. Implantação: Black Duck é frequentemente executado on-premises como um servidor (ou cluster) que armazena seus SBOMs de projeto e dados de vulnerabilidade. Uma opção SaaS gerenciada existe, mas muitas empresas o hospedam por conta própria por motivos de conformidade. Isso significa que a integração envolve a configuração dessa infraestrutura e a conexão de seus pipelines de CI a ela. Em resumo, o Black Duck se encaixa no DevOps adicionando uma etapa de auditoria pós-build – é eficaz para governança, mas não tão intimamente integrado ao processo de codificação em tempo real quanto as integrações IDE do Checkmarx.

Precisão e Desempenho

- Checkmarx: A ferramenta realiza análise estática minuciosa, que pode ser computacionalmente pesada. Escanear uma grande base de código pode levar de minutos a horas, especialmente nas execuções iniciais. O Checkmarx mitiga isso com escaneamento incremental (analisando apenas código novo ou alterado em execuções subsequentes) para melhorar a velocidade em escaneamentos de integração contínuos. Em termos de precisão, o Checkmarx é conhecido por sinalizar um alto volume de problemas potenciais prontos para uso – alguns críticos, outros informativos. Essa minúcia significa que ele frequentemente descobre vulnerabilidades, mas também resulta em falsos positivos (código benigno sinalizado como arriscado) ou avisos de baixa prioridade que podem sobrecarregar os desenvolvedores. De fato, usuários legados do Checkmarx às vezes brincam que ele pode ser um “gerador de falsos positivos,” observando casos em que apenas ~1% dos problemas relatados se revelam problemas reais. Com ajustes – por exemplo, personalizando regras ou marcando certos padrões como não exploráveis – as equipes podem melhorar significativamente a relação sinal-ruído. O motor de regras do Checkmarx permite ajustes finos, e suas versões mais recentes usam análise mais contextual para reduzir o ruído. Ainda assim, a curva de aprendizado inicial em separar o joio do trigo não é trivial. Em termos de desempenho, para uma base de código de tamanho médio integrada em CI, o Checkmarx geralmente pode concluir um escaneamento em um tempo razoável (alguns minutos), mas projetos monolíticos muito grandes podem precisar de configuração cuidadosa (ou segmentação) para evitar o atraso do pipeline. A precisão contra verdadeiros positivos é considerada forte – ele encontra uma ampla gama de problemas – mas espere investir esforço na triagem dos resultados para filtrar os alarmes triviais ou falsos.

- Black Duck: A precisão para o Black Duck significa identificar corretamente componentes vulneráveis conhecidos. Nesse sentido, ele aproveita uma extensa base de conhecimento de vulnerabilidades e tipicamente tem poucos falsos positivos – se o Black Duck afirma que uma versão de biblioteca possui CVEs, geralmente é uma declaração factual. O desafio é mais sobre relevância: nem toda vulnerabilidade em uma dependência é explorável ou de alto impacto para sua aplicação. Por padrão, o Black Duck listará todos os problemas conhecidos, o que pode ser uma longa lista para uma aplicação grande com muitas dependências. Ao contrário de algumas ferramentas SCA mais recentes, ele não analisa profundamente se seu código realmente chama a função vulnerável (exceto em casos limitados, como uma análise de “exploitable path” em Java). Assim, você pode ver alertas para uma vulnerabilidade de biblioteca que existe em uma parte do código que você nunca usa em produção – tecnicamente um verdadeiro positivo, mas não um risco verdadeiro. Isso pode criar ruído, exigindo que as equipes de segurança priorizem manualmente quais vulnerabilidades são críticas. O Black Duck oferece recursos de política para ignorar automaticamente ou dispensar certos resultados (por exemplo, ignorar dependências de dev/teste ou vulnerabilidades abaixo de uma certa severidade).

Desempenho: O escaneamento com Black Duck envolve a análise de manifestos de dependência ou a realização de um escaneamento binário completo (para Containers ou aplicações compiladas). Este processo, especialmente o primeiro escaneamento completo de um projeto, pode ser demorado. Usuários notaram que o Black Duck “não é a ferramenta mais leve para escaneamentos rápidos” – um escaneamento abrangente dos componentes de código aberto de uma grande base de código pode levar muitos minutos, à medida que constrói o SBOM e verifica cada componente. Escanear imagens de Container (camada por camada) é igualmente intensivo. Em CI/CD, isso pode atrasar os pipelines de build se não for configurado para rodar em paralelo ou assincronamente. Houve melhorias ao longo dos anos, mas alguns usuários ainda desejam escaneamento mais rápido e uma UI mais responsiva enquanto os resultados são carregados. Em resumo, os dados de vulnerabilidade do Black Duck são confiáveis, mas o grande volume de resultados e a duração do escaneamento significam que você precisa de um processo para lidar com a saída de forma eficiente. É minucioso e de nível empresarial, mas não leve.

Cobertura e Escopo

- Checkmarx: Uma das forças do Checkmarx é sua ampla compatibilidade com linguagens. Ele pode escanear código escrito em dezenas de linguagens e frameworks – de Java, C# e JavaScript/TypeScript, a Python, C/C++, PHP, Ruby, Go e muito mais. Isso o torna adequado para organizações com stacks políglotas (você não precisa de uma ferramenta SAST separada para cada linguagem). O Checkmarx cobre aplicativos web, microsserviços, código de aplicativos móveis (por exemplo, Swift para iOS, Kotlin para Android, se o código-fonte estiver disponível), e até mesmo verifica templates de Infrastructure-as-Code para configurações de segurança incorretas. Seus módulos de plataforma mais recentes se estendem para testes de segurança de API e varredura IaC, visando oferecer uma cobertura mais holística dos riscos de código além do código-fonte da aplicação. No entanto, o escopo do Checkmarx é essencialmente o código que você escreve. Ele encontra vulnerabilidades na lógica e configuração de aplicativos proprietários. Para componentes de terceiros, o Checkmarx introduziu suas próprias capacidades de SCA (como parte do Checkmarx One), mas tradicionalmente este não era seu foco principal. Organizações que dependem apenas do Checkmarx para riscos de código aberto podem achar seu banco de dados de SCA menos maduro em comparação com o do Black Duck, ou podem ter tido que integrar outra ferramenta. Em termos de cobertura do SDLC, o Checkmarx é usado predominantemente nas fases de desenvolvimento e teste – é uma ferramenta de segurança Shift Left para identificar problemas antes da produção. Ele não, por exemplo, monitora aplicativos em execução em produção (esse é o domínio das ferramentas de runtime), e não escaneia nativamente binários compilados ou imagens de contêiner para problemas de pacotes de SO. Portanto, sua cobertura é ampla em código-fonte e artefatos de fase inicial, mas não em artefatos binários ou de runtime.

- Black Duck: O escopo do Black Duck é independente de linguagem de programação – ele se preocupa com quais componentes de código aberto ou de terceiros estão presentes, seja em um Maven pom.xml, um NPM package.json, um Python requirements.txt, uma imagem base de contêiner, ou até mesmo um JAR binário versionado. Ele enumerará os componentes e encontrará suas vulnerabilidades conhecidas, independentemente de como foram introduzidos. Isso significa que o Black Duck pode cobrir virtualmente qualquer ambiente: aplicativos corporativos em Java/.NET, projetos front-end em JavaScript, C/C++ projetos usando bibliotecas de código aberto, aplicativos móveis (ele escaneará as dependências Gradle/Maven ou CocoaPods, por exemplo), e imagens de contêiner (escaneando pacotes e bibliotecas Linux internos). Além disso, o Black Duck é conhecido pela cobertura de conformidade de licenças. Ele não apenas sinaliza problemas de segurança, mas também rastreia obrigações de licenças de código aberto (por exemplo, se você estiver usando uma biblioteca sob GPL ou AGPL, o Black Duck o alertará para que as equipes jurídicas possam revisar). Isso vai além do que o Checkmarx ou muitas ferramentas de segurança puras fazem. A base de conhecimento do Black Duck inclui informações de risco legal, o que é importante para organizações que precisam evitar certas licenças ou publicar atribuições precisas. Em termos de SDLC, o Black Duck é frequentemente usado durante a fase de build/release ou no monitoramento contínuo de software lançado (por exemplo, para alertar se um novo CVE afeta um componente já implantado). Não se limita apenas ao desenvolvimento: muitos o usam para reescanear periodicamente as listas de materiais de software em produção para vulnerabilidades recém-divulgadas. O que ele não cobre: quaisquer vulnerabilidades no código personalizado que não estejam em um banco de dados de vulnerabilidades. Além disso, ele não cobre inerentemente problemas de configuração (a menos que uma configuração incorreta introduza um componente vulnerável conhecido). Por exemplo, o Black Duck não o alertará sobre um uso inseguro de criptografia em seu código – isso é algo que o SAST (Checkmarx) pegaria. Ele também não faz testes dinâmicos. Portanto, sua cobertura é ampla em código aberto, mas focada (sem análise de runtime ou código personalizado). Na prática, o Black Duck faz parte de uma cadeia de ferramentas maior: para cobertura total, as equipes o combinam com SAST, DAST, etc., ou escolhem uma solução all-in-one como o Aikido que abrange essas áreas.

Experiência do Desenvolvedor

- Checkmarx: Integra-se diretamente aos fluxos de trabalho dos desenvolvedores com plugins de IDE e verificações de pull request, mas a abundância de achados pode sobrecarregar as equipes com falsos positivos. Treinamento de desenvolvedores e ajuste de regras são necessários para torná-lo eficaz.

- Black Duck: Usado principalmente por equipes de segurança, o Black Duck não oferece a mesma experiência prática para desenvolvedores. Ele fornece relatórios de alto nível e sugestões de remediação, mas os desenvolvedores podem não interagir diretamente com a ferramenta regularmente.

Preços e Manutenção

- Checkmarx: Oferece precificação de nível empresarial, o que pode ser caro para equipes menores. A manutenção envolve o ajuste de varreduras, gerenciamento de infraestrutura e atualização de regras.

- Black Duck: Também é uma solução premium com precificação complexa, frequentemente empacotada com outras ferramentas da Synopsys. Requer a manutenção de um servidor on-premises ou um SaaS gerenciado, e o custo pode ser proibitivo para organizações menores.

Prós e Contras de Cada Ferramenta

Checkmarx – Prós e Contras

- Checkmarx – Pontos Fortes: Suporte muito amplo a linguagens e frameworks para análise estática, capaz de encontrar vulnerabilidades de código complexas; rica integração com ferramentas de desenvolvedor e CI/CD (plugins de IDE, verificações de PR) facilitando a segurança Shift Left; oferece regras personalizáveis e relatórios de conformidade detalhados (Top 10 OWASP, PCI, etc.) adequados para governança empresarial.

- Checkmarx – Desvantagens: Tende a relatar um alto volume de problemas prontos para uso, incluindo muitos falsos positivos que exigem ajuste; a configuração inicial e a personalização de regras envolvem uma curva de aprendizado íngreme para as equipes; as durações das varreduras e os requisitos de infraestrutura podem ser pesados em grandes projetos; e o licenciamento é caro e voltado para grandes empresas (sem opção fácil de pagamento conforme o uso).

Black Duck – Prós e Contras

- Black Duck – Pontos Fortes: Rastreamento de vulnerabilidades de código aberto e contêineres de primeira linha, com uma extensa base de conhecimento de riscos e licenças conhecidos; capaz de produzir SBOMs completos e aplicar políticas de código aberto (por exemplo, conformidade de licenças, proibições de versão) em todos os seus aplicativos; integra-se a pipelines de build para identificar problemas antes do lançamento e pode sugerir ou orquestrar automaticamente atualizações de dependências, economizando esforço manual.

- Black Duck - Desvantagens: Não analisa código-fonte proprietário, deixando lacunas de segurança no código personalizado a menos que combinado com SAST; pode sobrecarregar as equipes com longas listas de vulnerabilidades que precisam de priorização (sem filtragem contextual de explorabilidade por padrão); a solução é intensiva em recursos – do servidor on-prem aos tempos de varredura lentos em imagens grandes – e não muito ágil para ciclos de desenvolvimento rápidos; a documentação e a UI, embora abrangentes, têm reputação de serem desajeitadas ou confusas para novatos; e, como o Checkmarx, vem com um preço alto, que alguns revisores consideram muito elevado em relação ao valor.

Aikido Security: A Melhor Alternativa

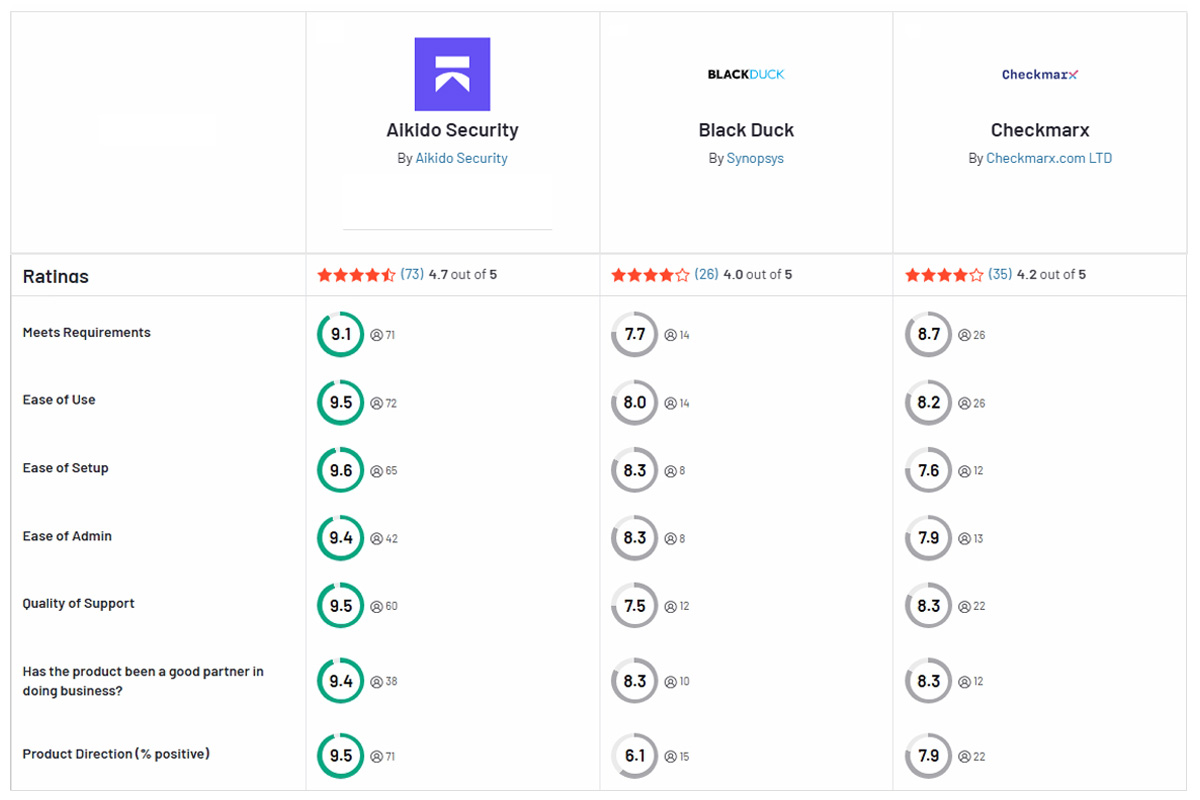

Aikido Security oferece uma abordagem moderna que aborda muitas das deficiências do Checkmarx e do Black Duck. Ele fornece cobertura mais ampla unificando a análise estática de código e a varredura de código aberto/contêineres em uma única plataforma – sem lacunas entre SAST e SCA. Graças à filtragem inteligente, o Aikido produz menos falsos positivos (sua filosofia de “sem ruído” exibe apenas problemas acionáveis). A solução oferece uma experiência de desenvolvedor mais fluida, com varreduras rápidas, resultados no IDE e até mesmo correções assistidas por IA, tudo projetado para se ajustar aos fluxos de trabalho DevOps. Importante para a liderança, o Aikido usa um modelo de precificação mais simples (tudo em um, sem contratos de múltiplas ferramentas), tornando-o mais fácil de adotar e escalar. Em resumo, o Aikido combina os pontos fortes do Checkmarx e do Black Duck – segurança abrangente de código e dependências – enquanto evita seus pontos problemáticos, emergindo como uma alternativa mais eficaz para programas de segurança de software.

Inicie um teste gratuito ou solicite uma demonstração para explorar a solução completa.