O pipeline de integração contínua e entrega ou implantação contínua tornou-se a espinha dorsal do desenvolvimento de software moderno, automatizando o caminho desde o commit do código até a implantação em produção. À medida que as equipes entregam software mais rapidamente, a automação tornou-se central na forma como as aplicações são construídas e entregues, com 68% dos desenvolvedores relatando ter CI/CD, DevOps e testes automatizados disponíveis em suas organizações, de acordo com o Stack Overflow. Essa adoção generalizada tornou o pipeline tanto um multiplicador de produtividade quanto uma parte crítica da cadeia de suprimentos de software.

Ao mesmo tempo, o aumento da velocidade introduz novos riscos. Um Secret vazado, uma dependência vulnerável ou uma configuração insegura pode se mover através de sistemas automatizados tão rapidamente quanto um código legítimo. O desafio para as equipes é integrar a segurança sem desacelerar a entrega, usando ferramentas que fornecem feedback rápido, preciso e acionável dentro dos fluxos de trabalho existentes. Este guia examina as principais ferramentas de segurança CI/CD para 2026, comparando seus pontos fortes, limitações e casos de uso ideais para ajudar as equipes a escolher uma abordagem que suporte tanto a velocidade quanto a segurança.

O que é CI/CD?

CI/CD é um termo abrangente usado para descrever os processos automatizados para integrar mudanças de código, testar aplicações e entregar software em produção.

Integração Contínua é a prática de mesclar frequentemente mudanças de código em um repositório compartilhado, onde builds e testes automatizados validam cada mudança.

Entrega Contínua é a prática de preparar automaticamente mudanças de código validadas para lançamento, enquanto Implantação Contínua estende isso ao implantar automaticamente essas mudanças em produção sem aprovação manual.

Juntos, eles formam um pipeline otimizado que move o código da estação de trabalho de um desenvolvedor para produção em etapas pequenas, repetíveis e confiáveis. Ao automatizar a integração, testes e lançamento, o CI/CD reduz erros humanos, encurta os ciclos de feedback e permite que as equipes entreguem mudanças mais rapidamente.

O que procurar em ferramentas modernas de CI/CD

Para criar uma comparação útil, avaliamos cada ferramenta com base nos critérios mais importantes para uma segurança CI/CD contínua:

- Experiência do Desenvolvedor: Com que facilidade a ferramenta se integra ao pipeline e fornece feedback aos desenvolvedores?

- Escopo da Análise: Que tipos de vulnerabilidades a ferramenta pode detectar (por exemplo, código, dependências, Secrets, Containers)?

- Precisão e Redução de Ruído: Ela revela ameaças reais e de alta prioridade ou sobrecarrega as equipes com falsos positivos?

- Acionabilidade: A ferramenta oferece orientação clara para remediação ou até mesmo correções automatizadas?

- Escalabilidade e Precificação: A ferramenta pode suportar uma organização em crescimento e seu modelo de precificação é transparente?

As 5 Melhores Ferramentas de Segurança CI/CD

Aqui está nossa lista selecionada das principais ferramentas para incorporar segurança diretamente no seu pipeline de CI/CD.

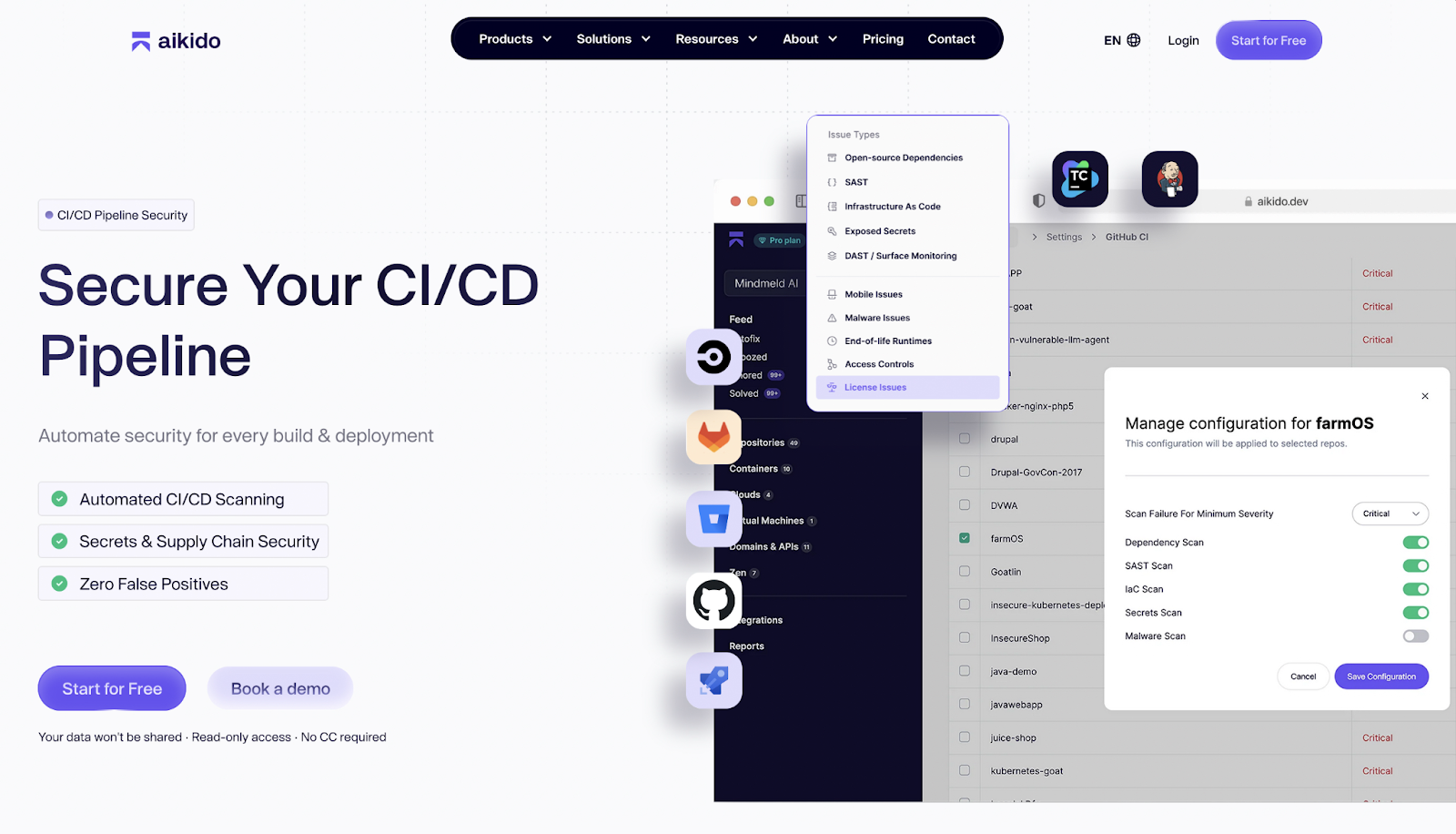

1. Aikido Security

Aikido Security é uma plataforma de segurança projetada para proteger o pipeline de CI/CD sem desacelerar a entrega. Ela se integra diretamente aos fluxos de trabalho de CI/CD e sistemas de controle de versão existentes, permitindo que as equipes detectem e corrijam problemas de segurança à medida que o código avança por builds, testes e implantações. Em vez de tratar a segurança como uma etapa separada, o Aikido a incorpora diretamente no pipeline, onde as decisões já estão sendo tomadas. Ao contrário de outras ferramentas onde você precisa fazer alterações no CI/CD por conta própria para todos os repositórios usando uma CLI, com o Aikido isso não é necessário.

No nível do pipeline, o Aikido realiza varreduras automatizadas em cada build, integrando-se com ferramentas como GitHub, GitLab, Jenkins e outros sistemas CI/CD. Código, dependências, Secrets e definições de infraestrutura são verificados o mais cedo possível, ajudando as equipes a identificar vulnerabilidades antes que sejam mescladas ou implantadas. Este ciclo de feedback precoce reduz o retrabalho e impede que alterações inseguras avancem no fluxo de trabalho.

O Aikido dá forte ênfase à segurança da supply chain dentro do CI/CD. Além da varredura tradicional de vulnerabilidades de dependências, ele também detecta pacotes maliciosos e malware, bloqueando dependências comprometidas antes que entrem no pipeline. Isso ajuda as equipes a se defenderem contra ataques à Supply chain cada vez mais comuns que exploram processos de build confiáveis.

As descobertas de segurança são apresentadas diretamente onde os desenvolvedores trabalham. O Aikido adiciona comentários inline para Secrets, SAST e problemas de IaC diretamente em pull requests e merge requests, apontando para as linhas exatas de código que precisam de atenção. As equipes também podem definir políticas para bloquear automaticamente PRs ou MRs quando riscos críticos são detectados, transformando o pipeline CI/CD em um ponto de aplicação, e não apenas uma superfície de relatórios.

Em tudo isso, o Aikido se concentra em reduzir o ruído. As descobertas são priorizadas com base na acessibilidade e no risco real, garantindo que os desenvolvedores vejam apenas problemas acionáveis. Isso mantém o feedback de segurança rápido, relevante e alinhado com o ritmo dos fluxos de trabalho CI/CD modernos.

Principais Recursos:

- Varredura CI/CD Automatizada: Integra-se com GitHub, GitLab, Jenkins e outras ferramentas CI/CD para detectar problemas em cada build, permitindo a detecção precoce de vulnerabilidades antes que o código entre em produção.

- Segurança da Supply Chain: Verifica dependências em busca de vulnerabilidades e malware para evitar que pacotes comprometidos entrem no pipeline.

- Detecção de Secrets: Identifica chaves API, senhas e tokens hardcoded para prevenir vazamentos dentro do processo CI/CD.

- Testes de segurança de aplicações estáticas (SAST): Detecta problemas de segurança comuns em código, como SQL injection, XSS e padrões de codificação inseguros, evitando que código inseguro chegue à produção.

- Varredura de Infrastructure as Code (IaC): Revisa templates IaC em busca de configurações incorretas, riscos de segurança e problemas de conformidade antes da implantação.

- Baixos Falsos Positivos: Fornece apenas descobertas acionáveis, minimizando ruído e trabalho de triagem desnecessário.

- Feedback inline para desenvolvedores: Adiciona comentários inline diretamente em pull requests e merge requests, dando aos desenvolvedores feedback de segurança preciso, no nível da linha, dentro de seus fluxos de trabalho existentes.

- Aplicação de políticas: Permite que as equipes definam regras de segurança que bloqueiam automaticamente PRs ou MRs com riscos críticos, garantindo que os padrões de segurança sejam aplicados de forma consistente.

Prós:

- Integração contínua em pipelines CI/CD com ferramentas comuns como GitHub e Jenkins.

- Consolida múltiplos controles de segurança em um único fluxo de trabalho, reduzindo a troca de contexto.

- A priorização inteligente destaca as vulnerabilidades que mais importam para os desenvolvedores.

- Suporta automação com sugestões de remediação assistidas por IA, acelerando os ciclos de correção.

- Combina múltiplas verificações de segurança CI/CD em um único fluxo de trabalho

- Aplicação baseada em políticas sem atrasar a entrega

Ideal para:

- Equipes de desenvolvimento que buscam incorporar segurança precocemente em pipelines CI/CD.

- Organizações que buscam automatizar a detecção e remediação de vulnerabilidades em código, dependências e infraestrutura.

- Líderes de segurança que buscam visibilidade sobre os riscos sem criar gargalos ou fadiga de alertas.

Preços: Plano gratuito para sempre com planos pagos com taxa fixa para usuários adicionais ou recursos avançados.

Classificação Gartner: 4.9/5

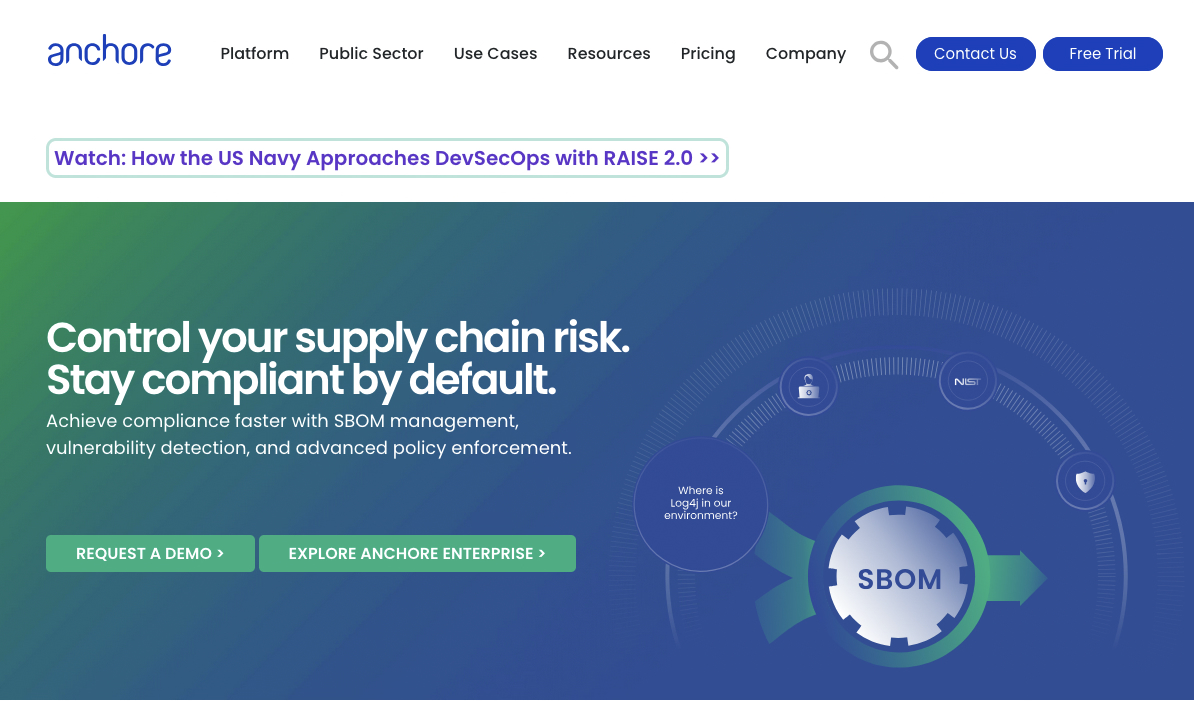

2. Anchore

Anchore é uma plataforma de segurança de contêineres usada em pipelines CI/CD para gerar SBOMs, verificar imagens de contêiner e aplicar controles baseados em políticas antes da implantação. Ela se concentra em proteger a supply chain de software, identificando vulnerabilidades, problemas de conformidade e configurações incorretas antes que os contêineres cheguem à produção.

Principais Funcionalidades:

- Análise Profunda de Contêineres: Verifica imagens de contêiner camada por camada, produzindo SBOMs detalhados e verificando vulnerabilidades conhecidas (CVEs).

- Aplicação Baseada em Políticas: Políticas personalizadas permitem o bloqueio de imagens com CVEs de alta severidade ou imagens base não aprovadas.

- Geração de SBOM: Cria e gerencia automaticamente SBOMs para imagens de Container.

- Integração com Registry e CI/CD: Integra-se com registries de Container e ferramentas de CI/CD para automatizar a varredura ao longo do ciclo de vida de desenvolvimento.

Prós:

- Inspeção robusta de imagens de Container e detecção de vulnerabilidades.

- Poderoso motor de políticas para garantir a conformidade e os padrões de segurança.

- Componentes de código aberto (Syft & Grype) fornecem capacidades de varredura acessíveis.

Contras:

- Focado principalmente em segurança de contêineres; necessita de outras ferramentas para cobertura de código e Cloud.

- A versão Enterprise pode ser complexa de configurar e gerenciar.

- Funcionalidade limitada fora dos contextos de Container.

- A integração com fluxos de trabalho CI/CD não baseados em Container pode exigir configuração adicional.

Ideal para:

- Organizações com uso intensivo de aplicações conteinerizadas.

- Equipes de DevOps e segurança que aplicam políticas rigorosas em imagens de Container antes da produção.

Preços:

- Ferramentas open-source gratuitas (Syft para SBOMs, Grype para varredura).

- Anchore Enterprise oferece recursos avançados, gerenciamento de políticas e suporte com precificação comercial.

Avaliação G2: 4.4 / 5

3. Trivy

Trivy é um scanner de segurança open-source originalmente desenvolvido na Aqua Security antes de ser lançado para a comunidade. Ele foi projetado para identificar vulnerabilidades e configurações incorretas em imagens de Container, infrastructure-as-code e dependências de aplicações dentro de pipelines de CI/CD. Trivy é amplamente adotado devido à sua execução rápida, requisitos mínimos de configuração e ampla cobertura de riscos de segurança comuns em pré-produção.

Principais Funcionalidades:

- Varredura de Imagens de Container: Detecta vulnerabilidades conhecidas em imagens de Container analisando pacotes de SO e dependências de aplicações antes da implantação.

- Varredura de Infrastructure-as-Code: Identifica configurações incorretas em Terraform, manifestos Kubernetes e outros arquivos IaC no início do ciclo de vida de desenvolvimento.

- detecção de vulnerabilidades em dependências: Faz a varredura das dependências de aplicações para descobrir CVEs conhecidas em bibliotecas de terceiros.

- Integração CI/CD: Integra-se diretamente com sistemas CI/CD populares como GitHub Actions, Circle CI e GitLab CI para verificações de segurança automatizadas.

- Verificações de Política e Configuração: Suporta avaliações baseadas em políticas para ajudar as equipes a alinhar as builds com os requisitos internos de segurança e conformidade.

Prós:

- Varredura rápida

- Ampla cobertura em Containers, IaC e dependências

- Fácil de integrar em fluxos de trabalho CI/CD existentes.

Contras:

- Focado principalmente na detecção de vulnerabilidades e configurações incorretas

- Orientação de remediação limitada em comparação com algumas plataformas comerciais

- Scans grandes podem gerar muito ruído sem o ajuste de políticas

- Recursos avançados de governança exigem ferramentas externas

Ideal para:

Equipes que buscam um scanner de segurança leve e rápido para pipelines de CI/CD.

Preços: Gratuito e de código aberto, suporte comercial e ferramentas estendidas disponíveis através da Aqua Security.

4. Checkmarx

A Checkmarx é uma plataforma de testes de segurança de aplicações utilizada em pipelines de CI/CD para identificar vulnerabilidades em código-fonte, dependências de código aberto e infraestrutura como código. É um fornecedor estabelecido no mercado AST e é conhecida principalmente por suas capacidades de Testes de segurança de aplicações estáticas (SAST) e ampla cobertura de linguagens.

Principais Funcionalidades:

- Testes de segurança de aplicações estáticas (SAST): Realiza análise estática profunda para detectar vulnerabilidades como SQL injection, cross-site scripting e outros problemas de segurança em nível de código antes que as aplicações sejam construídas ou implantadas.

- Análise de composição de software (SCA): Identifica vulnerabilidades conhecidas e riscos de licença em dependências de código aberto usadas por aplicações.

- Integração com IDE e Fluxo de Trabalho do Desenvolvedor: Integra-se com IDEs e sistemas CI/CD populares para apresentar descobertas mais cedo no processo de desenvolvimento e fornecer orientação de remediação.

Prós:

- Análise estática de alta precisão com detecção profunda de vulnerabilidades

- Suporte abrangente para linguagens de programação e frameworks

- Plataforma madura adequada para ambientes regulamentados e orientados à conformidade

Contras:

- Custo elevado em comparação com ferramentas de segurança CI/CD mais leves

- Scans completos iniciais podem ser lentos em grandes bases de código

- Alto volume de descobertas pode exigir processos de triagem dedicados

- Complexidade operacional para equipes menores ou menos maduras

Ideal para:

Grandes empresas com programas maduros de segurança de aplicações. Organizações que exigem análise estática profunda, ampla cobertura de linguagens e governança centralizada integrada aos fluxos de trabalho de CI/CD.

Preços: Entre em contato com vendas

Classificação G2: 4.4 / 5

5. GitGuardian

A GitGuardian é uma plataforma de segurança focada na detecção e prevenção de Secrets vazados em pipelines de CI/CD e sistemas de controle de código-fonte. Ela opera principalmente no nível de commit e repositório, ajudando as equipes a identificar credenciais expostas precocemente e a remediar vazamentos novos e históricos antes que levem a comprometimentos posteriores.

Principais Recursos:

- Detecção de Secrets em Tempo Real: Scaneia commits assim que são criados e alerta desenvolvedores e equipes de segurança imediatamente quando Secrets são detectados.

- Escaneamento Histórico de Repositórios: Suporta scans completos de repositórios existentes para descobrir Secrets previamente commitados que ainda podem representar risco.

- Integração com Controle de Código-Fonte: Integra-se diretamente com plataformas como GitHub e GitLab para operar nativamente dentro dos fluxos de trabalho de desenvolvimento existentes.

Prós:

- Detecção robusta em tempo real com loops de feedback rápidos

- Alta precisão em uma ampla gama de tipos de segredos

- Workflows de remediação úteis para coordenar a resposta

Contras:

- Focado exclusivamente na detecção de segredos

- Não cobre vulnerabilidades, Container ou infraestrutura

- O preço pode escalar rapidamente para grandes organizações de engenharia

- Requer emparelhamento com outras ferramentas de segurança CI/CD para uma cobertura mais ampla

Ideal para:

Equipes que utilizam workflows baseados em Git e desejam controle forte e centralizado sobre a detecção de segredos.

Preço : Tier gratuito disponível para desenvolvedores individuais e pequenas equipes, com planos comerciais precificados por desenvolvedor, incluindo recursos adicionais de gerenciamento e colaboração.

Avaliação G2: 4.8/5

6. SonarQube

SonarQube ganhou destaque ao ajudar equipes de desenvolvimento a impor padrões consistentes de qualidade de código muito antes de a segurança se tornar uma preocupação de primeira classe nos pipelines de CI/CD. Com o tempo, evoluiu para combinar análise estática da qualidade do código com verificações focadas em segurança, permitindo que as equipes identifiquem bugs, problemas de manutenibilidade e riscos de segurança antes que o código seja mesclado ou implantado.

Principais Recursos:

- Análise Estática de Código: Analisa o código-fonte para detectar bugs, code smells e vulnerabilidades de segurança no início do ciclo de vida de desenvolvimento.

- Integração CI/CD: Oferece integrações nativas com plataformas CI/CD comuns, como Jenkins, GitLab e Bitbucket para avaliar continuamente o código em cada build.

- Feedback de Desenvolvedor em Tempo Real: Apresenta os achados diretamente aos desenvolvedores durante o desenvolvimento, ajudando a melhorar as práticas de codificação antes que os problemas se propaguem para as próximas etapas.

Prós:

- Forte equilíbrio entre qualidade de código e análise de segurança

- Integração robusta com CI/CD e workflows de desenvolvedor

- Eficaz na melhoria da manutenibilidade do código a longo prazo

Contras:

- A profundidade de segurança é limitada em comparação com ferramentas SAST dedicadas

- Requer ajuste para reduzir o ruído em bases de código grandes ou legadas

- Alguns recursos avançados exigem edições comerciais

- Não foi projetado para substituir plataformas completas de teste de segurança de aplicações

Ideal para:

Equipes que desejam impor qualidade de código e controles de segurança básicos diretamente nos pipelines de CI/CD.

Preços:

Edição Community disponível como open source, planos empresariais exigem contato com vendas

Avaliação G2: 4,5/5

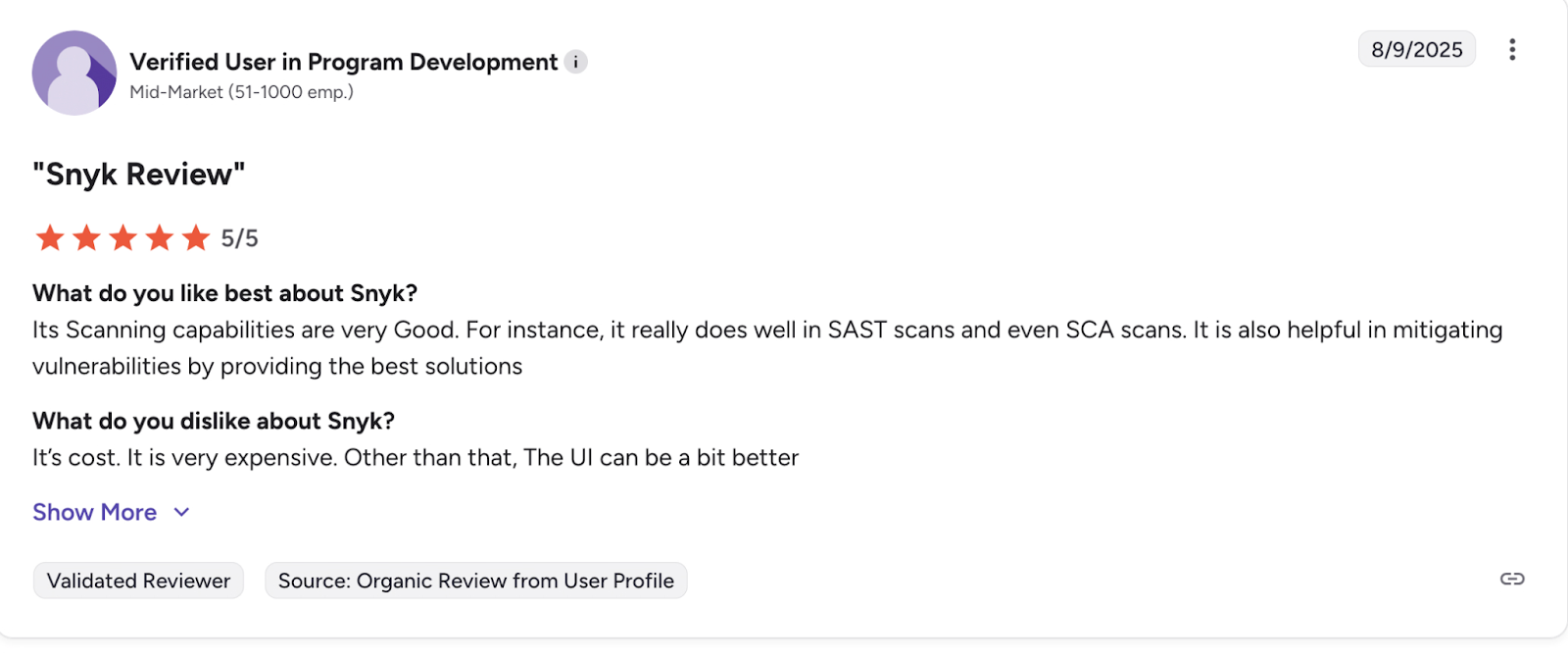

7. Snyk

Snyk é uma plataforma de segurança de aplicações focada em desenvolvedores, utilizada em pipelines de CI/CD para identificar e remediar vulnerabilidades em código-fonte, dependências open-source, imagens de Container e infraestrutura como código. É projetada para expor problemas de segurança precocemente e fornecer aos desenvolvedores orientação acionável diretamente em seus workflows.

Principais Funcionalidades:

- Integrações Focadas no Desenvolvedor: Integra-se com IDEs, CLIs, plataformas de controle de versão e ferramentas de CI/CD para fornecer feedback rápido durante as fases de desenvolvimento e build.

- Varredura Multidomínio: Suporta SAST, SCA, varredura de imagens de contêiner e análise IaC como parte dos workflows de CI/CD.

- Orientação de Remediação Acionável: Fornece conselhos de correção, caminhos de atualização de dependências e opções de remediação automatizada para tipos de problemas suportados.

- Inteligência de Vulnerabilidades Proprietária: Utiliza um banco de dados de vulnerabilidades curado que frequentemente complementa ou aprimora as fontes públicas de CVE.

Prós:

- Experiência robusta para desenvolvedores com integrações de workflow bem ajustadas

- Orientação de remediação clara reduz o tempo de correção

- Ampla cobertura em verificações de segurança CI/CD comuns

Contras:

- Os custos podem aumentar rapidamente à medida que o tamanho da equipe e o uso escalam

- O volume de alertas ainda pode ser alto em bases de código grandes ou legadas

- A suíte de produtos pode parecer fragmentada entre diferentes scanners

- Alguns recursos avançados de remediação exigem planos de nível superior

Ideal para:

Equipes de desenvolvimento que desejam feedback de segurança incorporado diretamente nos workflows diários.

Organizações que buscam integrar varredura de código, dependências, Container e IaC em CI/CD sem uma sobrecarga operacional pesada.

Preços: Tier gratuito disponível para desenvolvedores individuais e pequenos projetos, planos comerciais precificados com base no número de desenvolvedores e capacidades habilitadas.

Avaliação no G2: 4.5/5

Escolhendo a Ferramenta de CI/CD Certa para Sua Equipe

CI/CD existe para garantir que os processos sejam repetíveis e seguidos de ponta a ponta; neste post, abordamos algumas das principais ferramentas de segurança CI/CD, que se integram com as plataformas de hospedagem de código-fonte mais populares. No entanto, as varreduras são apenas o começo.

Em 2026, a aceleração e automação de pipelines continuarão em alta. Anteriormente, abordamos brevemente uma direção emergente chamada pentest contínuo, uma abordagem que permite que as técnicas de teste de penetração sejam automatizadas, incorporadas em pipelines de CI/CD, ajudando as equipes a identificar caminhos exploráveis mais cedo e a reduzir a exposição entre os lançamentos.

Aikido ajuda a preencher essa lacuna ao incorporar controles de segurança diretamente nos workflows de CI/CD, permitindo que as equipes identifiquem riscos reais e acionáveis à medida que o código avança pelo pipeline.

Perguntas Frequentes (FAQs)

O que é segurança CI/CD?

Segurança CI/CD é a prática de integrar verificações de segurança diretamente em pipelines de integração contínua e entrega ou implantação contínua. Ela se concentra em identificar vulnerabilidades, configurações incorretas e Secrets vazados logo no início do processo de entrega de software, antes que o código chegue à produção.

Por que CI/CD é um ponto de controle de segurança crítico?

Pipelines de CI/CD automatizam o caminho do commit de código à implantação, o que significa que um único erro pode se propagar rapidamente entre os ambientes.

Que tipos de ferramentas de segurança se integram com pipelines de CI/CD?

A segurança CI/CD é relevante para equipes de todos os tamanhos. Equipes menores se beneficiam da automação porque muitas vezes não possuem recursos de segurança dedicados, enquanto organizações maiores dependem da segurança CI/CD para impor controles consistentes em muitos repositórios e equipes.

As ferramentas de segurança CI/CD são um substituto para testes de segurança manuais?

As ferramentas de segurança CI/CD não são um substituto para testes de segurança manuais. Elas são projetadas para automatizar verificações repetíveis e identificar problemas comuns e de alto impacto precocemente. Revisões manuais, modelagem de ameaças e testes de penetração conduzidos por humanos ainda são necessários para análises mais aprofundadas e cenários de ataque complexos.

O que é pentest contínuo?

Pentest contínuo é uma abordagem automatizada para testes de penetração que é executada repetidamente como parte do ciclo de vida de entrega de software. Ele integra técnicas de teste de penetração em pipelines de CI/CD para testar continuamente novas versões e identificar caminhos exploráveis mais cedo, em vez de depender apenas de testes periódicos e pontuais.

Como o pentest contínuo se encaixa na segurança CI/CD?

Pentest contínuo estende a segurança CI/CD tradicional focando na explorabilidade em vez de descobertas individuais. Ele complementa os scanners existentes, ajudando as equipes a entender como as vulnerabilidades podem ser encadeadas.

Como as equipes evitam atrasar os pipelines de CI/CD com scans de segurança?

As equipes evitam atrasos usando ferramentas que suportam scanning incremental, baixos falsos positivos e integrações nativas de pipeline.

O que as equipes devem procurar ao escolher uma ferramenta de segurança CI/CD?

As equipes devem avaliar onde uma ferramenta é executada no pipeline, que tipos de riscos ela detecta, quão ruidosos são os resultados e quão bem ela se integra com os fluxos de trabalho de desenvolvedores existentes. Também é importante entender o que a ferramenta não cobre, para que as lacunas possam ser abordadas com soluções complementares.

Como o Aikido se encaixa na segurança CI/CD?

O Aikido foca na segurança de pipelines CI/CD executando verificações automatizadas em código, dependências, infraestrutura como código, Containers e Secrets diretamente nos fluxos de trabalho dos desenvolvedores. Ele enfatiza baixos falsos positivos e descobertas acionáveis para ajudar as equipes a abordar riscos reais sem interromper a entrega.

A segurança CI/CD é relevante apenas para grandes organizações?

A segurança CI/CD é relevante para equipes de todos os tamanhos. Equipes menores se beneficiam da automação porque muitas vezes não possuem recursos de segurança dedicados, enquanto organizações maiores dependem da segurança CI/CD para impor controles consistentes em muitos repositórios e equipes.