A alternativa Cycode tudo-em-um

Aikido Security é a plataforma de segurança do código à nuvem de próxima geração.

.png)

Como Aikido se compara a Cycode

Cycode é uma plataforma de segurança completa e robusta, no entanto, vem com um preço.

Aikido oferece funcionalidade equivalente e usa preços transparentes, sem cobranças ocultas pelo uso.

Contrato mediano de aproximadamente US$ 65 mil/ano.

- Reachability Analysis

- Detecção de Malware em Dependências

- AutoFix para SCA

- Conformidade de Licenças

- Suporte a SBOM

- Gating de Release de PR de Licença

- Redução de Ruído (Filtragem de Falsos Positivos)

- Mais ruidoso

- SAST AI Autofix

- Análise Multi-arquivo

- Análise de Taint

- Regras SAST Personalizadas

- Problemas SAST Diretamente no IDE

- Descoberta de API/Teste de Fuzzing de API

- DAST Autenticado

- Criação Automatizada de Swagger

- Detecção de IDOR

- Gerenciamento da Superfície de Ataque

- Suporte de Longo Prazo Estendido

- Autofix Imagens Container

- Varredura de Máquina Virtual

- Cloud & K8s Posture Management

- Varredura de Infrastructure as Code

- Gerenciamento de Inventário de Ativos

- Análise de Caminho de Ataque

Tudo o que Você Gostaria que as Ferramentas de Segurança Realmente Fizessem

Testes de segurança de aplicações estáticas (SAST)

Verifica seu código-fonte em busca de vulnerabilidades de segurança como SQL injection, XSS, estouros de buffer e outros riscos de segurança. Realiza verificações contra bancos de dados CVE populares. Funciona de imediato e suporta todas as principais linguagens.

análise de composição de software

Analise componentes de terceiros, como bibliotecas, frameworks e dependências, em busca de vulnerabilidades. Aikido realiza Reachability analysis, tria para filtrar falsos positivos e fornece conselhos claros de remediação. Corrija vulnerabilidades automaticamente com um clique.

Infraestrutura como código (IaC)

Verifica Terraform, CloudFormation e Kubernetes Helm charts em busca de erros de configuração.

- Detecte configurações incorretas que expõem sua infraestrutura a riscos

- Identifique vulnerabilidades antes que cheguem à sua branch principal

- Integra-se ao seu Pipeline de CI/CD

segurança de contêineres

Analise o sistema operacional do seu Container em busca de pacotes com problemas de segurança.

- Verifica se seus Containers possuem vulnerabilidades (Como CVEs)

- Destaca vulnerabilidades com base na sensibilidade dos dados do Container

- AutoFix suas imagens Container com IA

DAST & segurança de API

Monitore seu aplicativo e APIs para encontrar vulnerabilidades como SQL injection, XSS e CSRF, tanto na superfície quanto com DAST autenticado.

Simule ataques do mundo real e escaneie cada endpoint de API em busca de ameaças de segurança comuns.

.avif)

Gerenciamento de Postura de Segurança de Cloud e K8s (CSPM)

Detecte riscos na infraestrutura Cloud em grandes provedores de Cloud.

- Verifica Máquinas Virtuais (instâncias AWS EC2) em busca de vulnerabilidades.

- Verifica sua Cloud em busca de erros de configuração e funções/acessos de usuário excessivamente permissivos

- Automatiza políticas de segurança e verificações de conformidade para SOC2, ISO27001, CIS e NIS2

detecção de segredos

Verifique seu código em busca de chaves de API vazadas e expostas, senhas, certificados, chaves de criptografia, etc...

Detecção de malware

O ecossistema npm é suscetível à publicação de pacotes maliciosos devido à sua natureza aberta. O Aikido identifica código malicioso que pode estar incorporado em arquivos JavaScript ou pacotes npm. (Verifica backdoors, trojans, keyloggers, XSS, scripts de cryptojacking e muito mais.)

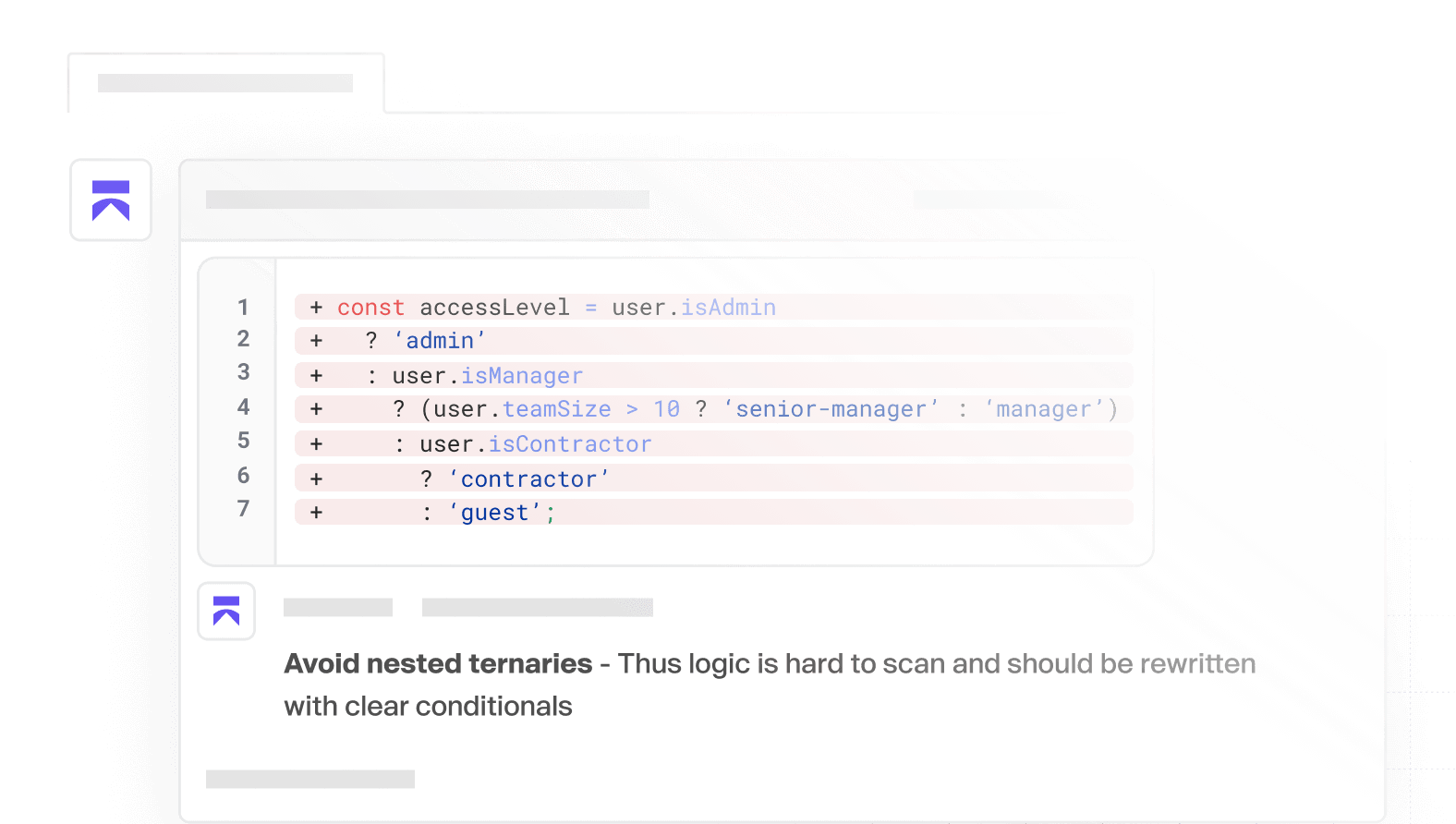

Qualidade de Código com IA

Entregue código de qualidade, mais rápido. Feedback instantâneo, detecção inteligente e comentários claros em PRs, para que você possa focar na construção.

Confiado por milhares de desenvolvedores nas principais organizações do mundo

Perguntas Frequentes

Clonamos os repositórios em ambientes temporários (como Docker Containers exclusivos para você). Esses Containers são descartados após a análise. A duração do teste e das próprias varreduras leva cerca de 1 a 5 minutos. Todos os clones e Containers são então automaticamente removidos depois disso, sempre, a todo momento, para cada cliente.

Claro! Ao se inscrever com seu git, não conceda acesso a nenhum repositório e selecione o repositório de demonstração!

Não! Ao contrário de outros, somos totalmente baseados em API, nenhum agente é necessário para implantar o Aikido! Dessa forma, você está pronto e funcionando em poucos minutos e somos muito menos intrusivos!

Sim – realizamos pentests de terceiros anuais e mantemos um programa contínuo de bug bounty para detectar problemas precocemente.

Fique seguro agora

Proteja seu código, Cloud e runtime em um único sistema centralizado.

Encontre e corrija vulnerabilidades rapidamente de forma automática.

.avif)

_FastestImplementation_Small-Business_GoLiveTime.svg)

_HighPerformer_Europe_HighPerformer.svg)

_EasiestToUse_Small-Business_EaseOfUse.svg)

_BestEstimatedROI_Roi.svg)

_HighPerformer_EMEA_HighPerformer.svg)

_Leader_Europe_Leader.svg)