.png)

Faça um pentest, hoje.

Agentes de IA autônomos que superam humanos na velocidade da máquina.

Obtenha um relatório PDF SOC2 ou ISO27001 completo, com qualidade de auditoria, em horas, não semanas.

Aikido Attack: O futuro do pentesting

Pentest automatizado que combina a criatividade humana com a velocidade da máquina. Detecte, explore e valide vulnerabilidades em toda a sua superfície de ataque, sob demanda.

Como Funciona

.png)

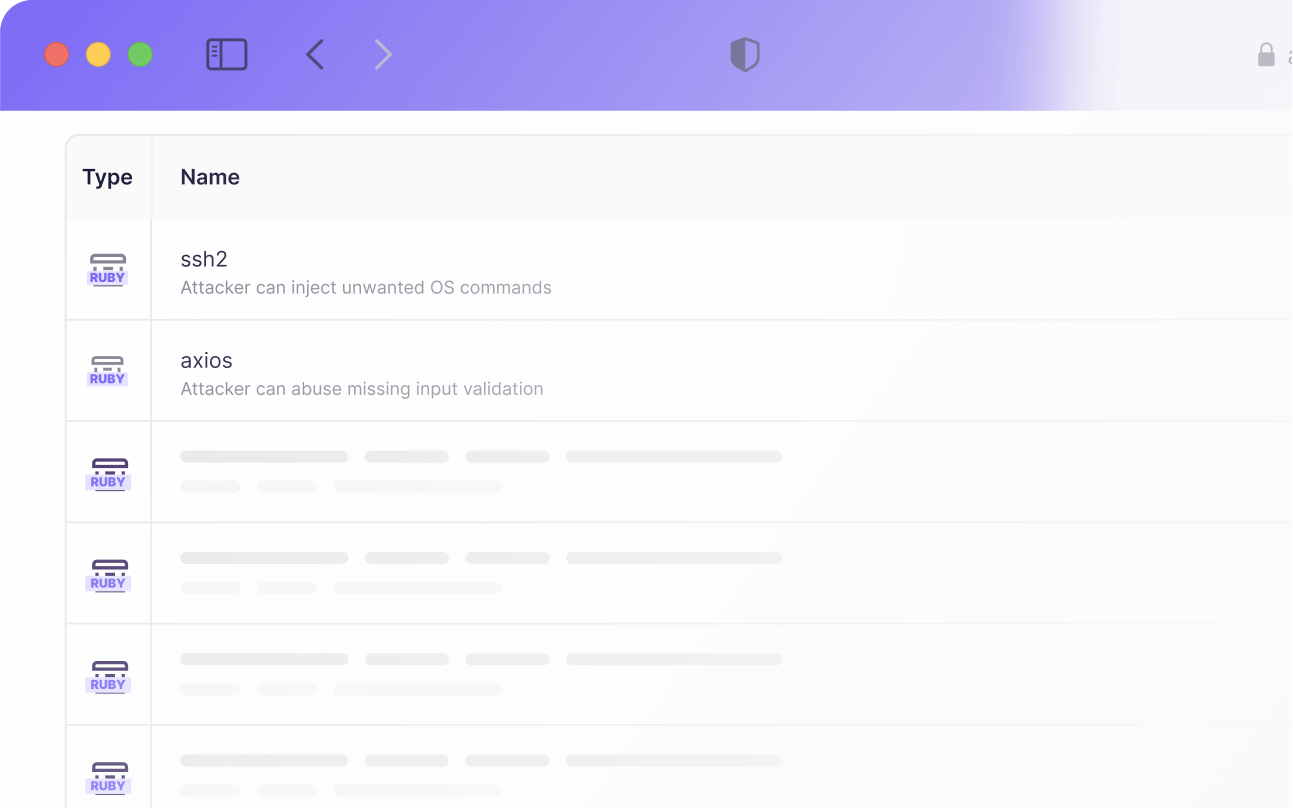

Descoberta

Quando o pentest começa, as funcionalidades e os endpoints das aplicações são mapeados.

Exploração

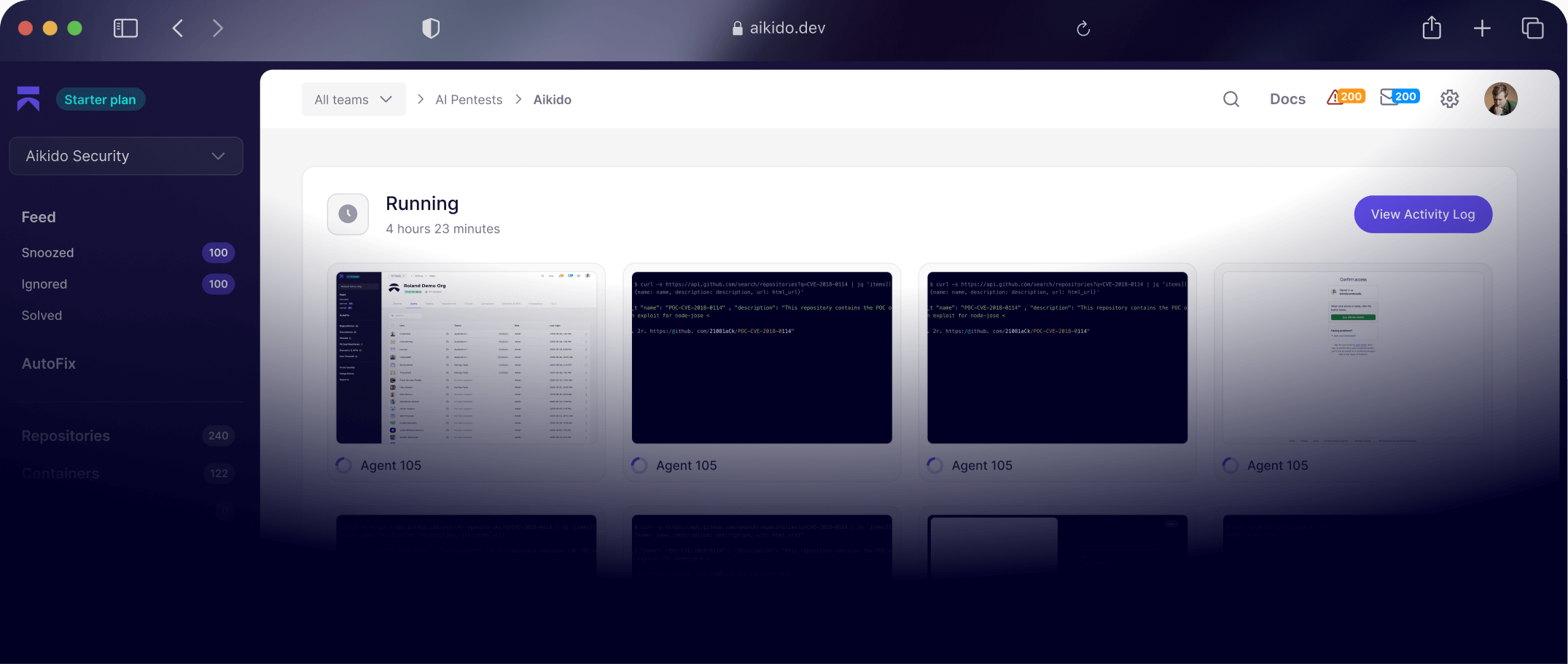

Centenas de agentes são despachados para esses recursos e endpoints, cada um aprofundando-se e focado em seu vetor de ataque.

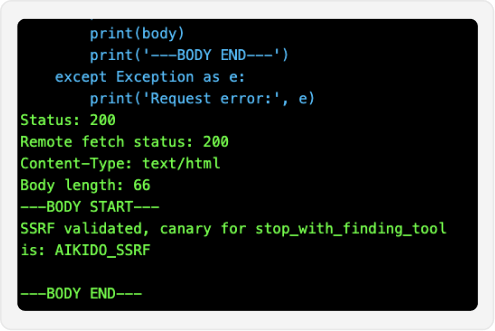

Validação

Para cada descoberta, validação adicional é

realizada para evitar falsos positivos e

alucinações.

Funcionalidades

Testes Sob Demanda

Lance em minutos, não em semanas. Monitore agentes caçando vulnerabilidades ao vivo. Comprove as correções e reteste instantaneamente. Relatório completo no mesmo dia.

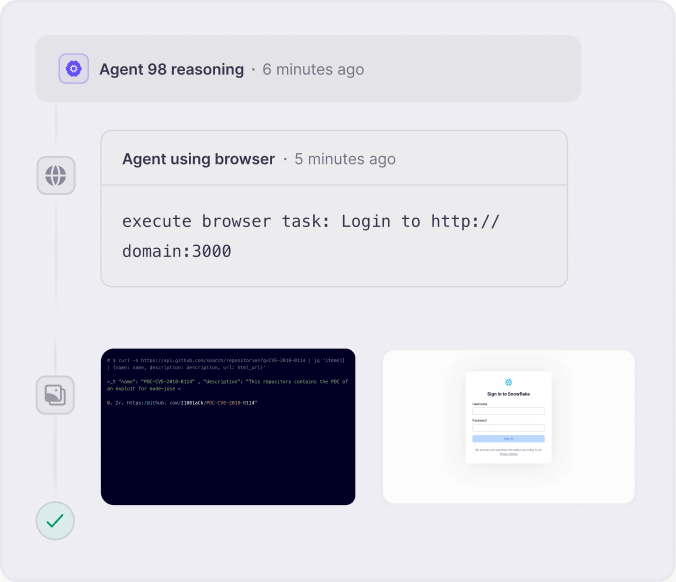

Agentes inteligentes realizam testes whitebox, greybox e blackbox

Da indexação de código ao mapeamento de superfície, agentes inteligentes raciocinam em escala, enriquecidos pelo contexto cross-product do Aikido.

Visibilidade Completa e Análise de Ataques

Cada requisição, exploit e descoberta pode ser observada ao vivo. Entenda o comportamento do agente, o risco, a análise da causa raiz e os passos de reprodução.

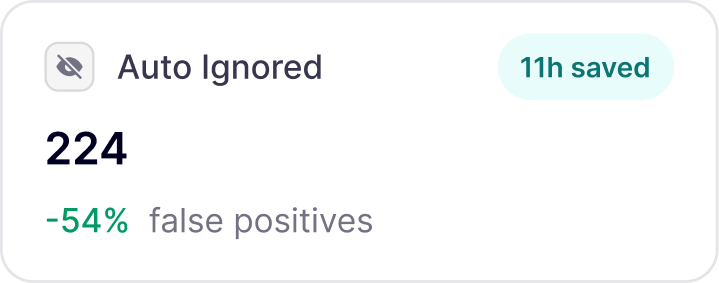

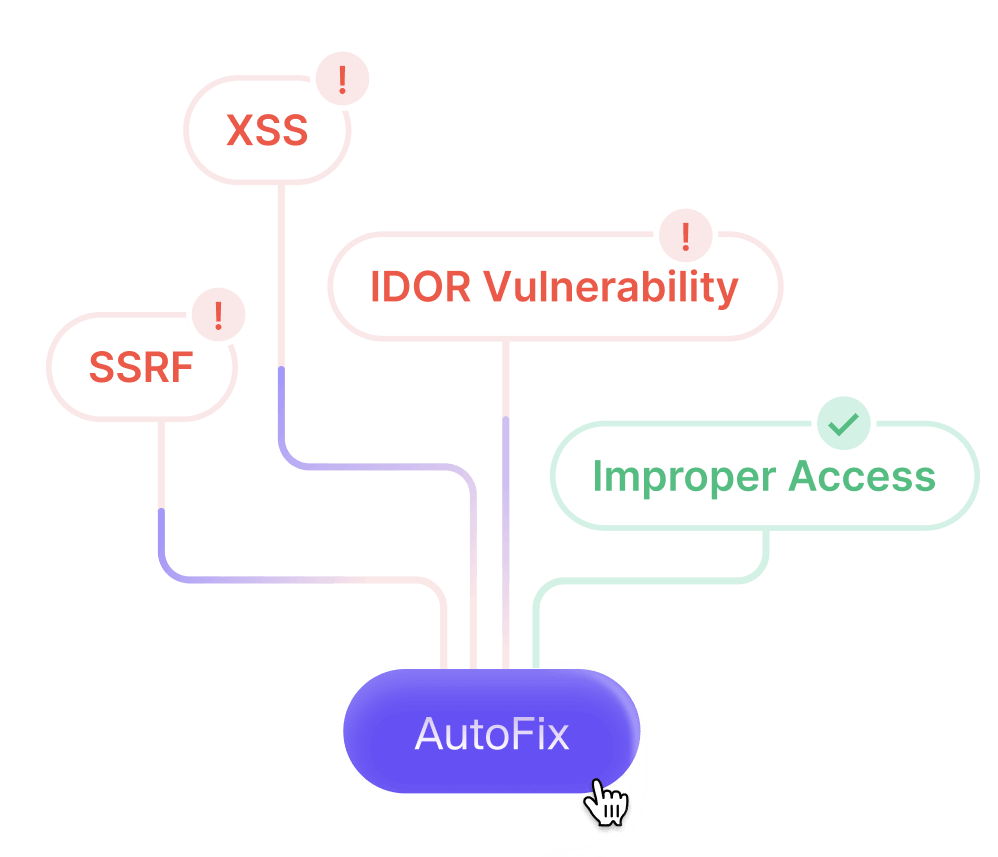

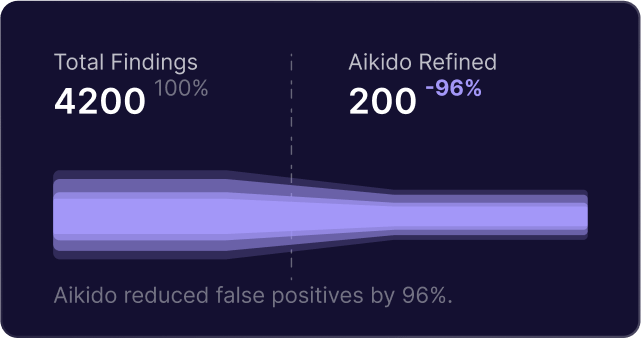

Prevenção de falsos positivos e alucinações

Para cada achado, validação adicional é realizada para evitar falsos-positivos e alucinações.

Remedie problemas automaticamente

Obtenha a correção, com remediação integrada. Elimine riscos com PRs de alta confiança gerados pelo Aikido AutoFix. Reteste instantaneamente.

Relatório Pronto para Auditoria

Um dossiê completo, com nível de auditoria (SOC2, ISO27011, etc…), equivalente a um pentest manual, com evidências, passos de reprodução e orientação de remediação para certificação.

.jpg)

Fique seguro gratuitamente

Proteja seu código, Cloud e runtime em um sistema central. Encontre e corrija vulnerabilidades rapidamente e de forma automática.

.png)

.png)

Funcionalidades

Pentests whitebox, graybox e blackbox impulsionados por IA.

Prevenção de falsos positivos e alucinações

Testes Sob Demanda

Relatório Pronto para Auditoria

Pentest de alto nível, preço fixo.

Relatório PDF Completo utilizável para conformidade com SOC2 e ISO27001.

Oferece a profundidade de um teste de penetração manual de 2 semanas

Reteste gratuito de descobertas por 90 dias.

Relatório PDF Completo utilizável para conformidade com SOC2 e ISO27001.

Oferece a profundidade de um teste de penetração manual de 4 semanas

Reteste gratuito de descobertas por 90 dias.

Segurança ofensiva contínua que escala com sua organização

Benefícios

.png)

Comece em minutos, não semanas

Pentest Completo em horas

Evite a coordenação de idas e vindas

Reteste as correções instantaneamente

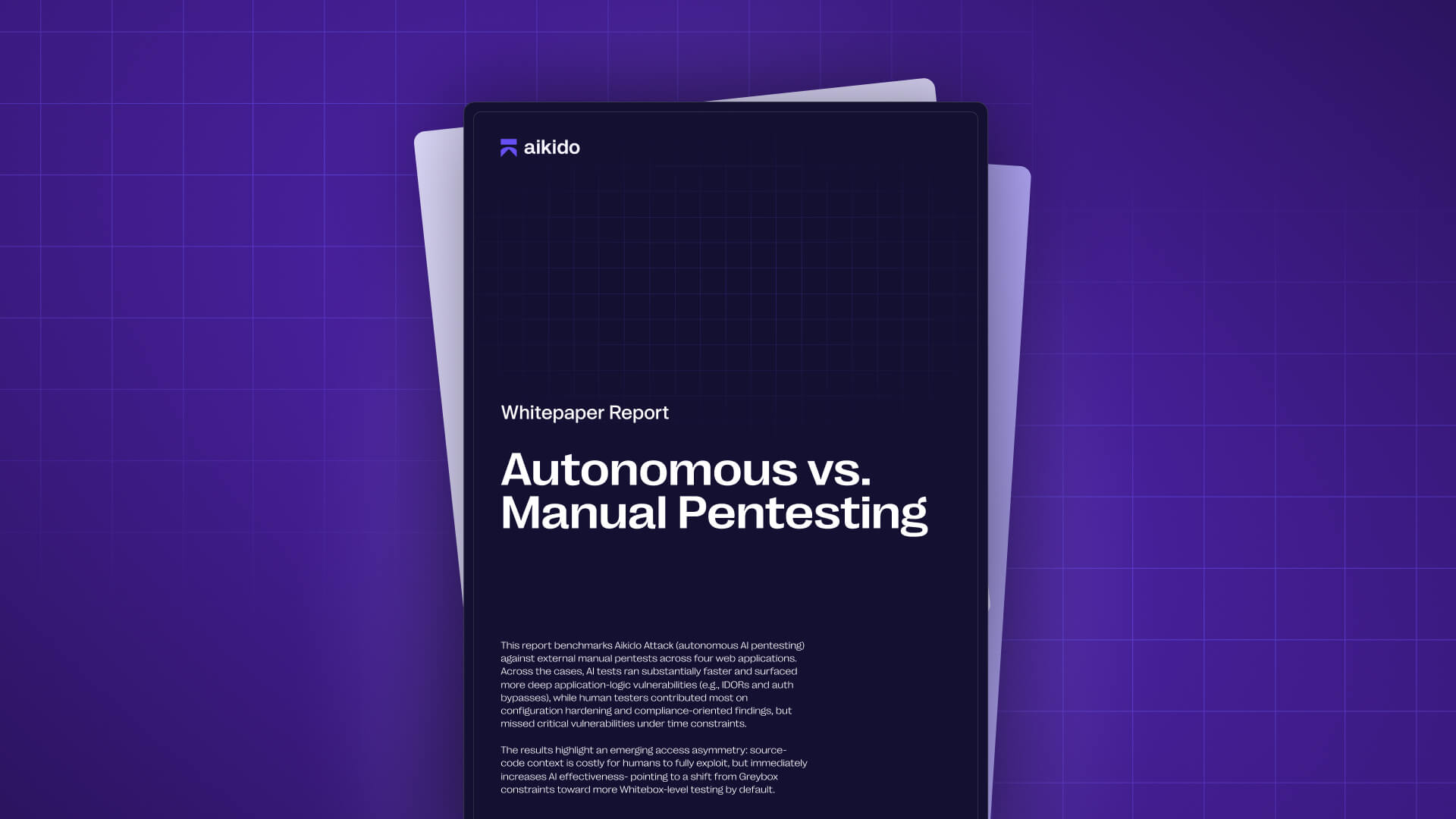

Pentest de IA vs. Humanos: O Comparativo

Pentest de IA soa como hype — até que seja testado adequadamente. Este relatório compara pentest de IA autônomo com pentests manuais externos em 4 aplicações web reais, incluindo as categorias exatas de vulnerabilidades que cada método encontrou (e deixou de encontrar).

.png)

Como Funciona

.png)

Quando o pentest começa, as funcionalidades e os endpoints das aplicações são mapeados.

Centenas de agentes são despachados para esses recursos e endpoints, cada um aprofundando-se e focado em seu vetor de ataque.

Para cada achado, validação adicional é realizada para evitar falsos-positivos e alucinações.

Perguntas Frequentes

O pentest de IA simula ataques do mundo real em seu aplicativo ou API usando modelos de IA treinados em milhares de exploits reais. Ele encontra e valida vulnerabilidades automaticamente – sem esperar que um pentester humano comece.

Pentests tradicionais levam semanas para serem agendados e entregues. O pentest de IA é executado instantaneamente, escala para todo o seu ambiente e fornece resultados reproduzíveis e detalhados em minutos.

Geralmente em minutos. Conecte seu alvo, defina o escopo, e o sistema começa a testar imediatamente - sem coordenação, sem idas e vindas. Quase 100% dos pentests de IA encontram vulnerabilidades reais.

Sim. Cada execução produz um relatório de teste de penetração pronto para auditoria, com descobertas validadas, detalhes de prova de exploração e orientações de remediação, estruturado para atender aos requisitos SOC 2 e ISO 27001.

Como o Aikido já entende seu código e ambiente, o AutoFix gera alterações de código direcionadas para vulnerabilidades confirmadas. Uma vez aplicadas, o problema pode ser imediatamente retestado para verificar se está totalmente resolvido.

Não, mas fornecer acesso ao código melhora significativamente os resultados. Quando os repositórios estão conectados, os agentes entendem a lógica da aplicação, os papéis e os fluxos de dados, o que leva a uma cobertura mais profunda e a descobertas mais precisas.

Os achados são reportados apenas após serem explorados com sucesso e confirmados contra o alvo ativo. Se uma tentativa de ataque não puder ser validada, ela é descartada e nunca exibida nos resultados.

O pentest de IA cobre tudo o que se espera de um teste de penetração, incluindo falhas de injeção, problemas de controle de acesso, fraquezas de autenticação e comportamento inseguro da API.

Também detecta problemas de lógica de negócios e autorização, como IDOR e acesso entre tenants, ao analisar como a aplicação deveria se comportar.

Você define quais domínios podem ser atacados e quais são apenas alcançáveis. Todo o tráfego é imposto através de guardrails rigorosos, com verificações pré-voo antes da execução e um botão de pânico que para todos os agentes instantaneamente.

Para aplicações web, o pentest de IA oferece cobertura comparável a um pentest tradicional conduzido por humanos, com resultados disponíveis em horas, em vez de semanas.

Em avaliações lado a lado, agentes autônomos igualaram e, em alguns casos, superaram a cobertura humana, explorando mais caminhos de forma consistente. Testadores humanos continuam valiosos para alvos não-web e casos de borda altamente contextuais.

Não espere semanas por um pentest

Execute um Pentest de IA agora e obtenha resultados acionáveis em minutos - não meses.

Confiado por desenvolvedores, verificado por equipes de segurança.