Introdução

Equipes de software modernas têm um buffet de ferramentas de segurança para escolher. Veracode, Checkmarx e Fortify são três plataformas de segurança de aplicações de peso, frequentemente consideradas por líderes técnicos. Cada uma promete proteger seu código e detectar vulnerabilidades precocemente. Mas escolher a ferramenta certa importa: isso impacta o fluxo de trabalho do desenvolvedor, a cobertura de segurança e quanto tempo sua equipe gasta perseguindo falsos alarmes. Nesta comparação, detalharemos onde cada ferramenta se destaca, onde elas ficam aquém e por que a alternativa – Aikido Security – pode simplesmente oferecer uma maneira melhor de entregar código seguro sem as dores de cabeça habituais.

TL;DR

Veracode, Checkmarx e Fortify ajudam a proteger sua base de código, mas cada um tem seus pontos cegos. Veracode oferece um amplo kit de ferramentas de segurança (SAST, DAST, SCA) com foco em conformidade empresarial, mas é apenas na Cloud e pode ser lento. Checkmarx fornece análise estática amigável para desenvolvedores (sem necessidade de build) e implantação flexível, mas perde algumas camadas como runtime e Secrets. Fortify é um veterano on-premise conhecido por sua varredura profunda de código, mas é pesado – propenso a ruídos e exige manutenção séria. Aikido Security reúne todos esses mundos em uma única plataforma – cobrindo código, open-source, Cloud e Container – com muito menos falsos positivos e integração mais fluida. É a escolha prática para equipes de desenvolvimento modernas que desejam segurança sem complicação.

Visão Geral de Cada Ferramenta

Veracode

Veracode é uma plataforma de segurança de aplicações baseada em Cloud projetada para as necessidades empresariais. Ela realiza Testes de segurança de aplicações estáticas (SAST) analisando binários compilados em vez de código-fonte bruto. Essa abordagem significa que você faz upload da sua aplicação compilada para a Cloud da Veracode para varredura. O pacote da Veracode se expandiu para incluir varredura dinâmica (DAST) e análise de composição de software (SCA para bibliotecas open-source). A plataforma enfatiza a conformidade com políticas de segurança e governança, tornando-a popular entre as equipes de segurança em grandes organizações. Em resumo, a Veracode cobre uma ampla gama de testes e suporta muitas linguagens, mas como um SaaS totalmente gerenciado, exige o envio de código para a Cloud deles e pode parecer mais orientada à supervisão de segurança da informação do que à conveniência do desenvolvedor.

Checkmarx

Checkmarx é uma plataforma de segurança de aplicações focada em análise estática de código. Ao contrário da Veracode, a Checkmarx faz a varredura do seu código-fonte diretamente sem a necessidade de um build completo. Isso torna conveniente identificar problemas cedo e com frequência – os desenvolvedores podem executar varreduras durante o desenvolvimento ou em pipelines de CI sem empacotar a aplicação. A Checkmarx começou com SAST e depois adicionou seu próprio SCA para dependências, além de recursos mais recentes como infraestrutura como código e varredura de Container. Ela oferece opções de implantação on-premises e Cloud (SaaS), dando às equipes flexibilidade sobre onde as varreduras são executadas. A ferramenta é conhecida por ser amigável para desenvolvedores, com plugins IDE e integrações com GitHub/GitLab, Jenkins e outras ferramentas de desenvolvimento para um fluxo de trabalho mais fluido. No geral, a Checkmarx se posiciona como uma solução AST centrada no desenvolvedor que se encaixa em pipelines de DevOps, embora historicamente não tivesse um scanner dinâmico integrado (eles começaram a abordar essa lacuna).

Fortify

Fortify (agora sob OpenText, anteriormente Micro Focus/HPE Fortify) é uma suíte SAST empresarial de longa data. Ela fornece análise estática profunda através do Fortify Static Code Analyzer, tipicamente executado on-premises pelo cliente. Fortify faz a varredura do código-fonte (ou binários após uma etapa de build) para encontrar vulnerabilidades com um conjunto abrangente de regras. Tem sido um líder no Quadrante Mágico por mais de uma década, conhecido por sua cobertura muito completa de problemas de segurança. Fortify também oferece um componente de teste dinâmico (WebInspect) e pode integrar varredura de vulnerabilidades open-source via add-ons (por exemplo, um módulo SCA "Debricked") para uma cobertura de segurança mais completa. A plataforma suporta uma ampla gama de linguagens e frameworks, adequada para aplicações legadas e modernas. No entanto, Fortify é frequentemente descrito como pesado – pode exigir infraestrutura dedicada e até mesmo uma equipe para gerenciar varreduras e triar resultados. Um benefício dessa maturidade são os recursos empresariais robustos e relatórios. Em resumo, Fortify é uma poderosa solução de segurança de aplicações completa com ênfase on-prem, embora sua idade se reflita em uma experiência de usuário mais complexa e na necessidade de controlar falsos positivos.

(Agora vamos nos aprofundar em como essas ferramentas se comparam em relação aos fatores-chave que os líderes de tecnologia valorizam.)

Recursos Essenciais de Segurança

Abordagem e Tipos de Varredura: Todas as três ferramentas realizam análise estática (SAST) para identificar vulnerabilidades de codificação, mas suas abordagens diferem. A Veracode usa uma abordagem de SAST binário – você faz upload do código compilado e ela analisa os binários. Isso pode encontrar problemas em toda a aplicação (incluindo bibliotecas vinculadas) e, às vezes, identifica coisas que a análise em nível de código-fonte pode perder. A desvantagem é a velocidade: as varreduras binárias são frequentemente mais lentas e dificultam a identificação da linha exata do código-fonte de uma falha. Checkmarx e Fortify fazem a varredura do código-fonte diretamente. O SAST de código-fonte da Checkmarx significa que nenhum build é necessário, permitindo varreduras mais rápidas em ciclos de desenvolvimento. A análise estática da Fortify também funciona no código-fonte, embora muitas vezes exija uma saída de build intermediária para certas análises (por exemplo, pode precisar de artefatos compilados ou bytecode para rastrear fluxos de dados de forma abrangente). Na prática, o processo de varredura da Fortify pode ser bastante complexo, enquanto a Checkmarx visa uma varredura de código mais direta.

Além do SAST, Veracode e Fortify fornecem Testes Dinâmicos de Segurança de Aplicações (DAST) para aplicações web em execução – Veracode Dynamic Analysis e Fortify WebInspect, respectivamente. A Checkmarx historicamente carecia de uma oferta DAST integrada, embora a nova plataforma Checkmarx One tenha introduzido algumas capacidades DAST (não tão testadas em campo quanto as outras). Para varredura de dependências open-source (SCA), todas as três agora têm soluções: Veracode Software Composition Analysis cobre bibliotecas de terceiros; Checkmarx tem CxSCA; Fortify integra SCA via uma parceria (Debricked no Fortify on Demand).

Lacunas de Cobertura: Uma área de divergência são os domínios de segurança mais recentes. Varredura de imagens de contêiner (verificando imagens Docker em busca de vulnerabilidades) e varredura IaC não são cobertos nativamente pela Veracode, e a Fortify não tem uma oferta proeminente nessa área. A Checkmarx, por outro lado, adicionou ambos – ela oferece varredura de segurança de Container e um scanner IaC (alimentado por sua ferramenta open-source KICS). Se você precisa escanear Kubernetes YAML, Terraform ou Dockerfiles em busca de configurações incorretas, a Checkmarx tem uma vantagem. Nenhuma das três possui varredura de Secrets integrada para coisas como chaves de API no código – você precisaria de outra ferramenta. Em resumo, Veracode = SAST + DAST + SCA, Checkmarx = SAST + SCA (+ IaC/Container), Fortify = SAST + DAST (+ SCA via addon). Cada uma cobre bem os fundamentos de AppSec, mas a cobertura mais moderna de "código para Cloud" é fragmentada.

Profundidade de Segurança: Todas as três possuem extensos conjuntos de regras de vulnerabilidade para linguagens comuns. Fortify, sendo uma pioneira, é frequentemente considerada como tendo uma das bases de conhecimento de vulnerabilidades mais extensas (pode sinalizar problemas obscuros e possui muitos verificadores). Veracode e Checkmarx também têm bibliotecas de vulnerabilidades abrangentes; a da Veracode inclui um foco em varredura orientada por políticas (você pode aplicar padrões e requisitos de conformidade facilmente), enquanto o motor da Checkmarx permite consultas personalizadas (você pode escrever regras personalizadas via CxQL para personalizar o que ele encontra). Resumindo: em termos de capacidade pura de encontrar vulnerabilidades, todas as três são ferramentas SAST renomadas – nenhuma o deixará completamente exposto a problemas do Top 10 OWASP, por exemplo. As diferenças são mais sobre a amplitude da cobertura (open source, runtime, etc.) e a usabilidade prática desses resultados (o que abordaremos a seguir).

Integração e Fluxo de Trabalho DevOps

Uma ferramenta de segurança é tão boa quanto seu encaixe no seu processo de desenvolvimento. A Checkmarx é geralmente vista como a mais amigável à integração para fluxos de trabalho de desenvolvimento. Ela oferece plugins para IDEs populares (Visual Studio, Eclipse, IntelliJ, VS Code, etc.), para que os desenvolvedores possam escanear código e obter resultados sem sair do editor. Ela também se integra com controle de versão (GitHub, GitLab, Bitbucket) e ferramentas de CI/CD como Jenkins, CircleCI, Azure DevOps – e assim por diante. Quer você execute on-prem ou use a Cloud da Checkmarx, ela pode se conectar ao seu pipeline para fazer um build falhar em bugs de alta gravidade ou criar tickets automaticamente. Esse foco em encontrar os desenvolvedores onde eles trabalham significa que a Checkmarx pode inserir verificações de segurança com menos atrito. Uma ressalva: alguns usuários notam diferenças entre as versões on-prem e SaaS – por exemplo, certos novos recursos ou UIs mais fluidas na Cloud – o que pode afetar a experiência de integração.

A Veracode, sendo uma plataforma SaaS, integra-se principalmente na etapa de CI/CD e via seu portal web. Você tipicamente faz upload do código (em forma compilada) através de um plugin ou script de pipeline para a plataforma da Veracode para varredura. Eles fornecem plugins Jenkins e APIs REST para automatizar isso. A Veracode também possui alguns plugins IDE (como uma extensão Visual Studio e um plugin IntelliJ) para desenvolvedores realizarem varreduras leves, mas estes não são tão aclamados quanto as integrações IDE da Checkmarx. Um sentimento comum é que a abordagem de integração da Veracode é mais centralizada: é ótima para aplicar varreduras no seu build principal, mas não tão interativa para desenvolvedores escrevendo código. Também é fortemente acoplada a certos ambientes – por exemplo, é conhecida por funcionar perfeitamente com pipelines GitHub se você usa GitHub, mas não suporta controle de versão on-prem porque a própria Veracode não implanta on-prem. Se você exige varredura no local, Veracode não é uma opção (sem implantação auto-hospedada). Essa natureza apenas Cloud simplifica a integração (nenhum servidor para manter), mas significa que seu código (em forma binária) deve ser enviado para os servidores da Veracode – um fator decisivo para alguns projetos sensíveis.

Fortify oferece pontos de integração semelhantes ao Checkmarx em teoria, mas tende a ser mais intensivo em mão de obra. Com o Fortify, muitas empresas configuram um servidor Fortify central (SSC – Software Security Center) e possivelmente distribuem scanners para as máquinas dos desenvolvedores. No passado, os desenvolvedores podiam executar varreduras Fortify via um cliente desktop ou plugin de CI e fazer upload dos resultados para o portal Fortify SSC. Existem plugins Jenkins, GitHub Actions e até plugins de IDE disponíveis (o Fortify tem plugins para Eclipse/VS, etc.), então ele pode integrar-se a CI/CD e IDEs de desenvolvedores. No entanto, a reputação do Fortify é que ele frequentemente exige mais etapas manuais ou experiência para ser configurado corretamente. Algumas equipes acabam com uma equipe de administração Fortify dedicada que lida com a execução de varreduras e o fornecimento de resultados aos desenvolvedores. Isso sugere que, embora a integração seja possível, o Fortify não parece tão contínuo em uma configuração DevOps de ritmo acelerado – é um pouco antiquado.

Em resumo, o Checkmarx se encaixa melhor em um fluxo de trabalho DevOps rápido com flexibilidade na integração e ferramentas voltadas para o desenvolvedor. O Veracode se integra bem no nível do pipeline, mas parece mais um passo separado governado pelas políticas da equipe de segurança (e é apenas na Cloud). O Fortify pode integrar, mas frequentemente precisa de esforço extra e não incentiva naturalmente o autoatendimento do desenvolvedor (muitas organizações o tratam como uma varredura controlada executada por engenheiros de segurança). Quanto mais sua equipe deseja segurança de autoatendimento incorporada ao desenvolvimento, mais você se inclina para o Checkmarx ou uma solução mais recente como o Aikido. Se sua prioridade é um ponto de verificação central e você não se importa com ciclos mais lentos, o Veracode ou o Fortify podem se encaixar, embora com algum atrito.

Precisão e Desempenho

Um dos maiores pontos problemáticos no teste de segurança de aplicações são os falsos positivos – e aqui as ferramentas diferem em seus históricos. Fortify tem sido frequentemente criticado por altas taxas de falsos positivos se usado pronto para uso. Usuários relatam “reclamações frequentes sobre falsos positivos do Fortify” onde um dia uma varredura está limpa e no dia seguinte sinaliza novos problemas em código inalterado. Essa inconsistência e ruído podem frustrar os desenvolvedores. Fortify oferece muita profundidade (ele tenta encontrar muitos tipos de problemas), mas isso pode significar mais triagem manual para separar riscos reais do ruído. Ele também não filtra inerentemente vulnerabilidades seguras conhecidas em bibliotecas de terceiros – Fortify não verificará automaticamente bancos de dados CVE para você sem um complemento, então você pode ter um uso de função insegura sinalizado, mas não ser informado de que há um patch conhecido, etc.

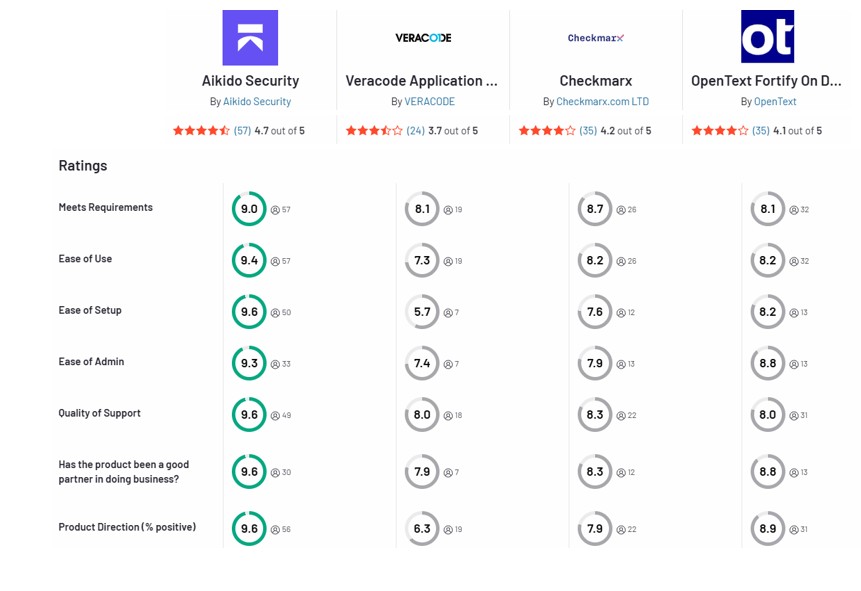

Checkmarx, em contraste, é frequentemente elogiado por uma taxa de falsos positivos um pouco menor (e você pode personalizar regras para ajustá-lo). De acordo com as avaliações de usuários do G2, a taxa de falsos positivos do Checkmarx é considerada melhor que a do Fortify – um resumo observou que o Checkmarx tem uma taxa menor de falsos positivos, o que é muito importante para os desenvolvedores, enquanto a taxa de falsos positivos do Fortify “não é tão favorável”. Menos alarmes falsos significam que os desenvolvedores não começam a ignorar os achados de segurança. Dito isso, o Checkmarx não é imune ao ruído – alguns desenvolvedores sentiram que ele pode perder certos problemas (falsos negativos) ou ainda relatar muitos problemas informativos como “vulnerabilidades.” Ele atinge um bom equilíbrio, mas requer algum ajuste e compreensão de sua saída. A abordagem do Checkmarx de varredura de código não compilado significa que ele pode sinalizar algo como vulnerável que, na realidade, não é alcançável no aplicativo construído (contexto que pode perder sem executar o aplicativo). Por outro lado, a varredura binária do Veracode poderia detectar problemas em dependências compiladas – mas também pode ter dificuldade em mapear os achados de volta às linhas de código exatas, fazendo com que os desenvolvedores trabalhem mais para descobrir a correção.

Veracode geralmente tem uma reputação de precisão sólida uma vez que a varredura inicial é concluída. Eles realmente realizam uma “varredura de linha de base” inicial que pode levar dias, em parte para permitir que sua equipe interna de AppSec revise os resultados se você pagou por esse serviço. A ideia é reduzir falsos positivos envolvendo especialistas em segurança e fornecer uma linha de base limpa para o futuro. Isso é ótimo para a precisão – Veracode até se orgulha de entregar muito poucos falsos positivos em seus resultados – mas significa que a primeira varredura não é rápida. Alguns desenvolvedores ainda encontraram falsos positivos com Veracode (nenhuma ferramenta é perfeita – por exemplo, desenvolvedores no HackerNews mencionam ter recebido alguns e-mails de falsos positivos inicialmente). Mas, em geral, a varredura do Veracode é madura e ajustada, especialmente para linguagens mainstream, resultando em boa precisão. Se uma organização não tem pessoas para fazer a triagem manual dos achados, a abordagem do Veracode de menos achados, mas mais verificados, pode ser atraente.

Em termos de desempenho (velocidade): Checkmarx, rodando no código-fonte, pode frequentemente escanear mais rápido para mudanças incrementais (e pode ser escalado adicionando mais máquinas/instâncias de varredura para scans paralelos). As varreduras do Veracode envolvem o upload de binários e, em seguida, a espera pelo processamento na Cloud – a espera pode ser uma desvantagem para equipes ágeis (alguns notaram “ciclos de feedback mais lentos” com o Veracode). O desempenho do Fortify depende de como você o implanta; ele pode ser bastante lento em bases de código muito grandes, a menos que você ajuste a varredura (o Fortify tem opções para ajustar a profundidade da varredura). Um usuário do PeerSpot chegou a mencionar que a varredura do Fortify às vezes leva tanto tempo ou é tão inconsistente que os resultados variam dia a dia. Por outro lado, o Fortify pode ser escalado com hardware suficiente e seu motor de varredura é bastante poderoso – mas você pode precisar dedicar servidores robustos para obter resultados em tempo hábil em um monolito grande.

Em resumo, Veracode e Checkmarx tendem a produzir resultados mais precisos com ajustes moderados, enquanto o Fortify pode detectar mais problemas de casos extremos, mas à custa de uma taxa de falsos positivos mais alta e tempos de varredura mais longos. Para um líder técnico, isso significa que o Fortify pode exigir mais tempo da equipe para gerenciar os resultados, enquanto Checkmarx/Veracode visam economizar tempo focando no que importa (embora o Veracode economize tempo após essa passagem inicial lenta). A precisão é vital – uma ferramenta que “chora lobo” com muita frequência será ignorada pelos desenvolvedores. É exatamente por isso que muitas equipes buscam alternativas que utilizam técnicas modernas (como IA) para reduzir o ruído – o que é a filosofia do Aikido.

Cobertura e Escopo

Suporte a Linguagens e Frameworks: Veracode, Checkmarx e Fortify oferecem suporte a uma ampla gama de linguagens de programação – cobrindo todos os suspeitos habituais (Java, C#, JavaScript/TypeScript, Python, C/C++, Ruby, PHP, etc.) e muitas outras menos comuns. O Veracode anuncia suporte para mais de 30 linguagens, aproveitando sua varredura de binários para cobrir qualquer coisa que compile para um formato conhecido (incluindo arquivos .APK do Android, assemblies .NET, etc.). O Fortify, da mesma forma, suporta uma longa lista, incluindo linguagens mais antigas como COBOL e ASP clássico, devido à sua longa história empresarial. O Checkmarx suporta muitas linguagens modernas e acompanha as novas (por exemplo, adicionou suporte para coisas como Go e Kotlin à medida que ganharam popularidade). Para a maioria das organizações, todos os três cobrirão as linguagens em seu stack, a menos que você tenha algo realmente esotérico.

Uma diferença pode ser tecnologias legadas e mais recentes: o Fortify frequentemente tinha uma vantagem em tecnologias legadas (porque empresas que usam Fortify podem escanear até mesmo coisas como código PL/SQL ou linguagens de mainframe com ele). Checkmarx e Veracode acompanharam bem as linguagens e frameworks mais recentes (o SCA do Veracode, por exemplo, pode escanear dependências do Swift Package Manager, e o Checkmarx pode lidar com frameworks JavaScript modernos, etc.). Se você estiver usando frameworks de nicho, você precisaria verificar o conjunto de regras de cada ferramenta – mas, em geral, a amplitude de cobertura é comparável.

Tipos de Vulnerabilidade: Todos os três cobrem as categorias Top 10 OWASP e CWE de forma abrangente. As categorias de vulnerabilidade do Fortify são extensas (e às vezes esmagadoras). Checkmarx e Veracode também cobrem uma ampla gama de tipos de falhas de segurança, desde SQL injection até configurações de cookies inseguras. Nenhuma dessas ferramentas se limita apenas a falhas de segurança – elas frequentemente sinalizam configurações inseguras no código (por exemplo, usando algoritmos criptográficos fracos) e, às vezes, problemas de qualidade que podem levar a problemas de segurança. Fortify e Veracode têm alguma sobreposição com a qualidade de código (o Fortify tem verificadores para problemas de confiabilidade; o Veracode tem algumas políticas de qualidade), mas seu foco é a segurança. O Checkmarx, da mesma forma, se mantém em regras orientadas à segurança (ao contrário de uma ferramenta puramente de qualidade como o SonarQube, que encontra code smells).

Além do Código: Como mencionado, a cobertura além do próprio código da aplicação é onde as diferenças surgem. Aqui está uma tabela comparativa rápida das áreas de cobertura:

Conformidade e Relatórios: Uma parte do “escopo” é se a ferramenta ajuda com frameworks de conformidade (PCI, OWASP, etc.). O Veracode tem forte suporte para relatórios de conformidade e gerenciamento de políticas – você pode definir políticas (por exemplo, “nenhum problema do Top 10 OWASP acima de gravidade média permitido”) e rastrear a conformidade ao longo do tempo. O Fortify, da mesma forma, oferece modelos de relatórios de conformidade e se integra com sistemas GRC empresariais. O Checkmarx também adicionou recursos de conformidade, mas o Veracode pode ter uma vantagem dado seu foco em equipes de segurança (foi construído com a aplicação de políticas em mente). Se você precisa mostrar aos auditores que está seguindo um determinado padrão, qualquer um dos três pode ajudar, mas Veracode e Fortify se destacam aqui.

Escalabilidade do Escopo: Quando você tem centenas de aplicações, o modelo Cloud do Veracode lida com a escalabilidade por design (você apenas enfileira mais varreduras em sua Cloud). O Checkmarx on-premise exigirá que você escale seus servidores de varredura ou use sua oferta Cloud para lidar com muitos projetos. O Fortify on-premise pode escalar, mas frequentemente precisa de infraestrutura e gerenciamento significativos para dezenas de aplicações (o Fortify on Demand pode descarregar isso para sua Cloud se você usar FoD). Portanto, se você tem um portfólio de aplicações muito grande, considere como cada plataforma escala para cobrir todas elas. O Veracode é comprovado em grandes ambientes (mas você paga por cada varredura de aplicação), o Fortify pode fazer isso, mas pode se transformar em um grande projeto interno, o Checkmarx escala bem, mas você deve arquitetá-lo corretamente ou optar por seu SaaS.

Experiência do Desenvolvedor

Quando se trata do uso diário por desenvolvedores, todas as três ferramentas apresentam vulnerabilidades por meio de dashboards e integrações IDE, mas a usabilidade e o fator de frustração diferem. O Checkmarx se posiciona como o mais centrado no desenvolvedor. Sua UI é relativamente limpa e permite que os desenvolvedores filtrem e triem problemas com facilidade. Os desenvolvedores podem obter resultados nas ferramentas que usam (IDE, SCM, CI), o que reduz a troca de contexto. O Checkmarx também oferece o Codebashing, um módulo de treinamento integrado, para ajudar os desenvolvedores a aprender sobre os erros de segurança específicos que cometeram – um toque agradável para transformar as descobertas em momentos de aprendizado. A curva de aprendizado para a varredura básica do Checkmarx não é íngreme; você executa uma varredura e obtém uma lista de problemas com trechos de código e orientação de remediação. O uso avançado (como escrever consultas personalizadas) é mais complexo, mas não obrigatório para a maioria. Uma reclamação foi que a UI on-premise do Checkmarx parecia datada (um usuário brincou que era “direto de 1997” em termos de aparência e sensação). Sua interface Cloud mais recente é mais moderna. No geral, os desenvolvedores geralmente acham o Checkmarx utilizável, embora possam reclamar de falsos positivos ou do tempo para gerenciar resultados em projetos maiores.

A experiência do desenvolvedor do Veracode é um pouco mais mista. A herança da plataforma é servir equipes de segurança, então seu portal web é rico em dados, relatórios de políticas e configurações de administrador – o que pode sobrecarregar um desenvolvedor que apenas quer corrigir seu bug. O Veracode melhorou sua experiência de desenvolvimento fornecendo um plugin de varredura IDE e integrações de pipeline, mas alguns desenvolvedores acham o processo menos interativo. Muitas vezes, é preciso fazer login no portal do Veracode para ver informações detalhadas sobre falhas, e os resultados nem sempre apontam diretamente para uma linha do código-fonte (especialmente se um problema estiver em uma biblioteca compilada). Além disso, como o Veracode pode exigir o upload completo do build, um desenvolvedor esperando para ver se seu commit recente introduziu novas falhas pode ter que esperar por um slot de varredura e processamento. Esse atraso pode reduzir a imediatidade que os desenvolvedores de hoje esperam (gostamos de linting instantâneo e feedback rápido). A UI do Veracode é profissional, mas pode parecer um pouco desajeitada para a triagem de muitos problemas – por exemplo, alguns usuários desejam mais personalização em relatórios e filtragem mais fácil (o Veracode tem esses recursos, mas não são tão intuitivos). Pelo lado positivo, o Veracode oferece orientação de remediação e até serviços de consultoria; um desenvolvedor pode obter ajuda de especialistas do Veracode (se pago) para entender uma descoberta. Então, a experiência para um desenvolvedor novo em segurança pode, de fato, ser de suporte nesse sentido. Apenas não espere que os desenvolvedores amem a ferramenta – ela é vista como necessária, mas não agradável para o desenvolvedor, se formos honestos.

O Fortify é frequentemente visto como o mais complicado para os desenvolvedores. Historicamente, as empresas executavam varreduras do Fortify e depois exportavam um PDF ou enviavam um arquivo Fortify FPR (Fortify Project Results) para os desenvolvedores – o que não é exatamente amigável para o desenvolvedor. O Fortify possui um portal web central (SSC) onde os desenvolvedores podem registrar problemas como corrigidos ou marcar falsos positivos, mas a UI e o fluxo de trabalho são frequentemente descritos como datados ou não intuitivos em comparação com ferramentas modernas. Como um engenheiro de segurança educadamente colocou, a interface do Fortify permite que você faça o que precisa, mas não está ganhando nenhum prêmio de UX. Desenvolvedores usando Fortify podem estar usando o Fortify Scan Wizard ou um plugin IDE para escanear código; essas ferramentas funcionam, mas podem desacelerar o IDE e não são tão elegantes quanto as ofertas mais recentes. Além disso, o Fortify tende a despejar um grande volume de resultados se você não configurar filtros, o que pode sobrecarregar os desenvolvedores (“Por onde eu começo?”). A curva de aprendizado é íngreme – os desenvolvedores podem precisar de treinamento para usar efetivamente o Workbench do Fortify para triar as descobertas. Em uma nota positiva, as descobertas do Fortify são detalhadas e, para aqueles que investem tempo nele, ele se torna gerenciável. Mas esperar que os desenvolvedores adotem o Fortify entusiasticamente sem resistência é um desejo – muitos desenvolvedores o veem como uma tarefa imposta pela segurança. É em parte por isso que algumas empresas complementam ou substituem o Fortify por ferramentas mais amigáveis para desenvolvedores agora.

Falsos Positivos e Moral dos Desenvolvedores: Temos que mencionar novamente – nada azedará mais a experiência do desenvolvedor do que falsos positivos e ruído. Se Checkmarx ou Fortify bombardearem os desenvolvedores com centenas de “possíveis problemas” dos quais apenas alguns importam, os desenvolvedores perderão a confiança e começarão a ignorar a ferramenta. O Checkmarx reconheceu isso, divulgando recursos para reduzir o ruído. A resposta do Fortify é frequentemente usar suas ferramentas de auditoria para suprimir manualmente falsos positivos conhecidos (novamente, trabalho extra). A estratégia do Veracode é reduzir o ruído antecipadamente e permitir a marcação de mitigações, o que pelo menos mostra uma compreensão das dificuldades dos desenvolvedores.

Ajuste ao Fluxo de Trabalho do Desenvolvedor: Outro fator é se os desenvolvedores podem facilmente incorporar correções e retestar. Com o Checkmarx, um desenvolvedor pode corrigir o código, executar uma varredura local e verificar se o problema desapareceu. Com o Veracode, o fluxo típico pode ser commitar o código, executar CI, fazer upload para o Veracode, esperar e depois verificar – um pouco mais lento. Com o Fortify, talvez o desenvolvedor execute uma varredura local do Fortify que pode levar um tempo, ou espere pela próxima varredura agendada da equipe de segurança – o que não é ideal. Portanto, para capacitar os desenvolvedores a assumir a responsabilidade pelas correções de segurança, o Checkmarx (ou uma ferramenta como o Aikido) oferece mais controle direto.

Em resumo, da perspectiva de um desenvolvedor: o Checkmarx é o menos odiado – ele tenta se integrar ao mundo deles e reduzir os pontos problemáticos. O Veracode é respeitado, mas um pouco distante – os desenvolvedores o sentem como um portão externo que precisam passar, não como um amigo útil na IDE. O Fortify é poderoso, mas desajeitado – muitas vezes parece usar uma ferramenta empresarial antiga, e muitos desenvolvedores apenas esperarão por um resumo da equipe de segurança em vez de se engajarem ativamente com o Fortify. Se você quer que os desenvolvedores se engajem com o AppSec, minimizar o atrito e o ruído é fundamental. É por isso que muitos estão procurando soluções mais recentes (como o Aikido) que priorizam a experiência do desenvolvedor tanto quanto a cobertura de segurança.

Preços e Manutenção

Todas as três plataformas são produtos comerciais com preços empresariais, e nenhuma seria descrita como barata. Na verdade, o custo é uma reclamação comum em todos os aspectos:

- O Veracode geralmente cobra com base no número de aplicações, linhas de código e frequência de varredura (com complementos para recursos adicionais). As avaliações frequentemente mencionam o Veracode como “um produto muito caro”. Empresas menores raramente podem pagar por ele. Ele é posicionado para empresas de médio a grande porte com orçamentos para segurança. Não há camada gratuita; você paga pela qualidade e amplitude. A vantagem é que você não precisa manter a infraestrutura – o modelo SaaS significa que seu custo inclui eles lidando com os servidores e atualizações. Mas se você tem centenas de aplicações ou milhões de linhas de código, a conta pode subir rapidamente (seis dígitos não são incomuns para licenças empresariais). A precificação do Veracode é premium – uma avaliação de pares disse abertamente que é “com preço excessivo” pelo que oferece, embora reconhecessem que a qualidade é alta. Além disso, alguns recursos como eLearning ou pentest manual são extras.

- O Checkmarx também não é barato. Ele geralmente licencia por usuário ou por módulo de base de código. Um relatório indicou que para cerca de 250 desenvolvedores, o custo era de aproximadamente US$ 500 mil – o que dá uma estimativa de como os negócios empresariais podem funcionar. O Checkmarx possui vários módulos (SAST, SCA, etc.) que podem ser licenciados separadamente ou em um pacote. Se você optar pela versão on-premise, lembre-se de que precisará alocar servidores (o que é um custo indireto, embora não enorme no contexto). A oferta SaaS transfere isso para uma taxa de assinatura. O Checkmarx também não tem uma edição “comunitária” (exceto algumas ferramentas gratuitas como um KICS de código aberto limitado para varredura IaC). Portanto, em termos de orçamento, suponha que esteja na mesma liga do Veracode. Alguns dizem que o investimento é justificado pela cobertura de segurança, mas pode ser uma pílula difícil de engolir para organizações menores.

- O preço do Fortify pode variar porque é frequentemente vendido como parte de contratos maiores (especialmente nos tempos de HP/Micro Focus). Tradicionalmente, o Fortify on-premise era licenciado por número de linhas de código ou por varredura ou por assento – e era caro. O Fortify on Demand (o SaaS) pode ser uma assinatura por aplicação ou por pacote empresarial. Não há preços públicos, mas é um software empresarial – espere preços empresariais. O Fortify também tem custos ocultos em termos de manutenção: se auto-hospedado, você precisa de pessoas para gerenciar atualizações, ajustar regras, manter os servidores, etc. Muitas organizações literalmente têm um administrador Fortify dedicado ou contratam consultores para implantação. Isso aumenta o custo total de propriedade. Pelo lado positivo, a licença on-premise do Fortify, uma vez comprada, pode escanear ilimitadas vezes sem custo incremental, e você não está enviando código para um terceiro (importante para alguns). Mas se você não renovar continuamente o suporte, a ferramenta pode rapidamente se tornar desatualizada à medida que novas vulnerabilidades e linguagens surgem.

Os custos de suporte são outra consideração: todos os três fornecedores oferecem serviços de suporte e consultoria. O suporte premium do Checkmarx e do Veracode pode custar extra. O suporte padrão do Fortify é tipicamente incluído na renovação da licença, mas você pode pagar extra por coisas como treinamento.

A precificação da Aikido Security é posicionada para ser mais simples e previsível. Embora não citemos números exatos aqui, o Aikido se orgulha de um modelo de precificação fixo e transparente que é frequentemente significativamente mais acessível em escala do que as ferramentas legadas. Não há taxas adicionais surpresa para cada recurso extra – você obtém a plataforma completa sem cobranças extras por pequenos itens. Para um líder técnico, isso significa um orçamento mais fácil e a possibilidade de cobrir toda a sua equipe de desenvolvimento e base de código sem estourar o orçamento. Comparado ao Veracode ou Checkmarx, que “vêm com um preço premium” para recursos empresariais, o Aikido oferece muito mais valor pelo dinheiro. Ele é construído para ser uma única plataforma que poderia substituir várias ferramentas (SAST, SCA, DAST, etc.), então as empresas também economizam com a consolidação.

Em resumo, esteja preparado: Veracode, Checkmarx e Fortify exigem um orçamento considerável (e seus custos geralmente aumentam com o tamanho da sua organização). Se você tem uma equipe menor, eles podem estar fora do seu alcance ou ser um exagero. Se você faz parte de uma organização maior, considere não apenas o licenciamento, mas também a mão de obra para gerenciar a solução que escolher. E lembre-se, uma ferramenta que economiza tempo do desenvolvedor ou previne uma violação pode se pagar – mas apenas se for usada de forma eficaz. É por isso que muitos estão buscando a nova geração, como o Aikido, que promete um custo total de propriedade mais baixo ao reduzir a proliferação de ferramentas e o trabalho administrativo, além de ser mais acessível inicialmente.

Prós e Contras de Veracode, Checkmarx e Fortify

Veracode – Prós:

- Conjunto AST abrangente: Oferece análise estática, dinâmica e de composição em uma única plataforma para uma ampla cobertura de vulnerabilidades.

- Governança de segurança robusta: Excelente para aplicação de políticas, rastreamento de conformidade e relatórios de nível executivo (PCI, OWASP, etc.) integrados.

- Conveniência da Cloud: A entrega SaaS significa nenhuma infraestrutura para gerenciar; escala facilmente para muitos aplicativos e inclui opções de suporte especializado para remediação.

- Varredura de binários detecta mais: A análise de código compilado pode encontrar problemas em componentes integrados e garantir que bibliotecas de terceiros sejam varridas como parte de toda a aplicação.

Veracode – Contras:

- Sem opção on-premise: Exige o upload de binários de código para a Cloud; não é viável para bases de código altamente sensíveis que devem permanecer on-premise.

- Tempo de resposta da varredura lento: As varreduras iniciais podem ser lentas (a revisão da linha de base pode levar dias) e mesmo varreduras subsequentes adicionam latência ao pipeline, atrasando o feedback para os desenvolvedores.

- Integração limitada para desenvolvedores: Foca mais na varredura centralizada do que no feedback dentro da IDE – os desenvolvedores frequentemente precisam usar o portal, e a experiência é voltada para equipes de segurança em vez do fluxo de trabalho de desenvolvimento.

- Alto custo para empresas: O preço está no lado premium (“muito caro” por vários relatos) e pode ser difícil de justificar para equipes menores.

Checkmarx – Prós:

- Análise estática amigável para desenvolvedores: Varre o código-fonte sem a necessidade de build, proporcionando feedback mais rápido e integração mais fácil em CI/CD e IDEs.

- Implantação flexível: Disponível tanto on-premise quanto SaaS – adequado para pipelines na Cloud ou ambientes auto-hospedados, conforme necessário.

- Ampla cobertura de linguagens e segurança: Suporta muitas linguagens e cobre SAST e SCA, além de extras como IaC e varredura de segurança de contêineres para um AppSec mais holístico.

- Customizável e extensível: Permite regras de consulta personalizadas e possui recursos como treinamento Codebashing; pode ser adaptado aos requisitos de segurança específicos de uma organização.

Checkmarx – Contras:

- Falsos positivos ainda ocorrem: Embora geralmente melhor que alguns concorrentes, pode relatar problemas que não são verdadeiros, exigindo ajuste manual e tempo do desenvolvedor para filtrar o ruído.

- UX on-premise está desatualizada: A interface e o fluxo de trabalho mais antigos podem parecer desajeitados (um usuário comparou-o a software dos anos 90); alguns recursos avançados são apenas na Cloud, criando inconsistência.

- Sem DAST completo ou proteção em tempo de execução: Principalmente uma ferramenta de análise estática – falta um componente de teste dinâmico maduro e coisas como varredura de segredos, portanto, não cobre riscos de aplicativos em tempo real sem ferramentas adicionais.

- Caro para grandes equipes: Recursos empresariais vêm com um preço premium (por exemplo, na faixa de ~$500k para algumas centenas de desenvolvedores), e executá-lo on-premise incorre em custos de manutenção para servidores e atualizações.

Fortify – Prós:

- Varredura profunda e completa: Motor SAST muito abrangente com um dos mais amplos conjuntos de regras de vulnerabilidade; capaz de encontrar problemas de segurança obscuros graças a anos de aprimoramento.

- Recursos de nível empresarial: Relatórios robustos, modelos de conformidade e integração com fluxos de trabalho empresariais (ALM, rastreadores de bugs) para apoiar os processos de grandes organizações.

- Testes dinâmicos incluídos: Oferece uma solução DAST completa (WebInspect) e pode ser uma solução completa para testes de aplicativos estáticos e dinâmicos. Fortify tem sido líder no Gartner MQ por mais de 11 anos, indicando um nível de confiança em suas capacidades gerais (se não em sua agilidade).

- Implantação flexível: Pode ser executado completamente on-premises para controle total dos dados, ou usado como Fortify on Demand SaaS. Isso permite atender a requisitos rigorosos de privacidade de dados, mantendo a varredura interna, se necessário.

Fortify – Contras:

- Alto ruído de falsos positivos: Conhecido por relatar muitos problemas potenciais – requer uma triagem significativa. Os usuários frequentemente reclamam de varreduras que identificam achados sem alteração de código. Isso pode sobrecarregar os desenvolvedores com não-problemas.

- Curva de aprendizado íngreme e esforço de uso: Configuração e uso complexos – frequentemente exige administradores ou consultores especializados. A interface do usuário e as ferramentas parecem desajeitadas, o que pode prejudicar a adoção pelos desenvolvedores e retardar o processo.

- Manutenção intensiva: O Fortify auto-hospedado exige manutenção (servidores, bancos de dados, atualizações). Muitas organizações precisam de uma equipe dedicada para gerenciar o Fortify, aumentando o custo e a complexidade. A ferramenta em si pode ser intensiva em recursos e mais lenta em grandes bases de código se não for otimizada.

- Integração limitada com fluxos de trabalho de desenvolvimento modernos: Embora existam integrações, o Fortify não se encaixa tão suavemente nas práticas ágeis de DevOps. Os desenvolvedores podem tratá-lo como um portão periódico em vez de um assistente contínuo, levando a que a segurança seja isolada em vez de incorporada.

Aikido Security: A Melhor Alternativa

Aikido Security é a solução moderna que une tudo sem a bagagem. É uma plataforma tudo-em-um cobrindo SAST, DAST, SCA, IaC, Container, Secrets, segurança na nuvem – o que você precisar – em um só lugar. Ao contrário das ferramentas legadas, o Aikido é construído pensando no desenvolvedor: ele se integra perfeitamente às suas IDEs, repositórios e pipelines de CI/CD, fornecendo feedback instantâneo com ruído mínimo. A plataforma usa automação inteligente (até mesmo IA) para redução de falsos positivos e Auto-triage de achados, para que sua equipe se concentre apenas em problemas reaist. Com sugestões de AI Autofix, o Aikido pode até ajudar a gerar correções para vulnerabilidades, acelerando a remediação.

Chega de fazer malabarismos com várias ferramentas ou se afogar em alertas – a abordagem unificada do Aikido significa que uma única ferramenta oferece visibilidade total em código e Cloud, com contexto para priorizar o que mais importa. É entregue como um SaaS amigável para desenvolvedores com preços simples e previsíveis (sem adicionais surpresa), tornando-o significativamente mais acessível em escala do que Veracode, Checkmarx ou Fortify. Em resumo, o Aikido oferece menos falsos positivos, varreduras mais rápidas e uma experiência de desenvolvedor muito melhor do que a velha guarda. É a alternativa direta e amada pelos desenvolvedores para equipes que desejam segurança de ponta sem as dores de cabeça usuais.

Na batalha de Veracode vs Checkmarx vs Fortify, o vencedor, na verdade, não é nenhum deles – é o novo concorrente que combina seus pontos fortes e corrige suas fraquezas. Esse é o Aikido: uma ferramenta que finalmente torna a segurança sem atrito para desenvolvedores e líderes de segurança, para que você possa entregar código seguro e avançar rapidamente.

Inicie um teste gratuito ou solicite uma demonstração para explorar a solução completa.